摘 要:随着互联网的普及和信息技术的发展,不良信息的入侵已经成为人们生活中的一大隐患。网络上存在大量的虚假信息、诈骗信息、色情信息以及恶意软件等,这些不良信息对人们的生活、工作和心理健康造成了严重影响。在这种背景下,网络安全数据过滤技术的研究和应用显得尤为重要。通过对网络数据进行实时监测、识别和过滤,可以有效防范恶意攻击,保护用户隐私和数据安全。此外,网络安全数据过滤技术的应用还可以帮助企业建立健全的网络安全防护体系,提升整体安全水平,降低安全风险,促进网络信息化的可持续发展。

关键词:网络空间安全;安全过滤;数据过滤;数据识别;过滤技术;

0 引 言

网络安全数据过滤技术是指通过对网络数据进行实时监测、识别和过滤,以防范恶意攻击、保护用户隐私和数据安全的技术,国内外研究机构和学者在网络安全数据过滤技术及其应用方面已经取得了许多重要的研究成果。

目前,在国内,中国科学院计算技术研究所的研究团队提出了基于流量分析的入侵检测系统和基于数据挖掘的网络异常检测方法。清华大学网络安全研究中心的学者们提出了一种基于深度学习的网络数据隐私保护技术,能够对传输数据进行加密和匿名处理,保护用户隐私不被泄露。在国外,美国麻省理工学院(MIT)的研究团队开发了一种基于深度学习的网络流量分析技术,可以实时监测和识别网络中的异常流量,有效防范DDoS攻击等安全威胁。英国剑桥大学的研究人员提出了一种基于机器学习的恶意软件检测方法,能够准确识别恶意软件并及时进行阻止,保护用户数据安全。

这些国内外研究成果为网络安全数据过滤技术的发展和应用提供了重要的理论和技术支持,为提升网络安全防护能力和保护用户数据安全做出了积极贡献。未来,随着技术的不断进步和创新,网络安全数据过滤技术将会得到更广泛的应用和推广,为构建安全可靠的网络环境提供更多有效的解决方案。

本文将重点研究网络安全数据过滤技术的原理和方法,并探讨其在各个领域的应用。通过对现有研究成果的综述和分析,旨在为网络安全领域的研究人员和从业者提供参考和借鉴,进一步推动网络安全技术的发展和应用。

1 网络安全数据过滤技术概述

-

- 网络安全数据过滤技术的定义与原理

网络安全数据过滤技术是一种用于检测、识别和过滤网络数据流中的恶意或有害内容的技术。其主要其原理主要包括以下几个方面:(1)数据采集:网络安全数据过滤技术首先需要对网络数据流进行采集,包括来自网络流量、日志文件、系统事件等多种数据源。(2)数据解析:采集到的数据需要进行解析,将其转换成可识别和处理的格式,以便后续的分析和过滤。(3)特征提取:在数据解析的基础上,通过提取数据中的特征信息,如网络流量中的协议类型、源IP地址、目标IP地址、端口号等,以及日志文件中的时间戳、事件类型等,来帮助识别恶意行为。(4)规则匹配:利用事先定义好的规则或模型,对提取到的特征信息进行匹配和比对,以确定是否存在恶意或有害内容。(5)行为分析:通过对数据流中的行为进行分析,识别异常或可疑的活动,如大规模数据传输、异常登录行为等。(6)决策处理:根据规则匹配和行为分析的结果,系统将对数据进行相应的处理,如拦截、阻止、报警等。

-

- 网络安全数据过滤技术的关键技术与算法

(窗体顶端

网络安全数据过滤技术涉及深度学习、支持向量机、决策树、聚类分析、贝叶斯算法、流量分析技术等多种关键技术和算法。其中,决策树是一种常见的基于树状结构的分类算法,用于网络安全数据的规则匹配和特征选择。它易于理解和解释,适用于处理大量特征的数据。流量分析技术用于对网络数据流进行实时监测和分析的技术,用以发现异常流量和恶意行为。

2 基于内容的网络安全数据过滤技术

2.1 文本数据过滤技术

文本数据过滤技术是指对文本数据进行筛选和过滤,以识别和过滤掉不需要或有害的内容, 保留符合要求的文本信息。传统的网络数据安全系统,在数据的处理和采集方面还有一些劣势,实验数据中存在很多的冗余数据值,并且这些数据都不具有独立性[1][2][3]。在层次与层次之间,所在范畴内的构建规则没有太过强硬的规范,需要使用模糊隶属度来弱化边界感,构建出模糊的概念层和空间关系层两个层级[4,5,6]。因此,文本技术过滤网络安全数据方法作为文本过滤的新型技术被提出。例如关键词过滤技术实现,首先构建可以对数据进行采集以及过滤率的识别库;其次对需要过滤的文本数据进行匹配,可以使用KMP算法、Boyer-Moore算法等;最后使用直接屏蔽、替换等方法来过滤数据,完成对于网络数据的安全保护工作。

构建数据采集的过滤识别库,必须对大数据样本进行分类和甄别,筛选出其中的有效网络数据。使用数据聚类算法可以去除无效的数据,使必要的数据聚类在一起进行集合排列,得到一个真实有效的数据信息类别,完成对于网络数据的分类和划分,依照聚类的重点来构建网络数据的安全规则,能够构建并获得一个完整的有效数据识别方式[7]。

文本数据过滤技术中可以利用KMP算法进行模式匹配,例如在敏感词过滤中,可以将敏感词构建成模式串P,然后在文本数据中使用KMP算法进行匹配,快速找到并过滤掉敏感词。通过KMP算法实现文本数据匹配,首先要构建一个next数组,用于记录模式串中每个位置之前的最长公共前缀和后缀的长度。具体地,对于模式串P的每个位置i,next[i]表示P[0:i]的最长公共前缀和后缀的长度。在匹配过程中,维护两个指针和j,分别指向文本串T和模式串P的当前位置。如果T[i]等于P[j],则i和j都向后移动一位;如果T[i]不等于P[j]则根据next数组的值调整j的位置,使得P[0:j-1]和T[i-j+1:i-1]匹配。当j等于模式串的长度时,表示匹配成功,可以记录下匹配的位置或执行其他操作。

KMP算法通过构建next数组,实现了在匹配过程中的快速跳过不匹配的部分,避免了无效的回溯,大大提高匹配的效率,尤其在模式串较长或文本串中存在大量重复字符的情况下,KMP算法的优势更加明显。需要注意的是,KMP算法适用于模式串固定的情况,如果模式串需要频繁变动,可能需要重新构建next数组,会带来一定的额外开销。此外,KMP算法也可以扩展到多模式串的匹配,通过构建多个next数组进行匹配。

文本数据过滤作为网络数据过滤的重要组成部分之一,对于保护个人隐私和信息安全、防止网络欺诈和诈骗、减少垃圾信息和垃圾邮件、提高内容过滤和信息检索的效率、辅助舆情监测和舆情分析等方面具有重要的意义。通过合理应用文本数据过滤技术,可以帮助用户更好地应对信息爆炸的挑战,提高信息处理和利用的效率和质量。

2.2 图像数据过滤技术

为逃避常规文本数据检测,垃圾邮件制造者发现了一种新的传播技术,将需要传播的文字信息入嵌图像中,作为邮件中的附件或者正文中的图像传播出去。如果反动、暴力、色情的垃圾邮件以图像形式传播出去,常规数据检测系统不能及时检测,将会危及社会和国家安全。同时,图像型垃圾邮件通常会消耗大量网络带宽资源,侵占收件人信箱空间,还会造成邮件服务器拥堵。为实现快速有效地检测出图像型垃圾邮件,国内外很多学者开展了许多关于垃圾邮件过滤技术研究。

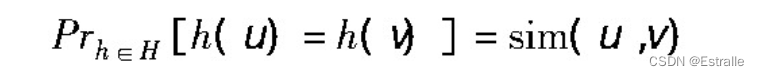

1998年,Indyk等人提出了LSH算法,基于欧式空间的LSH算法是应用非常广泛的近邻搜索算法[8,9],其基本思想就是将高维数据映射到低维空间,使得相似的数据在低维空间中具有较高的概率被映射到相邻的桶中。首先需要将原始高维数据转换为适合算法处理的形式。这可能包括数据归一化、降维等预处理步骤。其次,需要构建一组随机哈希函数,这些哈希函数将高维数据映射到低维空间。每个哈希函数都可以将数据映射到一个桶中。根据随机哈希函数的结果,构建一个哈希表。哈希表的每个桶中存储了相应哈希函数映射到该桶的数据。对于查询数据,使用相同的哈希函数将其映射到低维空间,并在哈希表中找到相应的桶。然后,只需要在相邻的桶中搜索相似的数据,为不需要遍历整个数据集。由于缩小了查找范围,LSH算法能够在较短时间内找到近邻。哈希函数是单向映射函数,在SLH算法中,哈希函数满足:

(1)

其中,H是哈希函数簇,哈希函数h从H中均匀选取,它把一个图像特征矢量映射为一个数;矢量u和v是两个数据点,sim(u,v)∈[0,1]是相似度函数。

提高LSH的算法的性能可以从查询机制[10]和划分数据存储空间两方面考虑,设计或选择合理的哈希函数可以更好地划分数据空间。

3 网络安全数据过滤技术在实际网络安全领域的应用

3.1 基于网络安全数据过滤技术的威胁检测与预防

通过检测网络流量中的异常行为模式,如大量的连接尝试、异常的数据传输等,网络安全数据过滤技术可识别出各种恶意行为,及时发现并阻止入侵行为。此外,通过对网络流量进行深度包检测,网络安全数据过滤技术可以识别出各种网络攻击,如DDoS攻击、SQL注入等,并采取相应的防护措施。

其次,网络安全数据过滤技术可以通过分析和挖掘日志数据,发现隐藏的威胁和异常行为。通过对日志数据进行关联分析和行为模式识别,可以发现潜在的安全漏洞和异常操作。例如,通过分析用户登录日志,可以发现异常的登录行为,如异地登录、频繁的登录尝试等,从而及时发现账号被盗用的风险。

网络安全数据过滤技术还可以结合机器学习和人工智能等技术,建立起强大的威胁检测和预测模型。通过对历史数据的学习和分析,可以识别出各种威胁事件的特征,并预测未来可能的安全威胁。例如,通过对网络攻击数据的分析,可以建立起网络攻击的行为模型,并预测未来可能的攻击目标和方式,从而采取相应的防护措施。

然而,网络安全数据过滤技术也面临一些挑战和问题。首先,网络数据量巨大,数据需要做到高效地处理和分析;其次,网络安全威胁的形式和方式不断变化,威胁模型需要及时更新和适应;此外,如何在保证安全的前提下进行数据分析和共享也是一个重要的问题。

因此,要想更好地应对网络安全威胁,我们还需要不断创新和完善相关技术,加强国际合作,共同构建一个安全可信的网络环境。

4 网络安全数据过滤技术的发展趋势与展望

4.1 未来网络安全数据过滤技术的发展方向

随着人工智能(AI)和机器学习(ML)在网络安全数据过滤技术中的应用越来越广泛,人工智能、机器学习等技术将越来越广泛被应用于网络安全数据过滤领域,用以帮助识别和过滤恶意网络流量、恶意软件、垃圾信息等,提高网络安全性。利用人工智能技术和机器学习算法对电子邮件进行分类和过滤,识别垃圾邮件并将其自动移至垃圾箱,减少了用户受到垃圾信息干扰的可能性。利用机器学习算法对网络流量进行分析,能够识别和过滤恶意流量,包括DDoS攻击、僵尸网络、恶意软件等,保护网络免受恶意攻击。

其次,未来网络安全数据过滤技术将更加注重大数据分析。利用大数据技术对海量网络数据进行分析和挖掘,有利于快速发现潜在的安全威胁和异常行为。此外,未来网络安全数据过滤技术将更加智能化和自适应。人工智能、机器学习和深度学习等技术的推进,有助于实现对网络数据的智能分析和自动化过滤,以适应不断变化的网络安全威胁。最后,随着人们的保密意识不断增强、网络安全需求日益提高,未来网络安全数据过滤技术将更加注重对用户意思的保护和数据的加密,确保网络安全过滤技术在保护网络安全的同时不侵犯用户隐私。

5 结 语

网络安全数据过滤技术的研究和应用是未来提高网络安全防护的效果和能力。它主要设计对网络数据进行分析,以识别和阻止恶意活动、威胁和攻击。进行网络安全数据过滤技术的第一步就是手机和处理网络数据。这些数据可以来自于网络力量、日志、用户行为等多种来源。数据手机和处理的目的是未来建立一个可靠的数据基础,以便后续的分析和过滤。在数据手机和处理之后,需要对数据进行特真正提前和选择。这一步骤的目的是从原始数据中提取出与网络安全相关的特征,以便后续的分类和识别。特征的选择要考虑到其对网络安全的重要性和区分度。在特征提取和选择之后,可以利用机器学习、深度学习等技术进行分类和识别。这些技术可以通过训练模型,使其能够自动地将网络数据进行分类,识别出威胁和攻击。在分类和识别之后,可以根据分类结果对网络数据进行过滤和阻止。这可以通过设置规则、策略或者使用自适应的防御机制来实现。过滤和阻止的目的是保护网络免受恶意活动和攻击的侵害。

参考文献

[1]崔北亮,周小康,李树青.基于有效稠密序列提取的用户评分数据增强及二值评分转换策略[J1.南京邮电大学学报(自然科学版),2021,41(6):57-65.

[2]王天皓.基于改进模糊K-means算法的大数据处理方法[J1.电子技术与软件工程,2021(22):187-189

[3]吴克奇,崔梦天,MARIANIM S,等面向软件缺陷数据的协同过滤抽样推荐算法[].西南师范大学学报(自然科学版),2021,46(11):46-55.

[4]高丹,东升奇,高莹.基于尾随迭代分析的精准内容推荐方法[J1.办公自动化2021,26(21):62-64

[5]周思鸣,毕忠勤,李永斌.一种基于深度学习的精准商品推荐方法J].上海电力大学学报,2021,37(5):491-495

[6]杨博,张钰雪晴,彭羿达,等.一种协同过滤式零次学习方法[J1.软件学报,2021,32(9):2801-2815.

[7]张建,严珂,马祥.基于神经网络的复杂垃圾信息过滤算法分析[1.计算机应用,2022,42(3):770-777

[8] Pauleve L,Jegou H,Amsaleg L.Locality sensitive hashing:a comparison of hash function types and querying mechanisms[].Pattern Recognition Letters,2010,31(11):1348-1358.

[9] Jegou H,Amsaleg L,Schmid C,etal.Query-adaptive locality sensitive hashing[C]//Proc of lEEE International Conference on Acoustics,Speech,and Signal Processing.[S.1.]:lEEE Press,2008:825-828.

[10] Joly A,Buisson O.A posteriori mu Iti-probe locality sensitive hashing[C]//Proc of the 16th ACM International Conference on Multimedia.New York:ACM Press,2008:209-218

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?