比较简单不用提示也很好做的

上来给了一个base64编成的文件放到kali里面用![]()

base64 -d food.txt | > output 就能得到解码的文件了

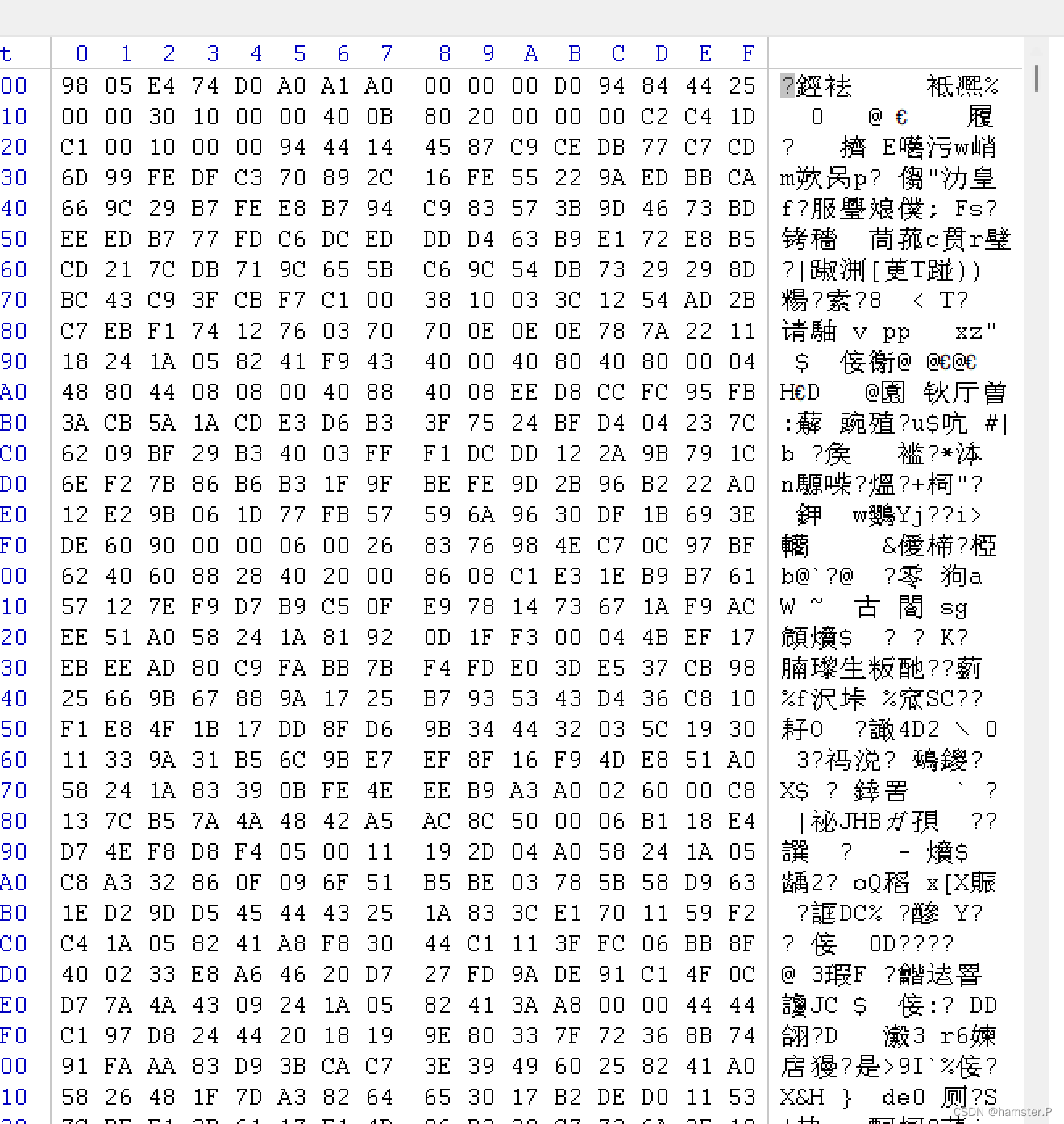

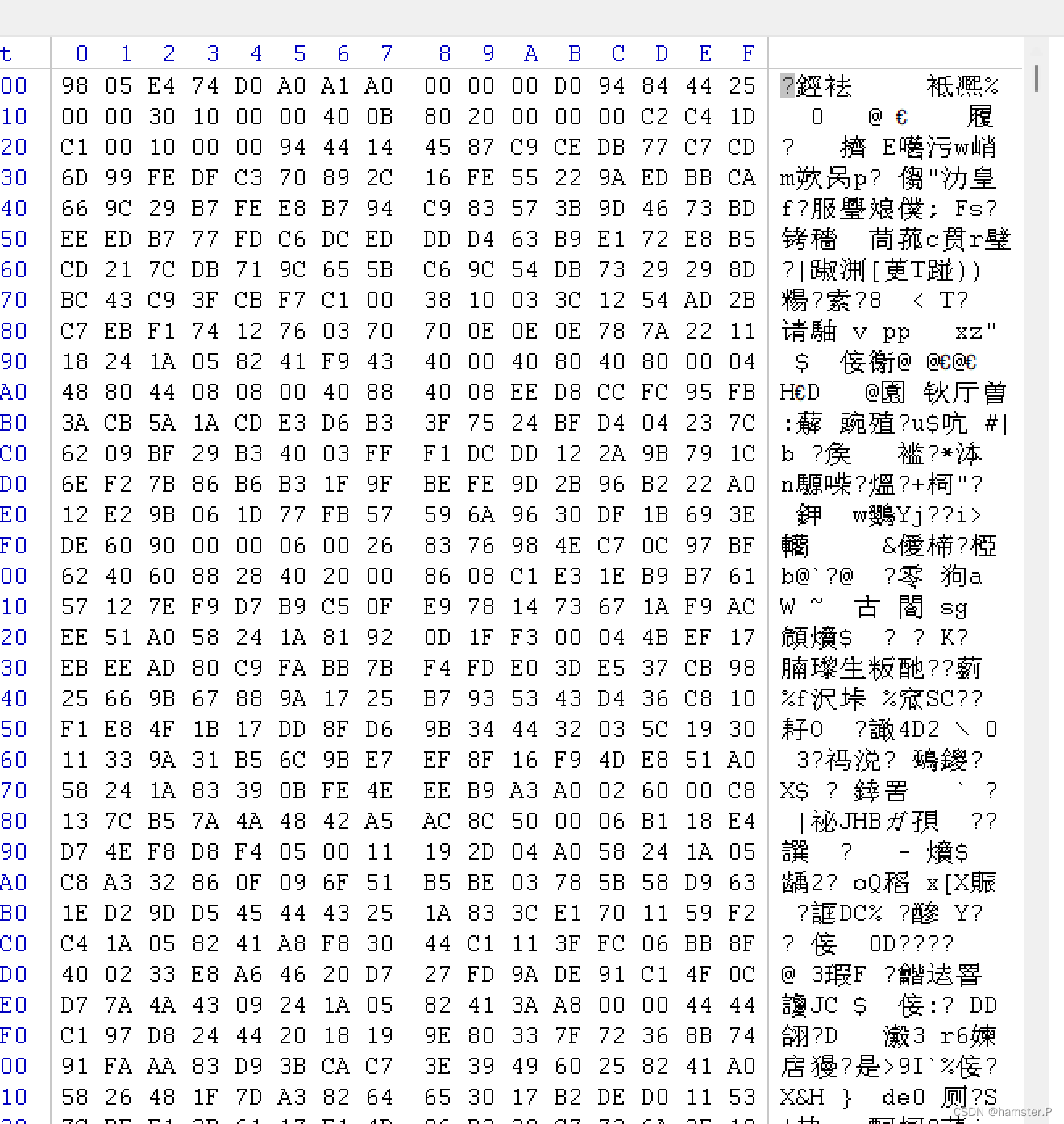

之后file一下没看出来什么东西,抛给winhex其实就差不多看出来了

对png的文件头熟悉的就差不多看出来了,是吧奇位数和偶位数的hex值进行了互换,当然不知道的话把文件拉到最后是有hint的。

对png的文件头熟悉的就差不多看出来了,是吧奇位数和偶位数的hex值进行了互换,当然不知道的话把文件拉到最后是有hint的。

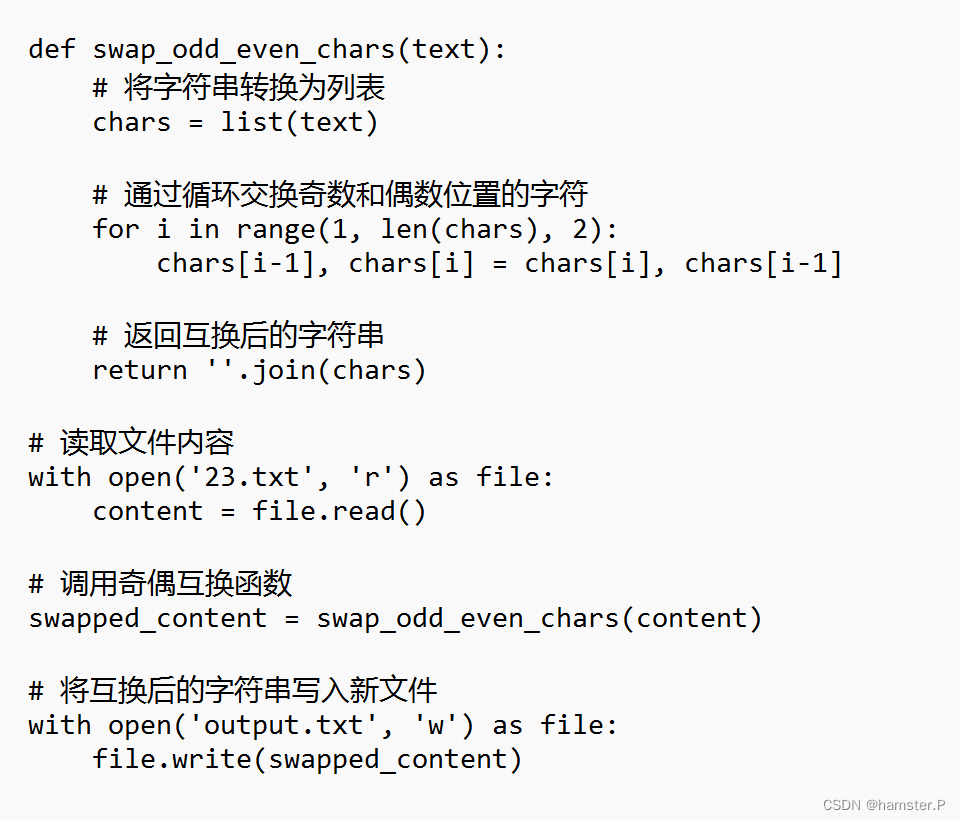

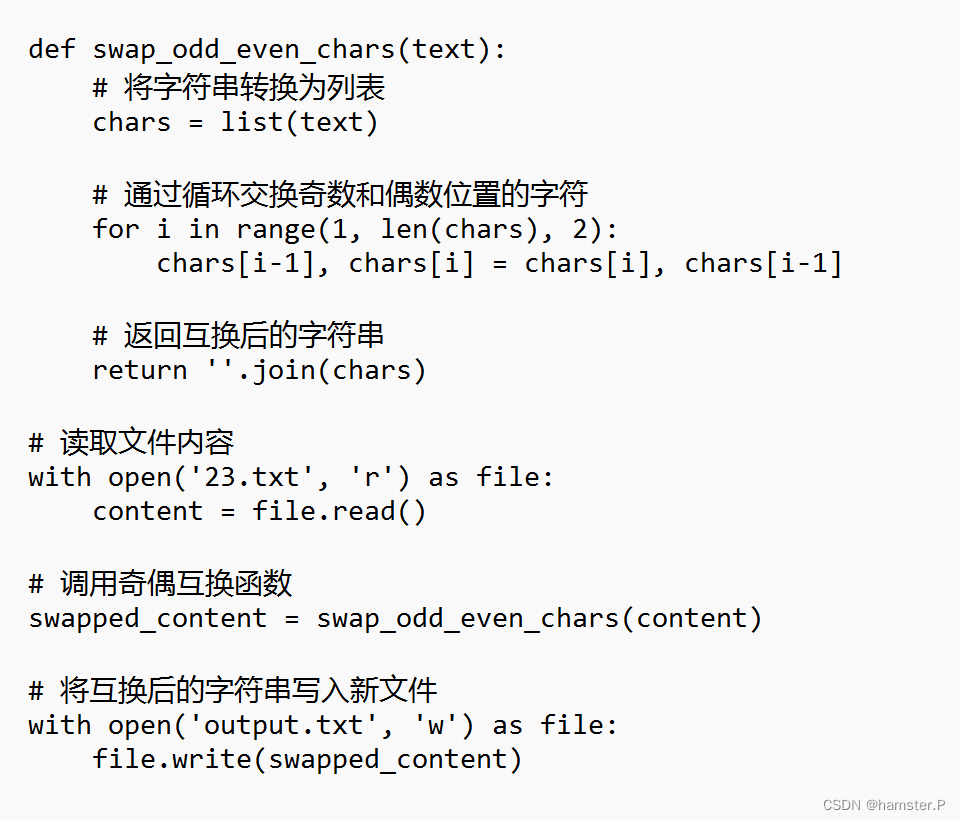

这里吧hex值复制下来写一个脚本对奇偶进行互换

之后改一下后缀就能得到完整的png图片了

之后改一下后缀就能得到完整的png图片了

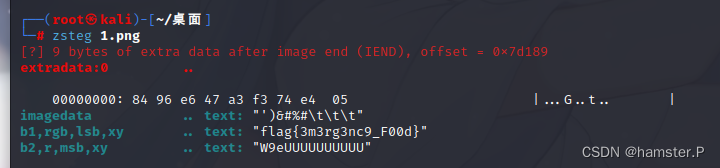

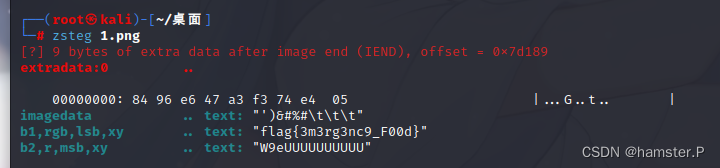

用zsteg就能得到图片隐藏的内容

用zsteg就能得到图片隐藏的内容

比较简单不用提示也很好做的

上来给了一个base64编成的文件放到kali里面用![]()

base64 -d food.txt | > output 就能得到解码的文件了

之后file一下没看出来什么东西,抛给winhex其实就差不多看出来了

对png的文件头熟悉的就差不多看出来了,是吧奇位数和偶位数的hex值进行了互换,当然不知道的话把文件拉到最后是有hint的。

对png的文件头熟悉的就差不多看出来了,是吧奇位数和偶位数的hex值进行了互换,当然不知道的话把文件拉到最后是有hint的。

这里吧hex值复制下来写一个脚本对奇偶进行互换

之后改一下后缀就能得到完整的png图片了

之后改一下后缀就能得到完整的png图片了

用zsteg就能得到图片隐藏的内容

用zsteg就能得到图片隐藏的内容

4068

4068

1614

1614

1092

1092

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?