目录

实训目的

暴力破解pikachu靶场,获取用户名和口令

实训环境

Win10 靶机

Win11 测试机

实训工具

phpstudy(靶机)、Burpsuite、火狐浏览器安装插件FoxyProxy(测试机)

实训准备

靶机启动apache 和 mysql

实训步骤

一、基于表单的暴力破解

1.在win11浏览器上登录pikachu靶场

2.开启火狐浏览器插件

3.开启Burpsuite开始抓包

4.输入用户和密码Burpsuite抓包成功

5.ctrl+i 把抓到的包发送给intruder

攻击模式为 集束炸弹cluster boom add 用户名 密码

6.由于不知道用户名和密码,导入用户名和密码字典开始攻击 start attack

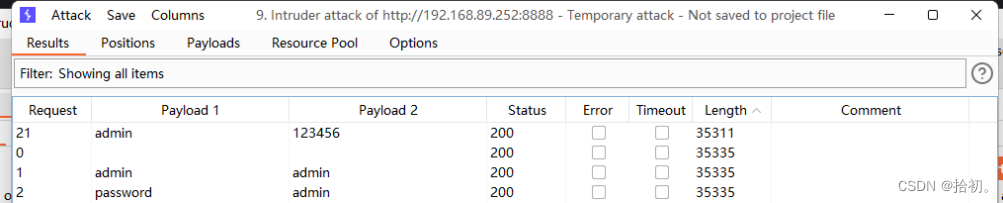

7.字典较大所需时间长,比较length得出pikachu的用户名admin 密码123456

二、验证码绕过(On server)

1.输入错误的用户名 密码 验证码——显示验证码错误

2.在Burp Suite中抓包,Ctrl+i将抓到的包发送到Intruder

3.Ctrl+R将抓到的包发送给Render输入正确的验证码,错误的用户名和密码Send——用户名或密码错误,证明验证码不会过期,可以重复使用

4.回到Intruder选择攻击方式——集束炸弹,add用户名 密码,修改验证码,添加字典开始攻击

比较length得出pikachu的用户名admin 密码123456

三、验证码绕过(On Client)

1.输入错误用户 密码 验证码 出现弹窗,可以在客户端关闭弹窗提示,直接跳过验证码

2.在地址栏输入about:config ——Java ,找到javascript.enabled ture--->false

3.打开pikachu靶场发现验证码绕过成功

接下来的爆破步骤跟pikachu基于表单的暴力破解相同!!!

四、Token防爆破

爆破密码步骤跟DVWA high等级 token爆破相同

1.Token防爆破加入了token机制,只能使用pitchfork模式攻击 add & password 和token

(假设我们已经知道密码是admin,所以现在只用爆破密码。如果不知道用户名和密码,而且还有token机制,那就可以直接放弃了。)

2.password模式为simple list

3.Token更换模式为 Recursive grep

4.将Redirections模块设置允许重定向,选择always

5. 将攻击线程thread设置为1

6.Recursive_Grep模式不支持多线程攻击,选择Grep-Extract,意思是用于提取响应消息中的有用信息,点击Add,然后点击Refetch response,在下面出现的数据里找到token,复制

7.将复制的token的值粘贴到first request

8.开始攻击,比较length,得到登录密码123456 (这里我为了节省时间,password只添加了6个进行攻击,但如果是其他靶场,在不知道用户名和密码的情况下就比较难搞)

成功实现对pikachu靶场的暴力破解!!!

总结:相同的漏洞,就算是不同的靶场也会有相似之处,重点在于掌握和思路!!!

851

851

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?