目录

漏洞发现

1.点击超链接,出现文件内容。同时url地址栏发生变化,此种传参方式为get传参,可以直接在url地址栏输入我们想要查询的文件内容。

漏洞测试

1.在该目录下新建1.txt文件,我们进行查询

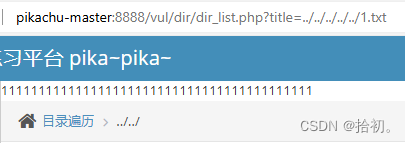

成功查询到该目录下1.txt文件内容

2.如果查询的文件不在该目录下,我们可以使用../跳到文件的上一级查询

3.经过测试,发现就算1.txt文件不在皮卡出靶场根目录pikachu-master文件下,也可以查询成功。

思考:是否可以使用绝对路径查询文件内容呢?

查询C盘phpstudy_pro目录下的1.txt文件内容,使用绝对路径查询文件内容失败

漏洞利用

1.查询Pikachu靶场的源码index.php文件内容,成功!

2.查询windows目录下配置文件win.ini的文件内容,成功!

总结

目录遍历漏洞只要知道文件的位置,就可以使用相对路径进行查询任意文件的内容。

976

976

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?