未经许可,不得转载。

文章目录

正文

目标:xxx.com

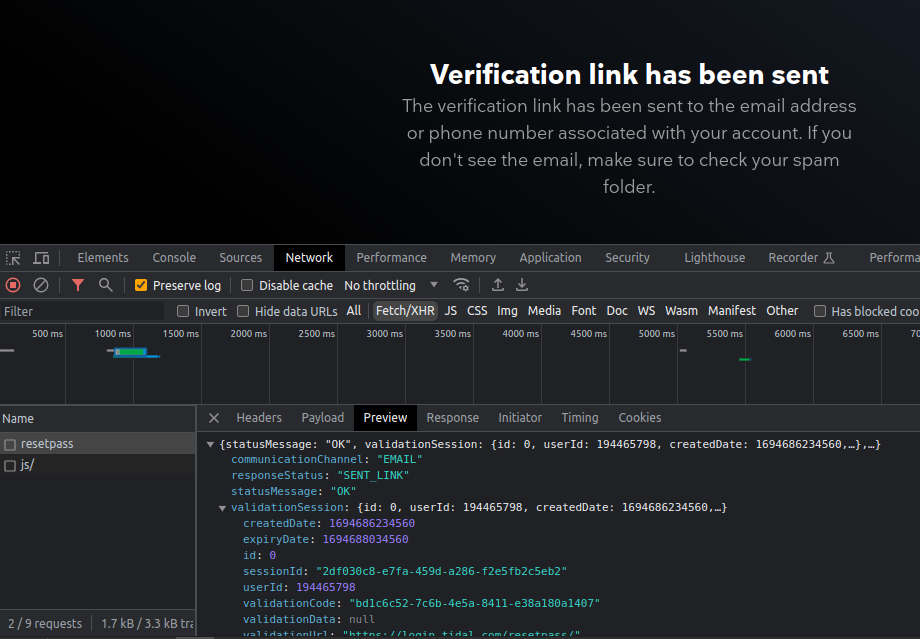

点击重置密码,系统会发送一封链接至邮箱。响应如下:

从上图中可以看到,validationSession对象中有一个sessionID

而收到的链接中的token和sessionID的值是一样的:

因此,我只需要将请求包中的email参数改为任意用户的邮箱,并在burp的返回包中获取sessionID,即可接管任意账户。

原文出处:

https://medium.com/@mohamed.yasser442200/email-verification-bypass-due-to-race-condition-8e4492313208

-race-condition-8e4492313208

425

425

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?