学而不思则罔,不思不学则爽!

--莫迪大仙

一、准备工作

知识点:

我们知道在局域网中使用的ip均为私网ip无法进入互联网,所以就此我们提出了nat技术,通过在路由器的出接口进行地址转换,将私地址转换为公共地址进行上网和访问其他局域网中的人。

此时我们引入vpn技术,在两个局域网中创建vpn隧道进行连接,所以我们接下来的时间就是实现:如何通过vpn服务器实现两个不同局域网的pc通信、访问(我们将不在同一网段ip地址称为不同网段)!

1.一台windows-xp和两台win-2003(命名win2003-1和win2003-2)

2.win2003-2作vpn服务器,win2003-1作web服务模拟国外某歌

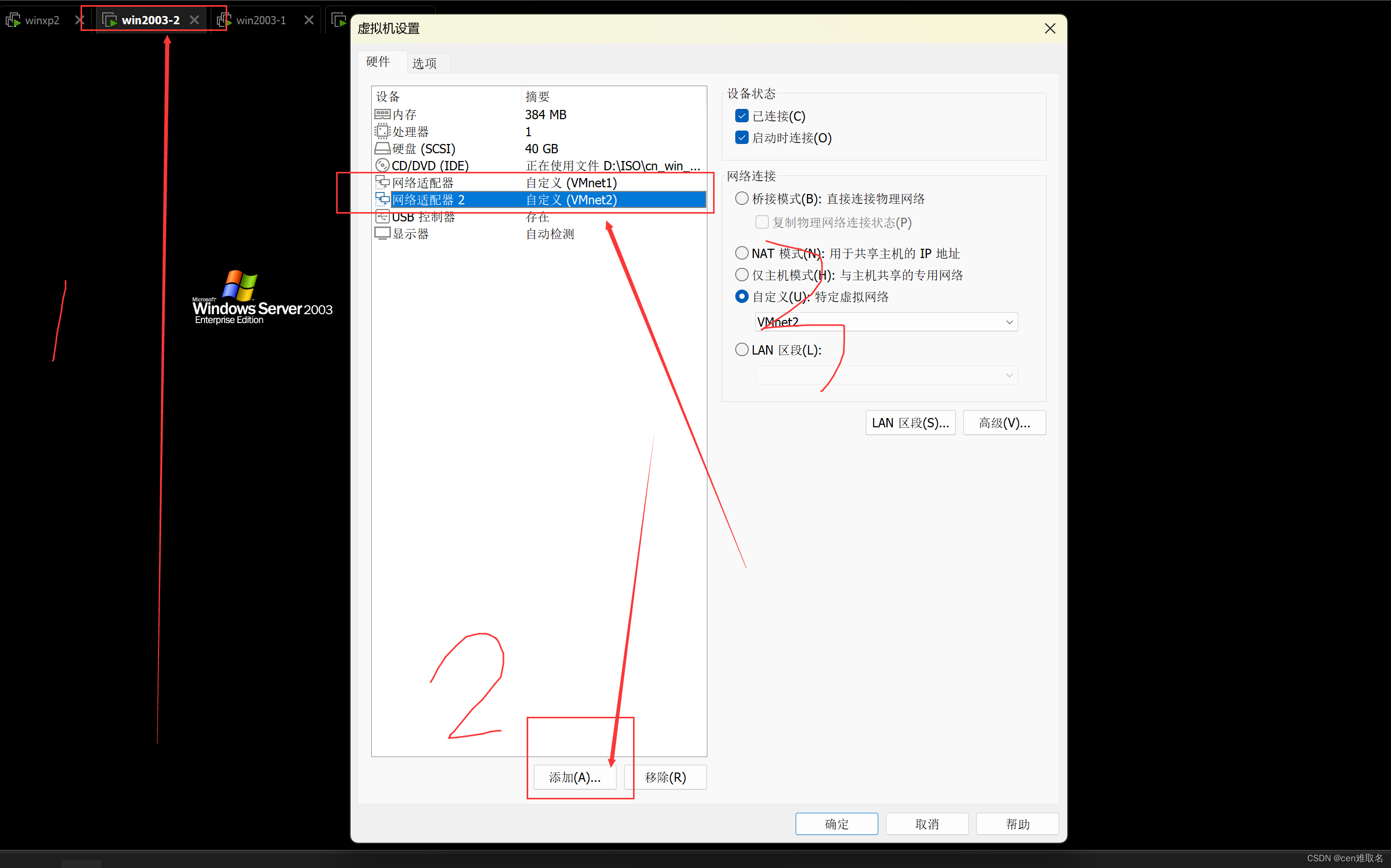

3.为win2003-2配置两块网卡(网络适配器)

不再展示如何配置静态ip,可翻看往期作品

(1)分别自定义网线vm-net1和vm-net2,IP分别为100.1.1.1和200.1.1.1

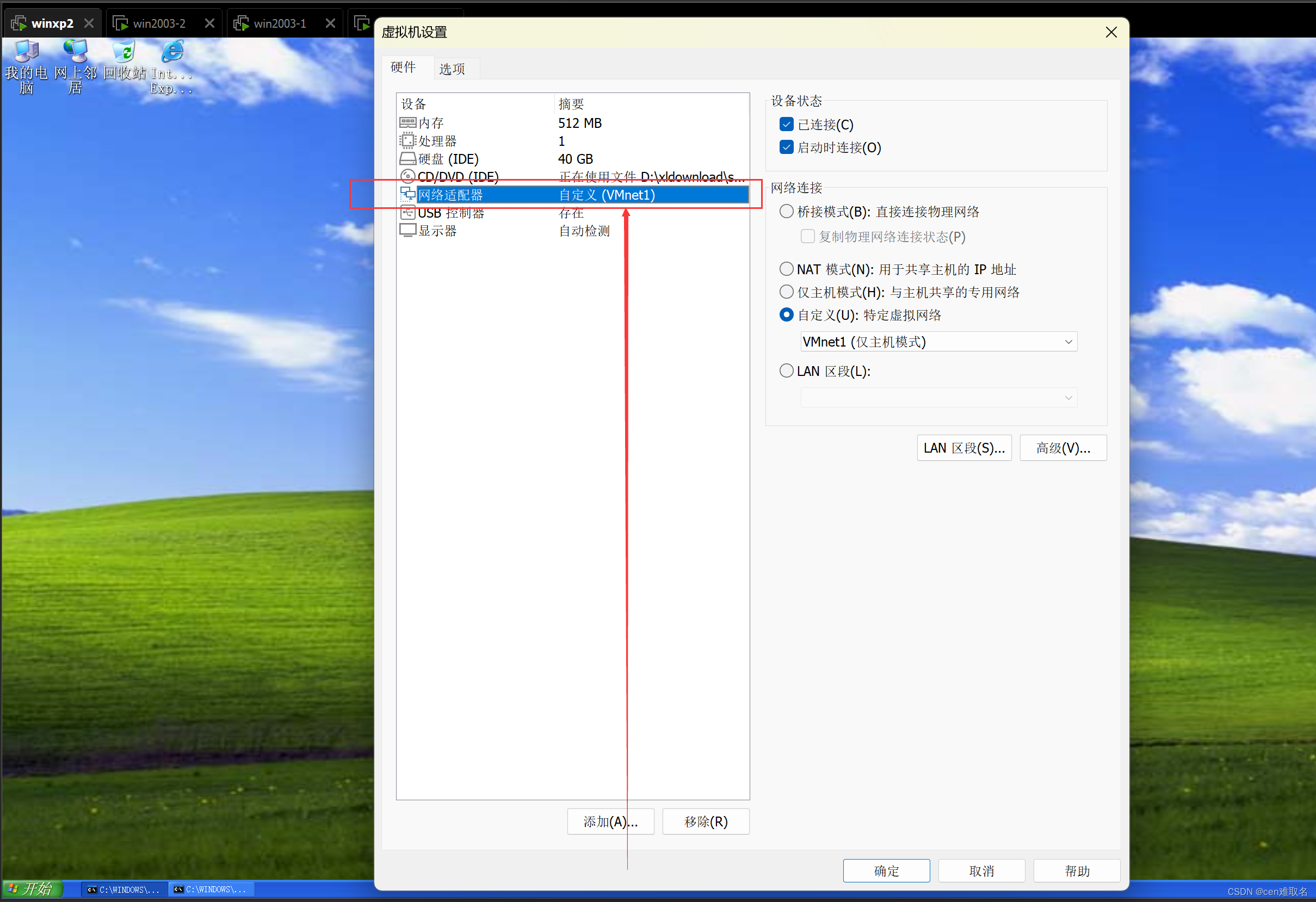

(2)xp加入net1,ip为100.1.1.2

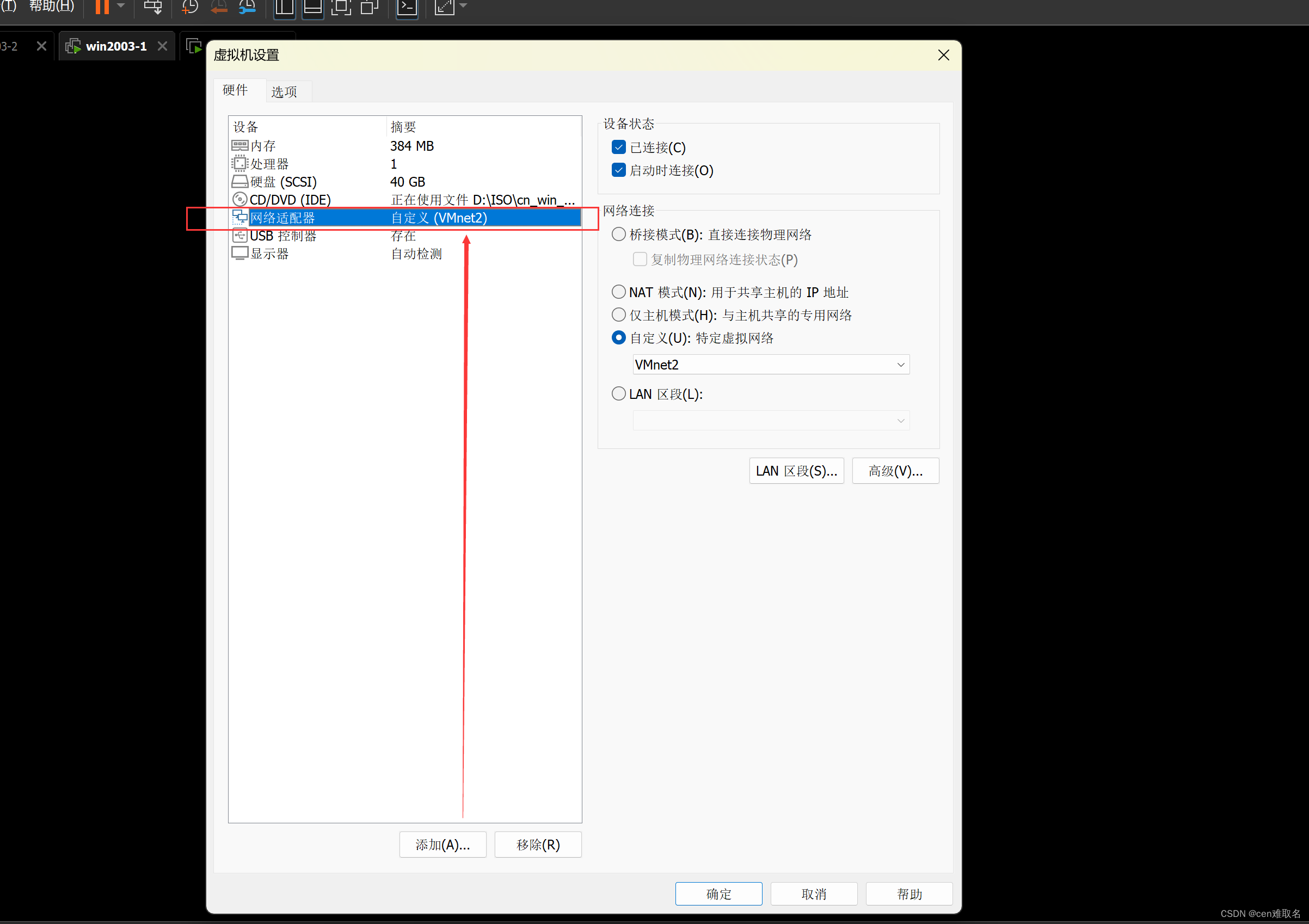

(3)win2003-2加入net2,ip为200.1.1.2(已部署好web网站)

二、操作

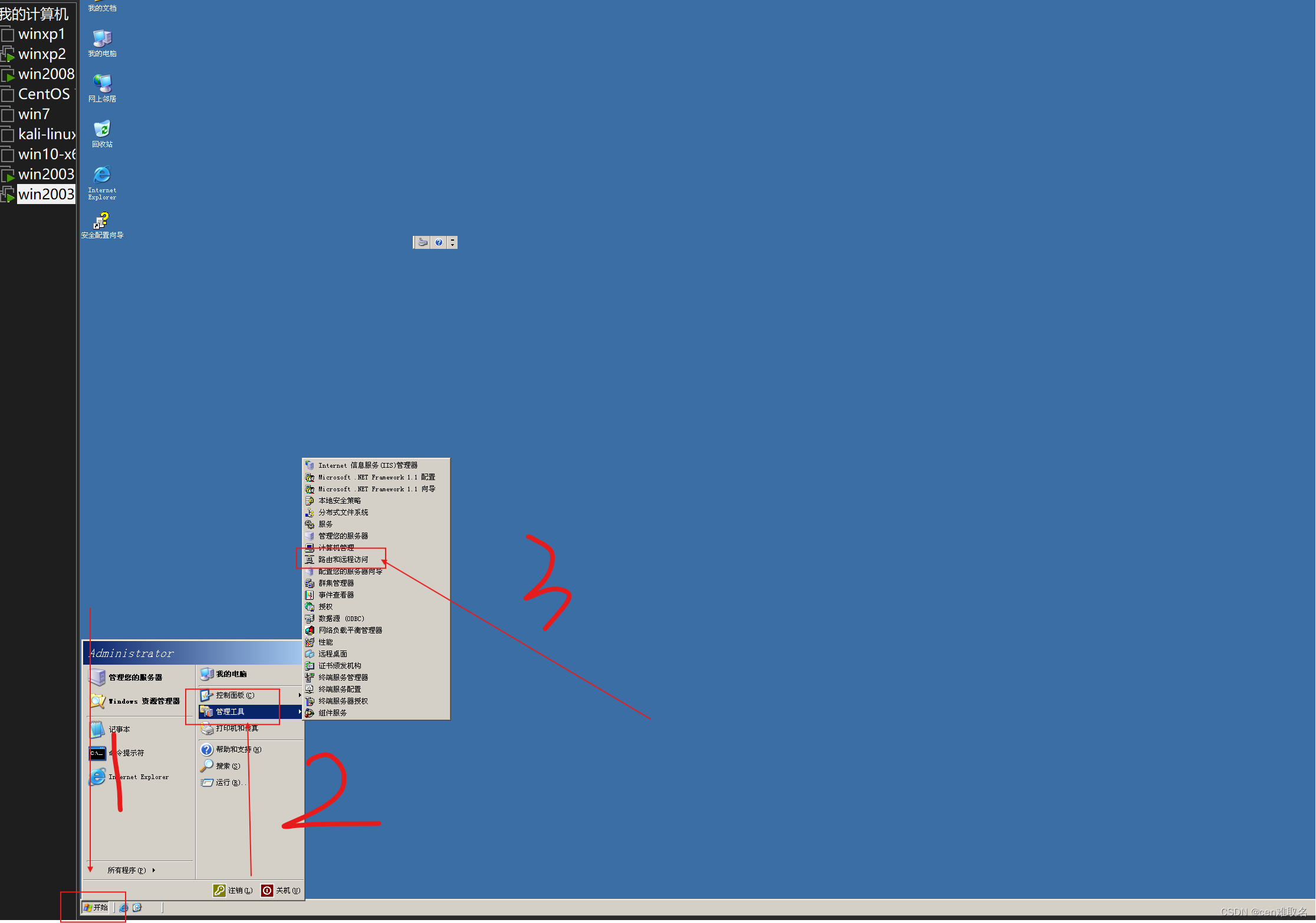

1.对vpn服务器win2003-2:

(1)开启服务(2003使用pptp自带软件完成vpn搭建,port=1723)

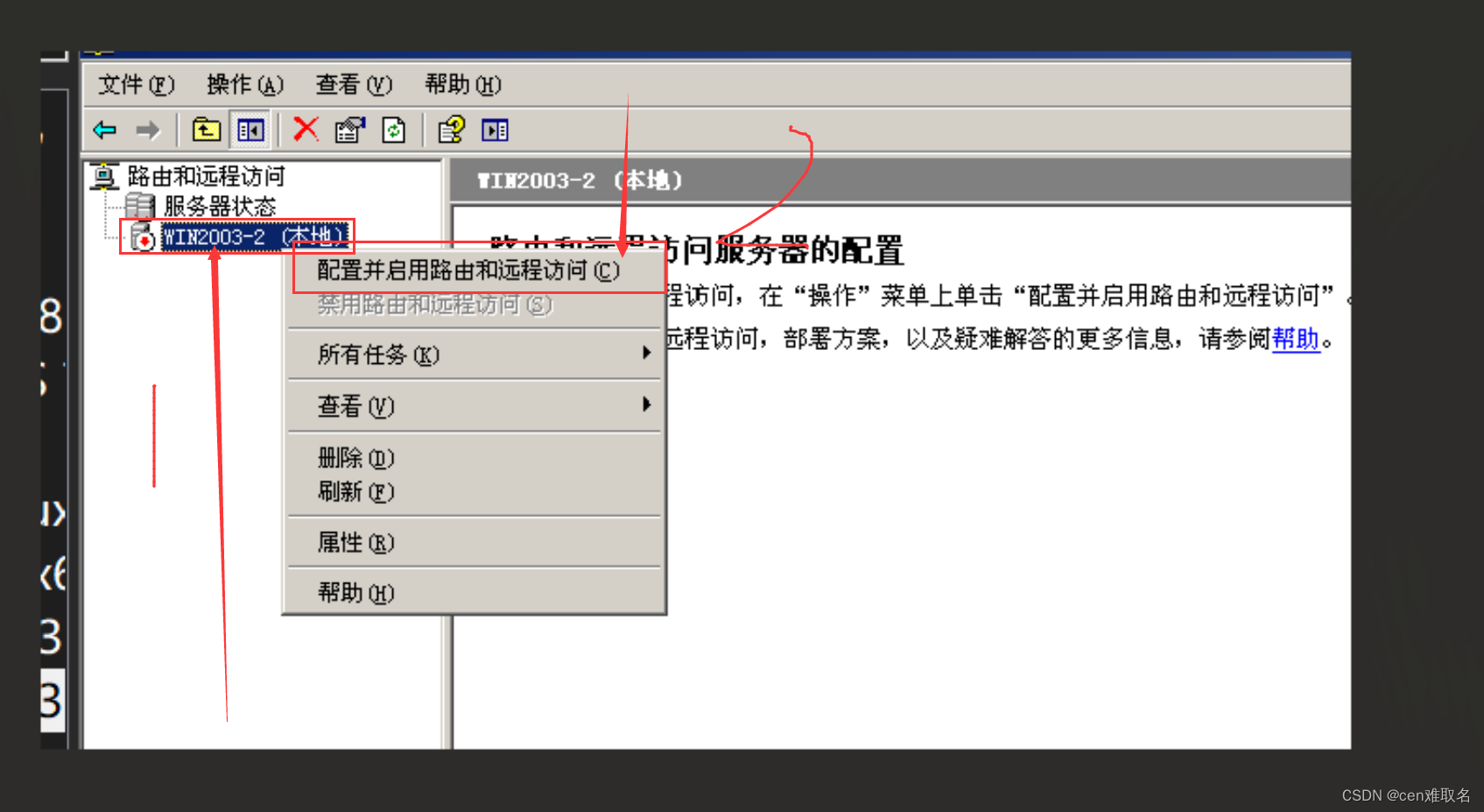

开始(win)->管理工具->路由远程访问

右键1处->配置并启用路由和远程访问->下一步->自定义配置->下一步

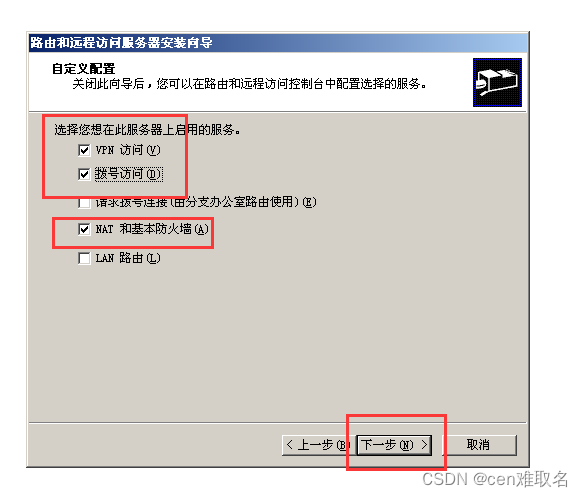

vpn服务、拨号服务、nat和基本防火墙->下一步->完成->是

(2)配置

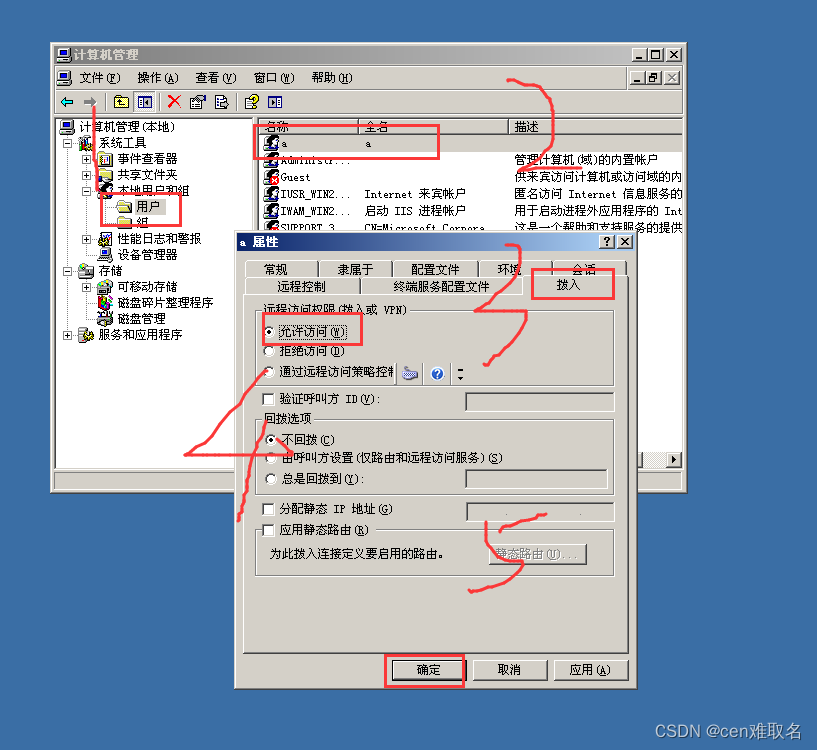

身份验证:创建新账号

右键我的电脑->管理->本地用户和组->右键用户->新用户->输入账号a和密码1

双击用户->右键账号a->报入->允许访问->确定

右键a账号

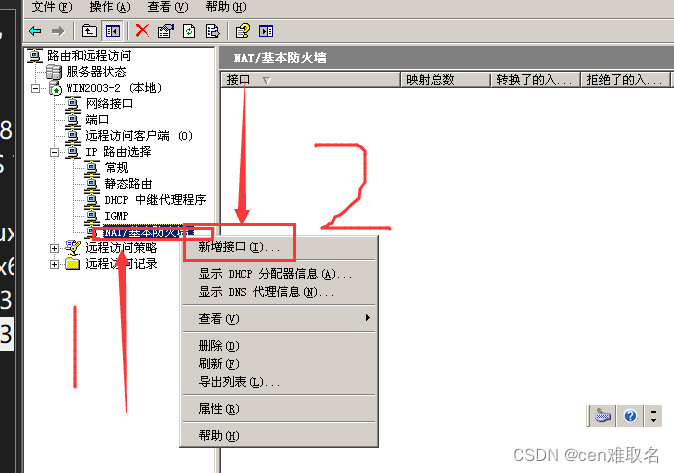

配置NAT:

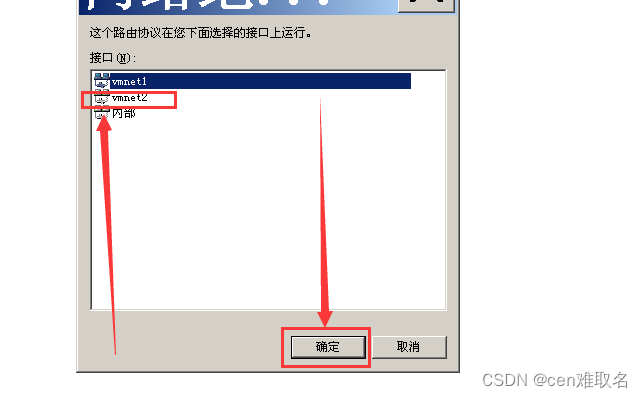

NAT/基本防火墙->新增接口->vmnet2(即与win2003-1在同一网段的网卡)->确定

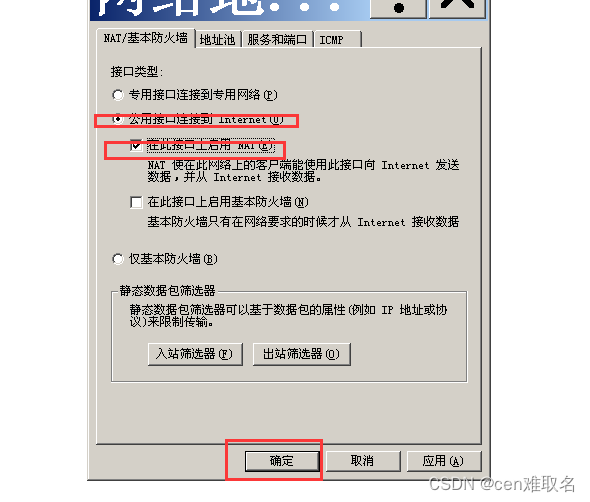

公用接口接到Internet->在此接口上启用NAT

配置分配IP:

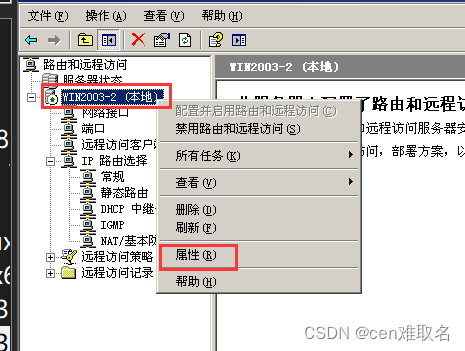

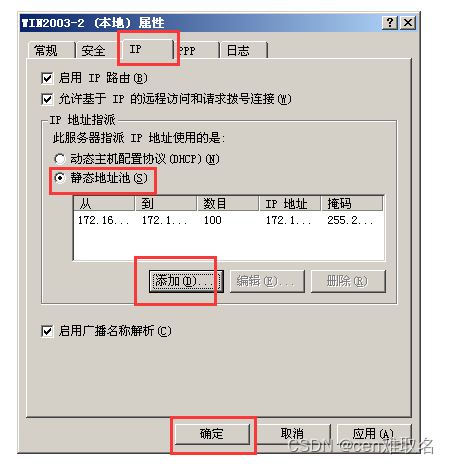

win2003-2右键属性->IP->静态地址池->添加->确定

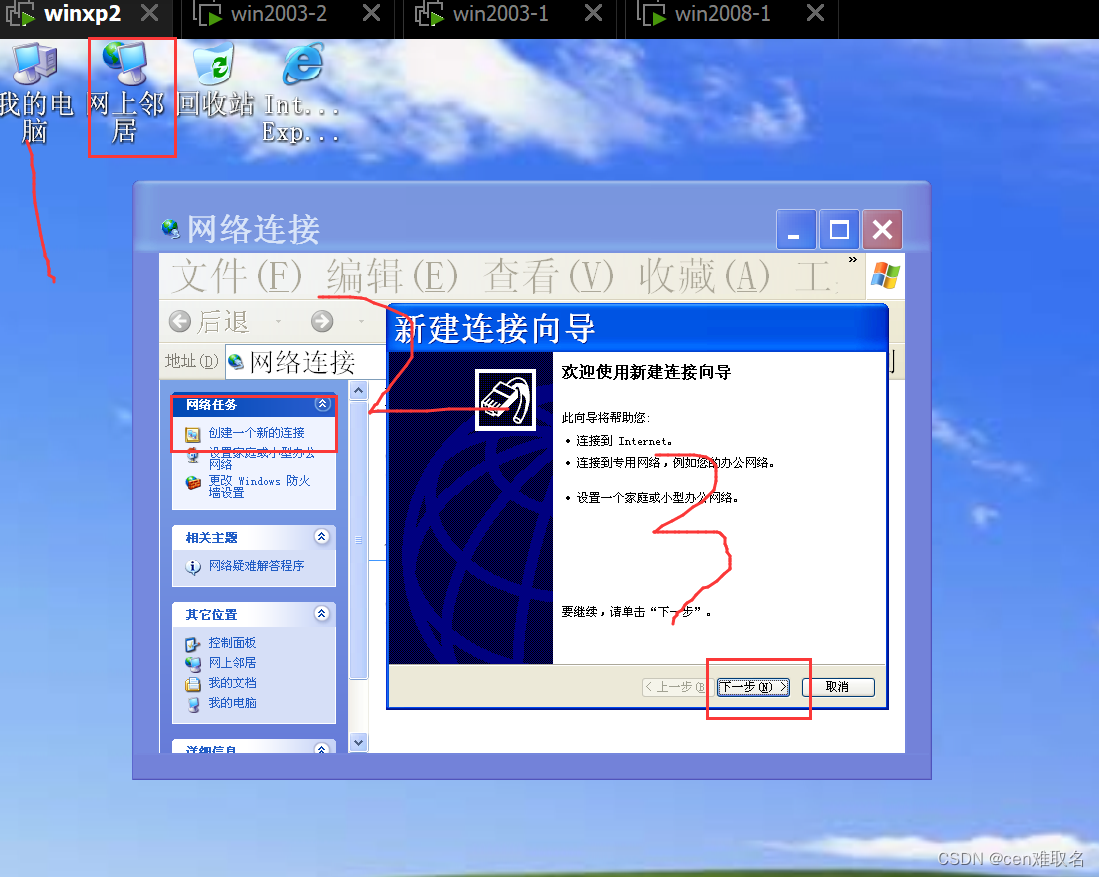

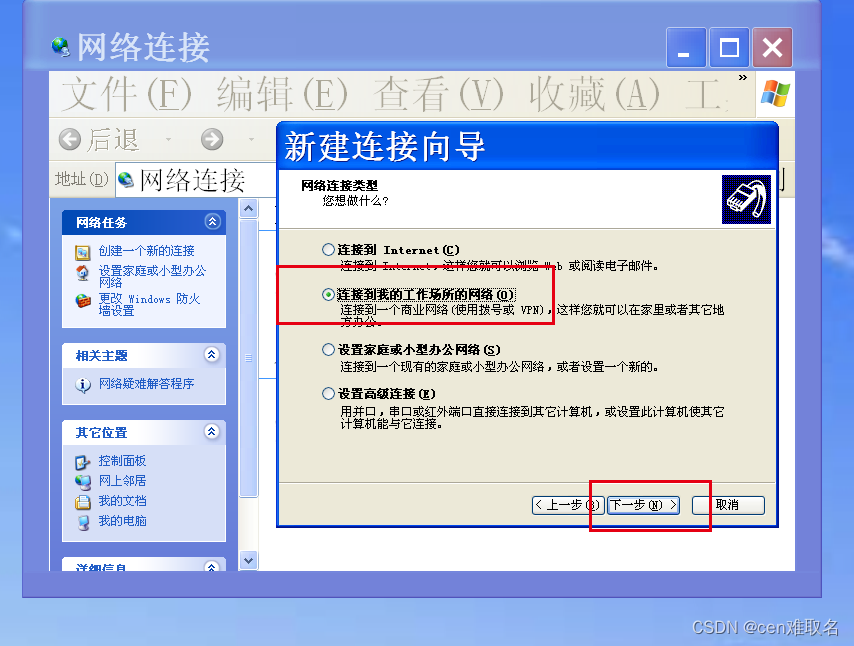

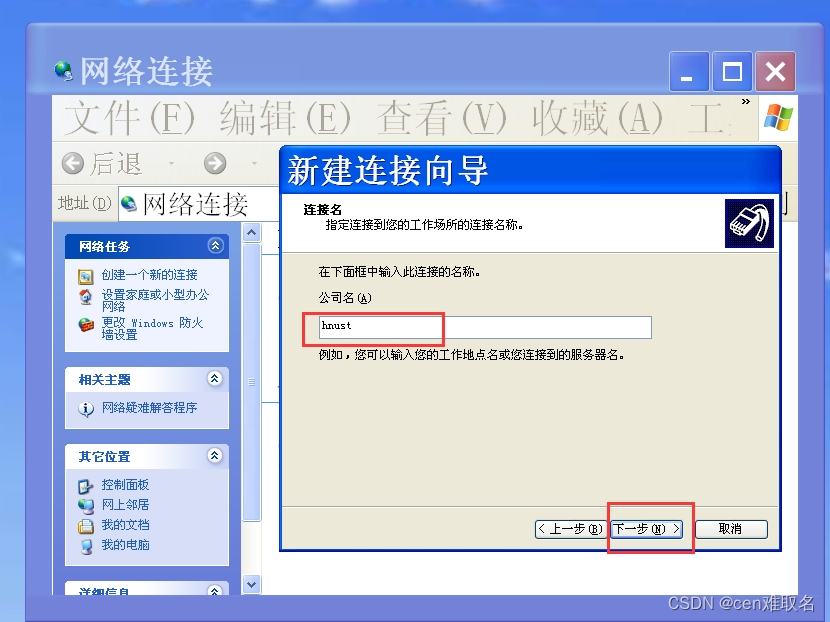

2.对xp:

右键网络属性->创建一个新的连接->下一步->连接到我的工作场所->下一步->虚拟专用网线连接->下一步->公司名随意->下一步->填入与xp在同一网段的win2003-2的网卡ip(*)->下一步->完成

三、测试

在xp中:

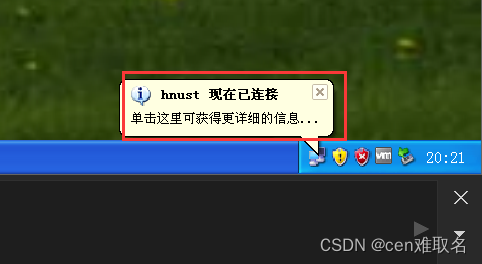

输入之前创建的账号密码->连接

注意右下角,显示已连接

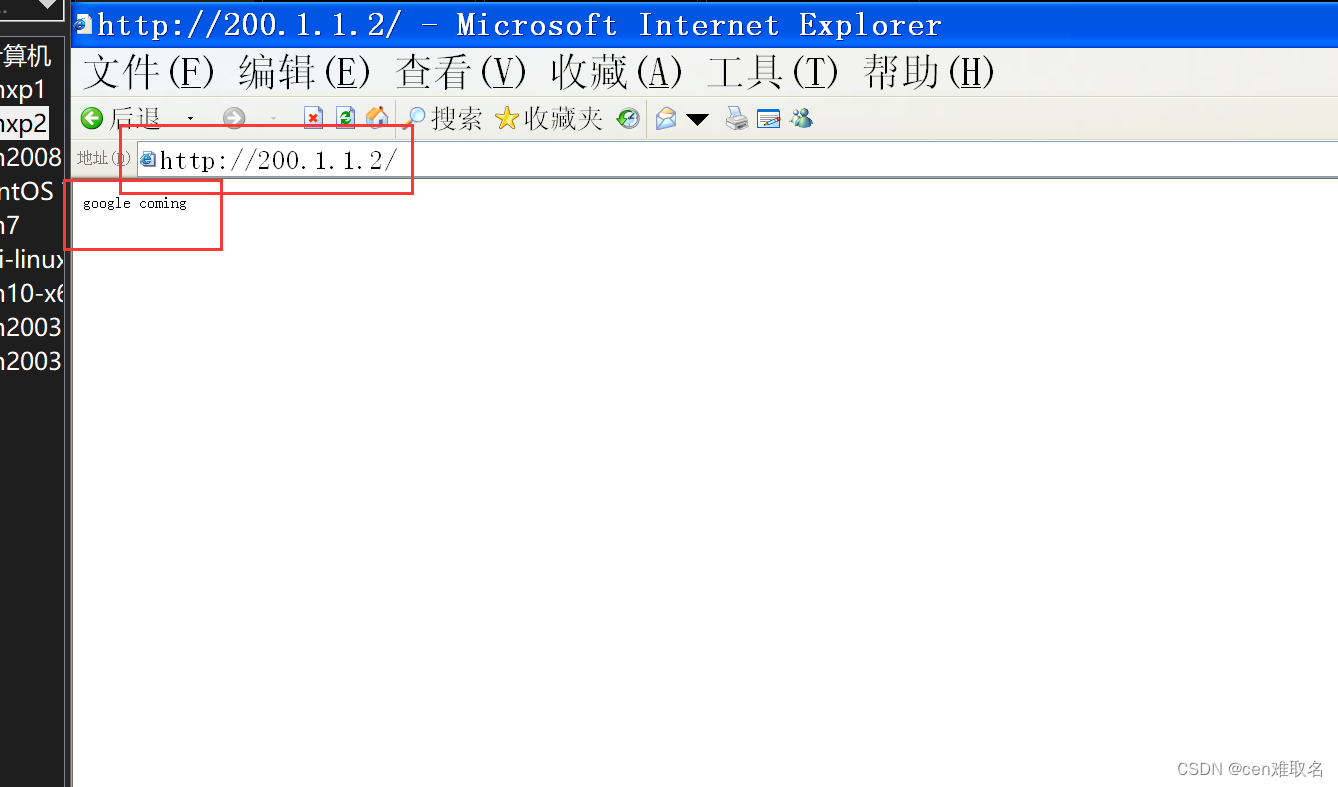

打开浏览器验证,输入200.1.1.2

至此成功!!!!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?