一.Low篇;

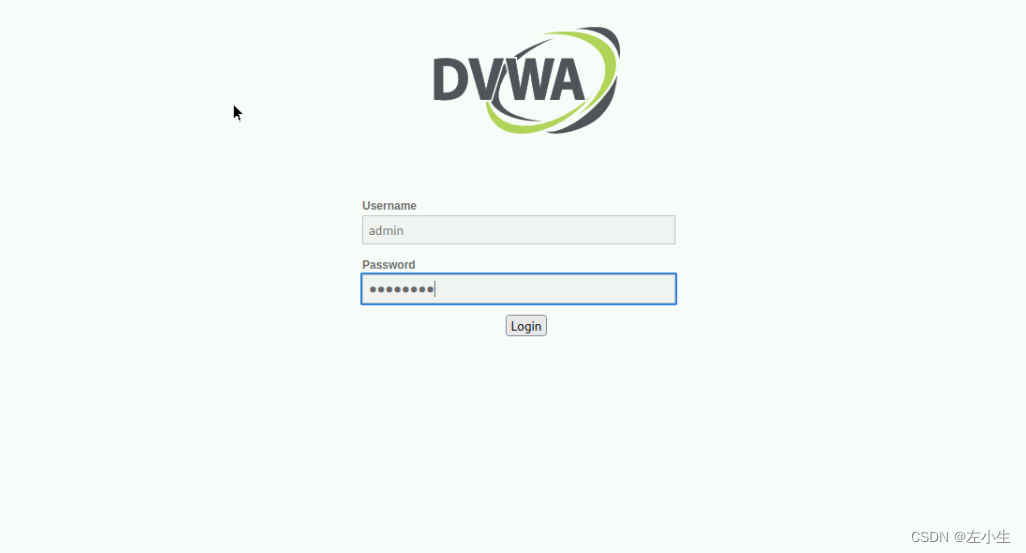

1.登录DVWA;

(账号:admin 密码:password)

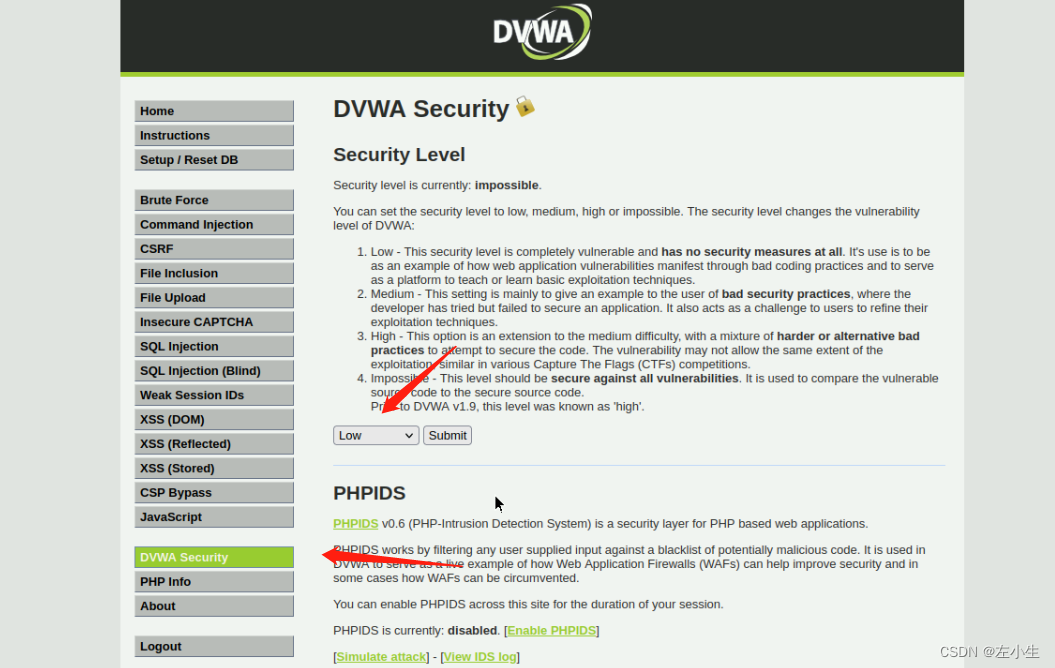

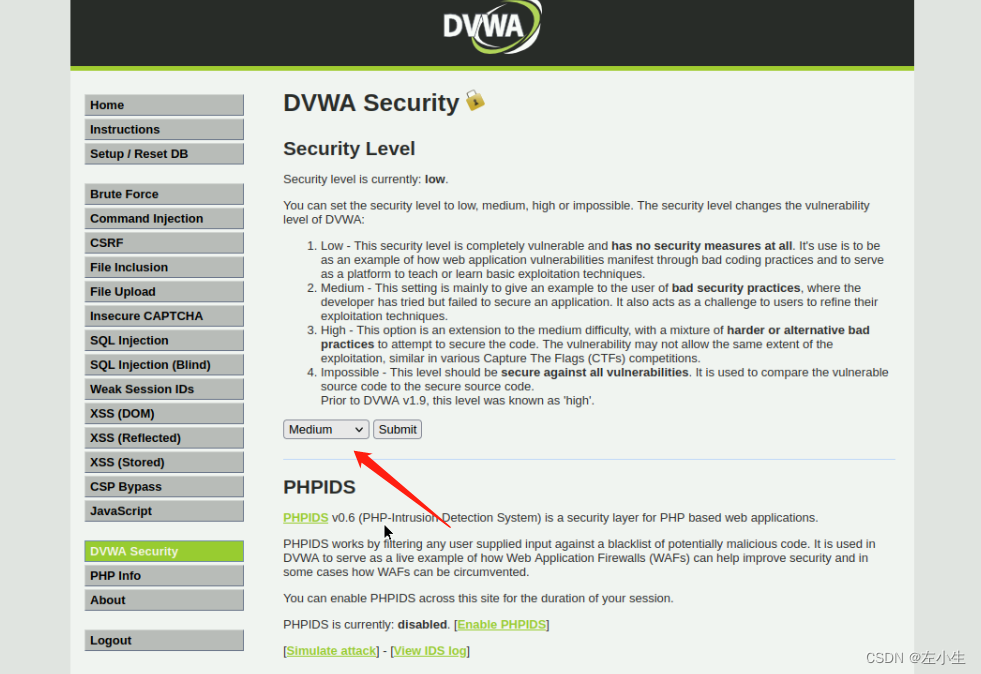

2.DVWA Security-->Low;

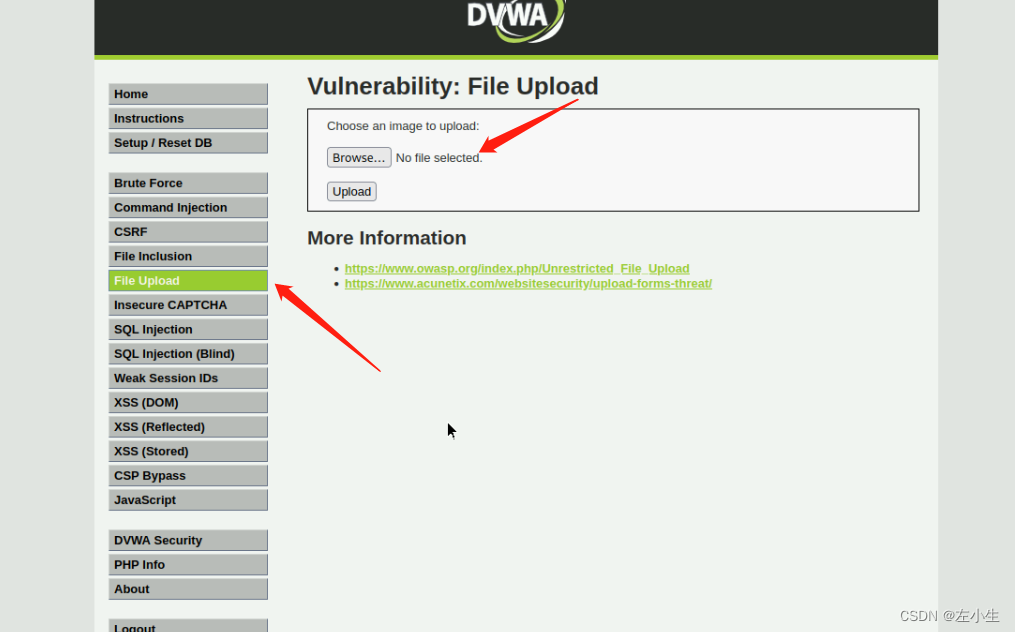

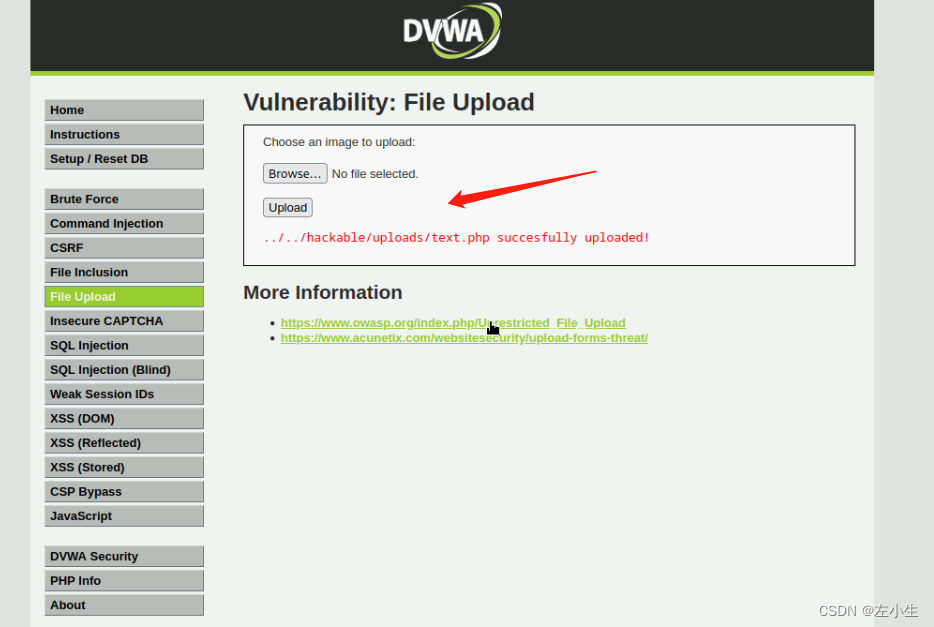

3.进入File Upload进行测试;

在此之前需要创建一个文件text.php;

内容: (<?php

phpinfo()

?>)

4.上传文件(Low模式下对上传文件没有任何防御);

二.Medium篇;

1.进入Medium模式;

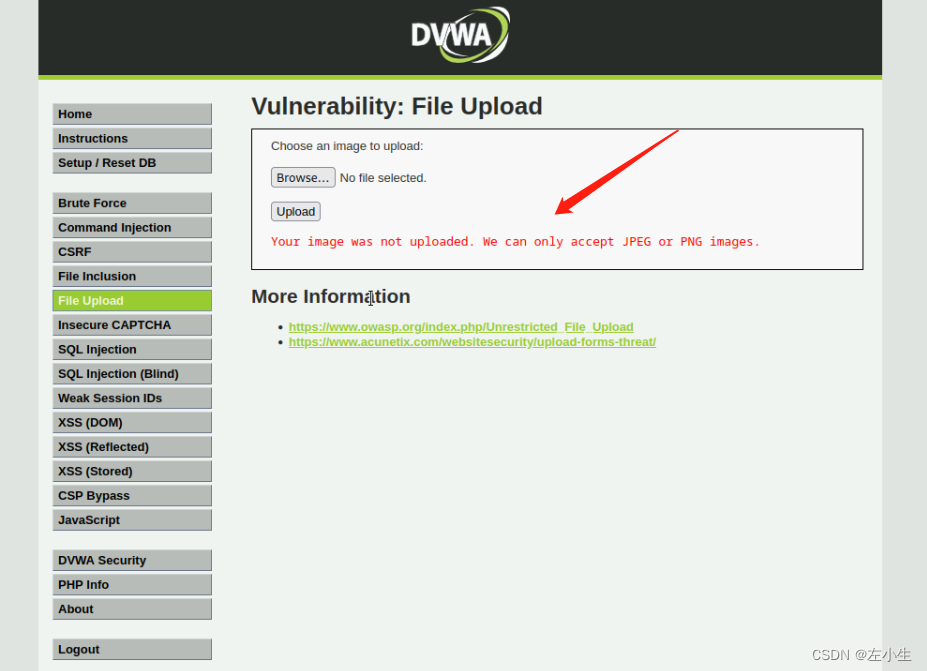

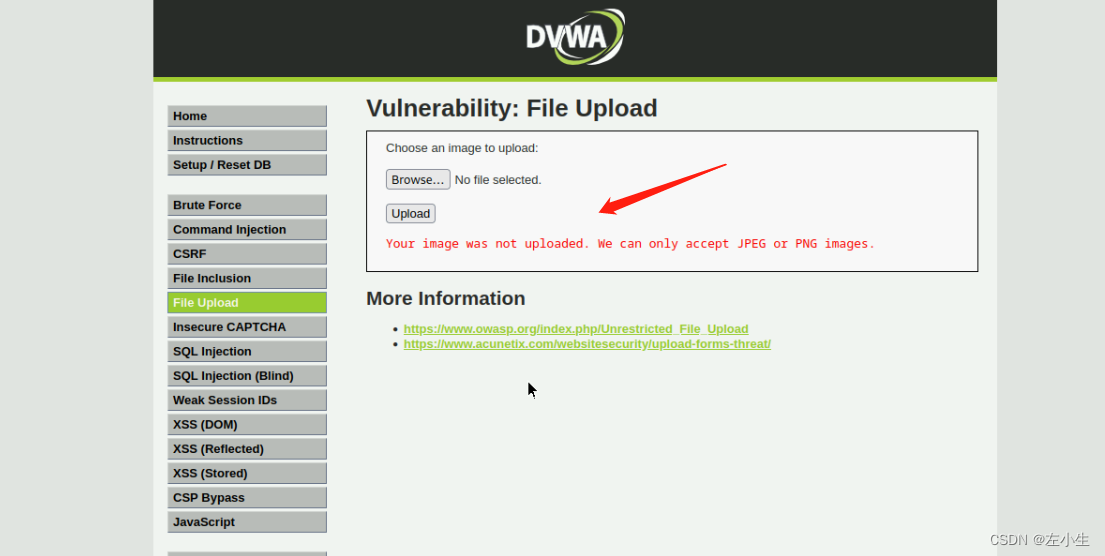

2.按照和Low模式相同的操作,出现not uploaded提示,好消息是系统提示了只接受JPEG和PNG,也就是图片格式;

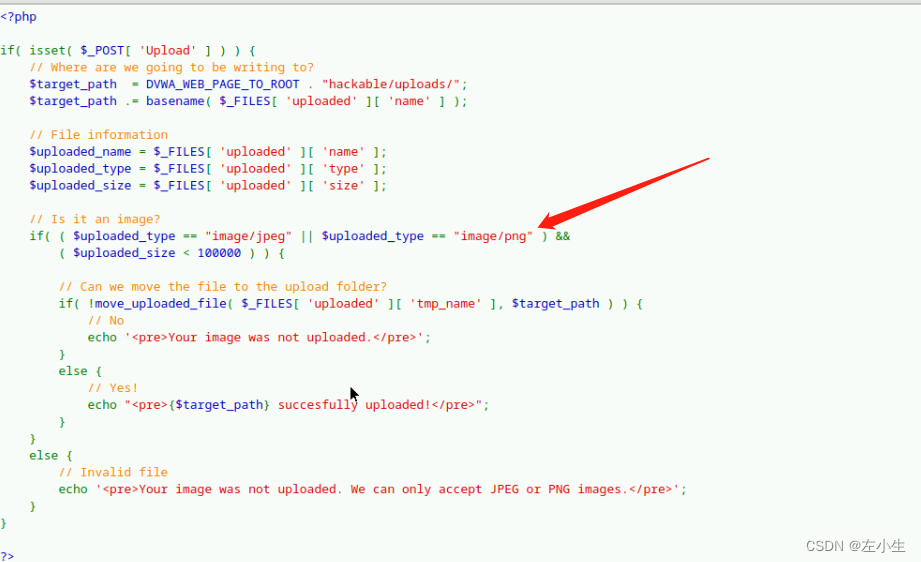

3.查看源码分析(可知限制了上传类型为image/jpeg或image/png);

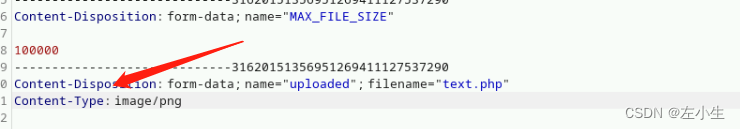

4.使用Burp Suite抓包,对类型进行修改;

上传成功

5.查看文件,解析成功;

三.High篇;

1.1.进入High模式;

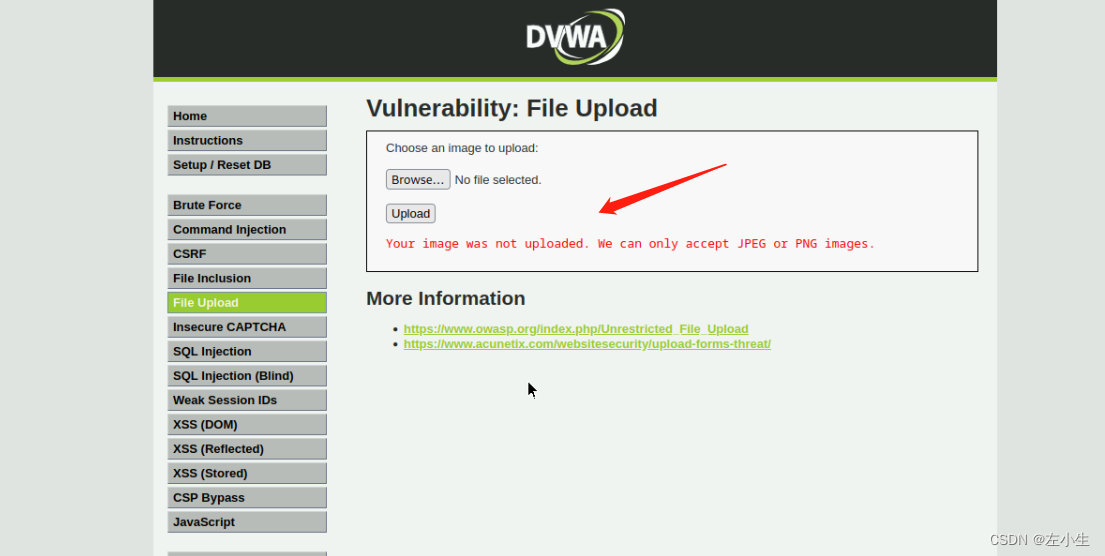

2.同样按照Low和Medium模式相同步骤进行操作;

按照之前的操作发现无法绕过;

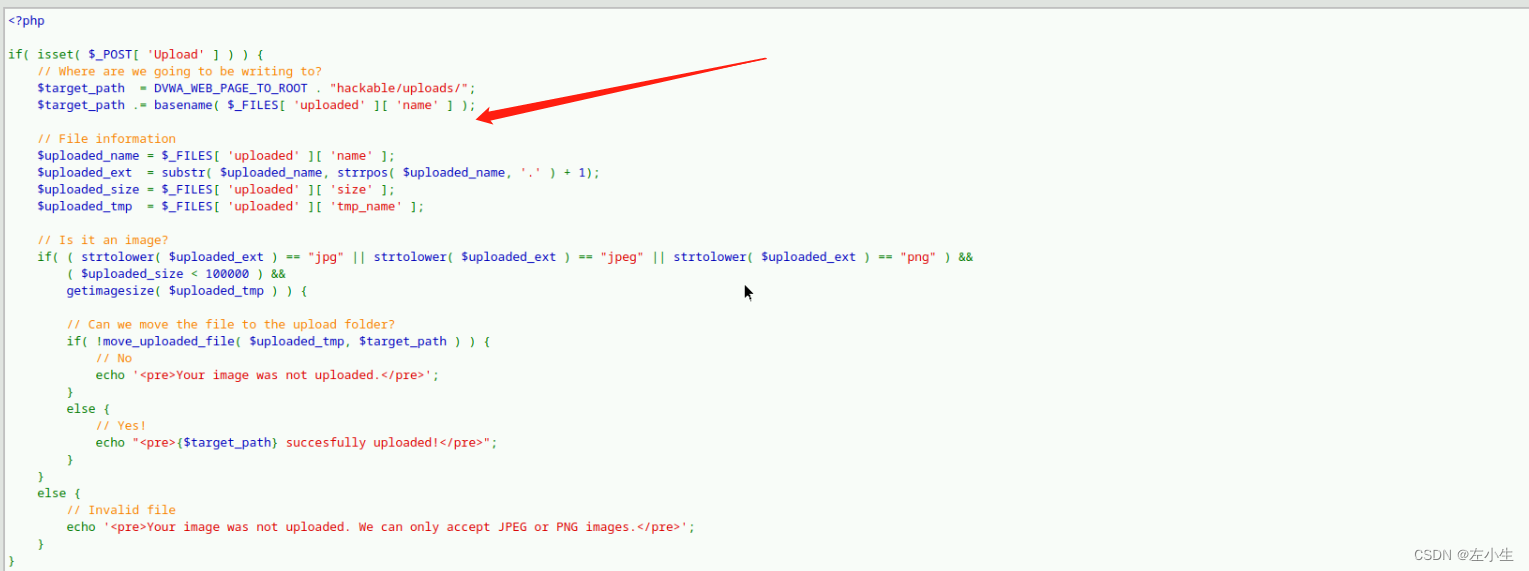

3.查看源码进行分析;

分析后可以发现High模式下不仅对文件类型进行了限制,而且对文件头进行了限制;

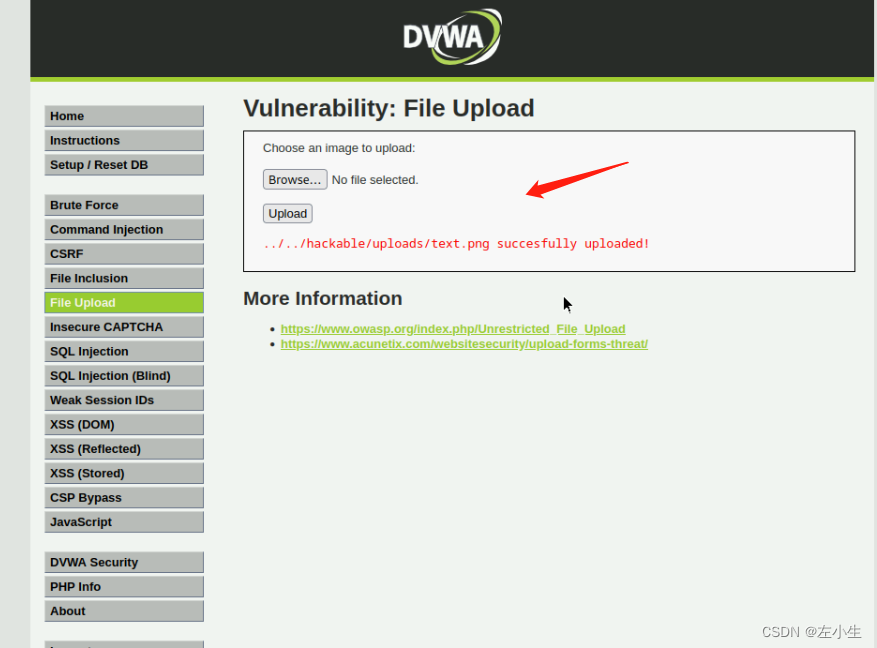

4.修改文件以及文件后缀,重新上传;

文件前加GIF89a,后缀改为png;

上传成功;

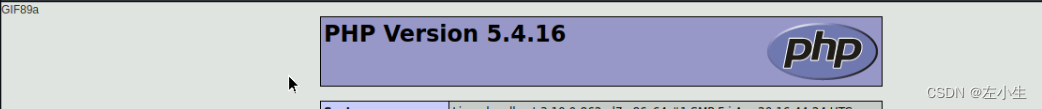

5.执行图片马;

这里如果和之前操作一样是无法访问的,php文件是不会被正确解析的;

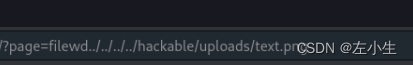

若想利用图片马则需要结合文件包含漏洞

include函数

构造Ulr:(根据自己的地址) filedw../../../../hackable/uploads/text.png

成功访问;

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?