提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

0x01 preg_match(正则匹配函数)

基本用法

preg_match ( string $x , string $y )

判断x在y中是否出现,如果出现,则输出“1”,即继续执行子语句

绕过姿势

-

数组绕过

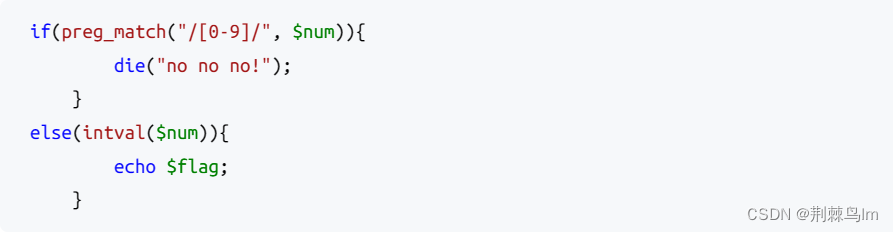

如图

该函数过滤了数字,但是我们想要得到flag需要传入数字参数

这时候就可以用数组绕过Payload: num[]=2preg_match函数只能对string,也就是字符串类型参数起作用

当传入的参数是数组时会返回false -

%0a换行符绕过

由于pre_match这个函数是只能匹配一行的数据,所以我们可以用%0a(也就是换行符)来绕过。

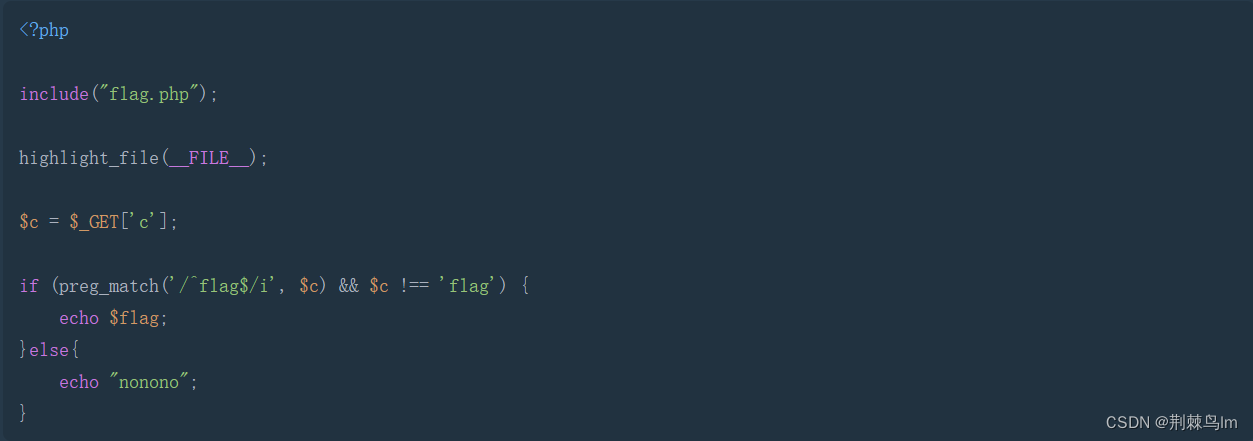

Payload:c=flag%0a -

回溯绕过

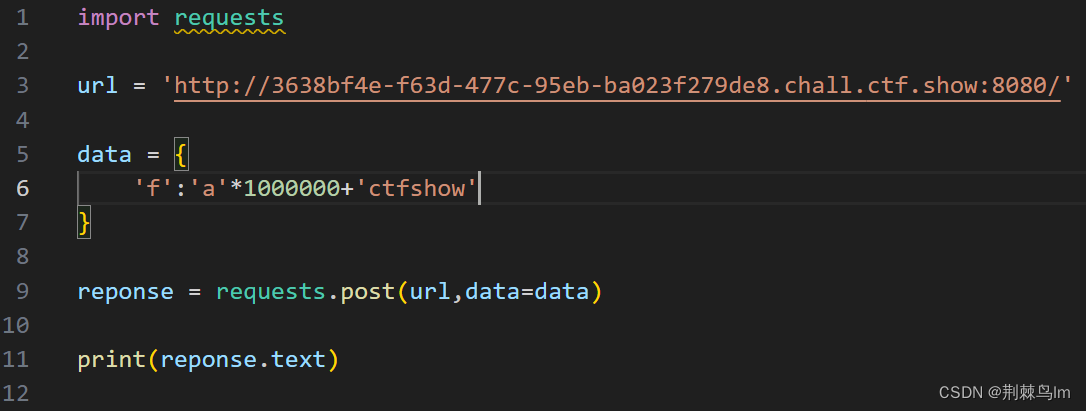

PHP为了防止正则表达式的拒绝服务攻击(reDOS),给pcre设定了一个回溯次数上限pcre.backtrack_limit,可以通过var_dump(ini_get(‘pcre.backtrack_limit’));的方式查看当前环境下的上限

回溯次数上限默认是100万,如果回溯次数超过了100万,preg_match返回的便不再是0或1,而是false,利用这个方法,可以写一个脚本,来使回溯次数超出pcre.backtrack_limit限制,进而绕过WAF

此外

标志性的是它的贪婪匹配:preg_match('/<\?.*[(`;?>].*/is')所以当我们在题目中看到过滤了一大堆字符,几乎没法rce时,又有/.*这个标志时,可以优先考虑回溯绕过。

大概会回溯了一百万次,我们利用这个来构造payload进行rce。 -

取反绕过

把getFlag取反然后URL编码:<?php echo urlencode(~"getFlag"); –> %98%9A%8B%B9%93%9E%98依据这个我们可以构造payload:

?code=$_=~%98%9A%8B%B9%93%9E%98;$_();

最后还有异或绕过,还没学会。

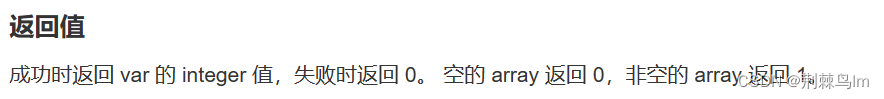

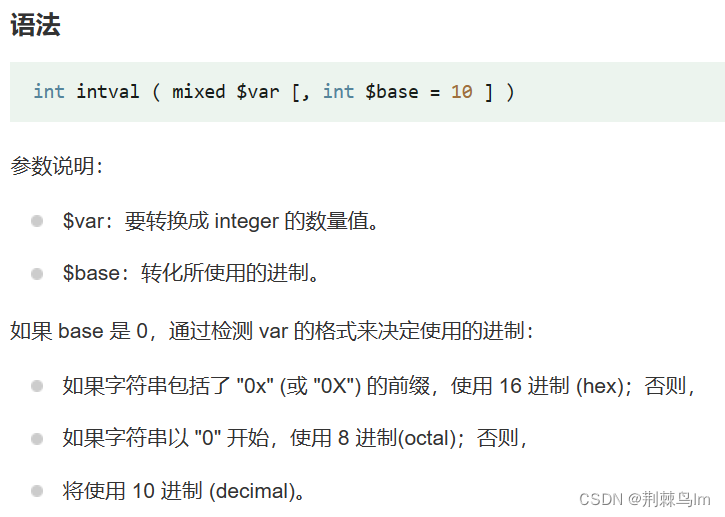

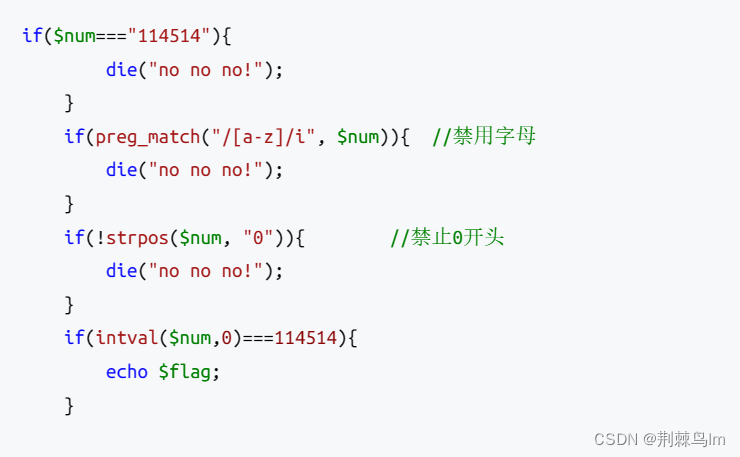

0x02 intval()函数

特性一

特性二

绕过姿势:

-

进制转换绕过

0b?? : 二进制

0??? : 八进制

0X?? : 十六进制

如果过滤了字母就用二进制或者八进制 -

科学计数法绕过

如果base为0,则var中存在字母的话遇到字母就停止读取 但是e这个字母比较特殊,可以在PHP中表示科学计数法。if($num==4476){ die("no no no!"); } if(intval($num,0)==4476){ echo $flag; }Payload:num=4476e0

-

小数点绕过

传小数值的参数,intval()会帮我们转换为整型,以此达到绕过的目的。

Payload: num=114514.114514

0x03 hash函数

Hash比较缺陷

PHP在处理哈希字符串时,通过!=或==来对哈希值进行比较,它把每一个以0e开头的哈希值都解释为0,所以如果两个不同的密码经过哈希以后,其哈希值都是以0e开头的,那么PHP将会认为他们相同,都是0

MD5函数绕过

-

数组绕过

MD5无法处理数组,如果传入数组则返回NULL,两个NULL是相等的。

if ($_GET['a'] != $_GET['b']){ if (md5($_GET['a']) === md5($_GET['b'])){ echo $flag; } else{ print 'Wrong.'; } }Payload:a[]=1&b[]=1

-

强制类型转换后绕过

原理:md5弱比较(比较缺陷),使用了强制类型转换后不再接收数组$a=(string)$a; $b=(string)$b; if( ($a!==$b) && (md5($a)==md5($b)) ){ echo $flag; }这里因为事先对两个参数都进行了强制类型转换,所以就不能传参数组达到绕过的目的了,因为是弱比较,所以可以采用科学计数法的方式绕过,即找到两个不同的值,让他们md5后的值都是以0e开头的。

Payload: a=QNKCDZO&b=240610708 -

自身前后MD5相等绕过

m d 5 = md5= md5=_GET[‘md5’]

m d 5 = = m d 5 ( md5 == md5( md5==md5(md5)

这里需要我们传参md5,使它的值与md5加密后相等,于是我们需要找一个0e开头,并且md5后还是以0e开头的值。

Payload: md5=0e215962017 -

MD5强碰撞

$a=(string)$a; $b=(string)$b; if( ($a!==$b) && (md5($a)===md5($b)) ){ echo $flag; }这边强制类型转换+强相等,那么前面的科学计数法绕过和数组绕过就通通失效了,这时候就需要进行md5 强碰撞来找到两个值,这里直接就放出来两个值,积累下来就行。

Payload:a=M%C9h%FF%0E%E3%5C%20%95r%D4w%7Br%15%87%D3o%A7%B2%1B%DCV%B7J%3D%C0x%3E%7B%95%18%AF%BF%A2%00%A8%28K%F3n%8EKU%B3_Bu%93%D8Igm%A0%D1U%5D%83%60%FB_%07%FE%A2&b=M%C9h%FF%0E%E3%5C%20%95r%D4w%7Br%15%87%D3o%A7%B2%1B%DCV%B7J%3D%C0x%3E%7B%95%18%AF%BF%A2%02%A8%28K%F3n%8EKU%B3_Bu%93%D8Igm%A0%D1%D5%5D%83%60%FB_%07%FE%A2

sha1

MD5类似的还有一个sha1这种,MD5考腻了就会换成sha1加密,但是解法还是差不多的,它们两个特性也差不多,无非就是数组绕过和sha1强碰撞,类似上诉md5记录的题型。

sha1强制类型转换:

payload:

aaroZmOk

aaK1STfY

aaO8zKZF

aa3OFF9m

这里也给出sha1强碰撞的payload,积累下来以备不时之需;

payload:a=%25PDF-1.3%0A%25%E2%E3%CF%D3%0A%0A%0A1%200%20obj%0A%3C%3C/Width%202%200%20R/Height%203%200%20R/Type%204%200%20R/Subtype%205%200%20R/Filter%206%200%20R/ColorSpace%207%200%20R/Length%208%200%20R/BitsPerComponent%208%3E%3E%0Astream%0A%FF%D8%FF%FE%00%24SHA-1%20is%20dead%21%21%21%21%21%85/%EC%09%239u%9C9%B1%A1%C6%3CL%97%E1%FF%FE%01%7FF%DC%93%A6%B6%7E%01%3B%02%9A%AA%1D%B2V%0BE%CAg%D6%88%C7%F8K%8CLy%1F%E0%2B%3D%F6%14%F8m%B1i%09%01%C5kE%C1S%0A%FE%DF%B7%608%E9rr/%E7%ADr%8F%0EI%04%E0F%C20W%0F%E9%D4%13%98%AB%E1.%F5%BC%94%2B%E35B%A4%80-%98%B5%D7%0F%2A3.%C3%7F%AC5%14%E7M%DC%0F%2C%C1%A8t%CD%0Cx0Z%21Vda0%97%89%60k%D0%BF%3F%98%CD%A8%04F%29%A1&b=%25PDF-1.3%0A%25%E2%E3%CF%D3%0A%0A%0A1%200%20obj%0A%3C%3C/Width%202%200%20R/Height%203%200%20R/Type%204%200%20R/Subtype%205%200%20R/Filter%206%200%20R/ColorSpace%207%200%20R/Length%208%200%20R/BitsPerComponent%208%3E%3E%0Astream%0A%FF%D8%FF%FE%00%24SHA-1%20is%20dead%21%21%21%21%21%85/%EC%09%239u%9C9%B1%A1%C6%3CL%97%E1%FF%FE%01sF%DC%91f%B6%7E%11%8F%02%9A%B6%21%B2V%0F%F9%CAg%CC%A8%C7%F8%5B%A8Ly%03%0C%2B%3D%E2%18%F8m%B3%A9%09%01%D5%DFE%C1O%26%FE%DF%B3%DC8%E9j%C2/%E7%BDr%8F%0EE%BC%E0F%D2%3CW%0F%EB%14%13%98%BBU.%F5%A0%A8%2B%E31%FE%A4%807%B8%B5%D7%1F%0E3.%DF%93%AC5%00%EBM%DC%0D%EC%C1%A8dy%0Cx%2Cv%21V%60%DD0%97%91%D0k%D0%AF%3F%98%CD%A4%BCF%29%B1

9584

9584

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?