[SWPUCTF 2022 新生赛]upx | NSSCTF

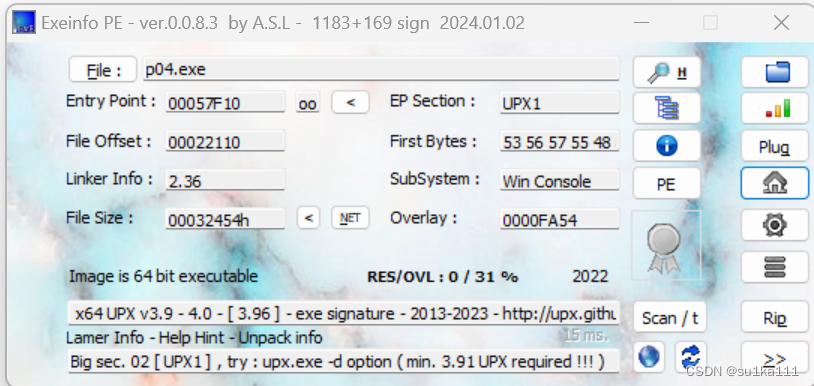

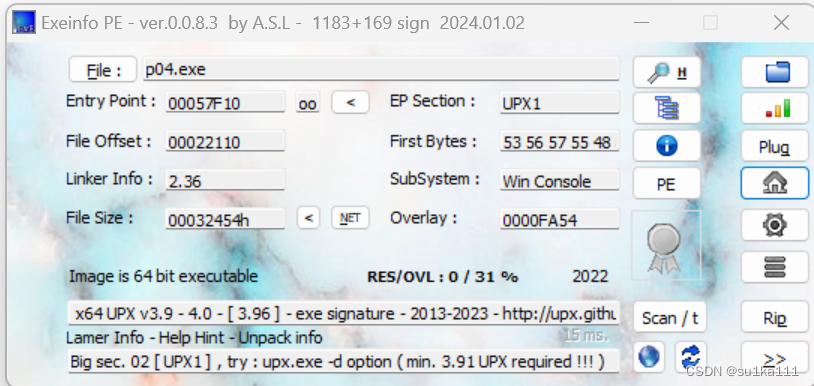

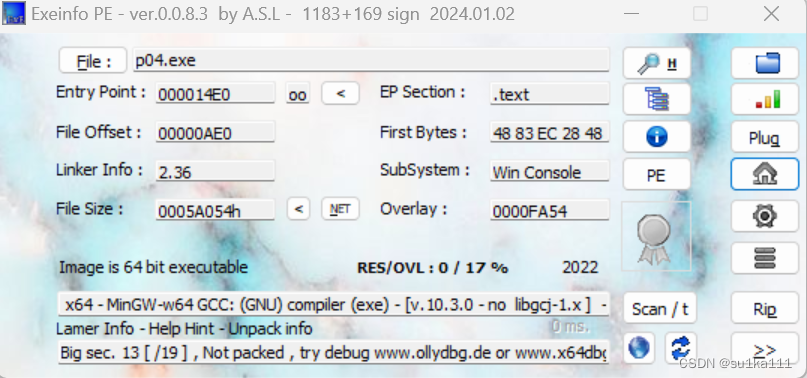

首先将下载的文件拖到exeinfo查壳,发现是upx壳

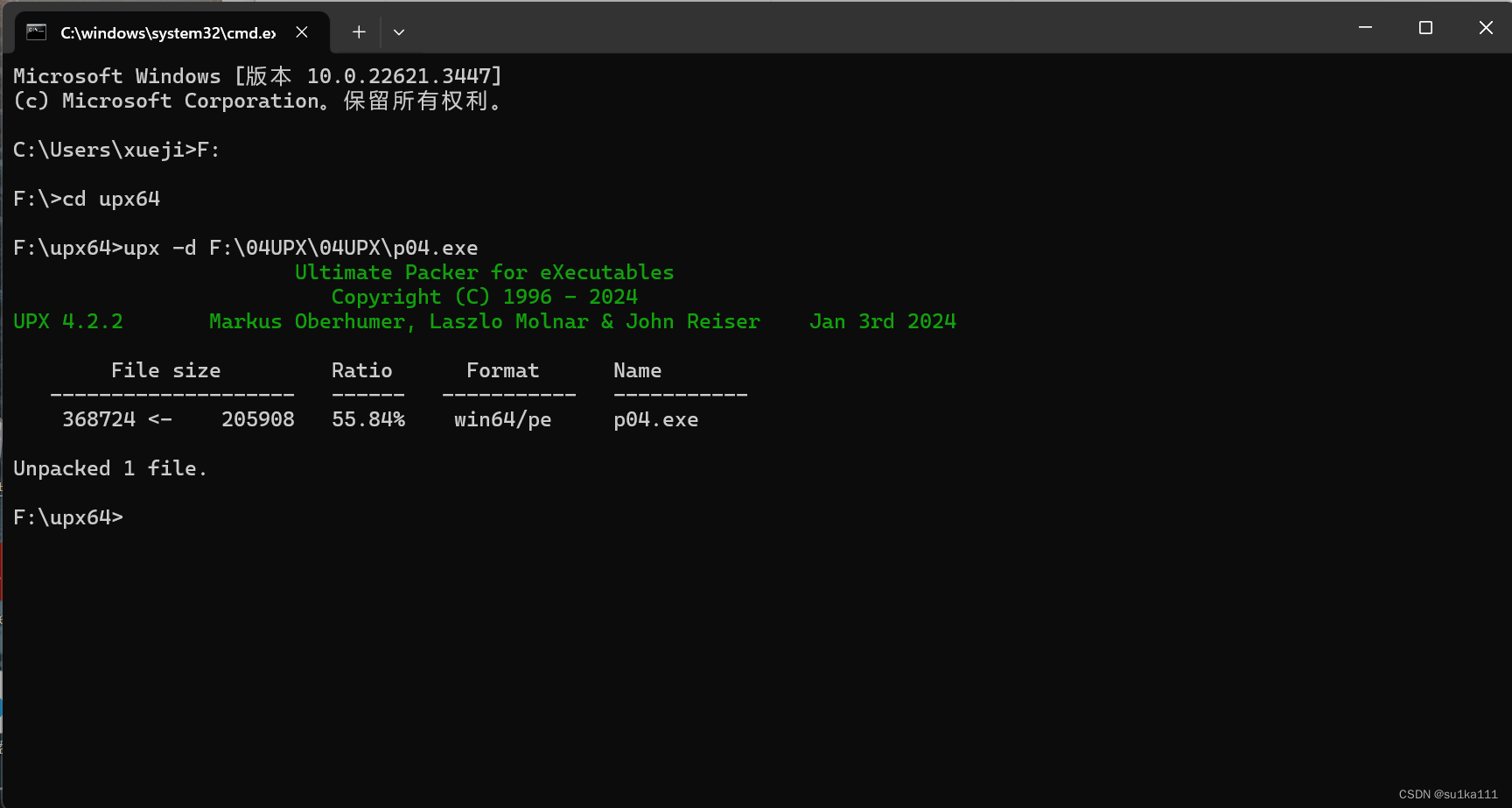

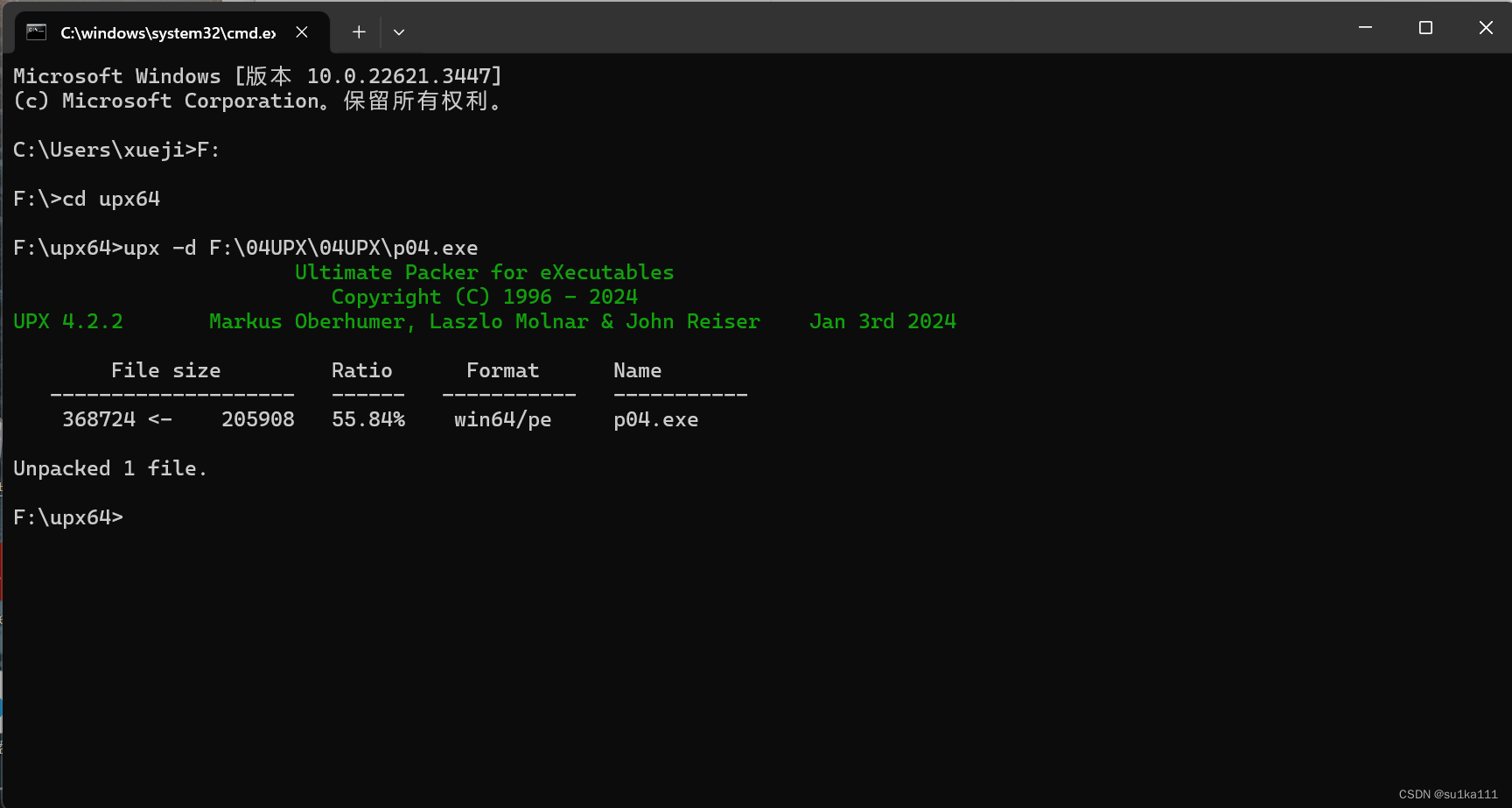

然后打开cmd用命令脱壳

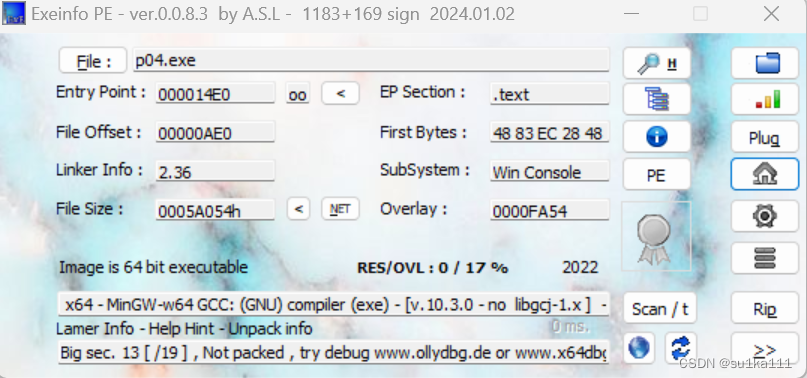

再查一下,发现脱壳完成

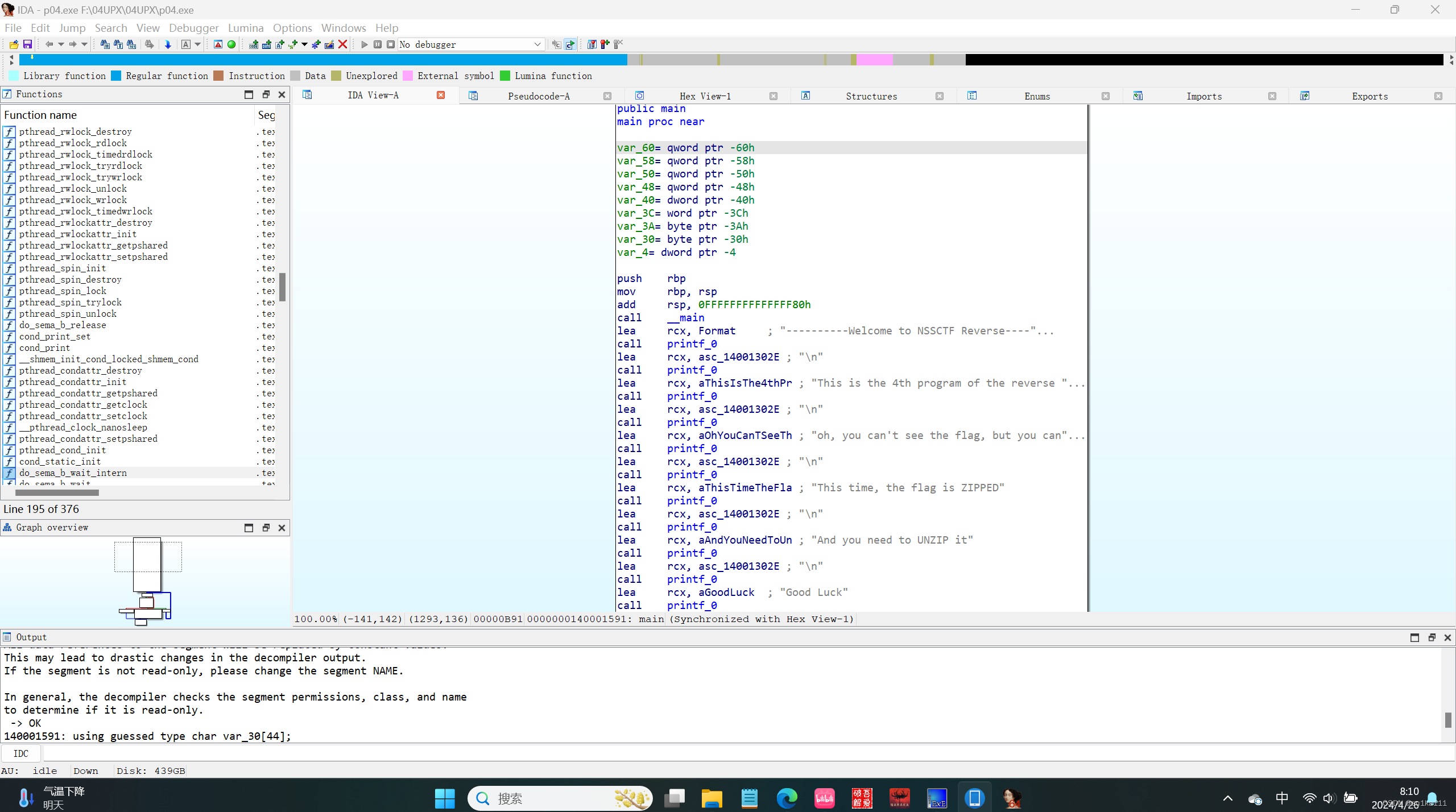

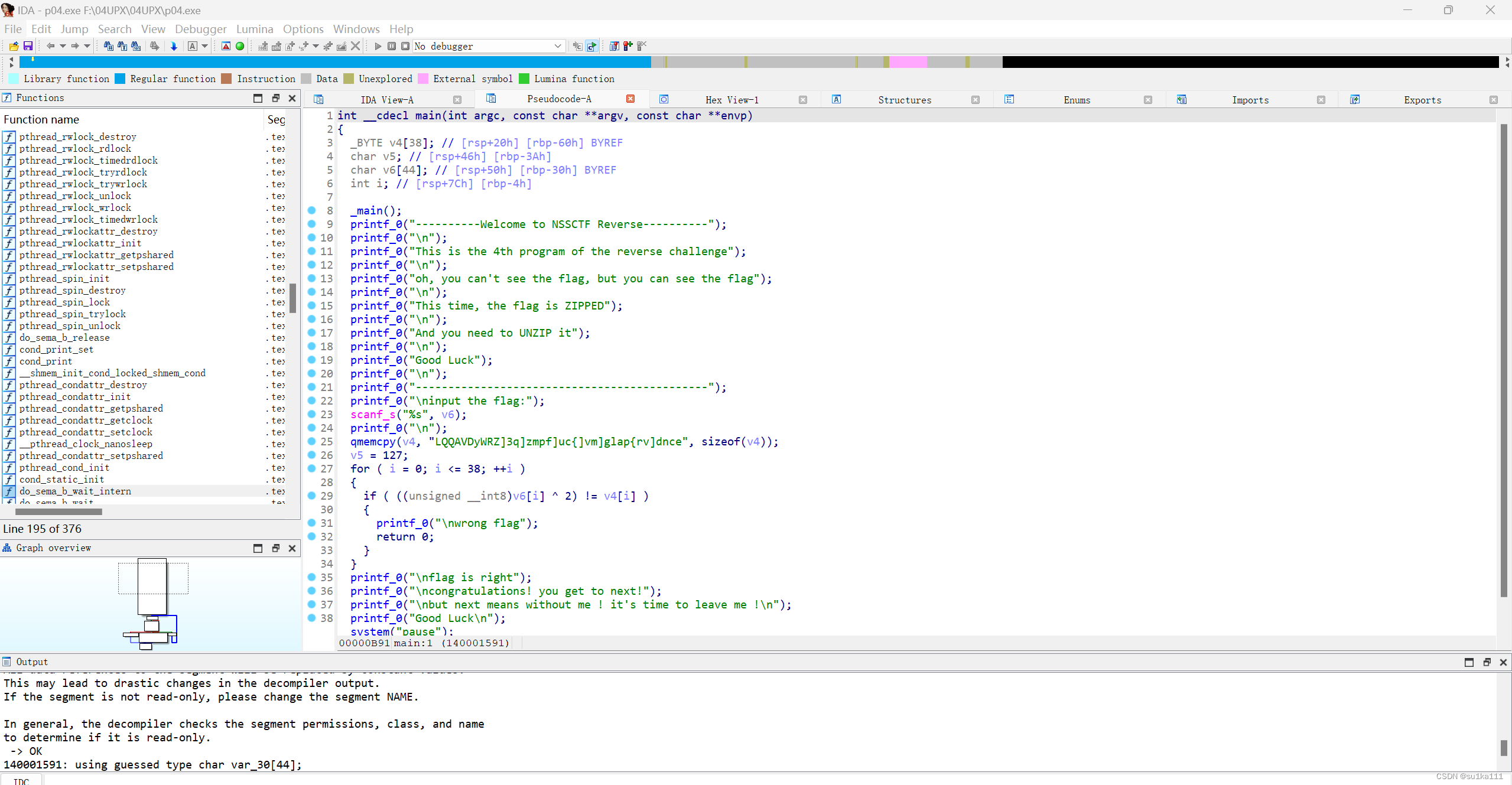

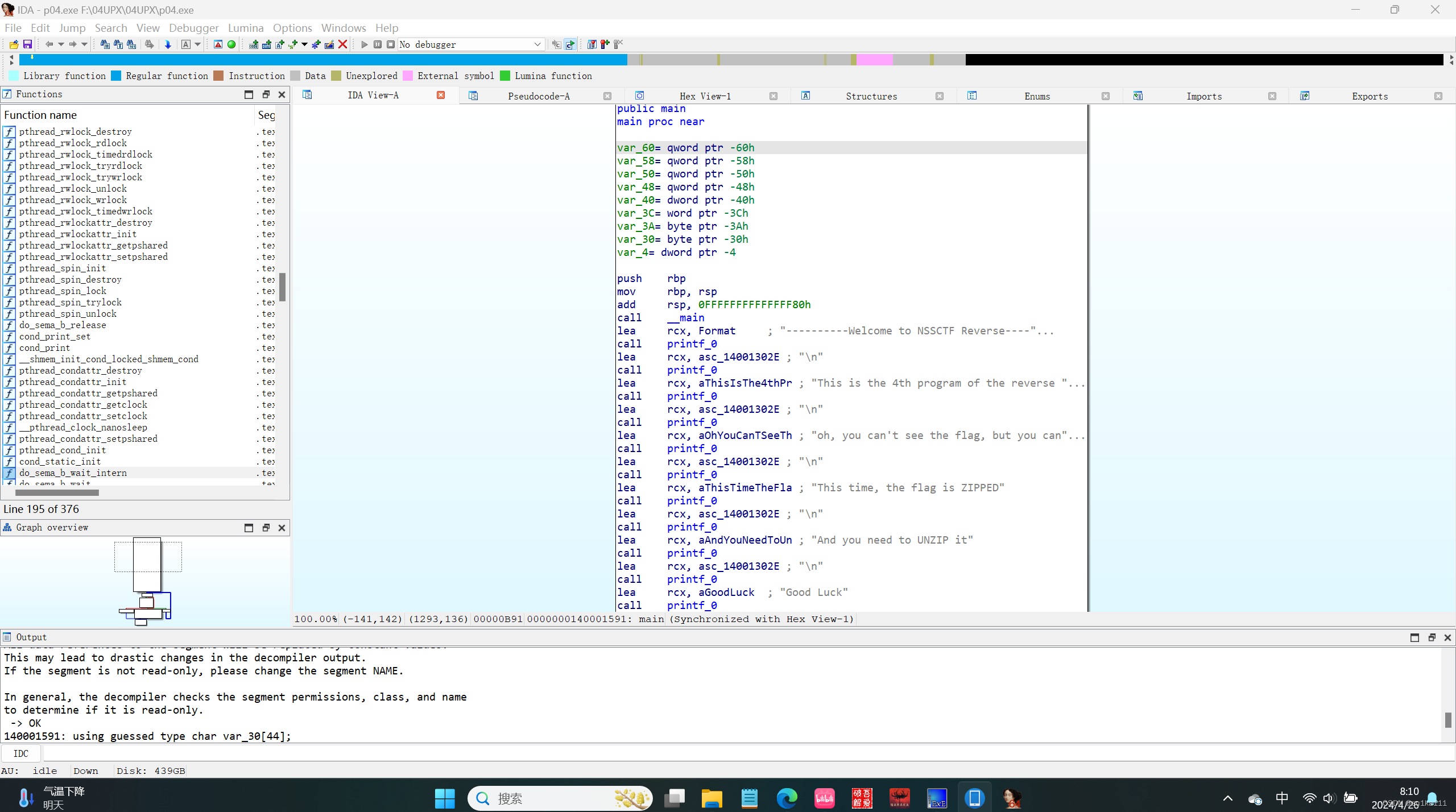

拖到ida进行分析

按F5进行反汇编,找到要逆的字符串和算法

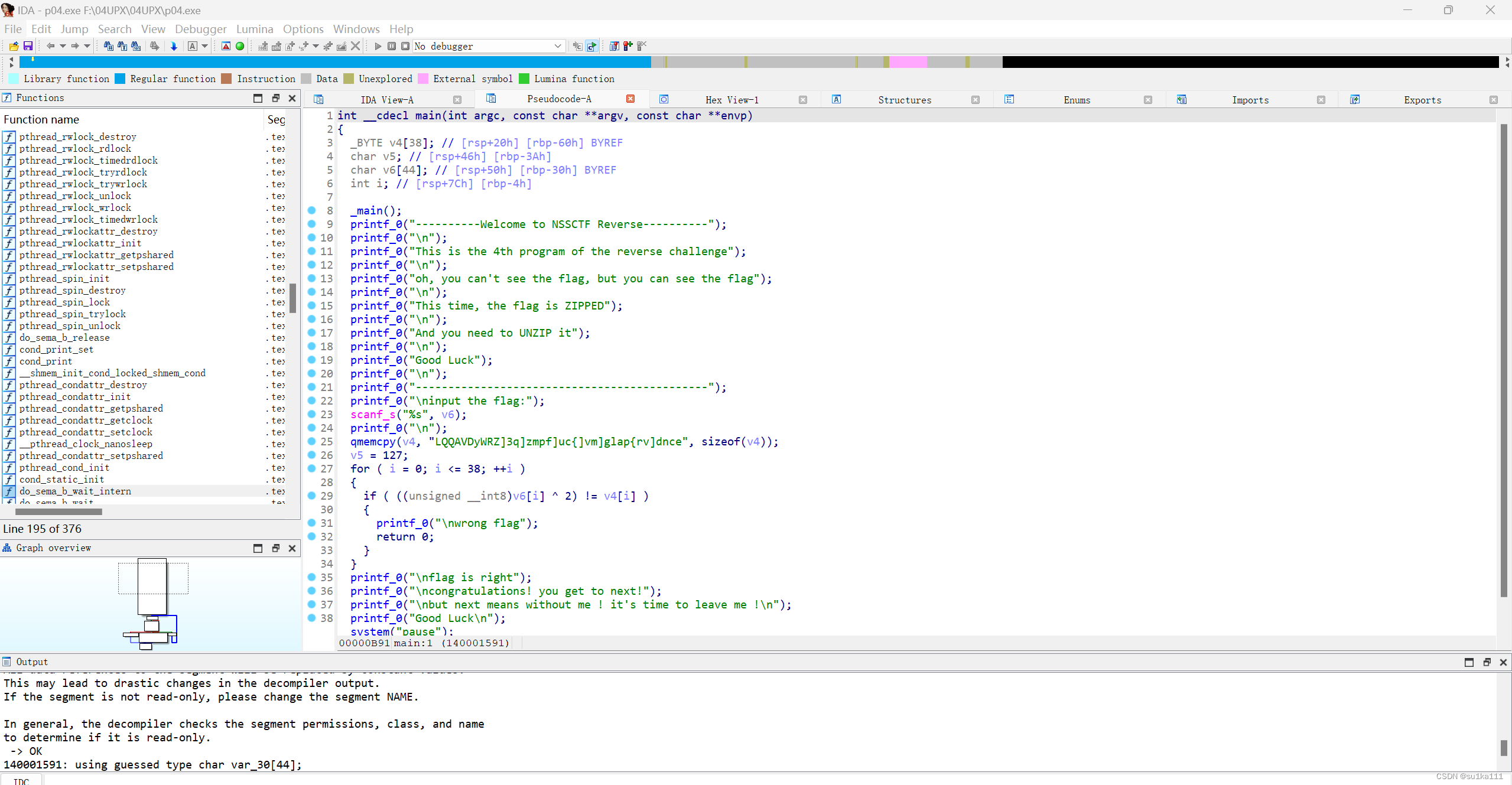

发现是对字符串进行了一次异或

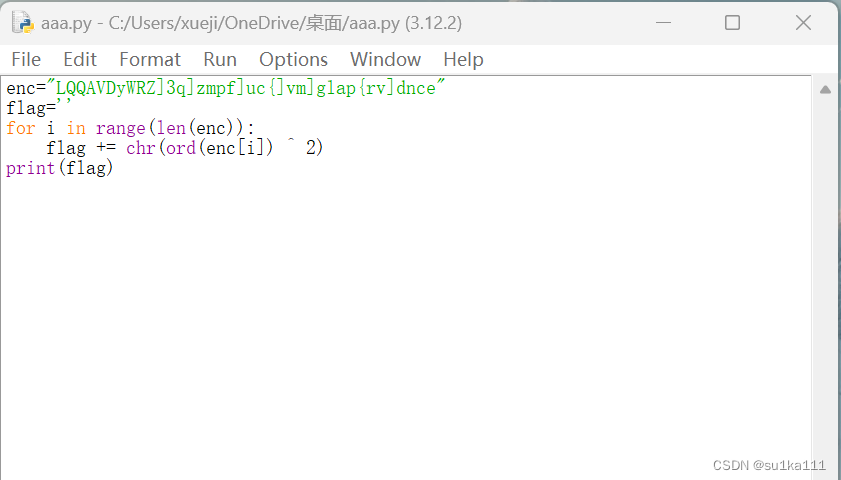

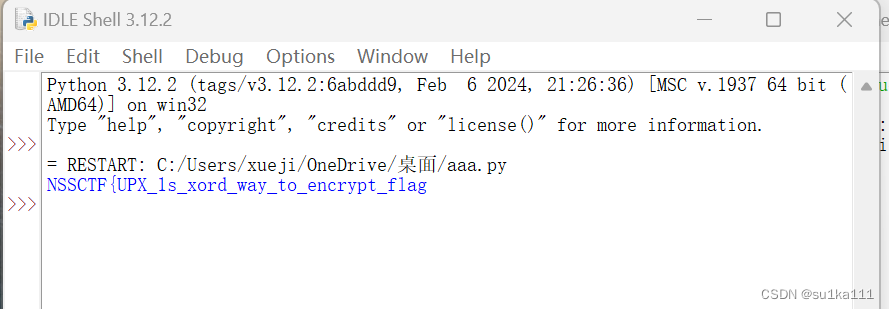

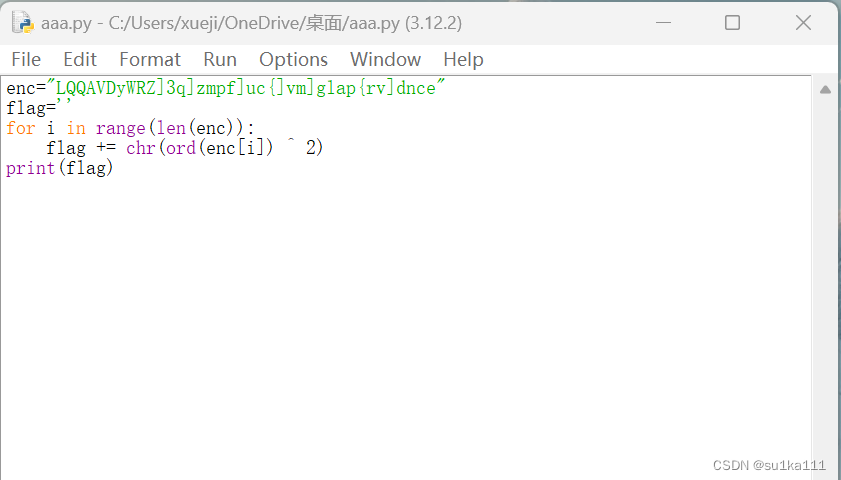

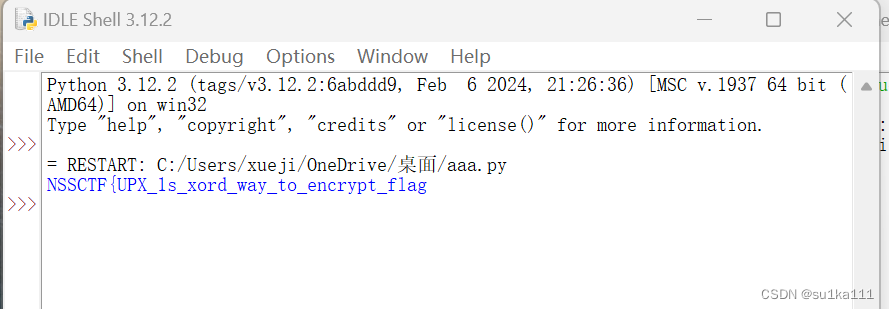

写出脚本,得到flag

用upx -d简单脱壳

一个对字符串的异或

[SWPUCTF 2022 新生赛]upx | NSSCTF

首先将下载的文件拖到exeinfo查壳,发现是upx壳

然后打开cmd用命令脱壳

再查一下,发现脱壳完成

拖到ida进行分析

按F5进行反汇编,找到要逆的字符串和算法

发现是对字符串进行了一次异或

写出脚本,得到flag

用upx -d简单脱壳

一个对字符串的异或

508

508

1423

1423

6258

6258

872

872

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?