目录

跑包前需要抓到WiFi握手包,可使用kali搭配wifite抓包,如果是小白也可使用WiFiGrab进行一键抓包。

WiFiGrab一键抓包:WiFiGrab一键抓握手包-无线破解-渗透测试-安全审计-CSDN博客

Windows下的跑包软件目前有3种,EWSA、WiFiPR、hashcat。前两种是商业软件,具有图形化操作界面。最后一种是免费开源软件,但需要输入命令使用,且跑包前需转换报文格式。

需要注意的是,由于跑包需要调用显卡高负荷工作,会导致电脑屏幕变得非常卡顿,影响电脑使用,所以跑包时干不了其他事情。

1 EWSA

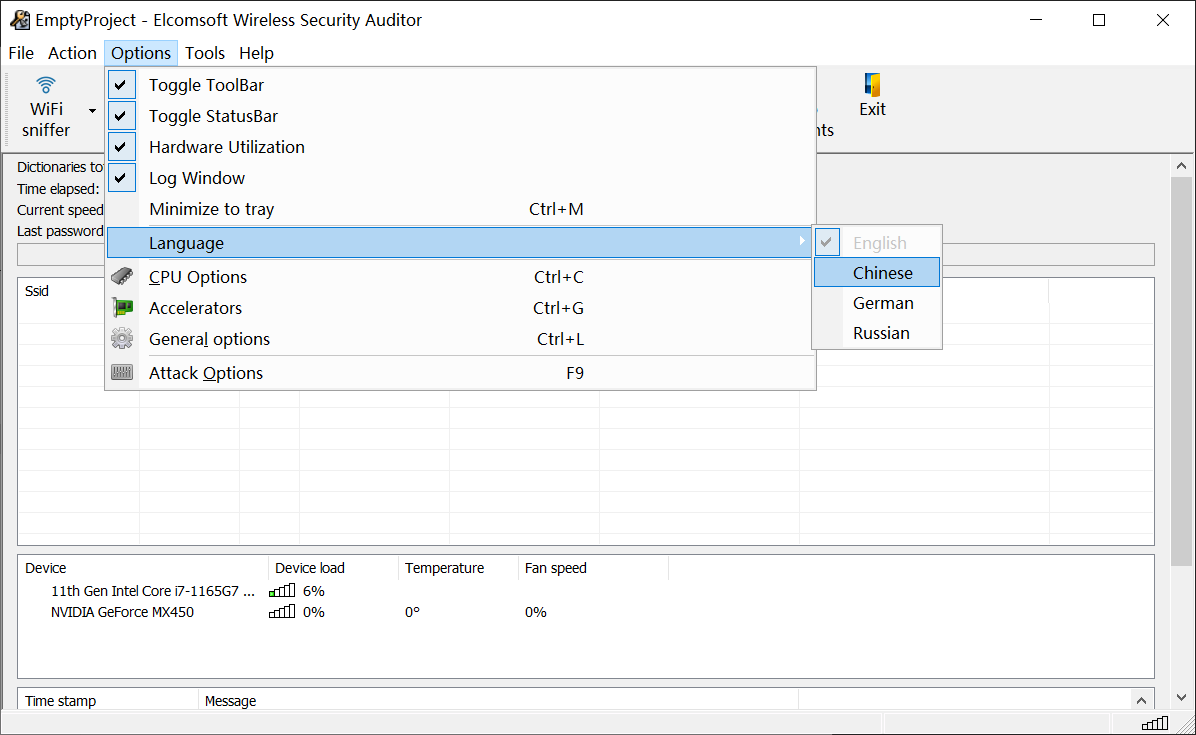

【软件切换中文方法】

下载链接:EWSA 7.51

-

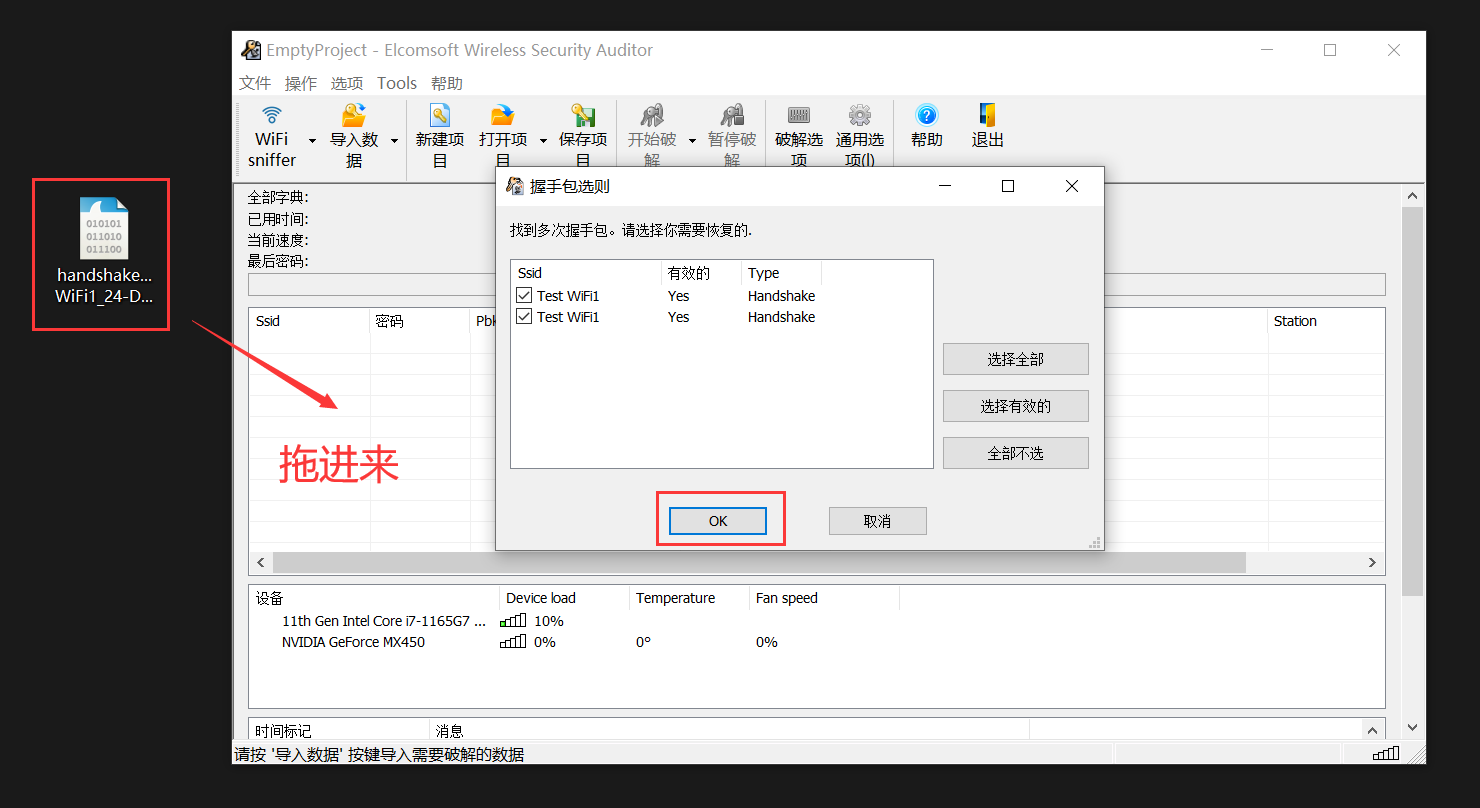

将握手包拖入程序。

-

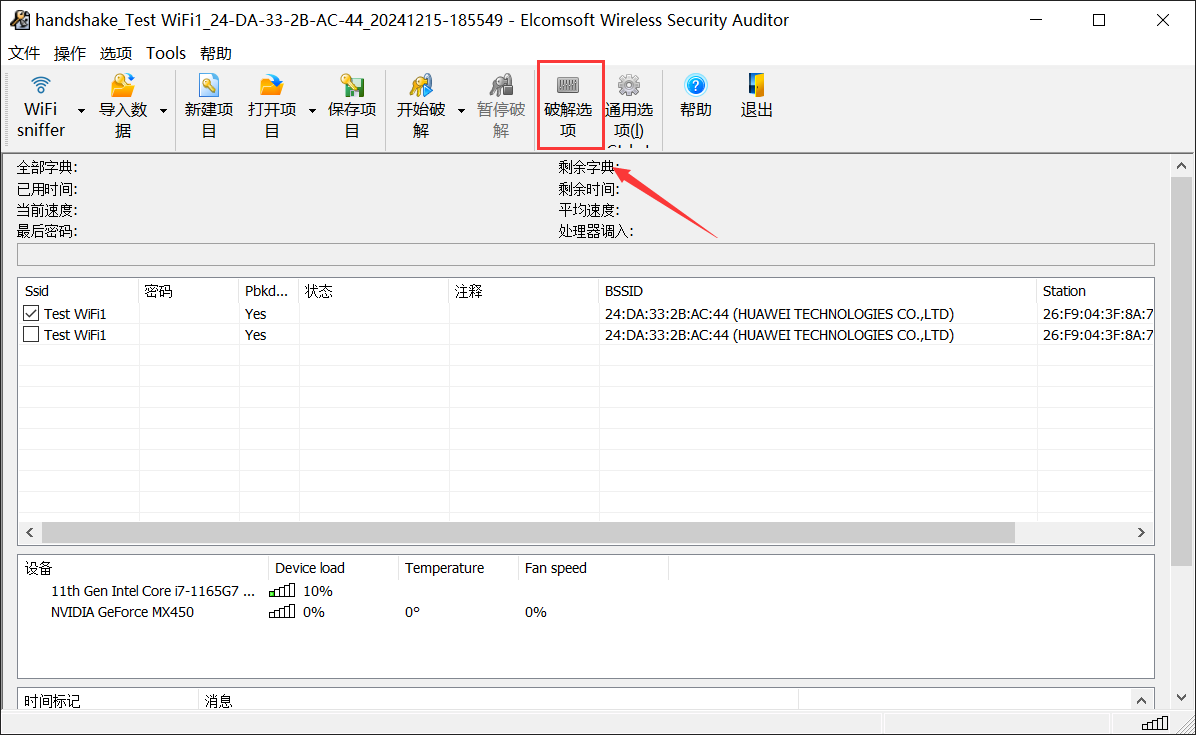

点“坡解选项”。

-

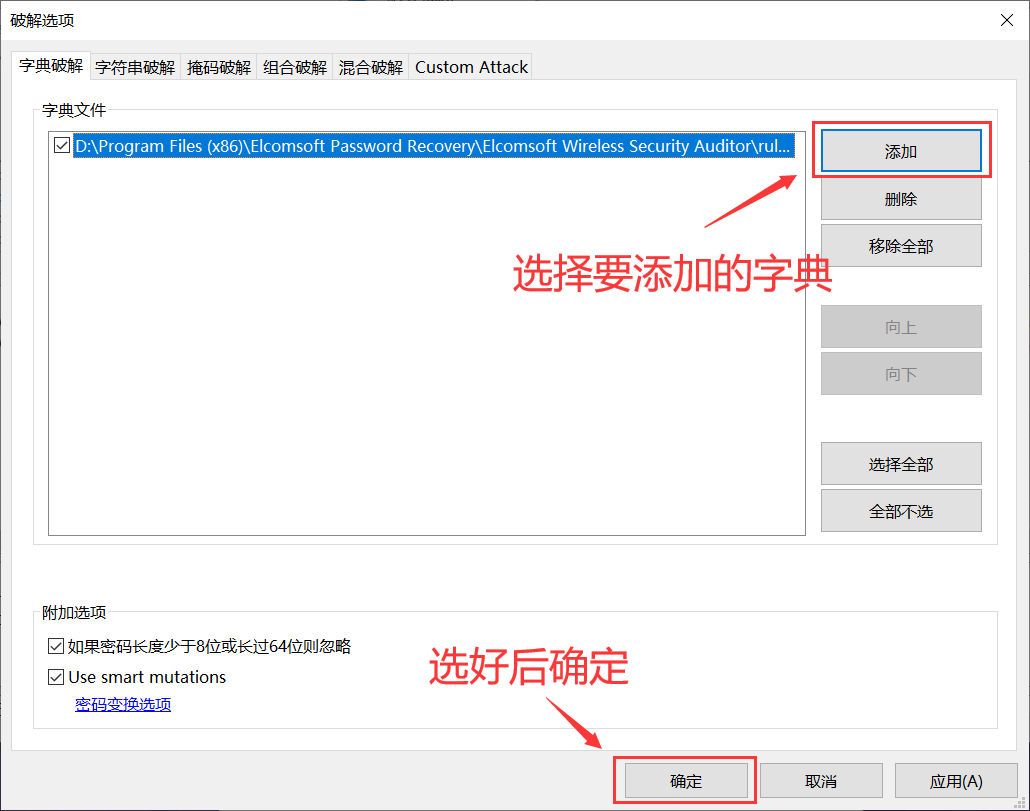

点“添加”选择字典文件路径,确定。

-

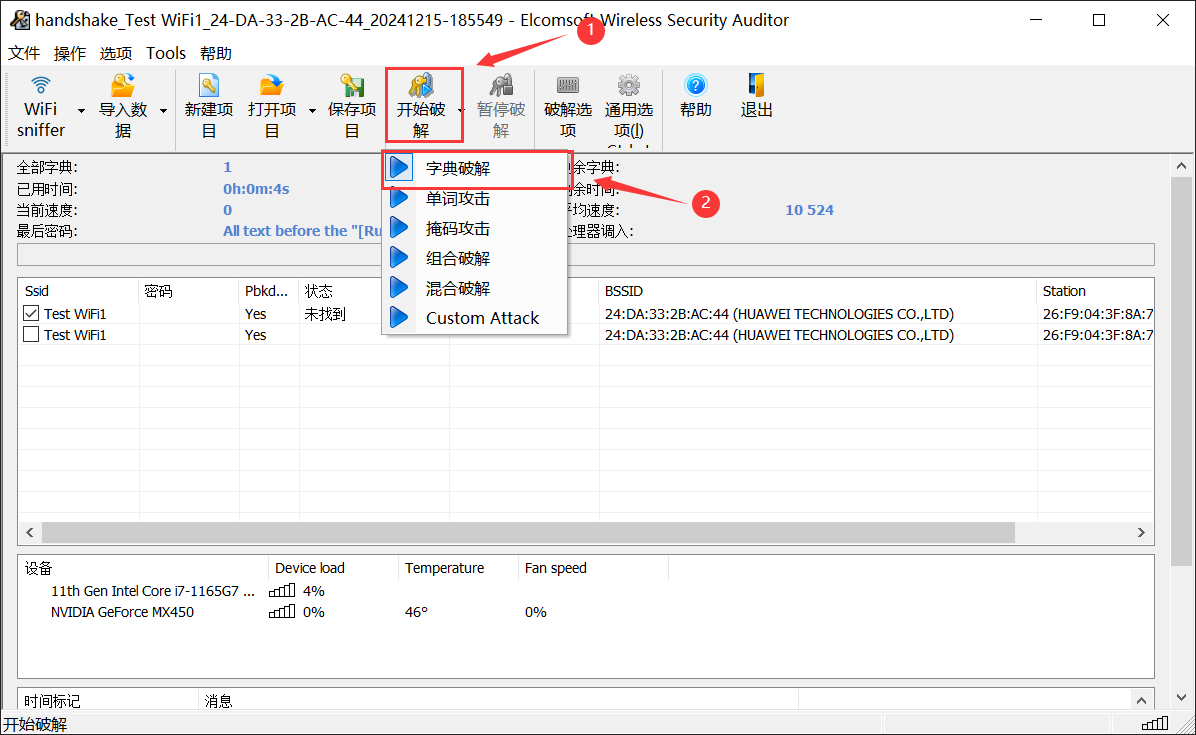

点“开始坡解”,选择“字典坡解”。出现窗口需要选择项目保存位置。可以选择一个路径保存项目,也可以叉掉窗口不保存。

-

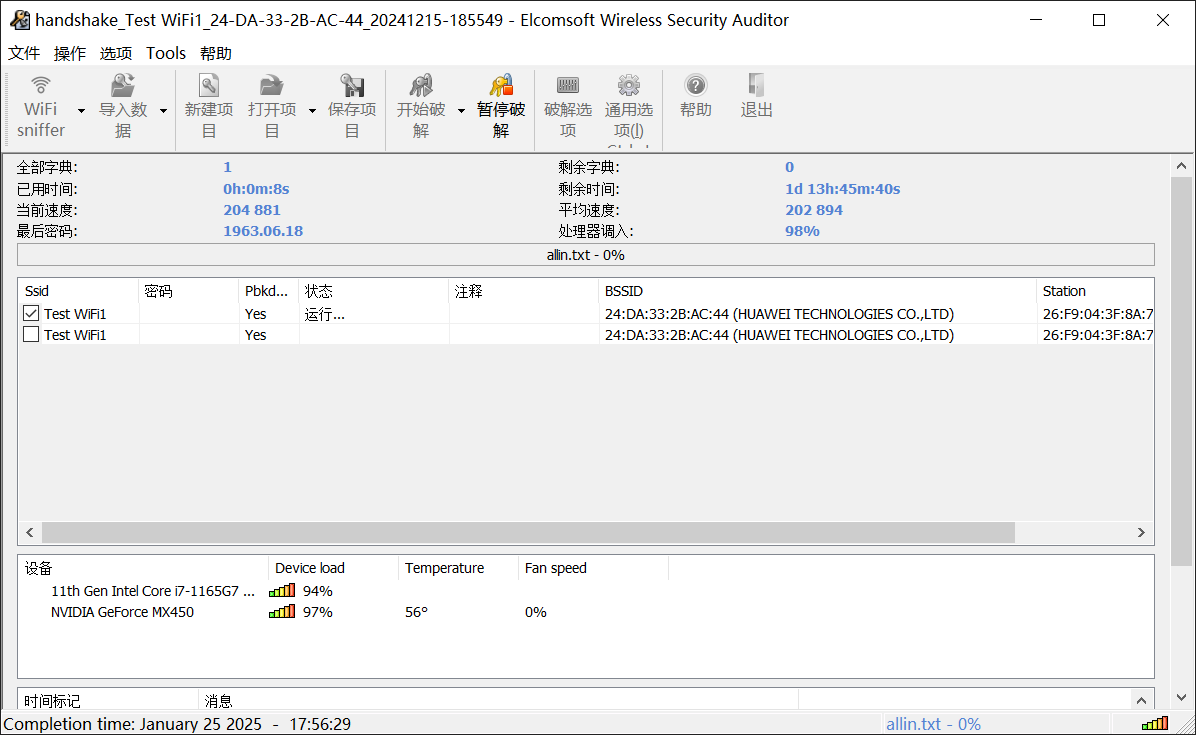

开始跑了,可以去喝茶了。

2 WiFiPR

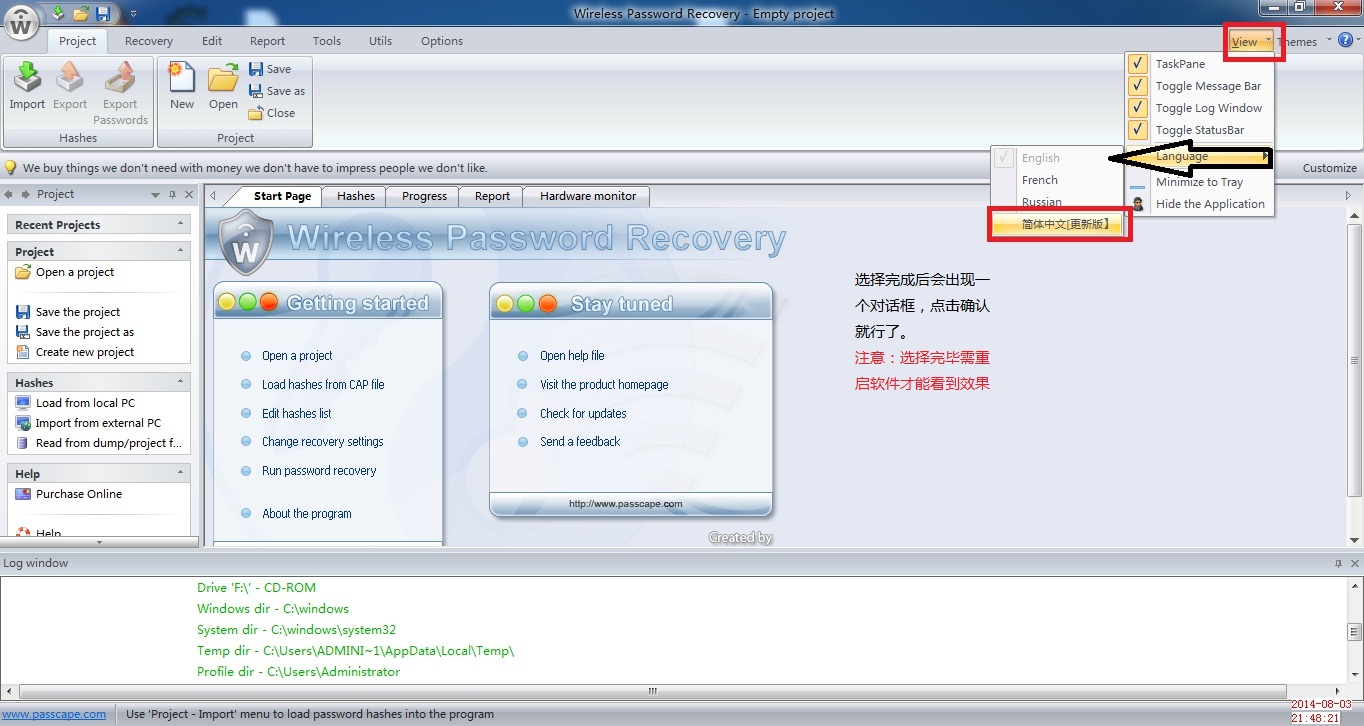

【软件切换中文方法】

下载链接:WiFiPR 6.1.5

-

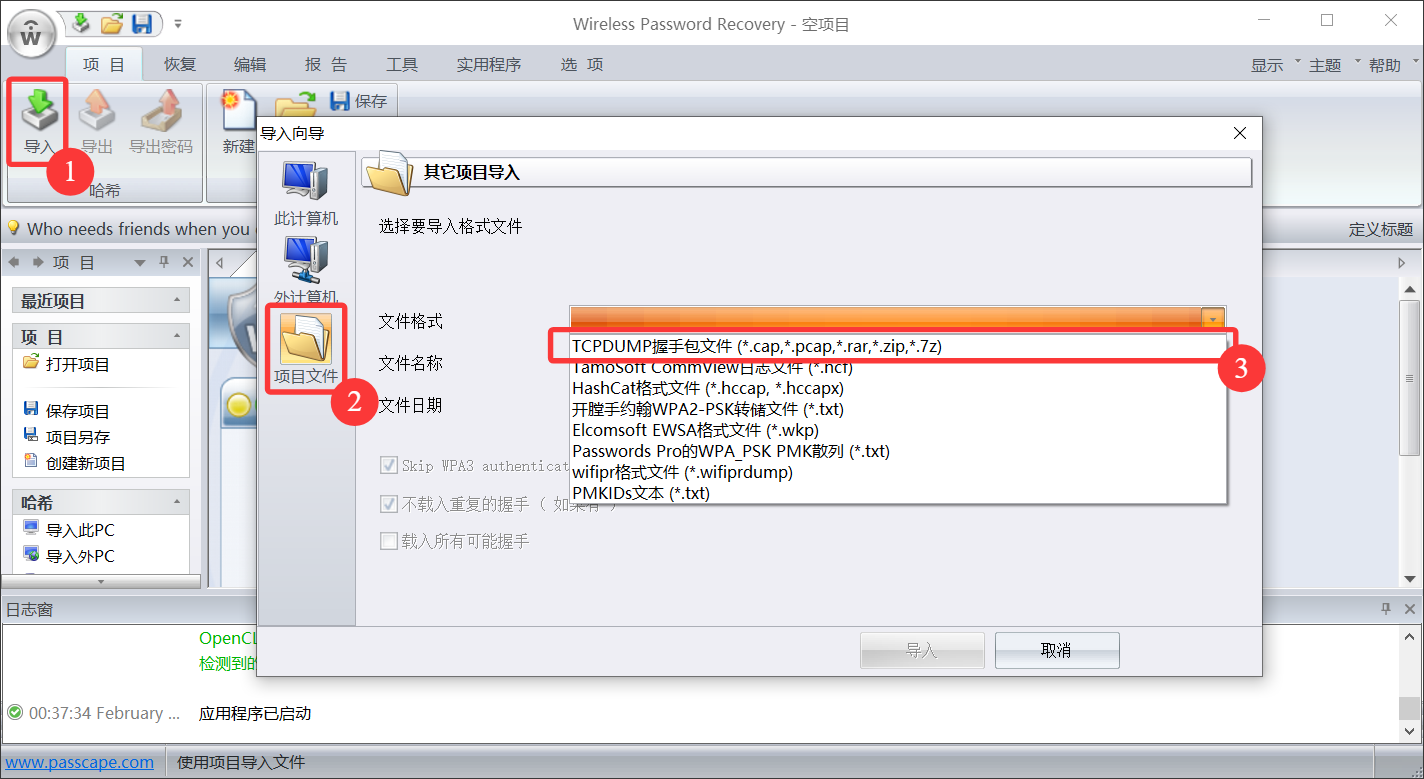

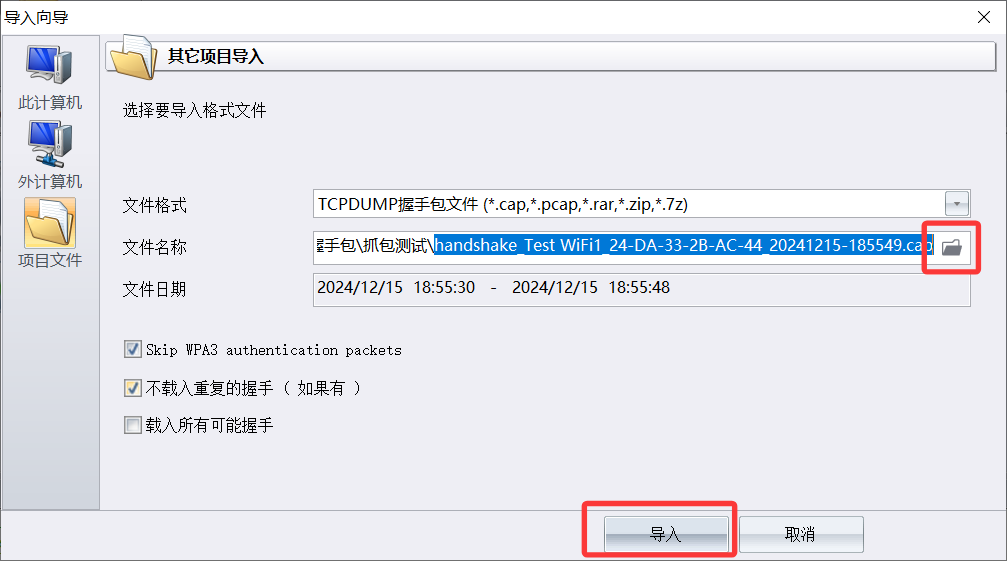

点击导入->项目文件,文件格式选择第一个TCPDUMP开头的。

-

选择好握手包文件后点击导入。

-

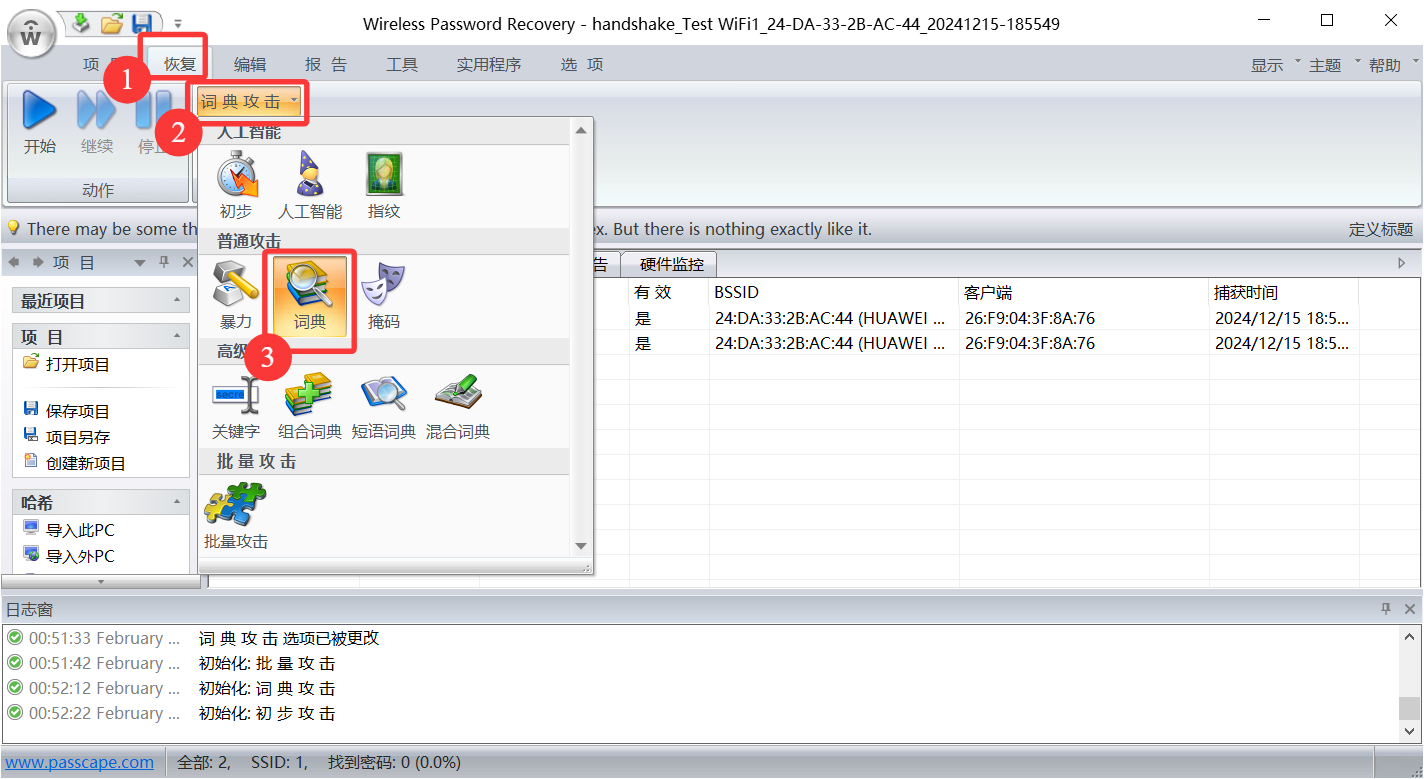

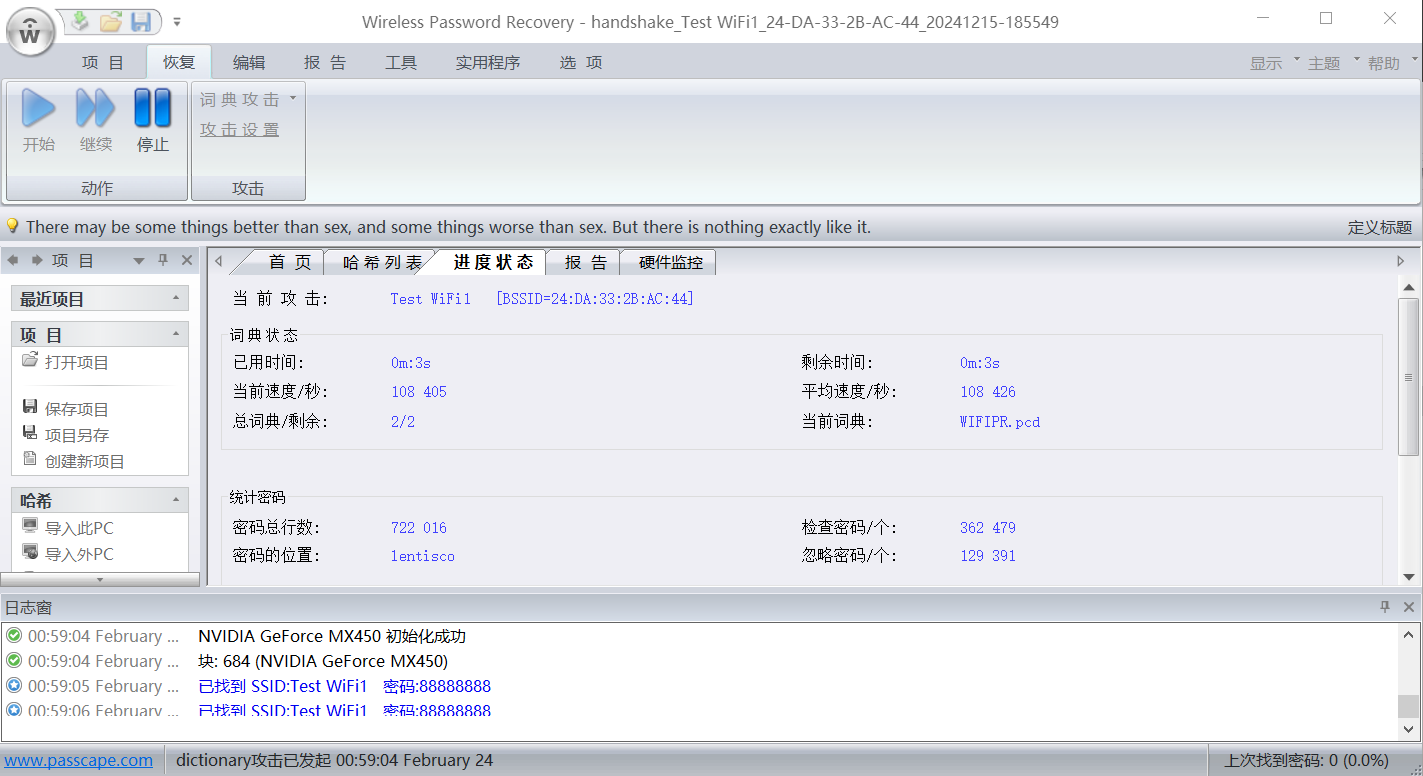

菜单栏点击恢复,设置攻击为词典攻击。

-

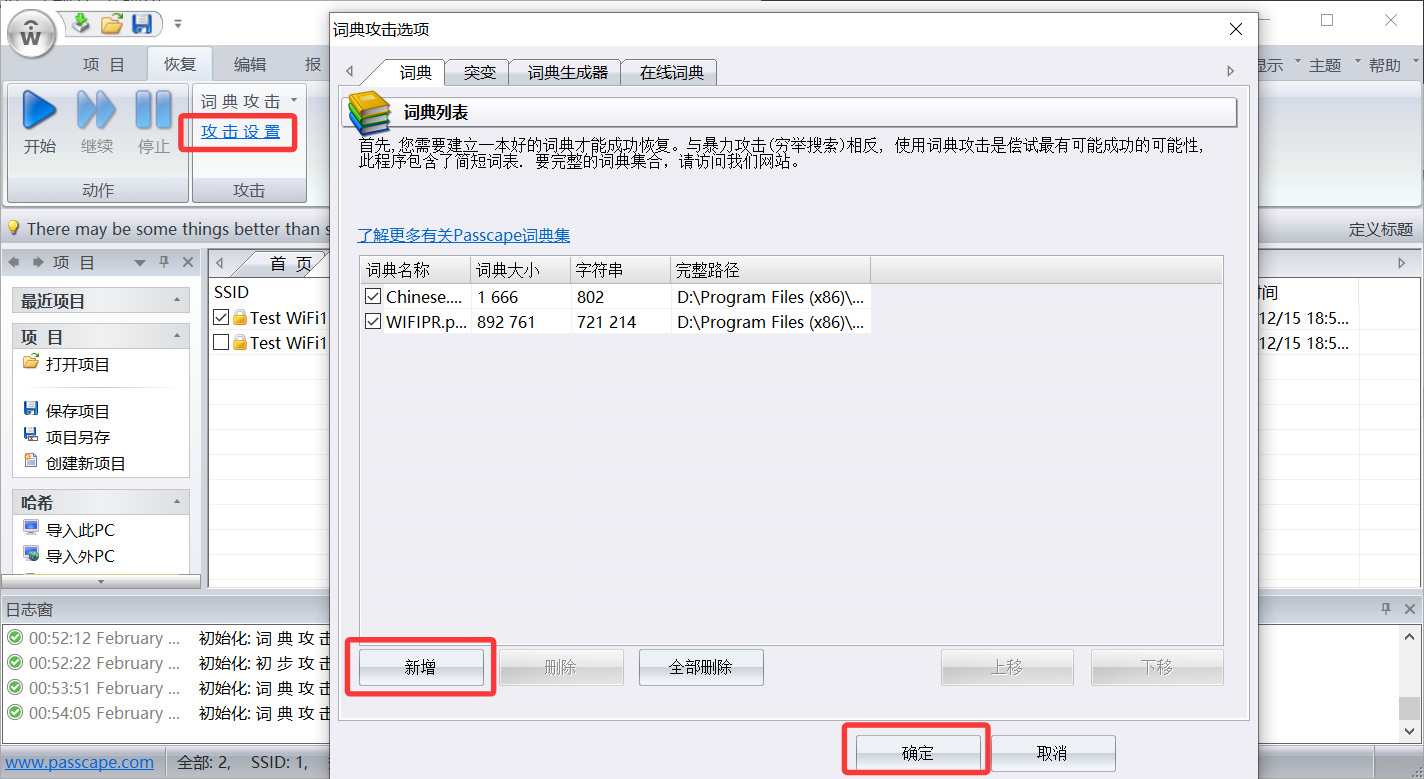

点击攻击设置,增加你需要使用的词典。

-

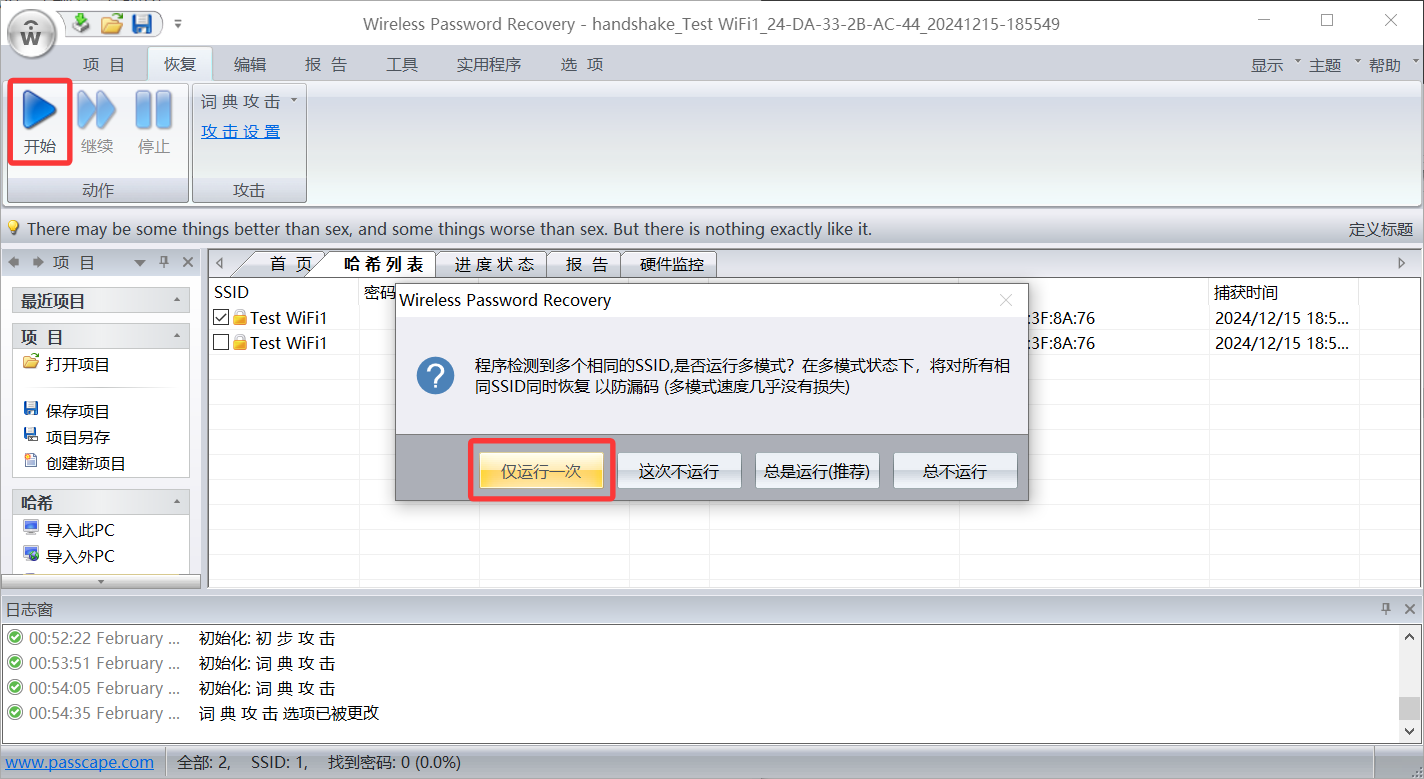

点击开始。后面会出现窗口需要选择项目保存位置。可以选择一个路径保存项目,也可以叉掉窗口不保存。

-

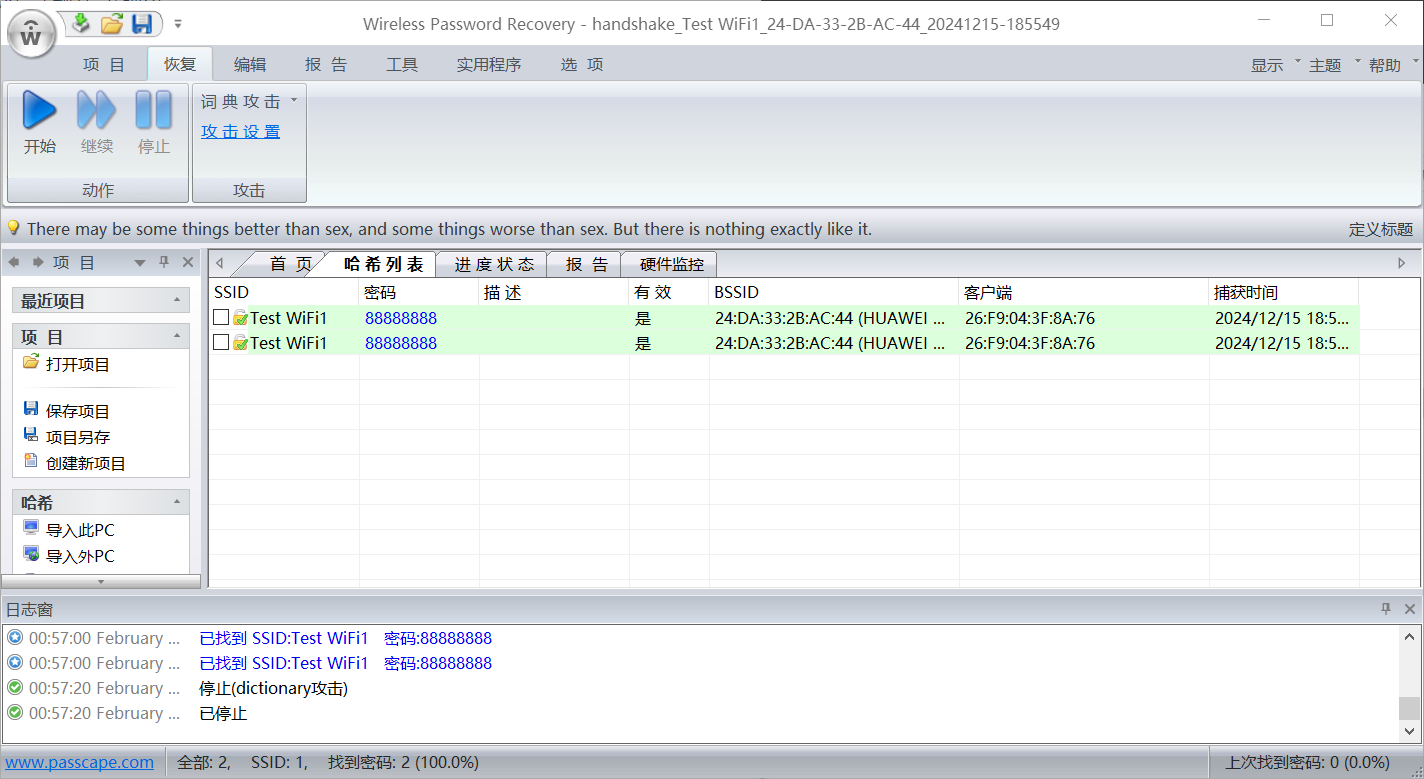

跑包结束,成功恢复密码。

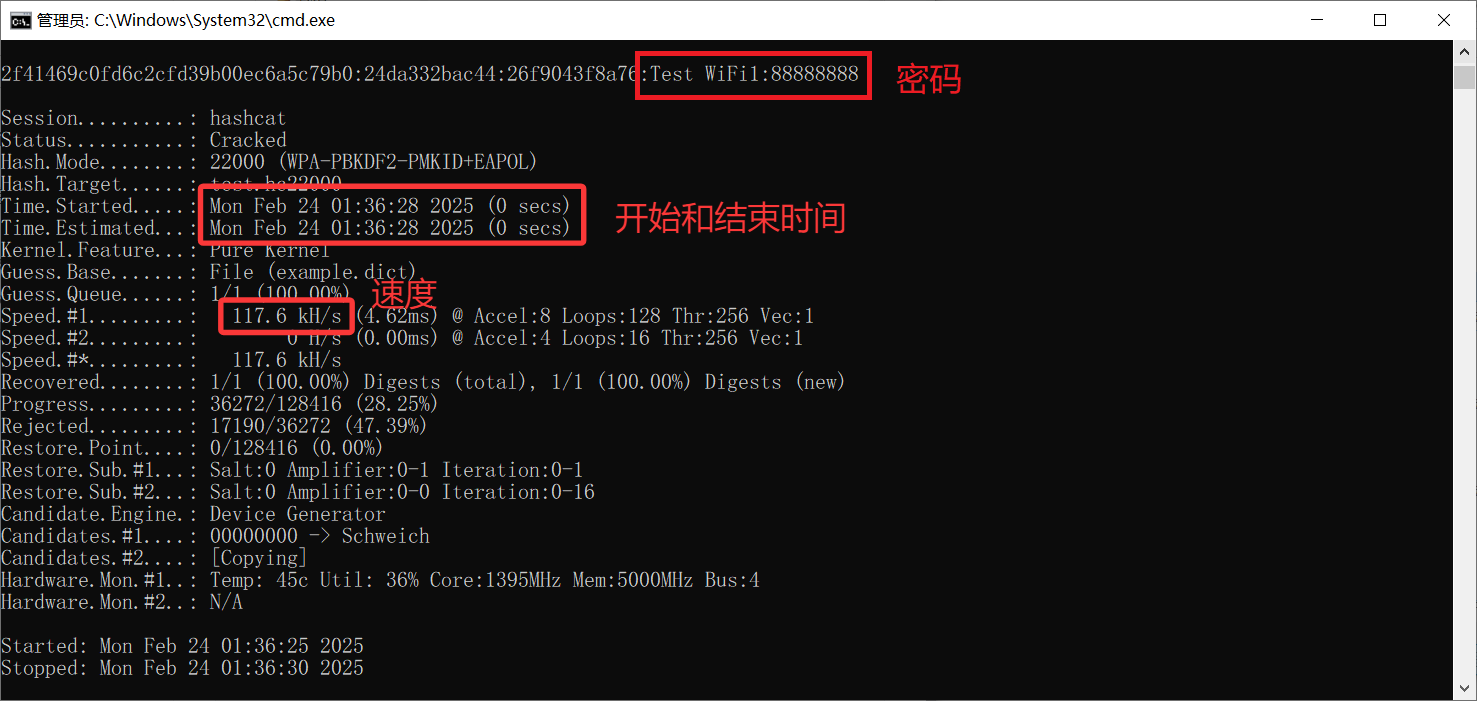

3 hashcat

官方下载:hashcat - advanced password recovery

-

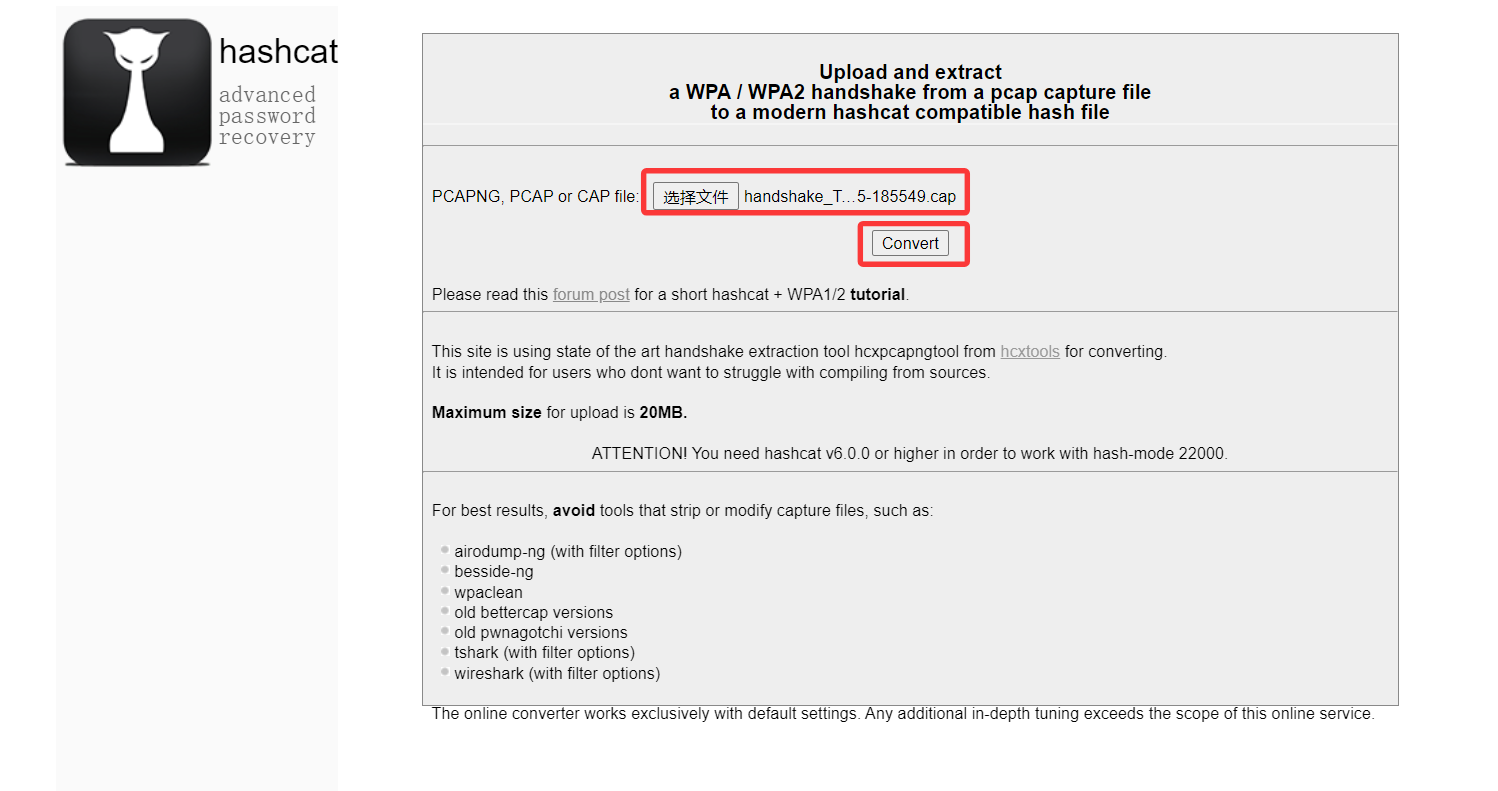

要使用hashcat跑包,需先将.cap或.pcap格式的报文转换为.hc22000的格式。

在线格式转换:hashcat hcxpcapngtool - advanced password recovery

-

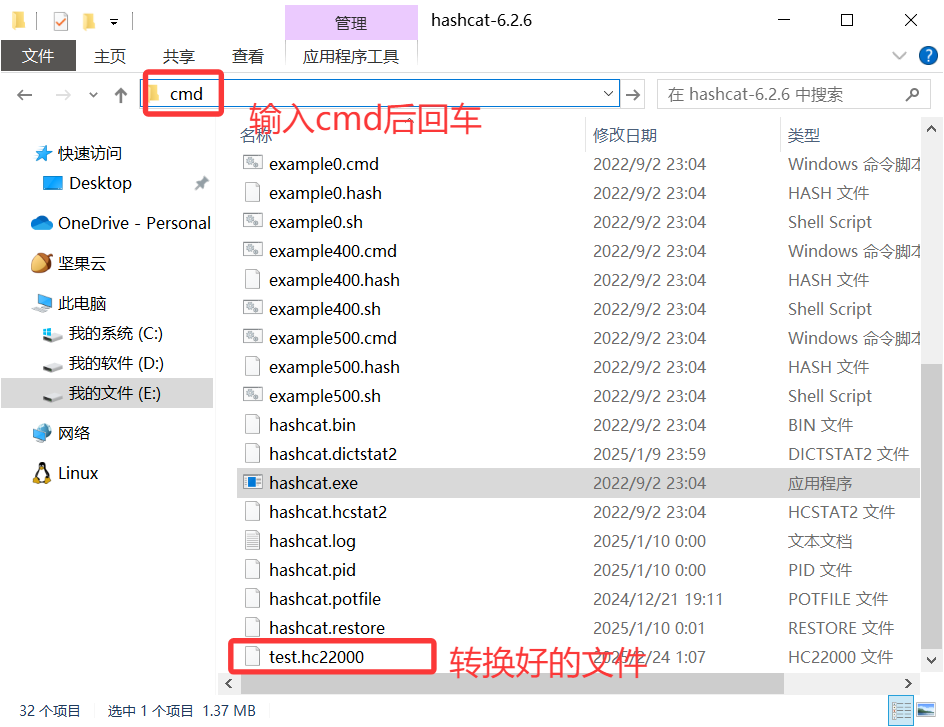

将转换好的文件下载下来,为了方便我直接放到hashcat目录下,同时为了方便也可以将字典也放进来。进入hashcat的文件夹,在显示文件路径的方框里敲

cmd后回车。

-

然后输入

hashcat.exe -m 22000 -a 0 test.hc22000 example.dict

开始跑包,其中

test.hc22000是我报文转换后的hash文件,example.dict是字典文件。

【hashcat命令示例】

# 使用字典

hashcat.exe -m 22000 -a 0 test.hc22000 dict.txt

# 使用字典组合

hashcat.exe -m 22000 -a 1 test.hc22000 dict1.txt dict2.txt

# 使用掩码(示例8位纯数字)

# l:小写字母;u:大写字母;d:数字;h:数字或小写字母;H:数字或大写字母;s:特殊字符;a:所有字符

hashcat.exe -m 22000 -a 3 test.hc22000 ?d?d?d?d?d?d?d?d

# 使用字典+掩码

hashcat.exe -m 22000 -a 6 test.hc22000 dict.txt ?d?d?d?d

# 使用掩码+字典

hashcat.exe -m 22000 -a 7 test.hc22000 lihua dict.txt

1079

1079

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?