在我的网络安全职业生涯中,我对跨站请求伪造(CSRF)漏洞经历过丰富的实战经验。今天,我想分享一些关于CSRF漏洞的知识鸭,作为个人技术记录。

简介

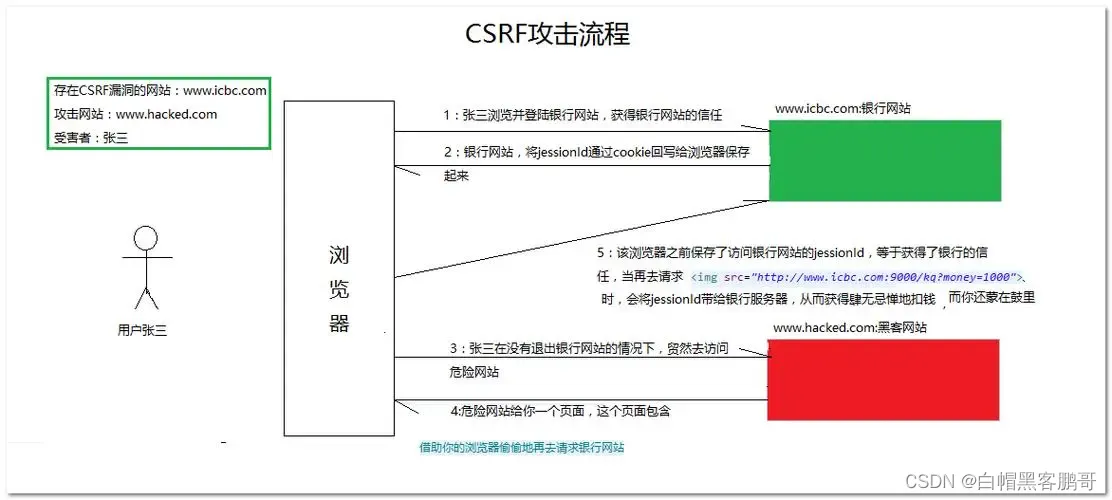

CSRF是一种攻击方式,它利用用户已经登录的浏览器发起恶意请求。攻击者诱导用户点击链接或访问恶意网站,利用用户当前的登录状态,无意中发送请求到受信任的网站。

分类

CSRF攻击可以分为两类:

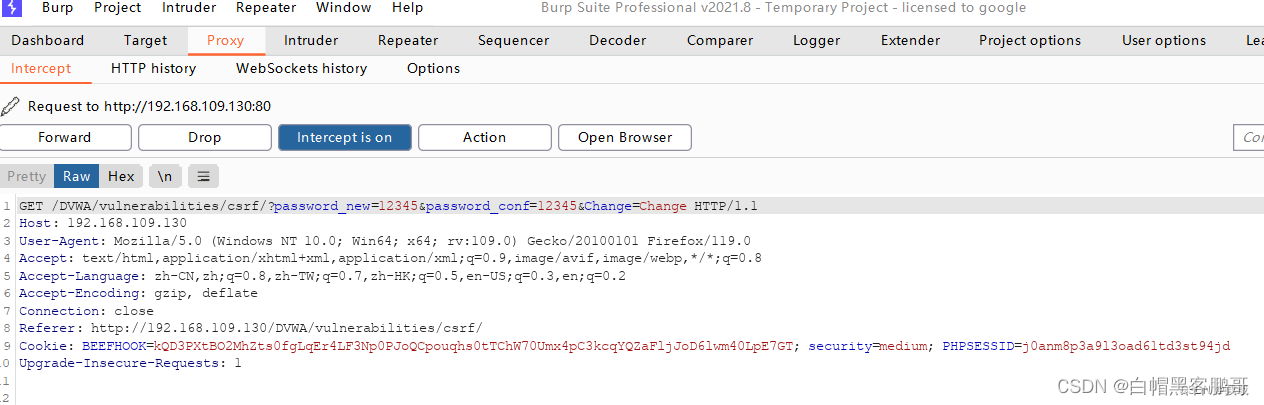

- 基于GET的CSRF:通过修改URL的查询参数来发起请求。

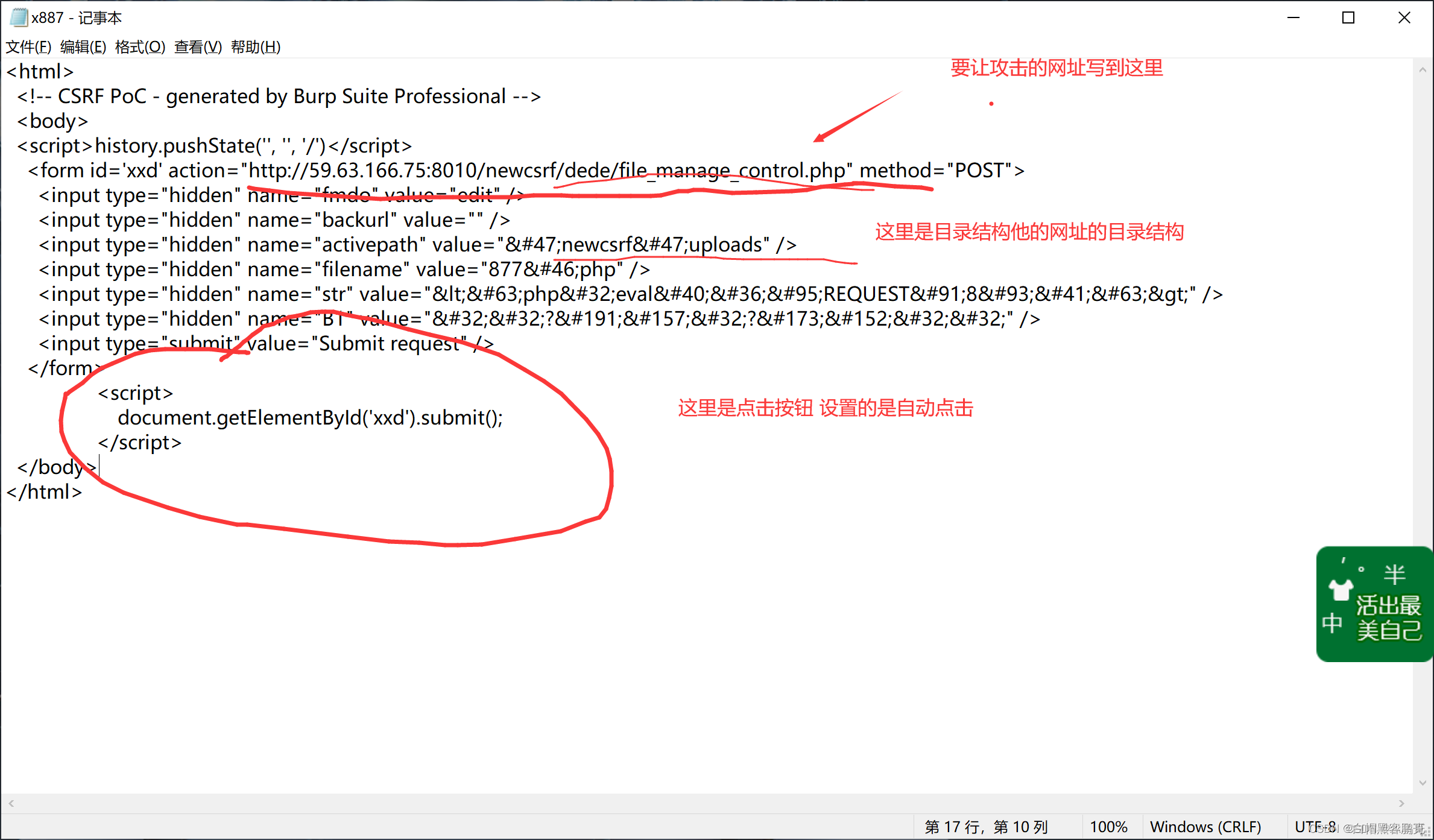

- 基于POST的CSRF:通过自动提交表单来发送POST请求。

原理

CSRF攻击的核心是利用用户已经建立的认证状态。当用户登录一个网站后,该网站通常会存储一个认证Token或Cookie。如果用户同时访问了攻击者的网站,那么这个网站可以发起请求到目标网站,而目标网站会认为这是用户本人的操作。

攻击方式

CSRF(跨站请求伪造)攻击主要通过在用户不知情的情况下利用用户的登录状态对受信任的站点执行恶意操作。这些攻击可以通过多种方式实施,以下是一些常见的CSRF攻击方式:

1. 嵌入恶意链接到网页或邮件

- 攻击者可以在论坛、社交媒体或通过电子邮件发送含有恶意链接的消息。当用户点击这些链接时,如果他们已经登录到另一个网站,这个链接可能自动执行一些操作,比如更改设置、发布信息等。

2. 自动提交的表单

- 攻击者可以在他们控制的网页上创建一个自动提交的表单,该表单指向受害者站点的一个有效操作(如密码更改、转账等)。当受害者浏览该页面时,表单自动提交,不知不觉中执行了操作。

3. 通过图片请求

- 在某些情况下,仅仅通过一个嵌入在其他网站中的图像请求(使用

<img>标签),也可以发起CSRF攻击,特别是对于那些仅通过GET请求就能触发操作的应用。

4. AJAX请求

- 虽然同源策略通常防止了跨站的AJAX请求,但在某些配置不当的情况下,利用AJAX也可以实现CSRF攻击。

5. 利用第三方网站的漏洞

- 如果一个受信任的网站存在安全漏洞(如XSS漏洞),攻击者可以利用这些漏洞在受害者的浏览器中执行恶意脚本,进而发起CSRF攻击。

6. 使用社交工程技巧

- 攻击者可能会使用社交工程技巧诱使用户点击链接或访问包含恶意请求的网页。

危害和风险

CSRF攻击可能导致以下后果:

- 账户劫持:攻击者可以更改用户的账户设置或密码。

- 数据泄露:非法读取用户的私人数据。

- 财产损失:在金融应用中发起转账等操作。

预防和防护

- 使用Token:在表单中加入CSRF Token,确保每个请求都是从合法的用户界面发起的。

- 检查Referer:验证HTTP请求的Referer头部,确保请求是从可信的源发起。

- SameSite Cookie属性:设置Cookie的SameSite属性,限制Cookie在跨站请求中的发送。

解决方法

除了上述的预防措施,建议定期进行安全审计和代码审查,确保所有的表单和请求都正确实施了CSRF防护。

挖掘工具

为了测试和发现潜在的CSRF漏洞,可以使用以下工具:

- OWASP ZAP:提供自动化的CSRF测试功能。

- Burp Suite:可以自定义测试以发现复杂的CSRF漏洞。

在我的职业生涯中,我见证了因忽视CSRF防护而导致的多起安全事件。因此,我强烈建议所有开发者和安全工程师深入了解CSRF攻击的原理,并在网站和应用中实施有效的防护措施。

如果你是一个网安初学者,那么下面这份网安学习线路图记得收藏,如果需要资料我也有的。

网安学习线路图

93

93

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?