弱类型比较:

if(md5($_GET['a'])==md5($_GET['b']))

var_dump($flag);类型比较:

-

松散比较:使用两个等号 == 比较,只比较值,不比较类型。

-

严格比较:用三个等号 === 比较,除了比较值,也比较类型。

0 == false: bool(true) 0 === false: bool(false)

缺陷

利用hash比较缺陷去绕过: 因为只要两个数的md5加密后的值以0e开头就可以绕过,因为php在进行弱类型比较(即==)时,会现转换字符串的类型,在进行比较,而在比较是因为两个数都是以0e开头会被认为是科学计数法,0e后面加任何数在科学计数法中都是0,所以两数相等,在进行严格比较(===)时才会先判断字符串类型是否相等,在比较。

eg:[SWPUCTF 2021 新生赛]easy_md5 弱比较PHP数组绕过

题目:

<?php

highlight_file(__FILE__);

include 'flag2.php';

if (isset($_GET['name']) && isset($_POST['password'])){

$name = $_GET['name'];

$password = $_POST['password'];

if ($name != $password && md5($name) == md5($password)){

echo $flag;

}

else {

echo "wrong!";

}

}

else {

echo 'wrong!';

}

?>

wrong!特殊的md5值可以参考: https://github.com/spaze/hashes/blob/master/md

强类型比较(数组绕过)

if(md5((string)$_GET['a'])===md5((string)$_GET['b']))

{<!-- -->

var_dump($flag);

}

没有规定字符串如果这个时候传入的是数组不是字符串,可以利用md5()函数的缺陷进行绕过

var_dump(md5([1,2,3])==md5([4,5,6]));//true

var_dump(md5($_GET['a'])==md5($_GET['b']));

?a[]=1&b[]=1//true缺陷

md5中需要的是一个string参数,但是当你传入一个array(数组)是,md5()是不会报错的,只是无法求出array的md5的值,这样就会导致任意的2个array的md5的值都会相等

SQL注入

注:这块大部分内容直接搬运大佬总结

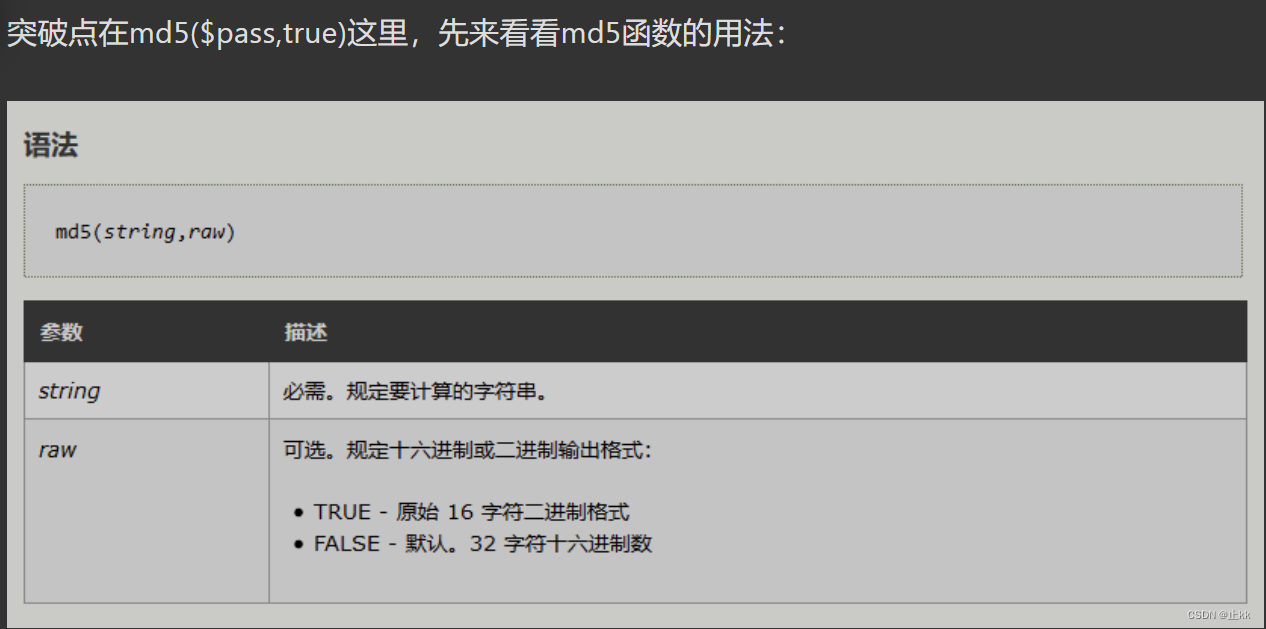

| $query = "SELECT * FROM flag WHERE password = '" . md5($_GET["hash4"],true) . "'"; |

md5函数在指定了true的时候,是返回的原始 16 字符二进制格式。也就是说会返回这样子的字符串:' 'or’6....'

这里的raw参数是True,意为返回原始16字符二进制格式。

也就是说如果md5值经过hex转成字符串后为 'or'+……这样的字符串

缺陷

这需要一个极其特殊的md5的值 ffifdyop,ffifdyop 的MD5加密结果是 276f722736c95d99e921722cf9ed621c,这个字符串经mysql编码后恰好结果是’or’6?]??!r,??b,他的前四位为’or’正好满足sql注入查询的条件,因此可以完美绕过,使SQL恒成立,相当于万能密码

所以可以直接输入 ffifdyop

eg:[BJDCTF2020]Easy MD5

这个题恰好上面三种绕过都包含了

首先,依旧F12,没有什么有效信息,提交后查看找到响应头,有提示用md5

直接输入 ffifdyop

f12看到

f12看到

这一步,是弱类型比较

出现:

这里很明显是用数组绕过

参考:

参考:

2567

2567

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?