导言:一个价值百万的教训

“某电商平台因误用GET请求导致用户支付信息泄露,最终赔付千万!”

本文从真实安全事故出发,结合HTTP协议规范、主流框架源码与企业级解决方案,系统解析GET/POST的核心差异与转发/重定向的底层逻辑,助你彻底规避开发中的“深坑”。

目录

一、深度对比:GET vs POST 的七重维度剖析

(数据可视化图表+场景化案例)

1.1 安全性的误区

-

误区:POST请求参数不可见,因此绝对安全?

-

真相:

# 通过代理工具(如Charles)捕获POST请求体

import requests

response = requests.post("https://api.example.com/login",

data={"username": "admin", "password": "123456"})

print(response.request.body) # 输出:username=admin&password=123456-

防御方案:

-

全站HTTPS

-

敏感参数加密(如RSA非对称加密)

-

请求签名(HMAC-SHA256)

-

1.2 幂等性引发的血案

-

RFC 7231 定义:

幂等性(Idempotent):多次执行同一请求的效果与单次执行相同。

-

典型事故:重复支付订单

-

代码示例(Flask):

# 错误写法:GET修改订单状态

@app.route('/pay/<order_id>', methods=['GET'])

def pay(order_id):

update_order_status(order_id) # 刷新页面即重复执行!

# 正确写法:POST+重定向(PRG模式)

@app.route('/pay', methods=['POST'])

def pay():

process_payment()

return redirect(url_for('payment_success')) # 关键步骤!二、转发与重定向:浏览器地址栏背后机制

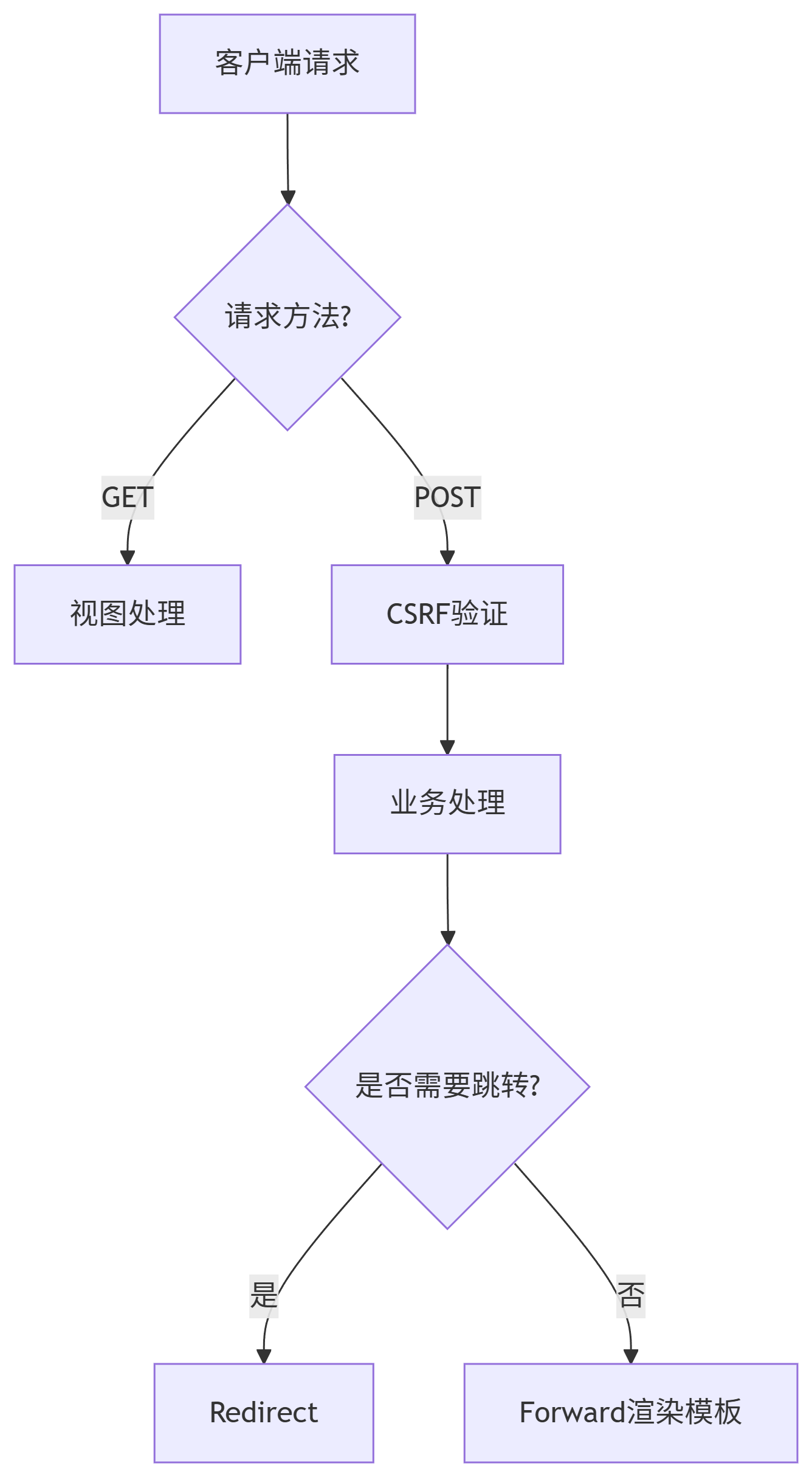

(流程图解+框架源码解析)

2.1 Django的请求生命周期

graph TD

A[客户端请求] --> B{请求方法?}

B -->|GET| C[视图处理]

B -->|POST| D[CSRF验证]

D --> E[业务处理]

E --> F{是否需要跳转?}

F -->|是| G[Redirect]

F -->|否| H[Forward渲染模板]2.2 Spring Boot中的转发陷阱

// 错误示例:POST转发导致重复提交

@RequestMapping(value = "/submit", method = POST)

public String handleSubmit(Form form) {

processForm(form);

return "forward:/result"; // 转发保留POST方法!

}

// 正确方案:强制重定向

return "redirect:/result"; -

安全风险:若中间服务被恶意劫持,敏感数据可能泄露。

-

解决方案:

-

使用

RedirectAttributes传递临时数据 -

敏感数据加密后通过Session传递

-

三、六大实战场景解决方案

(高频问题+代码模板)

3.1 场景:登录后跳转原页面

# Django实现方案

def login(request):

if request.method == "POST":

# 验证逻辑

next_url = request.GET.get('next') or '/'

return redirect(next_url) # 关键参数传递

# 模板中的表单

<form action="{% url 'login' %}?next={{ request.path }}" method="post">3.2 场景:文件上传进度显示

// 前端AJAX POST上传

const upload = new XMLHttpRequest();

upload.upload.addEventListener("progress", (e) => {

const percent = (e.loaded / e.total) * 100;

console.log(`上传进度:${percent}%`);

});3.3 新增场景:高并发下的API限流设计

# Nginx限流配置(令牌桶算法)

limit_req_zone $binary_remote_addr zone=api_limit:10m rate=100r/s;

location /api/ {

limit_req zone=api_limit burst=50 nodelay;

proxy_pass http://backend;

}四、延展阅读(新增工具链与协议演进)

4.1 开发者工具包

4.2 HTTP/3与QUIC协议前瞻

-

核心优势:

-

基于UDP实现0-RTT连接

-

多路复用无队头阻塞

-

-

实战示例:

# 使用curl体验HTTP/3

curl --http3 https://cloudflare-quic.com

963

963

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?