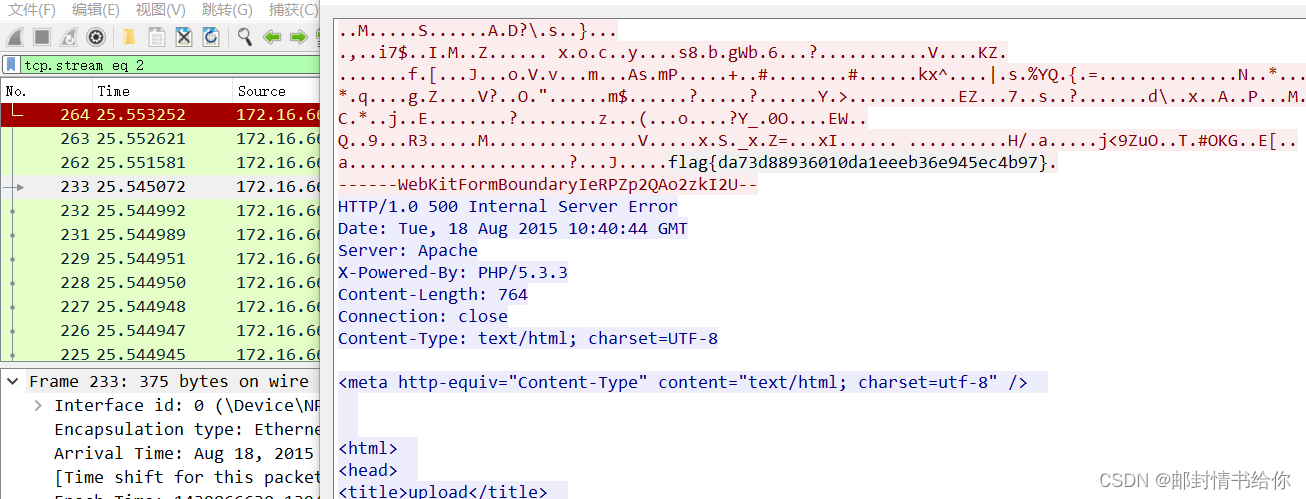

1.http.request.method==POST

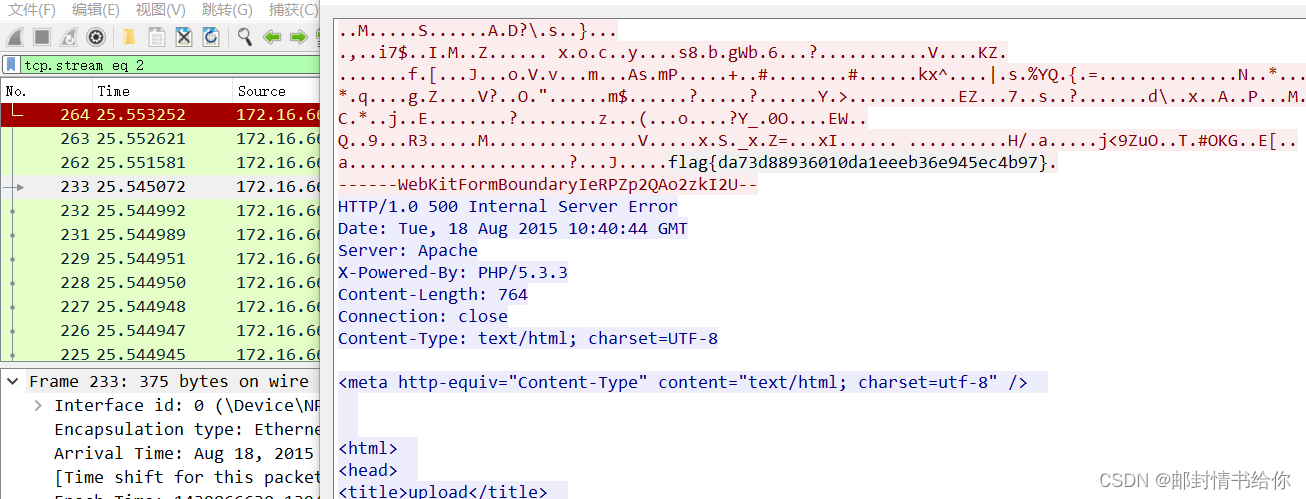

追踪http流量在图片末尾找到flag

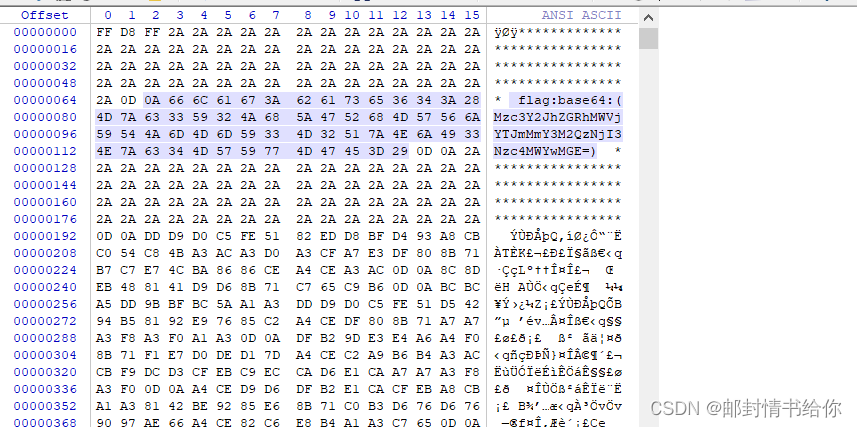

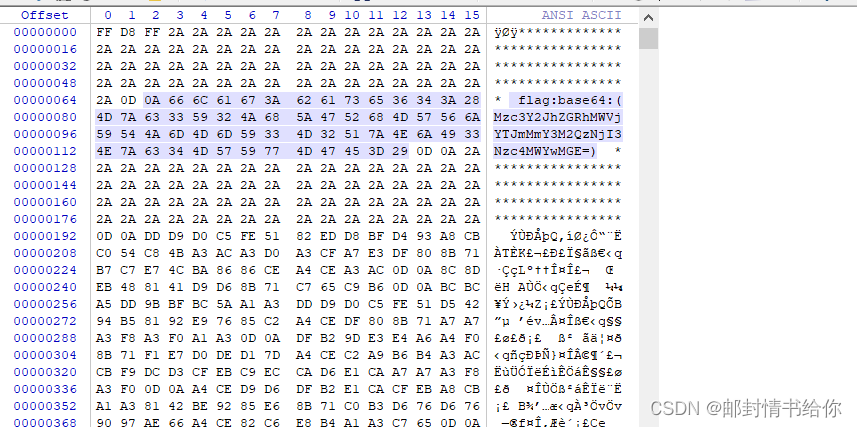

2,卡莉分析存在两个图片,在winhex中分离两个图片,找到flag的base64编码,解码得到答案

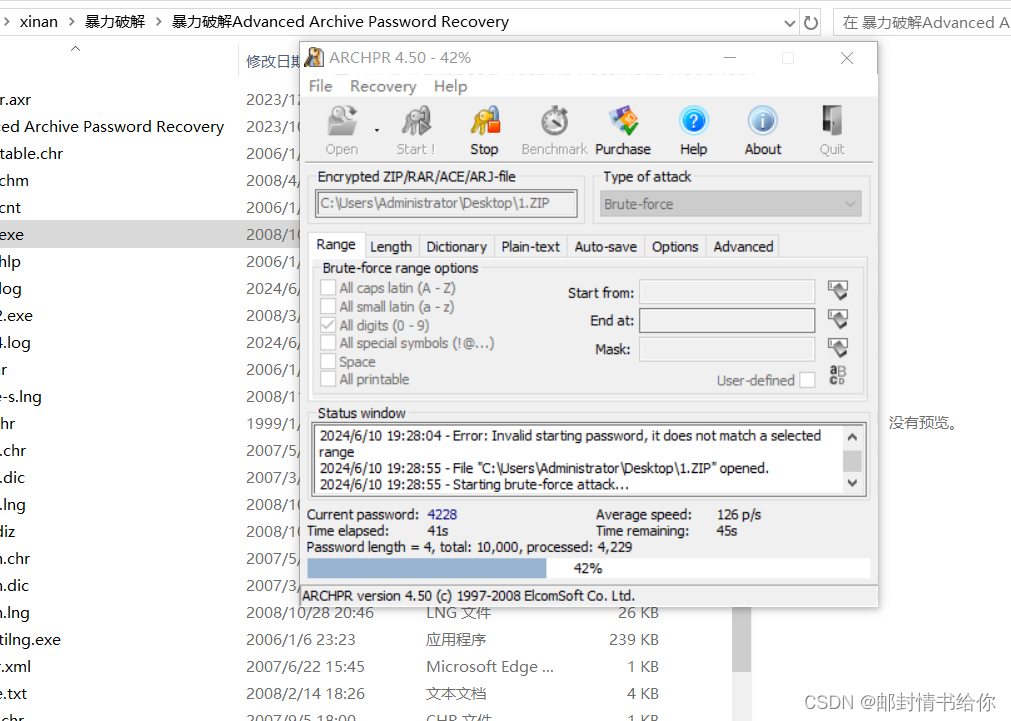

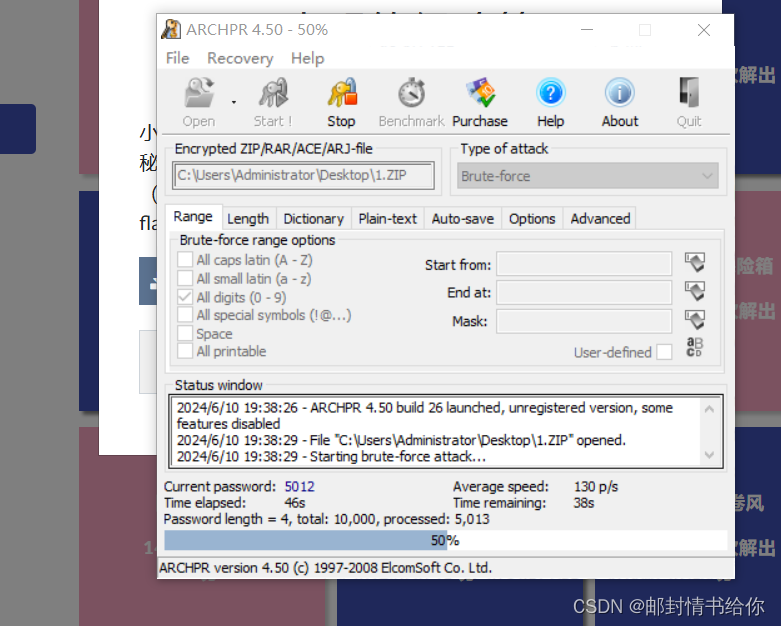

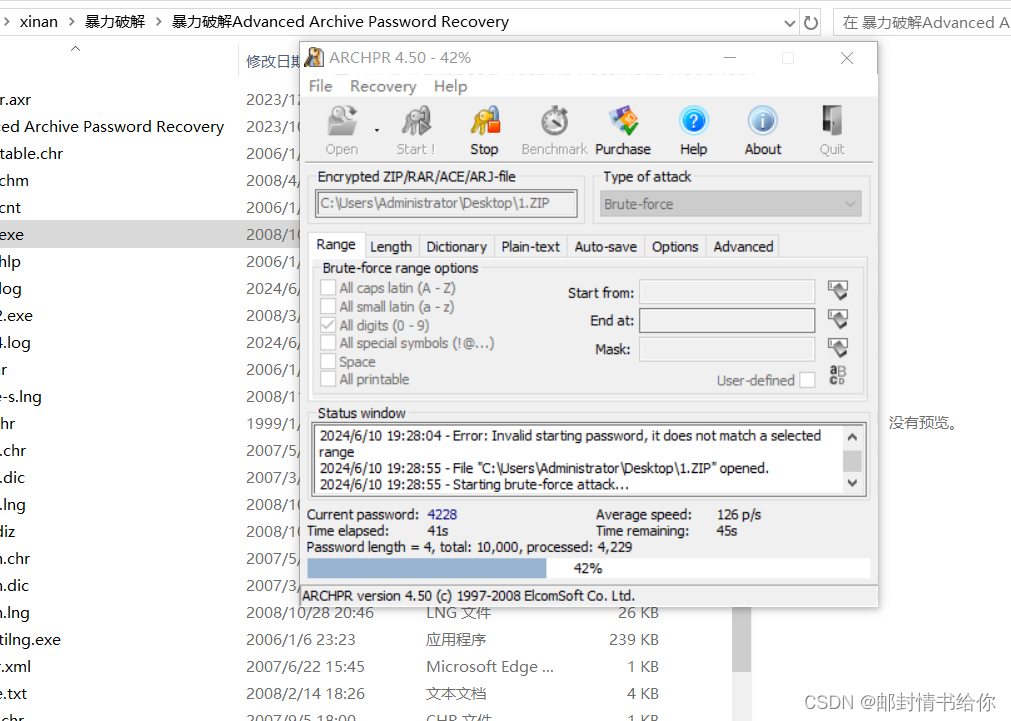

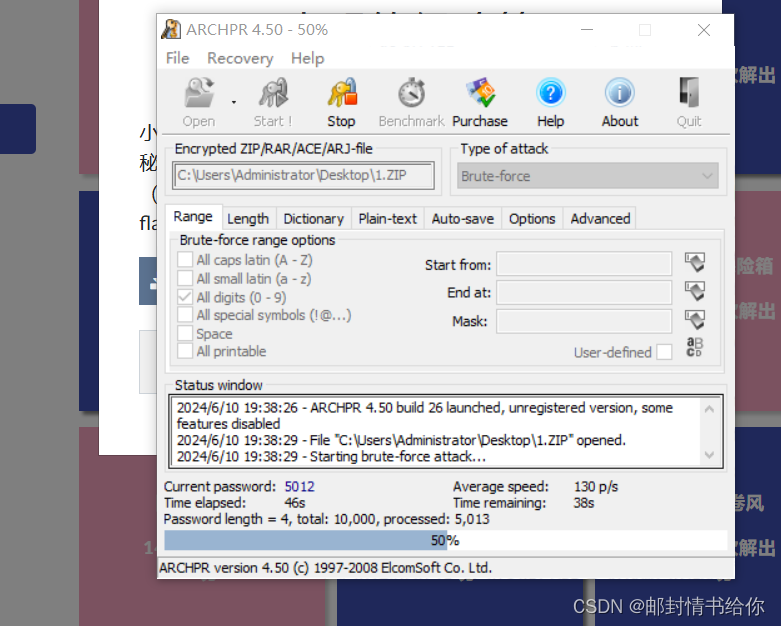

3.kali分析存在zip压缩包,压缩包有密码,暴力破解打开得到flag

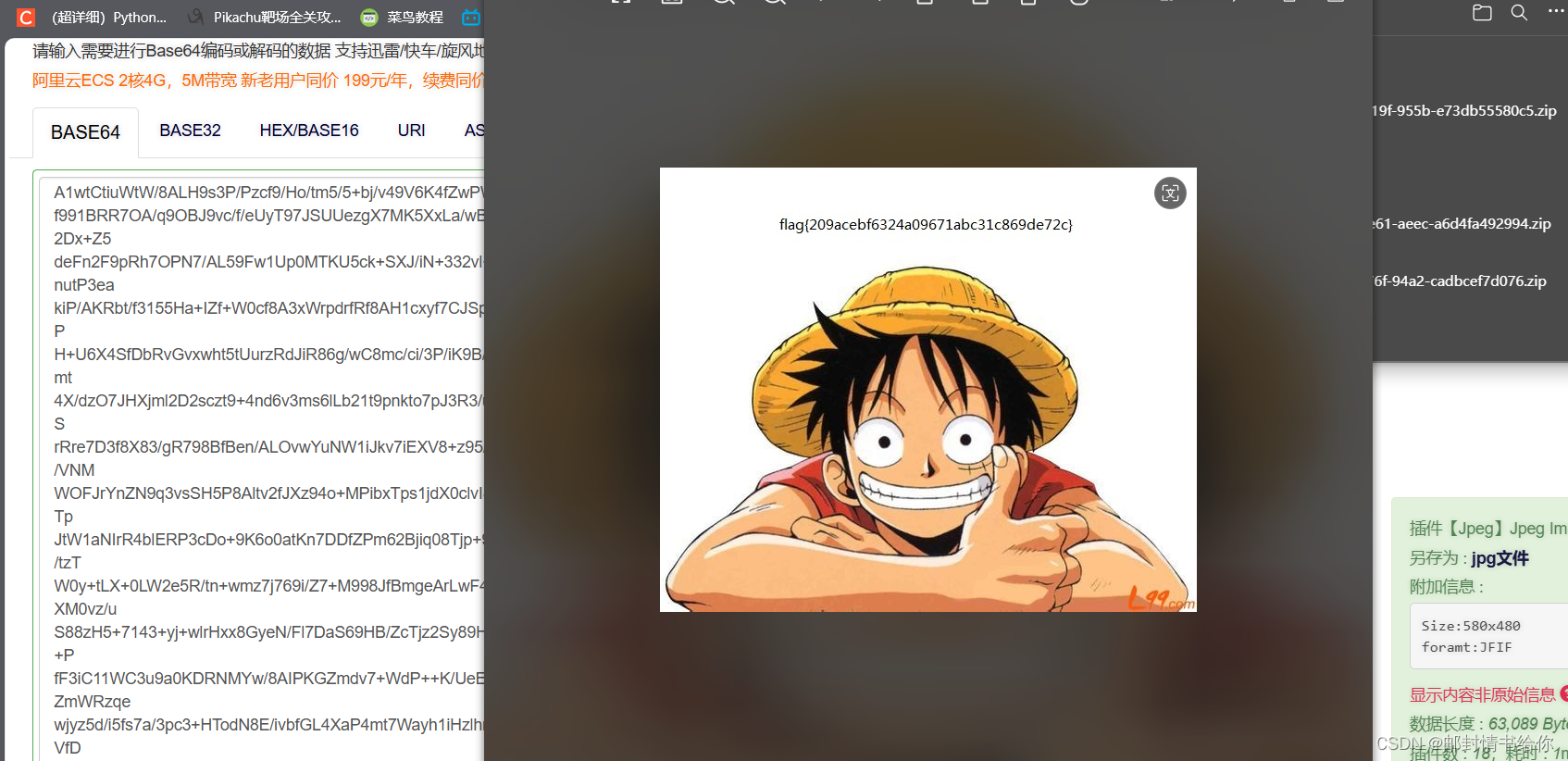

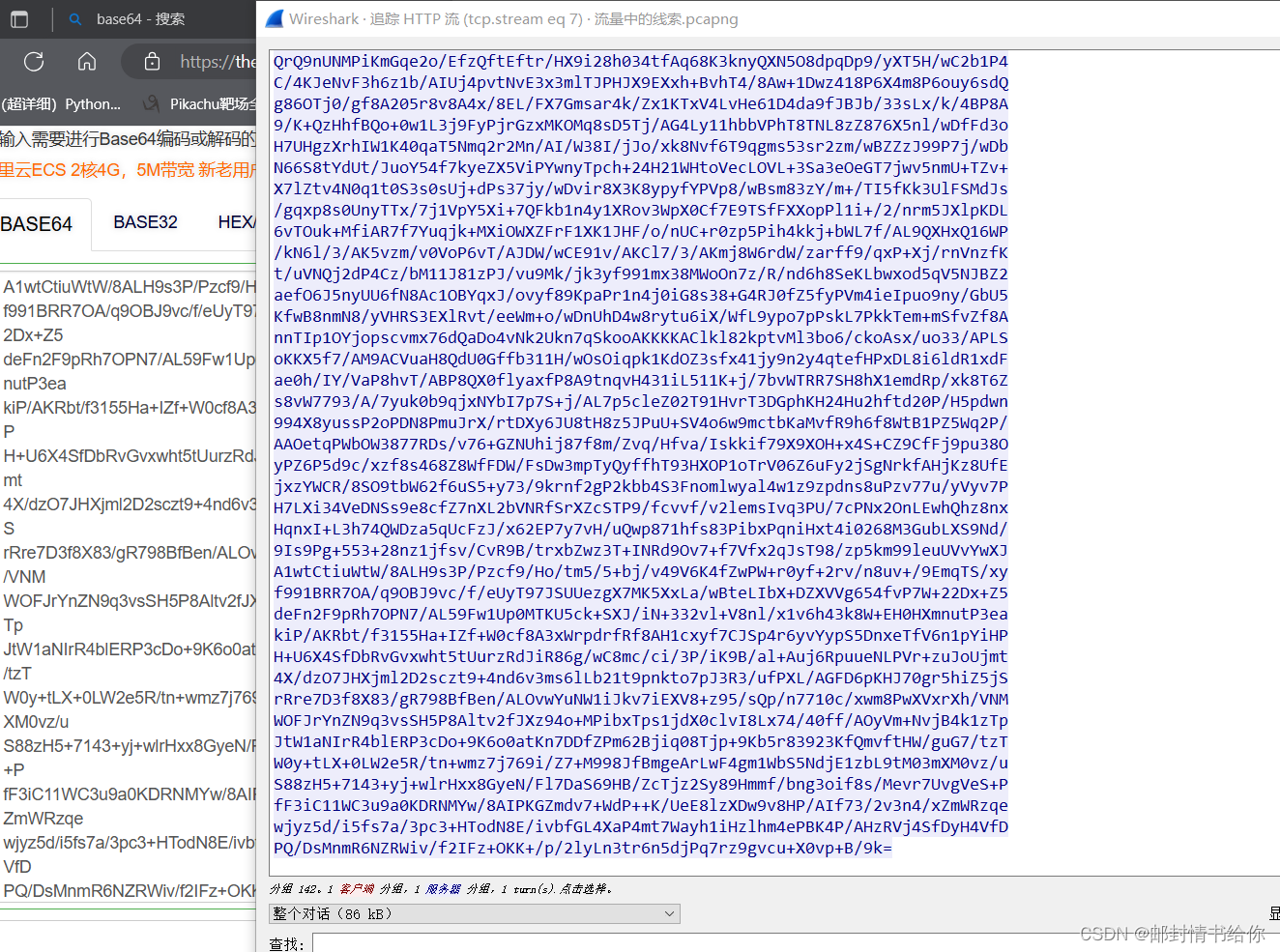

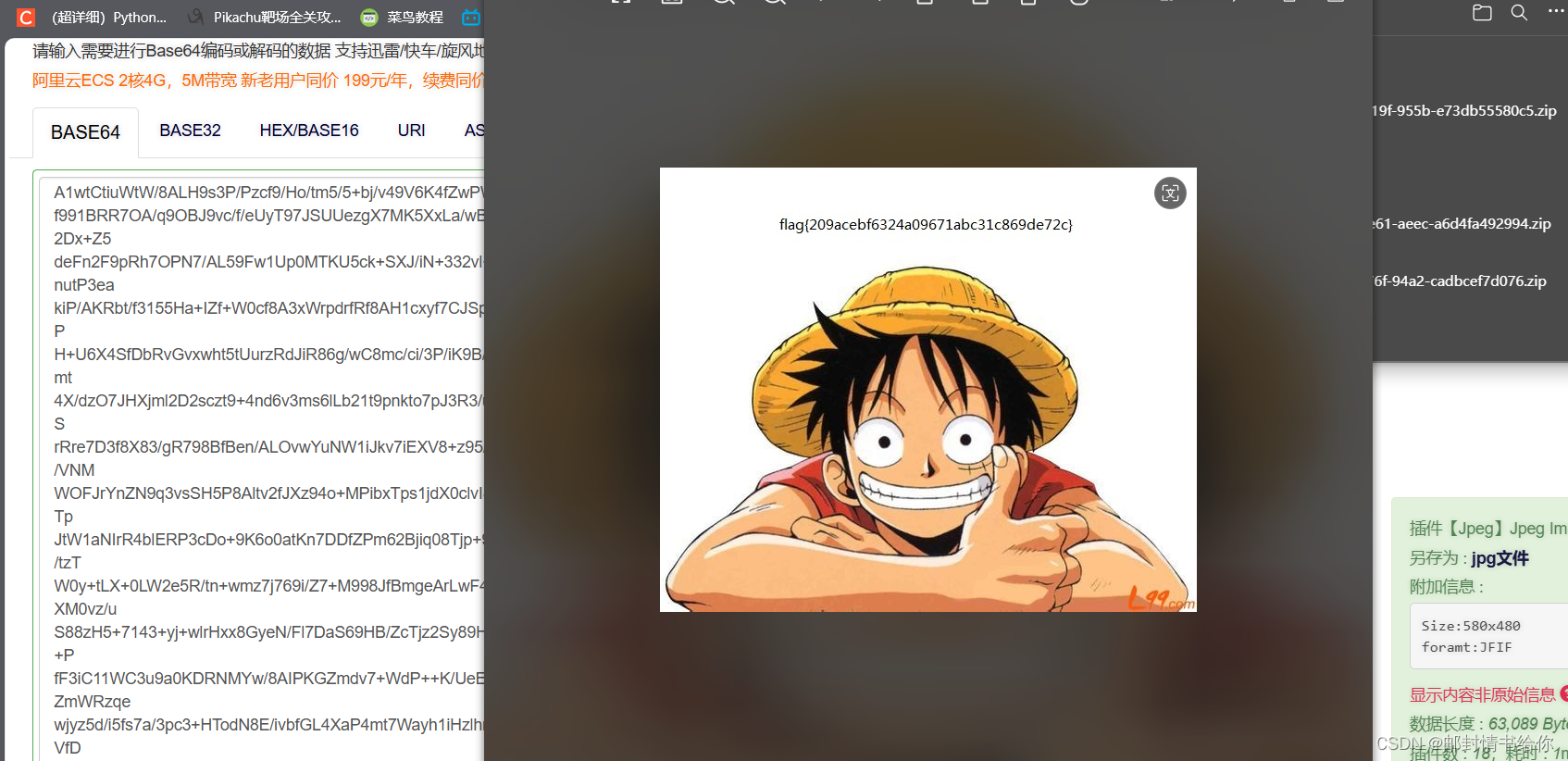

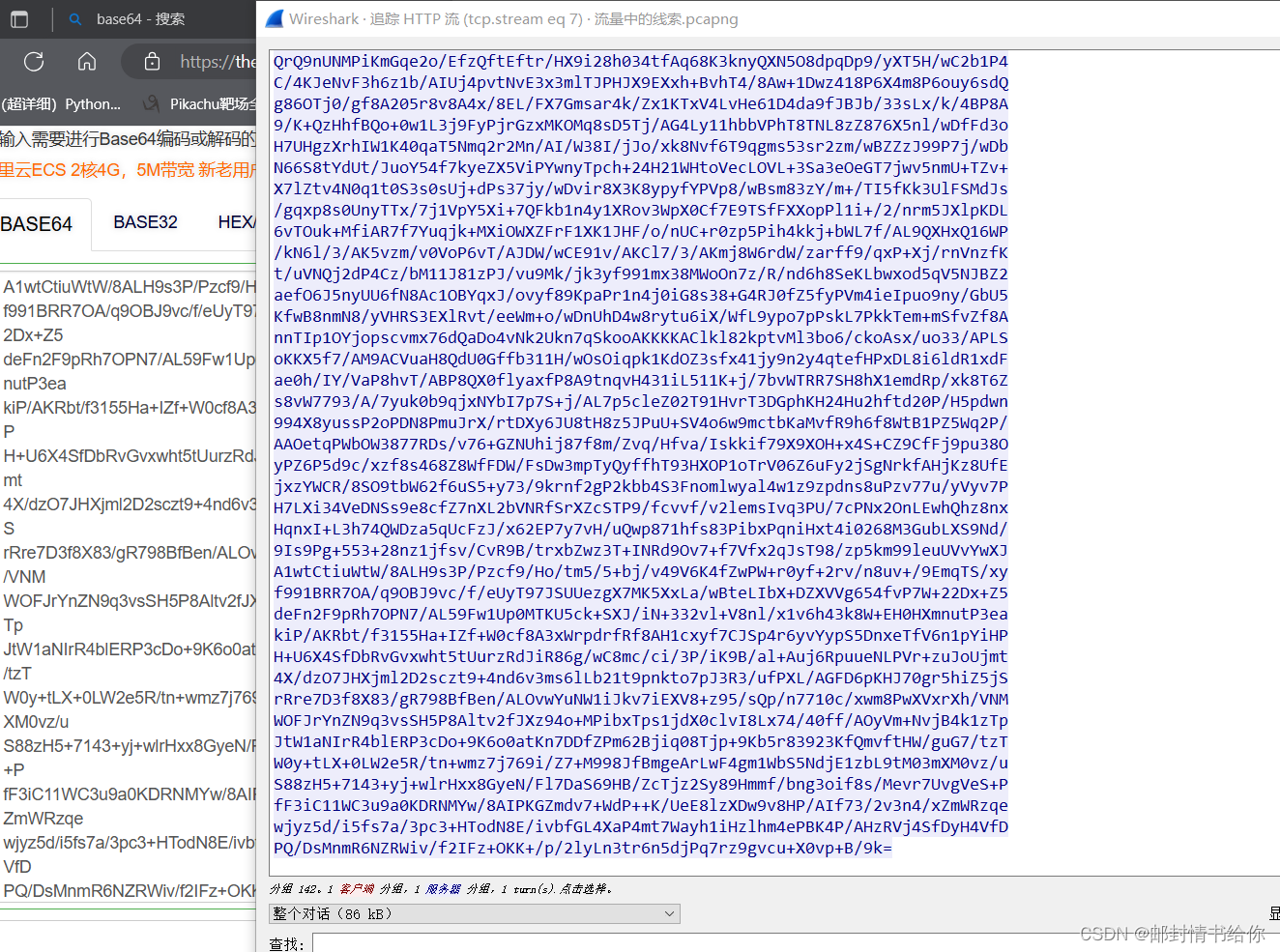

4.打开追踪http追溯http流得到base64解码是jpg形式下载得到flag图片

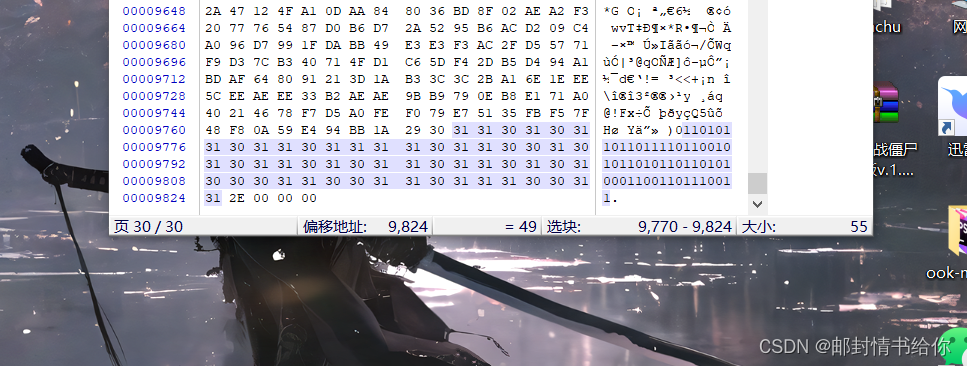

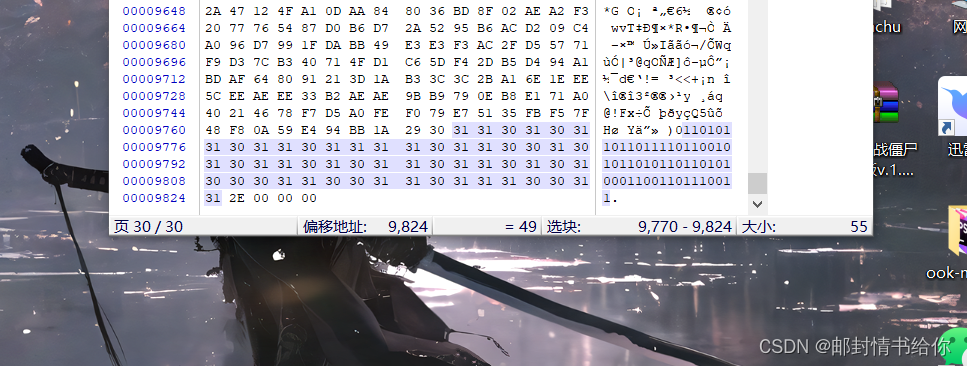

5.WINHEX打开发现2进制对照ASCII码表得出flag

1.http.request.method==POST

追踪http流量在图片末尾找到flag

2,卡莉分析存在两个图片,在winhex中分离两个图片,找到flag的base64编码,解码得到答案

3.kali分析存在zip压缩包,压缩包有密码,暴力破解打开得到flag

4.打开追踪http追溯http流得到base64解码是jpg形式下载得到flag图片

5.WINHEX打开发现2进制对照ASCII码表得出flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?