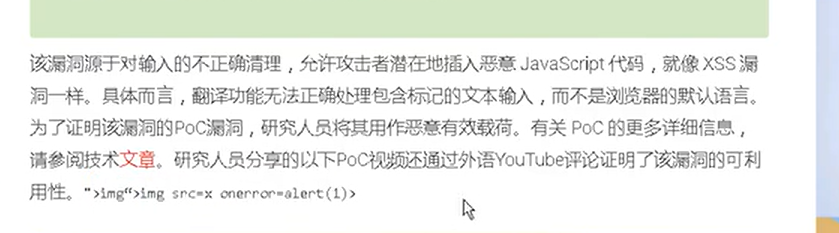

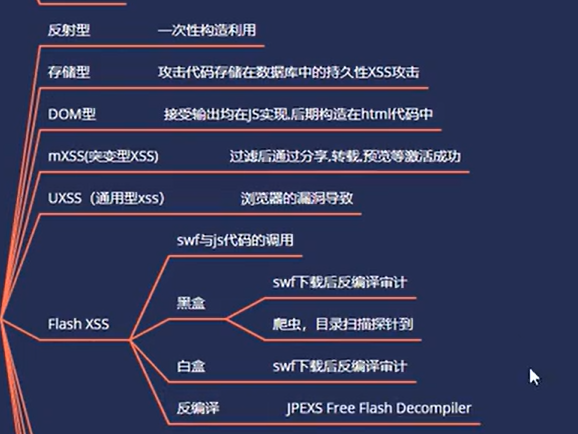

uxss(但是需要很低的版本才可以使用)(但是csdn也会有过滤)

浏览器插件漏洞

搜索这个跨站语句,然后用翻译功能,它会触发跨站、

测试的时候可以去不断的测试它的所有功能,看也没有触发跨站

flashxss

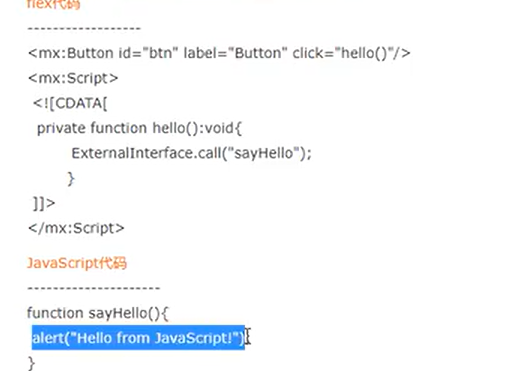

里面有自身编写的语言,所有可以使用sdf来调用js代码来实施跨站

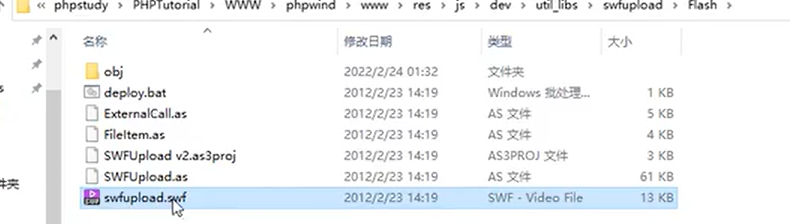

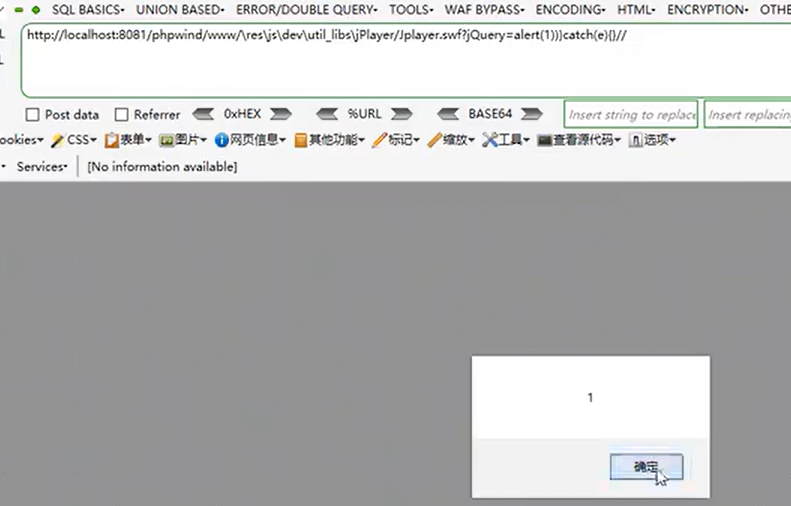

第一步,我们先找出swf文件

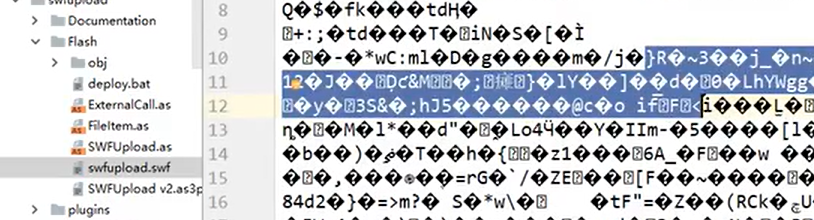

找到它发现是乱码,因为他是视频内容

从这打开发现他是视频播放器或者是视频

可以使用这个软件对swf进行反编译

此时

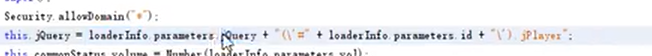

它这个语句可以调用js代码

它这个语句可以调用js代码

就像这样

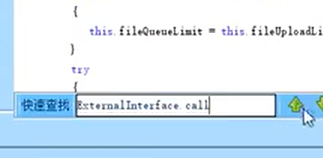

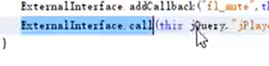

此时我们搜素这个

发现是这么调用的

发现是这么调用的

发现是这么调用的(发现是他是传参用的)

这个是白盒,如果是黑盒就从数据包看看有没有加载swf文件,然后直接下载下来

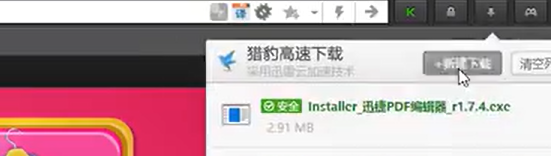

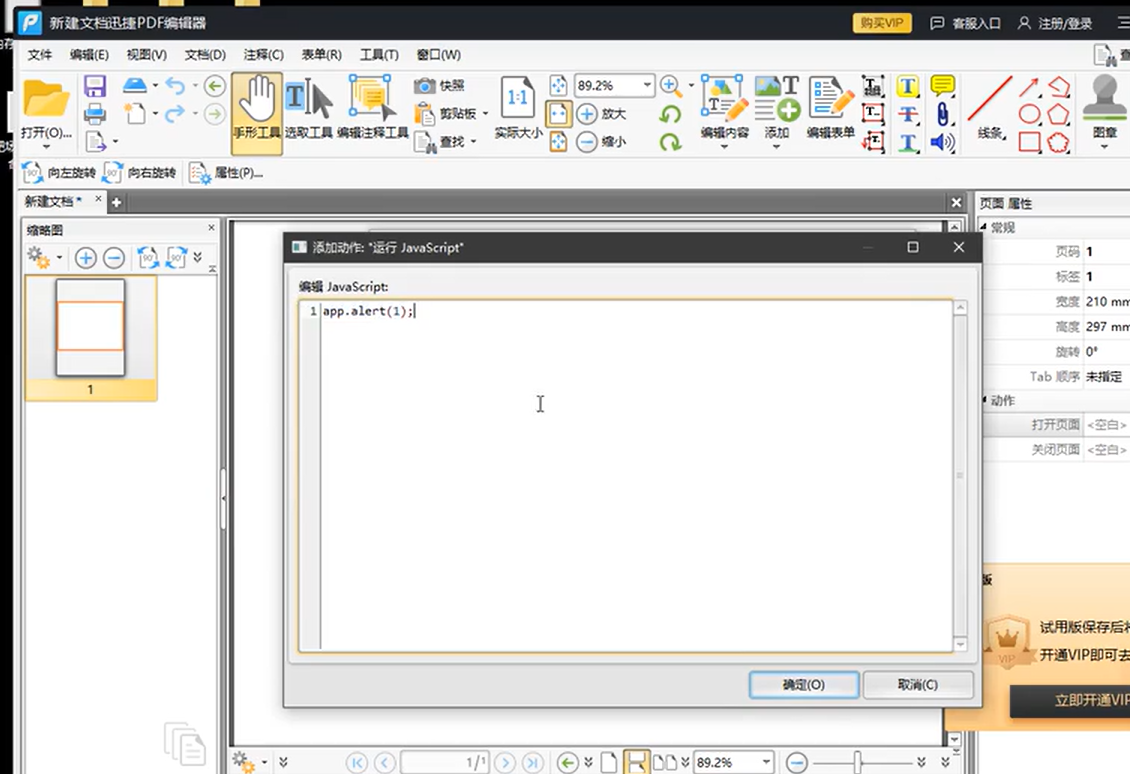

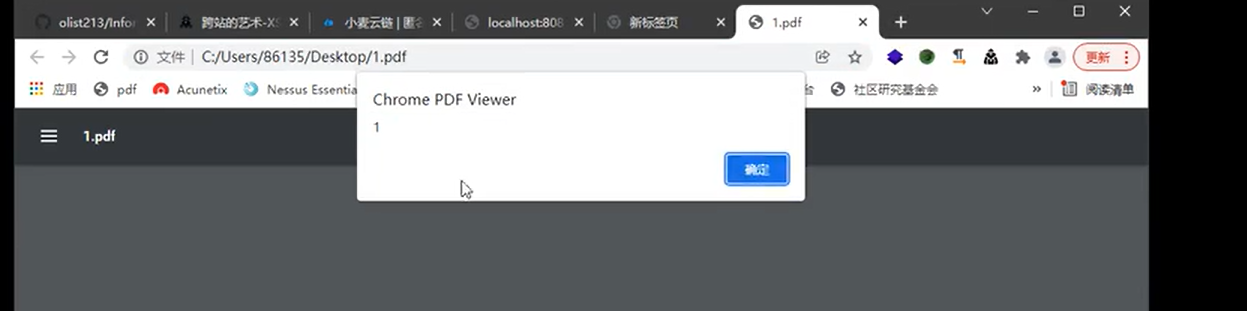

pdfxss(也可用于文件上传)

用pdf编辑器存入后门语句

我i们将它拖到浏览器中

我们可以将这个pdf上传这个地方(

然后在访问这个上传地址,就会触发xss(当我们上传上去,然后再发给别人)

但前提是它能自动解析pdf

本文介绍了跨站脚本攻击在uxss、flashxss(利用Flash文件)和pdfxss(通过PDF文件)中的应用。作者详细描述了如何通过浏览器插件漏洞测试、查找swf文件、反编译和利用这些漏洞进行攻击的过程,包括白盒和黑盒测试方法。

本文介绍了跨站脚本攻击在uxss、flashxss(利用Flash文件)和pdfxss(通过PDF文件)中的应用。作者详细描述了如何通过浏览器插件漏洞测试、查找swf文件、反编译和利用这些漏洞进行攻击的过程,包括白盒和黑盒测试方法。

3584

3584

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?