先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

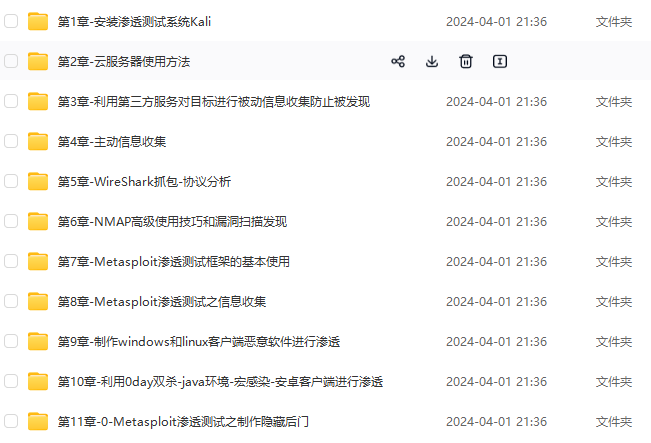

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

- Client secret:传递给服务器的私有凭证,类似于密码

- Authorization server UR:客户端请求授权的URL

- Access token URL:客户端用来交换访问令牌授权码的URL

- Resource server URL:客户端使用访问令牌访问受保护资源的URL,也可以与授权服务器相同

下面详解每一步

Step 1: Authorize

第一步,授权,通常在登录过程开始时调用。在此步骤中,web应用程序向用户请求权限,以授权访问其托管在第三方OAuth2提供商上的帐户。

Client - request permission

首先,web应用程序用以下信息构造一个URL:

- Response Type - 告诉授权服务器使用什么字段返回code值

- Client ID - web应用程序标识

- Redirect URI - where to redirect the user back to

- Scope - 指定web应用程序希望访问用户配置文件的哪一部分

- State - 是web应用程序提供的一个随机生成的字符串,授权服务器将简单地将其传递回去,以便web应用程序可以验证以减少欺诈

样例

https://api.authorization-server.com/authorize

?response_type=code

&client\_id=123

&redirect\_uri=https://your-web-app.com/redirect

&scope=photos

&state=1234-zyxa-9134-wpst

然后,用户被重定向到该URL,授权服务器将向用户显示一个提示,询问他们是否要授权此应用程序的请求:

Authorization Server - redirect back

用户授权web应用访问自己的第三方账号后,授权服务器会通过重定向URL将用户重定向回web应用,重定向URL包含以下信息:

- Code: web应用程序期望从服务器获得的短期授权代码

- State:先前从客户端传递的状态凭证

重定向样例

https://your-web-app.com/redirect

?code=123456

&state=1234-zyxa-9134-wpst

Step 2: Fetch Access Token

第二步是将授权代码交换为访问令牌。

Client - exchange

web应用程序向授权服务器的令牌端点发送一个HTTP POST请求,内容如下:

- Grant Type - 再次告诉授权服务器要使用哪个流或授权(对Web应用程序流使用authorization_code)

- Code -web应用程序从授权服务器接收到的授权代码

- Redirect URI - where to redirect the user back to

- Client ID - 与授权步骤中使用的客户端标识符相同

- Client Secret - OAuth2提供者在注册期间提供的密码

样例

https://api.authorization-server.com/token

grant\_type=authorization_code

&code=123456

&redirect\_uri=https://your-web-app.com/redirect

&client\_id=123

&client\_secret=456

Authorization Server - grant token

令牌端点将验证请求中的所有参数,确保代码没有过期,并且客户端ID和密钥匹配。如果一切正常,它将生成一个访问令牌,并在响应中返回它!

假设授权代码有效,授权服务器将生成访问令牌并将其返回给客户端。

样例

{

"access\_token": "KtsgPkCR7Y9b8F3fHo8MKg83ECKbJq31clcB",

"expires\_in": 3600,

"token\_type": "bearer"

}

OAuthLib 集成与实现

Step 1: Authorize

OAuthLib提供了一个WebApplicationClient类来实现上面描述的Web应用程序流。注册OAuth2提供者并获得客户端ID后,在web应用程序中创建WebApplicationClient的新实例。

from oauthlib.oauth2 import WebApplicationClient

client_id = 'xxxxx'

client = WebApplicationClient(client_id)

为了方便Web应用程序流中的授权步骤,WebApplicationClient类提供了一个prepare_request_uri()方法,该方法接受授权服务器URL及其相应的凭据来形成一个完整的URL。

authorization_url = 'https://api.authorization-server.com/authorize'

url = client.prepare_request_uri(

authorization_url,

redirect_uri = 'https://your-web-app.com/redirect',

scope = ['read:user'],

state = 'D8VAo311AAl\_49LAtM51HA'

)

print url

https://api.authorization-server.com/authorize

?response_type=code

&client_id=xxxxx

&redirect_uri=https://your-web-app.com/redirect

&scope=read:user

&state=D8VAo311AAl_49LAtM51HA

The web application can redirect the user to this URL. At this point, the authorization server will present a prompt, asking the user to authorize the request.

Step 2: Fetch Access Token

同样,在此步骤中,在用户批准请求之后,将使用包含授权代码和状态的响应将其重定向回客户机。

在提取并验证状态值的准确性之后,web应用程序可以利用WebApplicationClient的prepare_request_body()方法构造从授权服务器获取访问令牌所需的URL。

data = client.prepare_request_body(

code = 'yyyyyyy',

redirect_uri = 'https://your-web-app.com/redirect',

client_id = 'xxxxx',

client_secret = 'zzzzzzz'

)

一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-2BIg2rIq-1713387076352)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

589

589

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?