先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

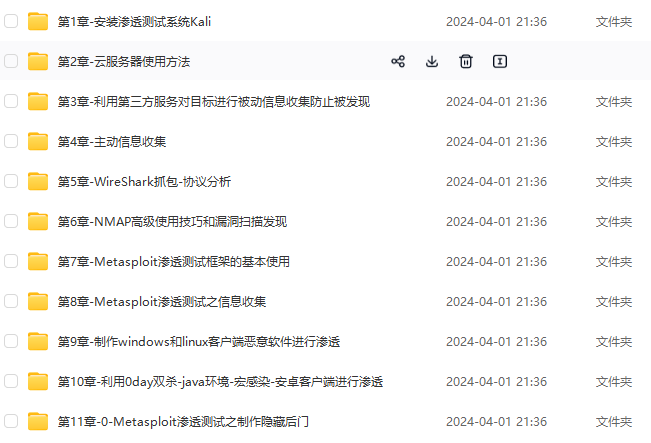

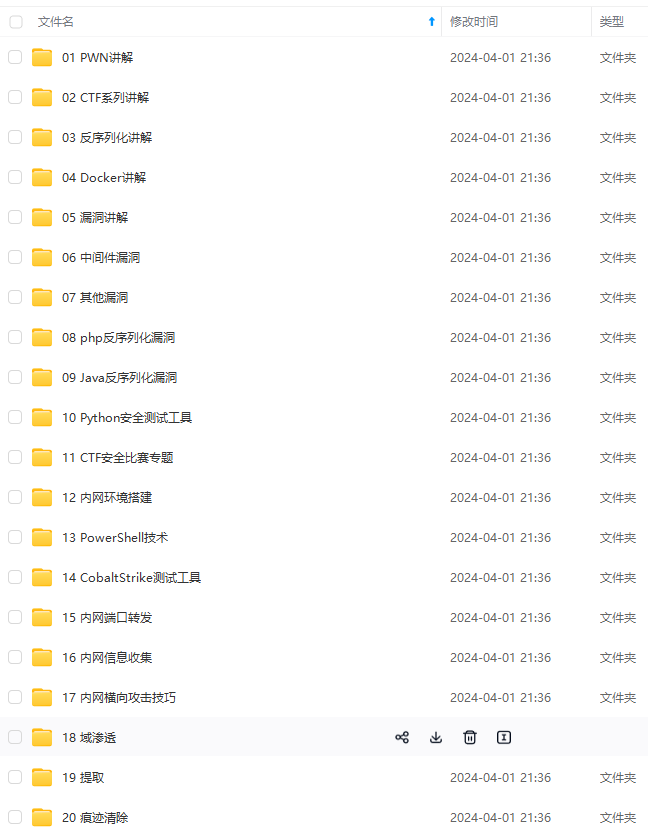

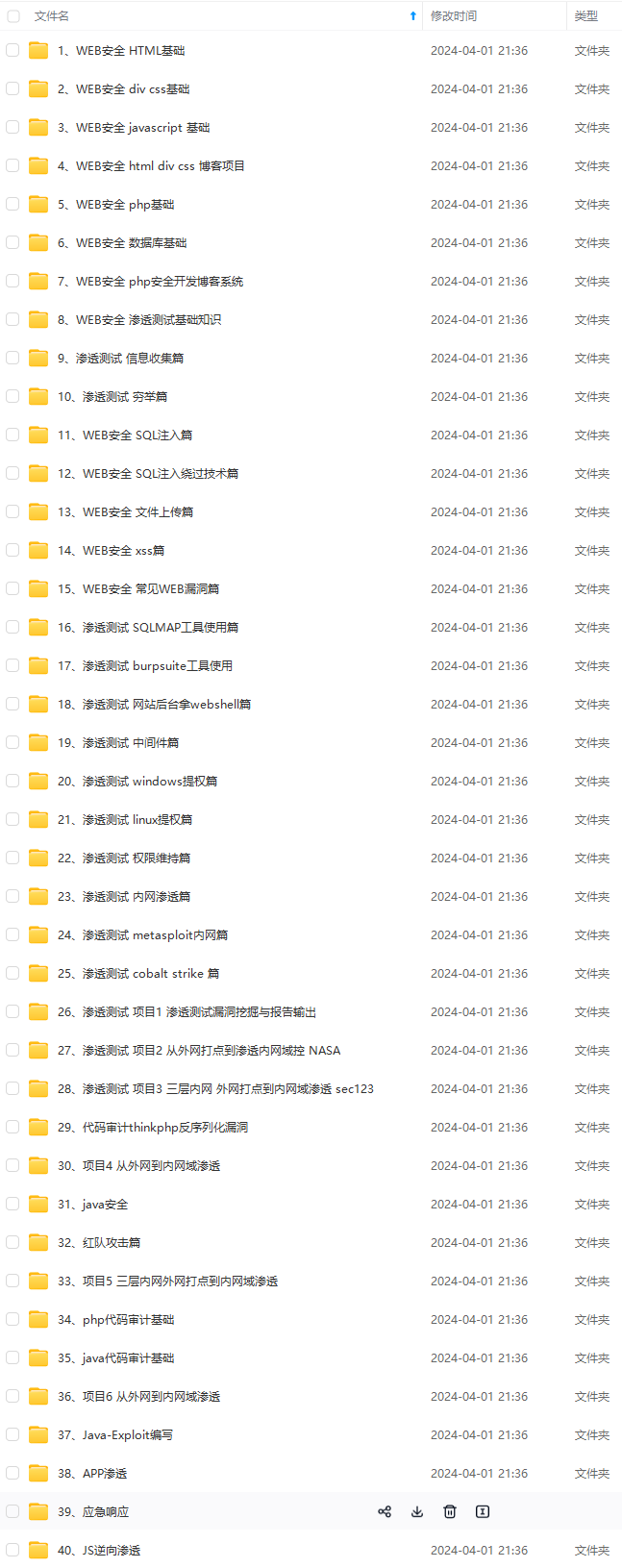

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

Linux Cgroups 的全称是 Linux Control Group。

是限制一个进程组能够使用的资源上限,包括 CPU、内存、磁盘、网络带宽等等。

对进程进行优先级设置、审计,以及将进程挂起和恢复等操作。

Linux Cgroups 给用户暴露出来的操作接口是文件系统。

它以文件和目录的方式组织在操作系统的 /sys/fs/cgroup 路径下。

执行此命令查看:mount -t cgroup

在 /sys/fs/cgroup 下面有很多诸如 cpuset、cpu、 memory 这样的子目录,也叫子系统。

在每个子系统下面,为每个容器创建一个控制组(即创建一个新目录)。

控制组下面的资源文件里填上什么值,就靠用户执行 docker run 时的参数指定。

1.CPU限额

cpu_period 和 cpu_quota 这两个参数需要组合使用,用来限制进程在长度为 cpu_period 的一段时间内,只能被分配到总量为 cpu_quota 的 CPU 时间,以下设置表示20%的cpu时间。

[root@server2 ~]# docker run -it --rm --cpu-quota 20000 ubuntu

root@b42d93b2364b:/# dd if=/dev/zero of=/dev/null &

我们可以再重新开一个终端,使用top查看一下cpu占用率是不是百分之二十

测试两个cpu的争抢问题,如果你是两个cpu的话首先先关掉一个cpu

echo 0 > /sys/devices/system/cpu/cpu1/online

[root@server2 ~]# docker run -it --rm ubuntu

root@d6cb959714c5:/# dd if=/dev/zero of=/dev/null &

[1] 9

ctrl+p+q退出,然后重新开个交互

root@d6cb959714c5:/# [root@server2 ~]# docker run -it --rm ubuntu

root@5594429c2d0b:/# dd if=/dev/zero of=/dev/null

我们看到两个dd进程cpu占用个百分之五十

退出刚才第二次启用的交互,下面我们可以加一个限制cpu的参数,重新进去,再次查看top中cpu占用情况

[root@server2 ~]# docker run -it --rm --cpu-shares 512 ubuntu ##设置优先级,优先级比原来少了一半

root@1ed8bb0e9c41:/# dd if=/dev/zero of=/dev/null

2.内存限制

容器可用内存包括两个部分:物理内存和swap交换分区。

docker run -it --memory 200M --memory-swap=200M ubuntu

–memory设置内存使用限额

–memory-swap设置swap交换分区限额

docker run -it --memory 200M --memory-swap=200M ubuntu

[root@server2 ~]# cd /sys/fs/cgroup/memory/docker/

3.Block IO限制

docker run -it --device-write-bps /dev/sda:30MB ubuntu

–device-write-bps限制写设备的bps

目前的block IO限制只对direct IO有效。(不使用文件缓存)

[root@server2 ~]# docker run -it --device-write-bps /dev/vda:30MB ubuntu

root@4fe58c95548e:/# dd if=/dev/zero of=bigfile bs=1M count=100 oflag=direct

100+0 records in

100+0 records out

104857600 bytes (105 MB, 100 MiB) copied, 3.31646 s, 31.6 MB/s

root@4fe58c95548e:/#

三、docker安全加固

1.利用LXCFS增强docker容器隔离性和资源可见性

链接:LXCFS包提取码: thc4

[root@server2 ~]# yum install lxcfs-2.0.5-3.el7.centos.x86_64.rpm -y

[root@server2 ~]# lxcfs /var/lib/lxcfs & ##运行

[root@server2 lxcfs]# docker run -it -m 256m \

> -v /var/lib/lxcfs/proc/cpuinfo:/proc/cpuinfo:rw \

> -v /var/lib/lxcfs/proc/diskstats:/proc/diskstats:rw \

> -v /var/lib/lxcfs/proc/meminfo:/proc/meminfo:rw \

> -v /var/lib/lxcfs/proc/stat:/proc/stat:rw \

> -v /var/lib/lxcfs/proc/swaps:/proc/swaps:rw \

> -v /var/lib/lxcfs/proc/uptime:/proc/uptime:rw \

> ubuntu

2.设置特权级运行的容器

–privileged=true

有的时候我们需要容器具备更多的权限,比如操作内核模块,控制swap交换分区,挂载USB磁盘,修改MAC地址等。

[root@server2 ~]# docker run -it --rm --privileged=true busybox

我们知道添加ip是超户才能执行的。

3.设置容器白名单

–cap-add

–privileged=true 的权限非常大,接近于宿主机的权限,为了防止用户的滥用,需要增加限制,只提供给容器必须的权限。此时Docker 提供了权限白名单的机制,使用–cap-add添加必要的权限。

capabilities手册地址:

http://man7.org/linux/man-pages/man7/capabilities.7.html

[root@server2 ~]# docker run -it --rm --cap-add=NET_ADMIN busybox

/ # ip link set down eth0

/ # ip link set up eth0

4.安全加固的思路

-

保证镜像的安全

- 使用安全的基础镜像

- 删除镜像中的setuid和setgid权限

- 启用Docker的内容信任

- 最小安装原则

- 对镜像进行安全漏洞扫描,镜像安全扫描器:Clair

- 容器使用非root用户运行

-

保证容器的安全

- 对docker宿主机进行安全加固

- 限制容器之间的网络流量

- 配置Docker守护程序的TLS身份验证

- 启用用户命名空间支持(userns-remap)

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-FS91XqJ4-1713318833244)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

9829

9829

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?