先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新Linux运维全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上运维知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注运维)

正文

禁止分配伪终端

-t

强制分配伪终端。这可用于在远程计算机上执行基于屏幕的任意程序,例如菜单服务。多个 -t 选项强制分配终端, 即使没有本地终端

-V

显示版本信息并退出

-v

冗详模式。打印关于运行情况的调试信息。在调试连接、认证和配置问题时非常有用。多个 -v 选项能够增加冗详程度,最多三个

-W HOST:PORT

将客户端上的标准输入和输出通过安全通道转发给指定主机的端口

-w LOCAL_TUN[:REMOTE_TUN]

指定客户端和服务端之间转发的隧道设备

-X

允许 X11 转发,可以在配置文件中对每个主机单独设定这个参数

-x

禁止 X11 转发

-Y

启用受信任的 X11 转发。受信任的 X11 转发不受 X11 安全扩展控制的约束

-y

使用 syslog(3) 系统模块发送日志信息。默认情况下,此信息被发送到 stderr

#### 4.常用示例

(1)使用指定用户名和端口登录远程主机。

ssh -p3600 root@9.134.114.170

输入用户登录密码后完成登录。未指明端口和用户名,则分别由配置文件 ~/.ssh/ssh\_config 和 /etc/ssh/ssh\_config 中的 Port 和 User 选项决定。如果配置文件未指定,则端口默认为 22 ,用户名默认为当前用户。

注意:ssh 获取相关参数的顺序如下:

1.command-line options

2.user’s configuration file (~/.ssh/config)

3.system-wide configuration file (/etc/ssh/ssh_config)

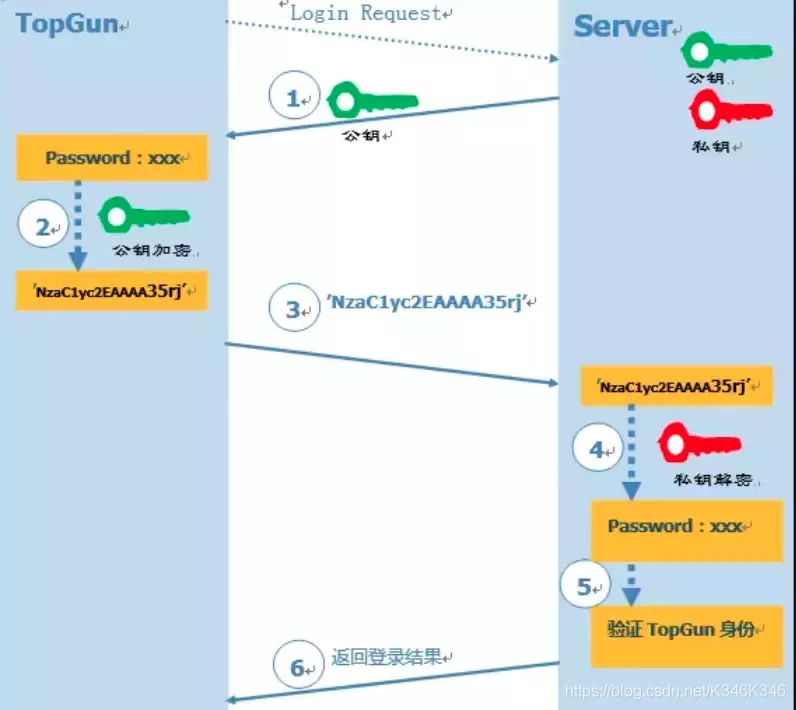

ssh 利用非对称加密实现安全的登录,非对称加密中有两个密钥:公钥和私钥。公钥由私钥产生,但却无法推算出私钥;公钥加密后的密文,只能通过对应的私钥来解密。非对称加密的登录流程如下:

整个登录过程如下:

1.topgun 终端要登录 Server 服务器,发起登录请求 ssh work@server.com。

2.服务端运行有 sshd 服务,并监听指定的端口,默认为 22 号端口。服务端会生成一对公钥和私钥;此时将公钥返回给客户端;

3.客户端使用公钥,对登录密码进行加密(如服务器work用户密码为xxx),生成公钥加密字符串;

4.客户端将公钥加密字符串发送给服务端;

5.服务端使用私钥,解密公钥加密字符串,得到原始密码;

6.校验密码是否合法(此为本机 work 密码);

7.返回登录结果给客户端:成功登录或密码错。

在非对称加密中,由于只有公钥会被传输,而私钥是服务端本地保存,因此即便公钥被监听,也无法拿到原始密码,从而安全地登录服务器。

(2)在远程主机上执行指定命令,如查看远程主机指定设备的分区情况。

ssh -p3600 root@9.134.114.170 fdisk -l /dev/vda

root’s password:

Authentication successful.

Disk /dev/vda: 107.4 GB, 107374182400 bytes, 209715200 sectors

Units = sectors of 1 * 512 = 512 bytes

Sector size (logical/physical): 512 bytes / 512 bytes

I/O size (minimum/optimal): 512 bytes / 512 bytes

Disk label type: dos

Disk identifier: 0xf6abafec

Device Boot Start End Blocks Id System

/dev/vda1 63 209712509 104856223+ 83 Linux

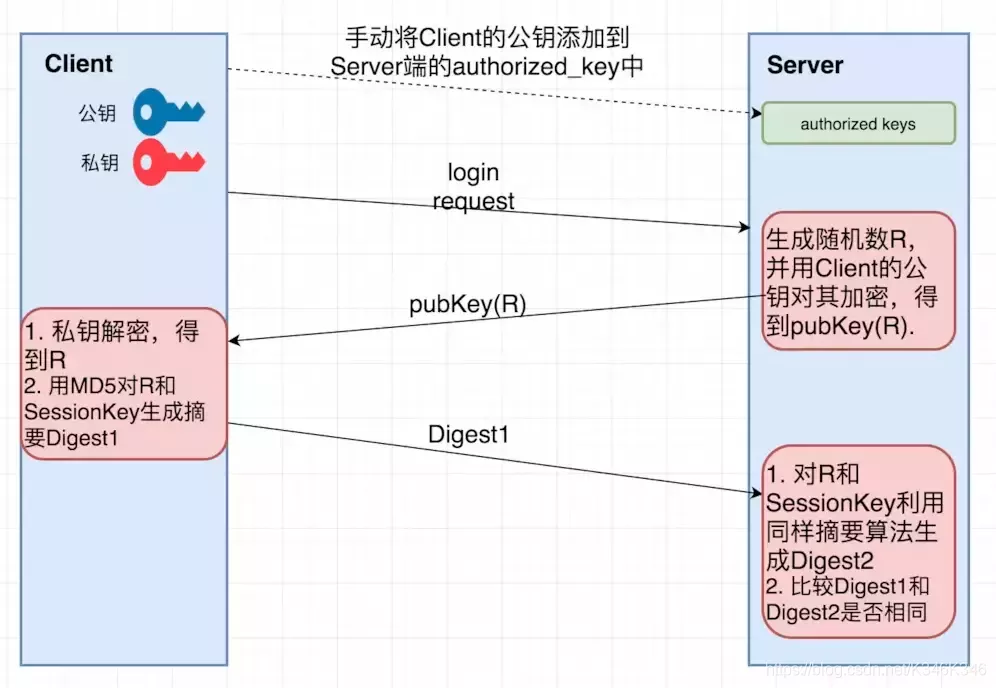

(3)通过 ssh 实现免密登录。免密登录的实现过程如下:

1.在客户端使用 ssh-keygen 生成一对密钥:公钥+私钥;

2.将客户端公钥追加到服务端的 authorized_key 文件中,完成公钥认证操作;

3.认证完成后,客户端向服务端发起登录请求,并传递公钥到服务端;

4.服务端检索 authorized_key 文件,确认该公钥是否存在。如果存在该公钥,则生成随机数 R,并用公钥进行加密,生成公钥加密字符串 pubKey®;

5.将公钥加密字符串传递给客户端;

6客户端使用私钥解密公钥加密字符串,得到 R;

7.服务端和客户端通信时会产生一个会话 ID(sessionKey),用 MD5 对 R 和 SessionKey 进行加密,生成摘要;

8.客户端将生成的 MD5 加密字符串传给服务端;

9.服务端同样生成 MD5(R,SessionKey) 加密字符串;

10.如果客户端传来的加密字符串等于服务端自身生成的加密字符串,则认证成功。此时不用输入密码,即完成建连,可以开始远程执行 Shell 命令了。

**第一步**使用 ssh-keygen 命令在客户端生成 RSA 公钥和私钥,一直回车确认。公钥和私钥默认名称为 id\_rsa.pub(公钥)和私钥(id\_rsa),默认保存在 ~/.ssh 目录下。

ssh-keygen -t rsa

**第二步**将客户端公钥追加至服务端 ~/.ssh/authorized\_keys 文件中,authorized\_keys 是用来存放客户端公钥的文件。有三种方法,一是通过 ssh-copy-id 命令,二是通过 scp 命令,三是手动复制。例如使用 ssh-copy-id 命令实现如下:

ssh-copy-id -i ~/.ssh/id_rsa.pub -p 3600 root@9.134.114.170

**第三步**使用 ssh 进行免密登录。

ssh -p3600 root@9.134.114.170

>

> 转自:恋猫大鲤鱼

>

>

> dablelv.blog.csdn.net/article/details/104616612

>

>

>

### 最后的话

最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!

### 资料预览

给大家整理的视频资料:

给大家整理的电子书资料:

**如果本文对你有帮助,欢迎点赞、收藏、转发给朋友,让我有持续创作的动力!**

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注运维)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

的技术提升。**

**需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注运维)**

[外链图片转存中...(img-usmaKgcu-1713469589635)]

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

381

381

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?