先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

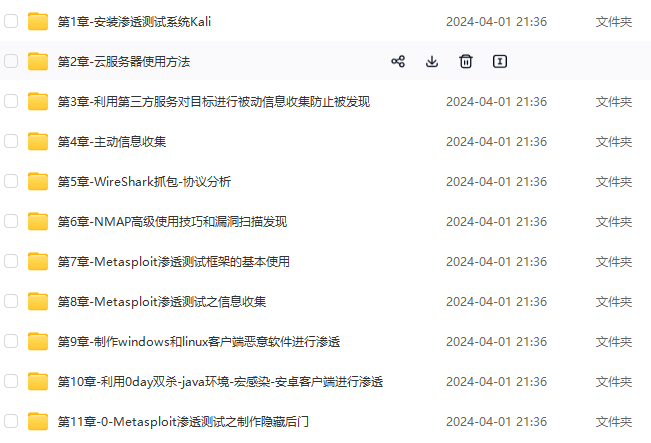

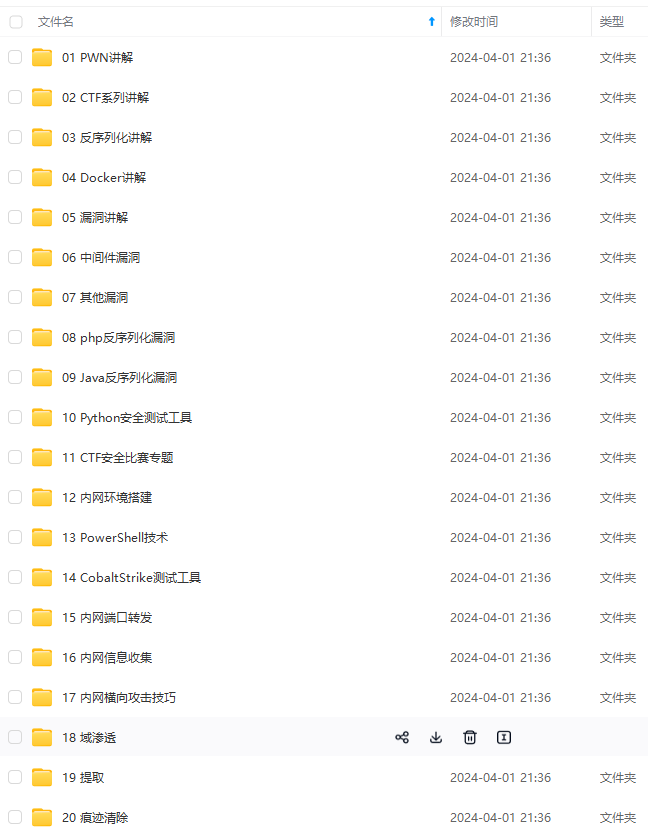

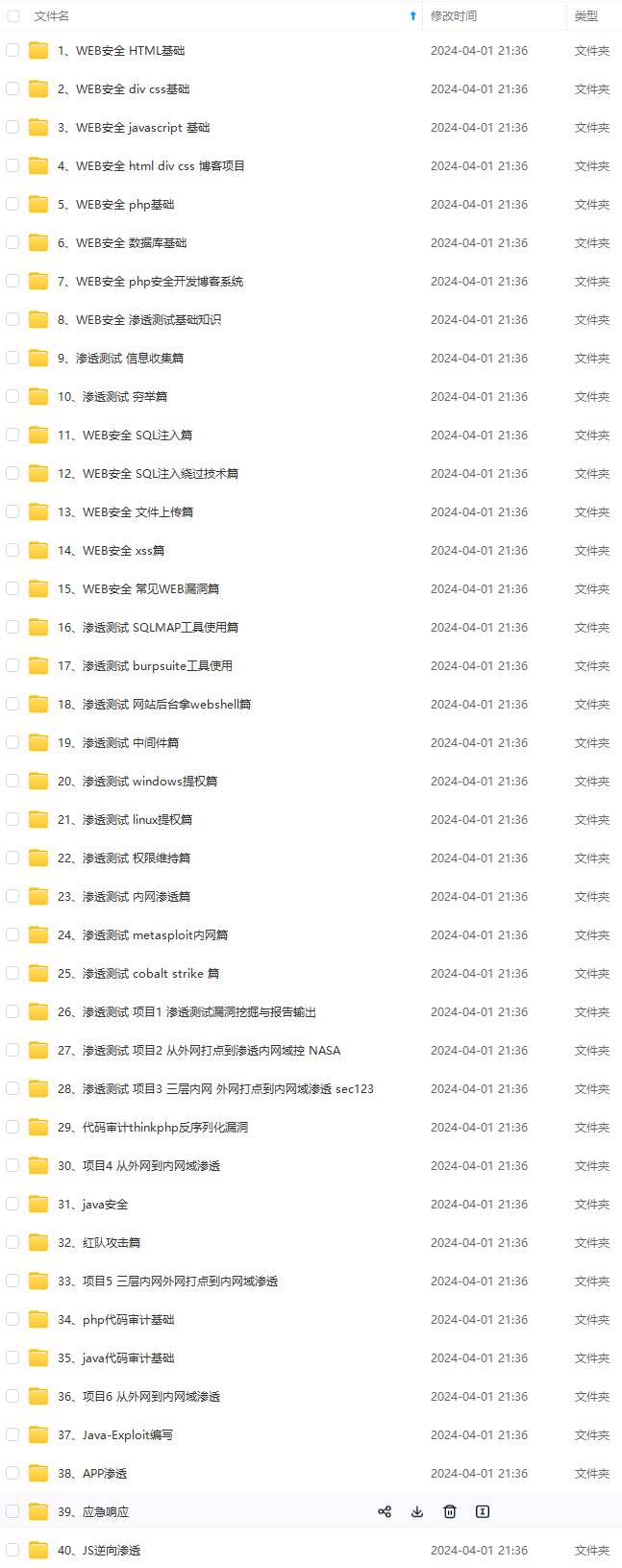

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

webshell作为黑客惯用的入侵工具,是以php、asp、jsp、perl、cgi、py等网页文件形式存在的一种命令执行环境。黑客在入侵一个网站服务器后,通常会将webshell后门文件与网站服务器WEB目录下正常网页文件混在一起,通过Web访问webshell后门进行文件上传下载、访问数据库、系统命令调用等各种高危操作,达到非法控制网站服务器的目的,具备威胁程度高,隐蔽性极强等特点。

由于其显著危害性,webshell的检测一直是安全领域一个长盛不衰的话题,宏观上可分为运行前静态检测和运行后动态检测两种。简单来说,黑客入侵web服务器,不管是上传webshell还是在原文件中添加后门,对文件静态属性进行分析的方法属于静态检测;webshell执行时,browser/server数据通过HTTP交互,我们对交互行为和信息进行分析,这类方法统称为动态检测。静态检测方法预测数据采集成本较低且便与部署,缺点是容易被各种混淆及加密方法绕过;采用动态检测理论上可以避免被绕过,但测试数据采集成本较高,需要去搭建一个安全的沙箱环境收集流量特征,缺点是在生产中也只有当webshell活跃状态时才能发挥效果。

1 静态检测思路

1.1 文件名检测

最初人们通过构建一个webshell文件名字典去匹配网页文件名,查看是否存在webshell文件。我一开始是不敢相信的,但这是真的,黑客随便拿一个webshell文件来用,甚至都不需要修改文件名就能达到入侵的目的,可见最初工业界对网络安全的不重视。附上webshell文件名,大家感受下:

渗透小组专用ASP小马

vps提权马

asp一句话

改良的小马

国外免杀大马

backdoor.php

1.2 特征码匹配法

特征码匹配法目前普遍采用的一种静态检测方法,通过对webshell文件进行总结,提取出常见的特征码、特征值、威胁函数形成正则,对整个网页文件进行扫描。特征码匹配的方式优点也是十分突出,能对webshell后门精细化分类具备高可解释行且逻辑结构简单,便于在苏宁安全平台的工程化部署。同时缺点也很明显,对安全专家的知识广度和深度高度依赖,且只能识别已知的webshell模式,同样对混淆加密webshell效果有限。对安全人员来说,维护起来极其繁琐,拆西墙补西墙,陷入不断打补丁的死循环,针对大文件对性能消耗较高。厂家更多情况下是采用正则先做一遍筛选,命中严格正则的直接定性,命中宽泛正则的进一步采取其他分析方式。

rule=r’(array_map[\s\n]{0,20}(.{1,5}(eval|assert|ass\x65rt).{1,20}KaTeX parse error: Undefined control sequence: \s at position 57: …ll\_user\_func[\̲s̲\n]{0,25}(.{0,2…(GET|POST|REQUEST).{0,15})’

rule=’(KaTeX parse error: Undefined control sequence: \s at position 29: …QUEST)[.{0,15}]\̲s̲{0,10}(\s{0,10}(GET|POST|REQUEST).{0,15})’

rule=’((KaTeX parse error: Undefined control sequence: \w at position 48: …ER)([[’"]{0,1})\̲w̲{1,12}([’"]{0,1…((GET|POST|REQUEST|SESSION|SERVER)([[’“]{0,1})\w{1,12}([’”]{0,1}])|\w{1,10}))[\s\n]{0,5}))’

rule=’\s{0,10}=\s{0,10}[{@]{0,2}(KaTeX parse error: Undefined control sequence: \s at position 142: …((eval|assert)[\̲s̲|\n]{0,30}([\s|…(((GET|POST|REQUEST|SESSION|SERVER)([[’“]{0,1})[\w()]{0,15}([’”]{0,1}]))|\w{1,10}))\s{0,5}))’

rule=’((eval|assert)[\s|\n]{0,30}((gzuncompress|gzinflate(){0,1}[\s|\n]{0,30}base64_decode.{0,100})’

rule=’\s{0,10}=\s{0,10}([{@]{0,2}\{0,1}KaTeX parse error: Undefined control sequence: \s at position 144: …e)(*once){0,1}[\̲s̲\*]+["|’]+[0-9A…(*(GET|POST|REQUEST|SERVER)([[’“]{0,1})\w{0,8}([’”]{0,1}])|[\w]{1,15}))[’“]{0,1})’

rule=’\s{0,10}=\s{0,10}([{@]{0,2}KaTeX parse error: Undefined control sequence: \s at position 146: …(preg\_replace[\̲s̲\n]{0,10}([\s\n…[a-zA-Z_][\w”’[]]{0,15})\s{0,5},\s{0,5}.{0,40}($_(GET|POST|REQUEST|SESSION|SERVER)|str_rot13|urldecode).{0,30})’

1.3 语义分析

语法分析可以看作是特征匹配的抽象升级版。 其根据脚本语言的编译实现方式,对代码进行清洗,抽取函数、变量、系统关键字等字符串单元,来实现危险函数的捕获。通常将源代码拆分后结构化为中间状态表示,再在抽象后状态的基础上进一步分析。相比特征正则匹配,可以做到更精细化的关联分析,在检出率和误报率上提升一大步。该方法要做到非常好的检出效果相对困难,实现复杂,对开发人员要求较高且十分耗时,性价比并不是很高。

Pecker Scanner检测工具就是基于语法的php文件webshell检测方法。该方法对检测文件代码进行清洗后,分析其变量、函数、字符串来实现关键危险函数的捕获,这样可以很好地解决漏报,但同时也存在大量误报。

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

520

520

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?