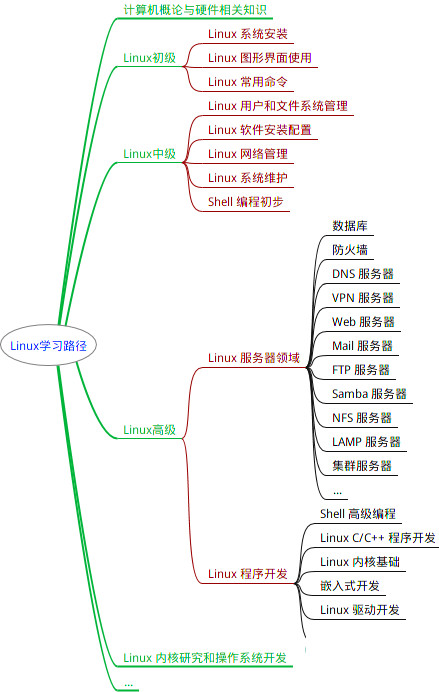

最全的Linux教程,Linux从入门到精通

======================

-

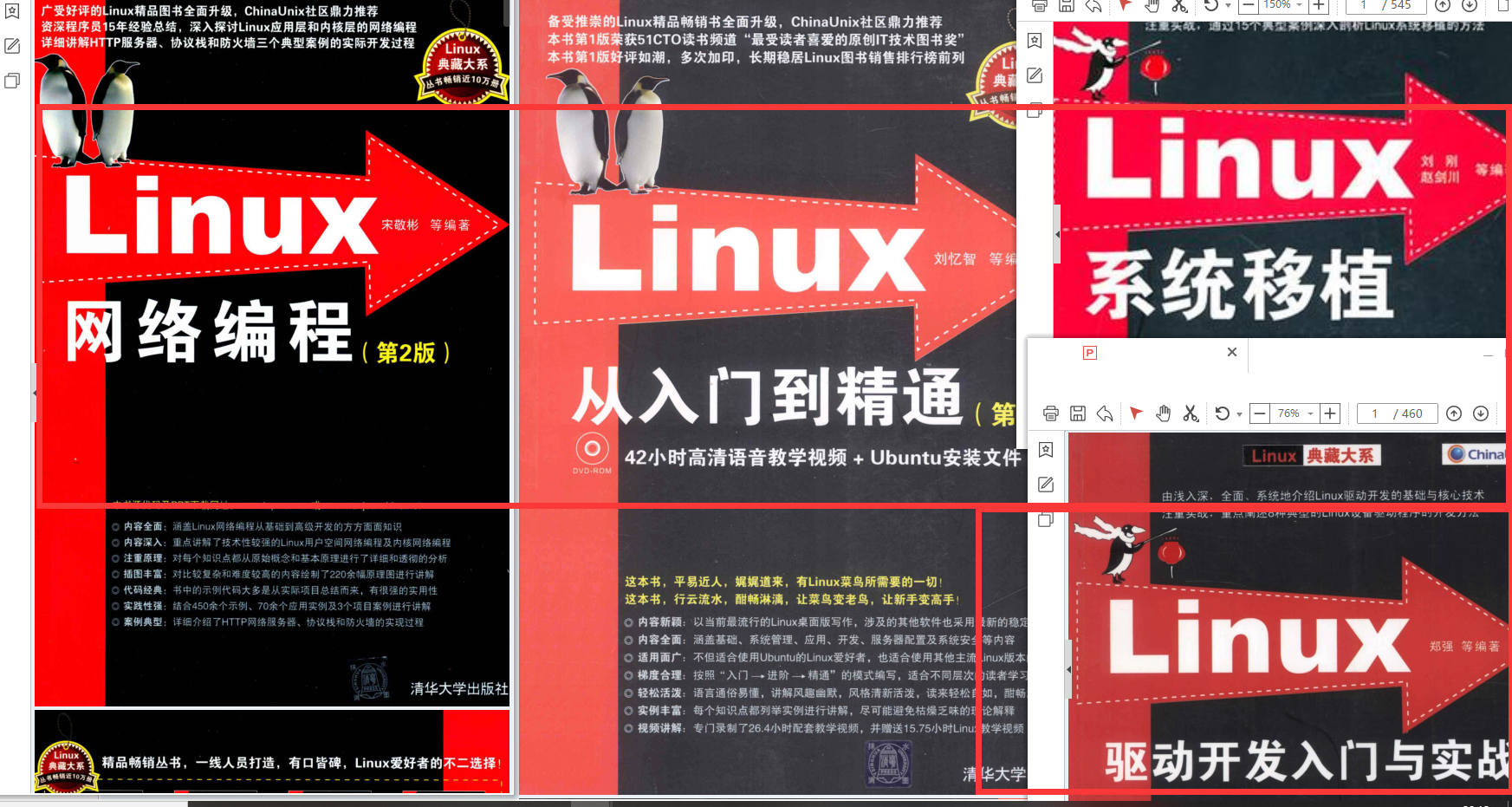

linux从入门到精通(第2版)

-

Linux系统移植

-

Linux驱动开发入门与实战

-

LINUX 系统移植 第2版

-

Linux开源网络全栈详解 从DPDK到OpenFlow

第一份《Linux从入门到精通》466页

====================

内容简介

====

本书是获得了很多读者好评的Linux经典畅销书**《Linux从入门到精通》的第2版**。本书第1版出版后曾经多次印刷,并被51CTO读书频道评为“最受读者喜爱的原创IT技术图书奖”。本书第﹖版以最新的Ubuntu 12.04为版本,循序渐进地向读者介绍了Linux 的基础应用、系统管理、网络应用、娱乐和办公、程序开发、服务器配置、系统安全等。本书附带1张光盘,内容为本书配套多媒体教学视频。另外,本书还为读者提供了大量的Linux学习资料和Ubuntu安装镜像文件,供读者免费下载。

本书适合广大Linux初中级用户、开源软件爱好者和大专院校的学生阅读,同时也非常适合准备从事Linux平台开发的各类人员。

需要《Linux入门到精通》、《linux系统移植》、《Linux驱动开发入门实战》、《Linux开源网络全栈》电子书籍及教程的工程师朋友们劳烦您转发+评论

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

rm -f /usr/bin/.sshd

rm -f /usr/bin/sshd

rm -f /root/cmd.n

rm -f /root/conf.n

rm -f /root/IP

rm -f /tmp/gates.lod

rm -f /tmp/moni.lod

rm -f /tmp/notify.file

rm -f /tmp/gates.lock

rm -f /etc/rc.d/init.d/DbSecuritySpt

rm -f /etc/rc.d/rc1.d/S97DbSecuritySpt

rm -f /etc/rc.d/rc2.d/S97DbSecuritySpt

rm -f /etc/rc.d/rc3.d/S97DbSecuritySpt

rm -f /etc/rc.d/rc4.d/S97DbSecuritySpt

rm -f /etc/rc.d/rc5.d/S97DbSecuritySpt

rm -f /etc/rc.d/init.d/selinux

rm -f /etc/rc.d/rc1.d/S99selinux

rm -f /etc/rc.d/rc2.d/S99selinux

rm -f /etc/rc.d/rc3.d/S99selinux

rm -f /etc/rc.d/rc4.d/S99selinux

rm -f /etc/rc.d/rc5.d/S99selinux

3,找出下列程序进程号并杀死

top 一眼就看到那个木马cpu利用率特高

ps aux |grep -i jul29

ps aux |grep -i jul30

ps aux |grep -i jul31

ps aux |grep sshd

ps aux |grep ps

ps aux |grep getty

ps aux |grep netstat

ps aux |grep lsof

ps aux |grep ss

ps aux |grep zabbix_Agetntd

ps aux |grep .dbus

举例如下:

ps aux |grep getty

root 6215 0.0 0.0 93636 868 ? Ssl 20:54 0:05 /usr/bin/bsd-port/getty

kill 6215

ps aux |grep zabbix_AgentD

root 2558 71.0 0.0 106052 1048 ? Ssl 20:54 117:29 ./zabbix_AgentD

kill 2558

ps aux |grep “/dpkgd/ps”

root 11173 67.8 0.0 105924 1020 ? Ssl 01:39 8:00 /usr/bin/dpkgd/ps -p 11148 -o comm=

kill 11173

注意如果kill后删除后还会再出现就这样操作(破坏木马程序)

/usr/bin/dpkgd/ps && /root/chattr +i /usr/bin/dpkgd/ps

/usr/bin/bsd-port/getty && /root/chattr +i /usr/bin/bsd-port/getty

4,删除含木马命令并重新安装(或者把上传的正常程序复制过去也行)

ps

/root/chattr -i -a /bin/ps && rm /bin/ps -f

yum reinstall procps -y

或

cp /root/ps /bin

netstat

/root/chattr -i -a /bin/netstat && rm /bin/netstat -f

yum reinstall net-tools -y

或

cp /root/netstat /bin

lsof

/root/chattr -i -a /bin/lsof && rm /usr/sbin/lsof -f

yum reinstall lsof -y

或

cp /root/lsof /usr/sbin

chattr && lsattr

yum -y reinstall e2fsprogs

ss

/root/chattr -i -a /usr/sbin/ss && rm /usr/sbin/ss -f

yum -y reinstall iproute

或

cp /root/ss /usr/sbin

修改下面两个程序的权限,这个是意外发现有的改了这两个程序的权限,让你发现了木马既不能下载正常程序也不能杀进程

/usr/bin/killall

/usr/bin/wget

另外他们还修改了DNS怕我们识别不了有的域名吧,想得很周到哈

cat /etc/resolv.conf

nameserver 8.8.8.8

nameserver 8.8.4.4

5,工具扫描

安装杀毒工具

安装

yum -y install clamav*

启动

service clamd restart

更新病毒库

freshclam

扫描方法

clamscan -r /etc --max-dir-recursion=5 -l /root/etcclamav.log

clamscan -r /bin --max-dir-recursion=5 -l /root/binclamav.log

clamscan -r /usr --max-dir-recursion=5 -l /root/usrclamav.log

clamscan -r --remove /usr/bin/bsd-port

clamscan -r --remove /usr/bin/

clamscan -r --remove /usr/local/zabbix/sbin

查看日志发现

/bin/netstat: Linux.Trojan.Agent FOUND为病毒

grep FOUND /root/usrclamav.log

/usr/bin/.sshd: Linux.Trojan.Agent FOUND

/usr/sbin/ss: Linux.Trojan.Agent FOUND

/usr/sbin/lsof: Linux.Trojan.Agent FOUND

6,加强自身安全

但是此时还不知道系统入侵的原因,只能从两个方面考虑:暴力破解和系统及服务漏洞

a、yum update 更新系统(特别是bash、openssh和openssl)

b、关闭一些不必要的服务

c、设置ssh普通用户登陆并用hosts.all、hosts.deny限制登陆的网段

d、记录登陆系统后操作的命令

发现有如下操作

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/messages

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/httpd/access_log

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/httpd/error_log

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/xferlog

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/secure

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/auth.log

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/user.log

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/wtmp

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/lastlog

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/log/btmp

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/run/utmp

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > /var/spool/mail/root

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]echo > ./.bash_history

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]rm -rf /root/.bash_history

Jul 31 00:26:37 CHN-LZ-131 logger: [euid=root]::[/root]

杀完后重启服务:

1,重启svn

启动SVN

svnserve -d -r /opt/svn/repo #指定SVN根目录

查看SVN进程

ps -ef|grep svnserve

2.重启mysql

chown -R mysql:mysql /var/lib/mysql

rm /var/lock/subsys/mysql

#

service mysqld start

最后的话

最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!

资料预览

给大家整理的视频资料:

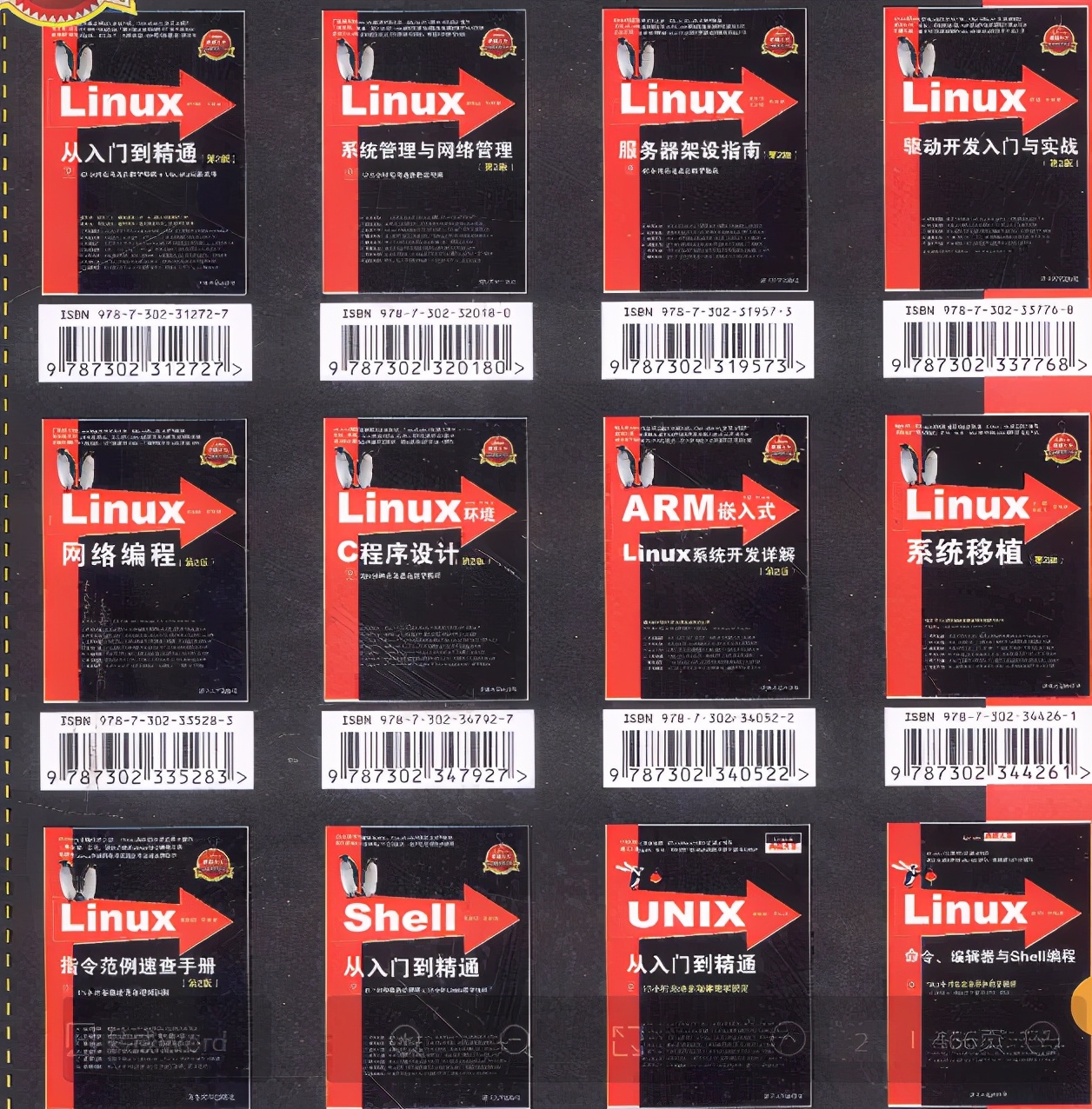

给大家整理的电子书资料:

如果本文对你有帮助,欢迎点赞、收藏、转发给朋友,让我有持续创作的动力!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

service mysqld start

最后的话

最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!

资料预览

给大家整理的视频资料:

[外链图片转存中…(img-UyNDY4ow-1715813109710)]

给大家整理的电子书资料:

[外链图片转存中…(img-sRk7X6LE-1715813109710)]

如果本文对你有帮助,欢迎点赞、收藏、转发给朋友,让我有持续创作的动力!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

334

334

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?