既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

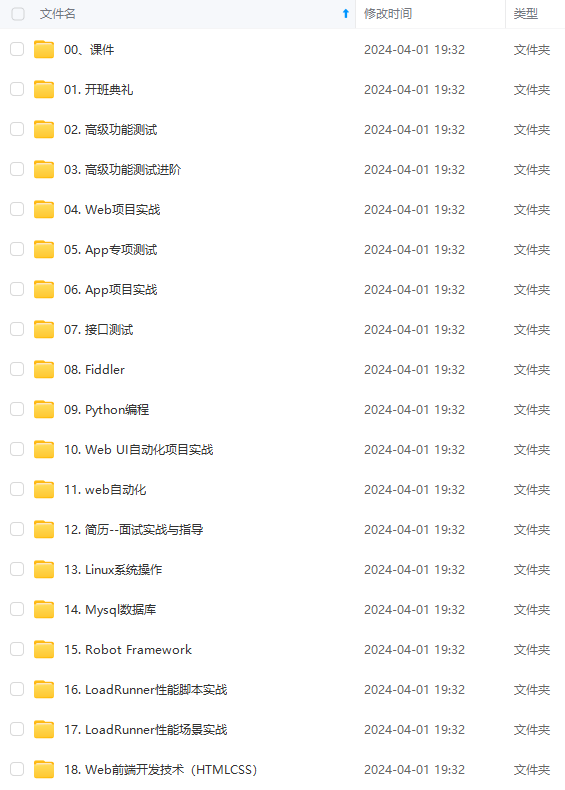

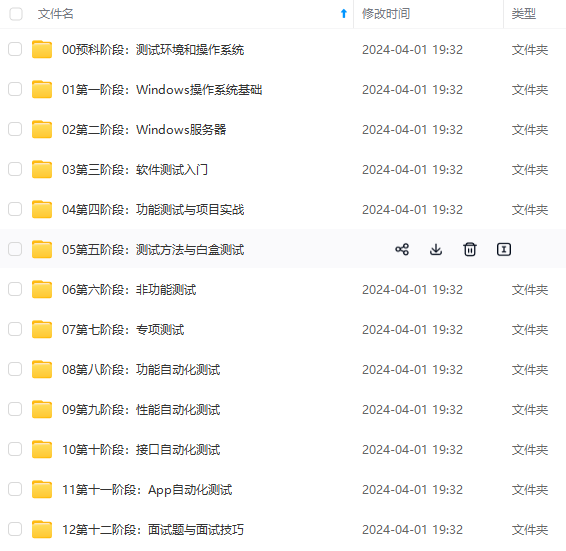

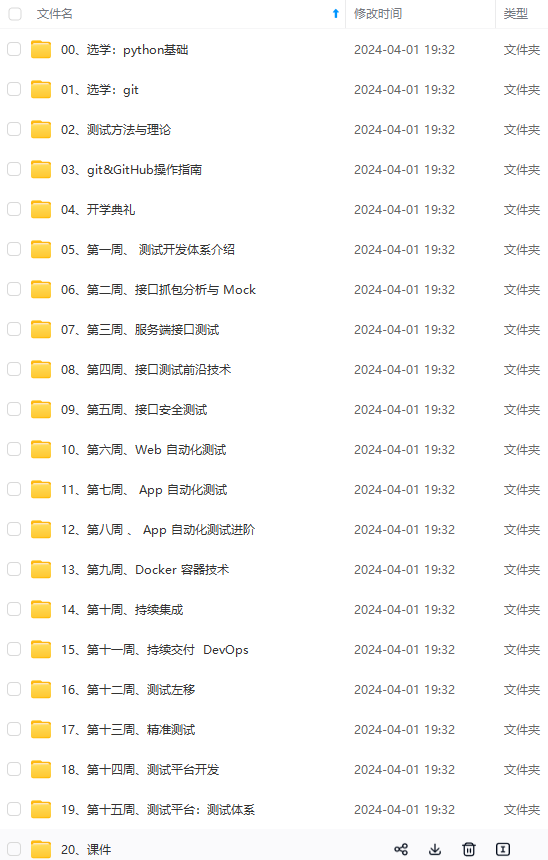

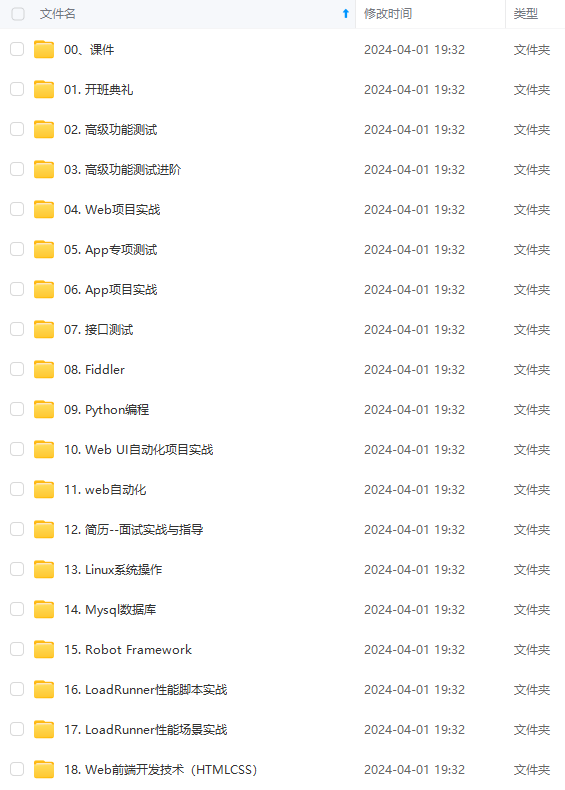

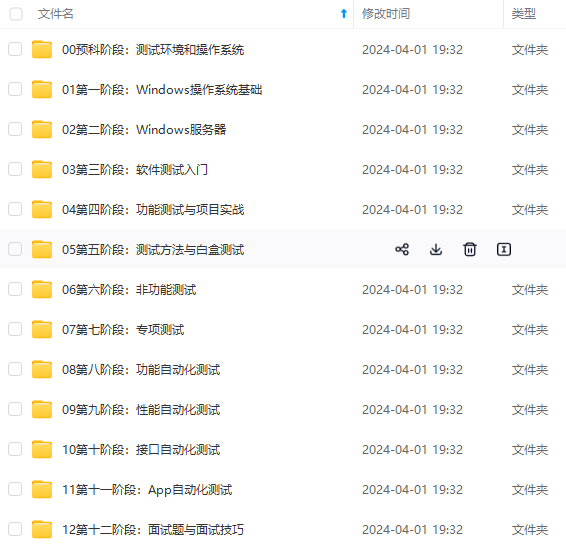

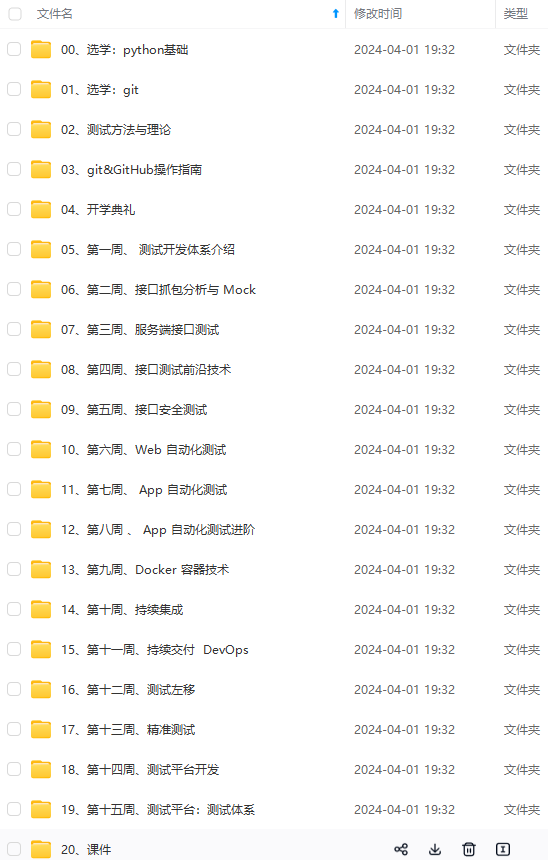

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

/etc/init.d/zabbix_agentd restart

4 、服务端测试

# /usr/local/zabbix/bin/zabbix_get -s 192.168.0.111 -k tcpportlisten { "data":[ {"{#TCP_PORT}":"10050"}, {"{#TCP_PORT}":"22"}, {"{#TCP_PORT}":"80"} ] }

返回类似以上内容即为正常

5、在Linux模板中创建端口自动发现规则

然后创建项目原型

此处要确实注意端口变量{#TCP_PORT}名称要与上面脚本中的保持一致。

再创建触发器原型

到此,监控端口已经完成。

可能遇到的问题:

1 、 执行脚本的时候发现提示 Not all processes could be identified, non-owned process info will not be shown, you would have to be root to see it all.) 应该是没权限的意思,

2 、添加完自动发现规则之后,提示 Value should be a JSON object 这个错误

解决办法是 vim /etc/sudoers

#Defaults requiretty 注释掉这个

zabbix ALL=(ALL) NOPASSWD: ALL 添加此行

然后在上面的脚本里面加上sudo netstat -tnlp|egrep -i “$1”|awk {‘print KaTeX parse error: Expected 'EOF', got '}' at position 3: 4'}̲|awk -F':' '{if…NF~/1*$/) print $NF}’|sort|uniq

附:tomcat端口监控脚本

#!/bin/bash

sudo netstat -tnlp|grep "java"|awk {'print $4'}|awk -F':' '{if ($NF~/^[0-9]*$/) print $NF}'|sort|uniq >/tmp/tomcat

portarray=(`sudo grep "^$1$" /tmp/tomcat`)

length=${#portarray[@]}

printf "{\n"

printf '\t'"\"data\":["

for ((i=0;i<$length;i++))

do

printf '\n\t\t{'

printf "\"{#TOMCAT_PORT80}\":\"${portarray[$i]}\"}"

if [ $i -lt $[$length-1] ];then

printf ','

fi

done

printf "\n\t]\n"

printf "}\n"

UserParameter=tomcat_port8080[*],/etc/zabbix/monitor_scripts/discover_tomcat8080.sh $1

# zabbix_get -s 172.17.213.62 -k tomcat_port8080[8080]

{

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新**

0-9 ↩︎

625

625

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?