***JKS:***数字证书库。JKS里有KeyEntry和CertEntry,在库里的每个Entry都是靠别名(alias)来识别的。

P12:是PKCS12的缩写。同样是一个存储私钥的证书库__,由.jks**文件导出的,用户在PC平台安装,用于标示用户的身份。

***CER:***俗称数字证书,目的就是用于存储公钥证书,任何人都可以获取这个文件 。

BKS:由于Android平台不识别.keystore__和.jks**格式的证书库文件,因此Android平台引入一种的证书库格式,BKS。

有些人可能有疑问,为什么Tomcat只有一个server.keystore文件,而客户端需要两个库文件?

因为有时客户端可能需要访问过个服务,而服务器的证书都不相同,因此客户端需要制作一个truststore来存储受信任的服务器的证书列表。因此为了规范创建一个truststore.jks用于存储受信任的服务器证书,创建一个client.jks来存储客户端自己的私钥。对于只涉及与一个服务端进行双向认证的应用,将server.cer导入到client.jks中也可。

1.生成客户端keystore

keytool -genkeypair -alias client -keyalg RSA -validity 3650 -keypass 123456 -storepass 123456 -keystore client.jks

2.生成服务端keystore

keytool -genkeypair -alias server -keyalg RSA -validity 3650 -keypass 123456 -storepass 123456 -keystore server.keystore

//注意:CN必须与IP地址匹配,否则需要修改host

3.导出客户端证书

keytool -export -alias client -file client.cer -keystore client.jks -storepass 123456

4.导出服务端证书

keytool -export -alias server -file server.cer -keystore server.keystore -storepass 123456

5.重点:证书交换

将客户端证书导入服务端keystore中,再将服务端证书导入客户端keystore中, 一个keystore可以导入多个证书,生成证书列表。

生成客户端信任证书库(由服务端证书生成的证书库):

keytool -import -v -alias server -file server.cer -keystore truststore.jks -storepass 123456

将客户端证书导入到服务器证书库(使得服务器信任客户端证书):

keytool -import -v -alias client -file client.cer -keystore server.keystore -storepass 123456

6.生成Android识别的BKS库文件

用Portecle工具转成bks格式,最新版本是1.10。

下载链接:https://sourceforge.net/projects/portecle/

运行protecle.jar将client.jks和truststore.jks分别转换成client.bks和truststore.bks,然后放到android客户端的assert目录下

File -> open Keystore File -> 选择证书库文件 -> 输入密码 -> Tools -> change keystore type -> BKS -> save keystore as -> 保存即可

这个操作很简单,如果不懂可自行百度。

我在Windows下生成BKS的时候会报错失败,后来我换到CentOS用OpenJDK1.7立马成功了,如果在这步失败的同学可以换到Linux或Mac下操作,

将生成的BKS拷贝回Windows即可。

7.配置Tomcat服务器

修改server.xml文件,配置8443端口

<Connector port=“8443” protocol=“org.apache.coyote.http11.Http11NioProtocol”

maxThreads=“150” SSLEnabled=“true” scheme=“https” secure=“true”

clientAuth=“true” sslProtocol=“TLS”

keystoreFile=“${catalina.base}/key/server.keystore” keystorePass=“123456”

truststoreFile=“${catalina.base}/key/server.keystore” truststorePass=“123456”/>

备注: - keystoreFile:指定服务器密钥库,可以配置成绝对路径,本例中是在Tomcat目录中创建了一个名为key的文件夹,仅供参考。

-

keystorePass:密钥库生成时的密码

-

truststoreFile:受信任密钥库,和密钥库相同即可

-

truststorePass:受信任密钥库密码

8.Android App编写BKS读取创建证书自定义的SSLSocketFactory

private final static String CLIENT_PRI_KEY = “client.bks”;

private final static String TRUSTSTORE_PUB_KEY = “truststore.bks”;

private final static String CLIENT_BKS_PASSWORD = “123456”;

private final static String TRUSTSTORE_BKS_PASSWORD = “123456”;

private final static String KEYSTORE_TYPE = “BKS”;

private final static String PROTOCOL_TYPE = “TLS”;

private final static String CERTIFICATE_FORMAT = “X509”;

public static SSLSocketFactory getSSLCertifcation(Context context) {

SSLSocketFactory sslSocketFactory = null;

try {

// 服务器端需要验证的客户端证书,其实就是客户端的keystore

KeyStore keyStore = KeyStore.getInstance(KEYSTORE_TYPE);// 客户端信任的服务器端证书

KeyStore trustStore = KeyStore.getInstance(KEYSTORE_TYPE);//读取证书

InputStream ksIn = context.getAssets().open(CLIENT_PRI_KEY);

InputStream tsIn = context.getAssets().open(TRUSTSTORE_PUB_KEY);//加载证书

keyStore.load(ksIn, CLIENT_BKS_PASSWORD.toCharArray());

trustStore.load(tsIn, TRUSTSTORE_BKS_PASSWORD.toCharArray());

ksIn.close();

tsIn.close();

//初始化SSLContext

SSLContext sslContext = SSLContext.getInstance(PROTOCOL_TYPE);

TrustManagerFactory trustManagerFactory = TrustManagerFactory.getInstance(CERTIFICATE_FORMAT);

KeyManagerFactory keyManagerFactory = KeyManagerFactory.getInstance(CERTIFICATE_FORMAT);

trustManagerFactory.init(trustStore);

keyManagerFactory.init(keyStore, CLIENT_BKS_PASSWORD.toCharArray());

sslContext.init(keyManagerFactory.getKeyManagers(), trustManagerFactory.getTrustManagers(), null);

sslSocketFactory = sslContext.getSocketFactory();

} catch (KeyStoreException e) {…}//省略各种异常处理,请自行添加

return sslSocketFactory;

}

9.Android App获取SSLFactory实例进行网络访问

private void fetchData() {

OkHttpClient okHttpClient = new OkHttpClient.Builder()

.sslSocketFactory(SSLHelper.getSSLCertifcation(context))//获取SSLSocketFactory

.hostnameVerifier(new UnSafeHostnameVerifier())//添加hostName验证器

.build();

Retrofit retrofit = new Retrofit.Builder()

.baseUrl(“https://10.2.8.56:8443”)//填写自己服务器IP

.addConverterFactory(GsonConverterFactory.create())//添加 json 转换器

.addCallAdapterFactory(RxJavaCallAdapterFactory.create())//添加 RxJava 适配器

.client(okHttpClient)

.build();

IUser userIntf = retrofit.create(IUser.class);

userIntf.getUser(user.getPhone())

.subscribeOn(Schedulers.io())

.observeOn(AndroidSchedulers.mainThread())

.subscribe(new Subscriber() {

//省略onCompleted、onError、onNext

}

});

}

private class UnSafeHostnameVerifier implements HostnameVerifier {

@Override

public boolean verify(String hostname, SSLSession session) {

return true;//自行添加判断逻辑,true->Safe,false->unsafe

}

}

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数初中级Android工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则近万的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

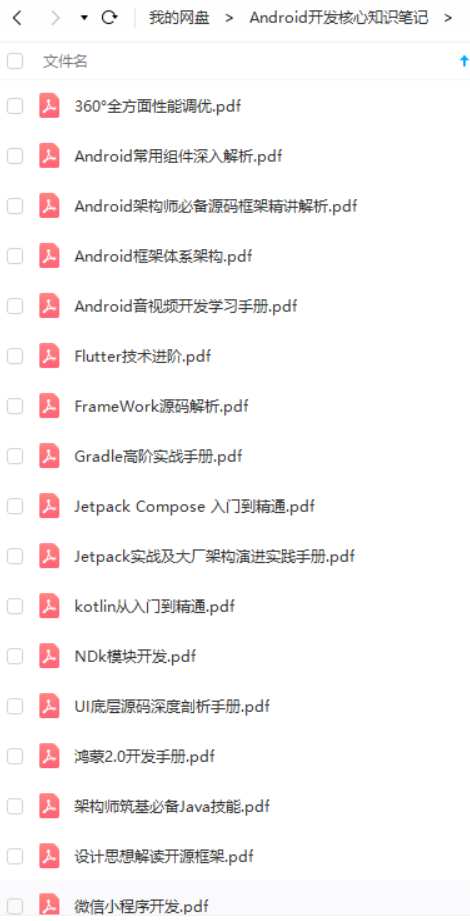

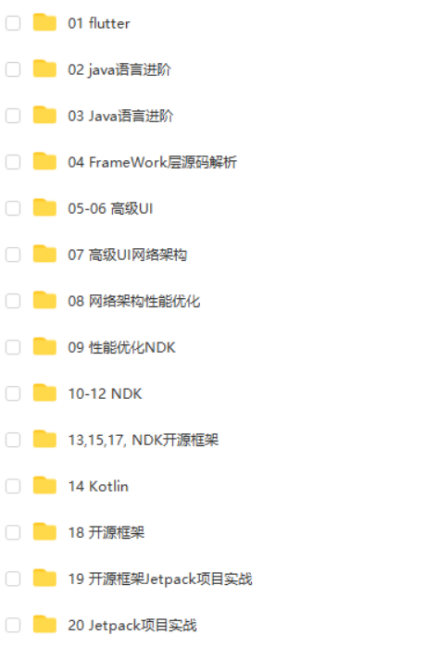

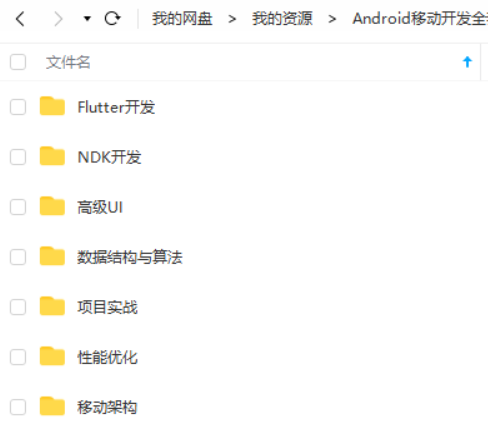

因此收集整理了一份《2024年Android移动开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Android开发知识点,真正体系化!

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且会持续更新!

如果你觉得这些内容对你有帮助,可以扫码获取!!(备注:Android)

最后

现在都说互联网寒冬,其实无非就是你上错了车,且穿的少(技能),要是你上对车,自身技术能力够强,公司换掉的代价大,怎么可能会被裁掉,都是淘汰末端的业务Curd而已!现如今市场上初级程序员泛滥,这套教程针对Android开发工程师1-6年的人员、正处于瓶颈期,想要年后突破自己涨薪的,进阶Android中高级、架构师对你更是如鱼得水!

为什么某些人会一直比你优秀,是因为他本身就很优秀还一直在持续努力变得更优秀,而你是不是还在满足于现状内心在窃喜!

Android架构师之路很漫长,一起共勉吧!

《互联网大厂面试真题解析、进阶开发核心学习笔记、全套讲解视频、实战项目源码讲义》点击传送门即可获取!

力够强,公司换掉的代价大,怎么可能会被裁掉,都是淘汰末端的业务Curd而已!现如今市场上初级程序员泛滥,这套教程针对Android开发工程师1-6年的人员、正处于瓶颈期,想要年后突破自己涨薪的,进阶Android中高级、架构师对你更是如鱼得水!

为什么某些人会一直比你优秀,是因为他本身就很优秀还一直在持续努力变得更优秀,而你是不是还在满足于现状内心在窃喜!

Android架构师之路很漫长,一起共勉吧!

《互联网大厂面试真题解析、进阶开发核心学习笔记、全套讲解视频、实战项目源码讲义》点击传送门即可获取!

553

553

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?