修改配置文件sshd文件:

在/etc/pam.d/sshd文件(注意添加位置,和pam.d模块判定方式有关):

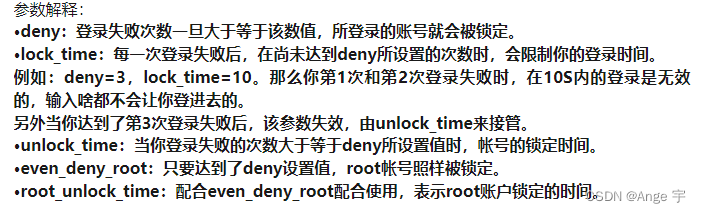

auth required pam_tally2.so deny=5 unlock_time=300 even_deny_root root_unlock_time=300

连续登录失败5次后,锁定该账户300S。立即生效,无需重启服务。

1.2 限制从终端(本地登录)的登录失败处理功能

修改system-auth文件:

在/etc/pam.d/system-auth文件下添加上述对应参数即可生效。

auth required pam_tally2.so deny=5 unlock_time=300 even_deny_root root_unlock_time=300

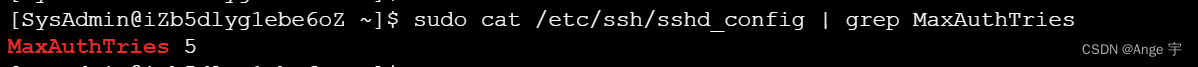

在SSH配置文件

cat /etc/ssh/sshd_config | grep MaxAuthTries

2、查看是否配置登录会话超时策略:

cat /etc/profile

是否存在

export TMOUT=900

readonly TMOUT

或

echo $TIMEOUT

echo $TMOUT

2.操作超时自动退出功能

2.1 全局配置TMOUT值

在/etc/profile文件下添加:TMOUT=600

对所有登录方式生效。

记得刷新 source /etc/profile

(ps:对FTP登录方式无效)

一般应该是在/etc/profile这个文件中对所有用户进行设置,可能有极个别的会单独为每个用户配置超时时间。

所以直接查看/etc/profile文件内容,然后再用echo $TMOUT语句看看运行环境中的TMOUT变量到底是多少。

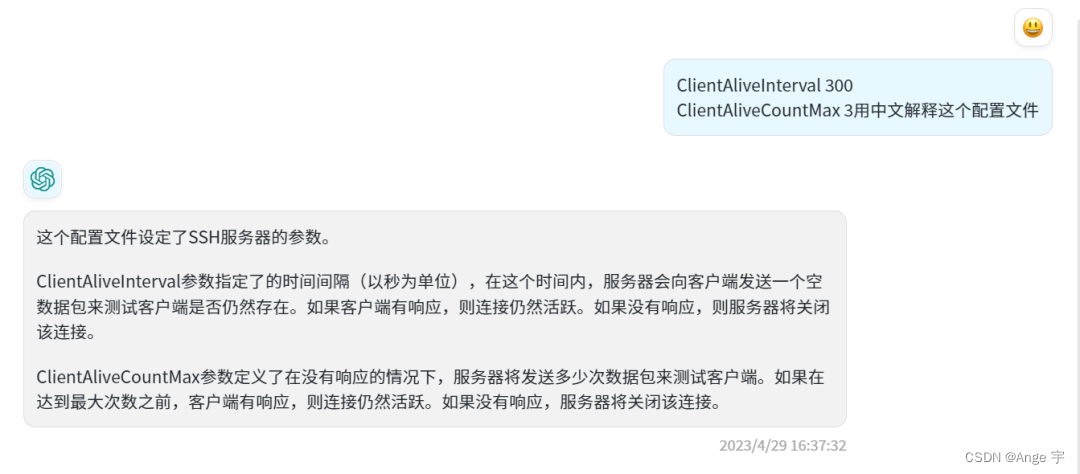

在SSH上配置

cat /etc/ssh/sshd_config | grep ClientAliveInterval

结果记录

1)经核查,配置并启用登录失败处理功能,查看登录失败处理功能相关参数,cat /etc/pam.d/system-auth 文件中存在“auth required pam_tally2.so onerr=fail deny=5 unlock_time=600 even_deny_root root_unlock_time=600

”;

2)经核查,配置并启用了限制非法登录功能,所有用户登录失败5次锁定600秒;

3)经核查,配置并启用登录连接超时及自动退出功能,本地登录超时时间900秒,远程登录超时时间300秒。

c)当进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听。

符合建议项

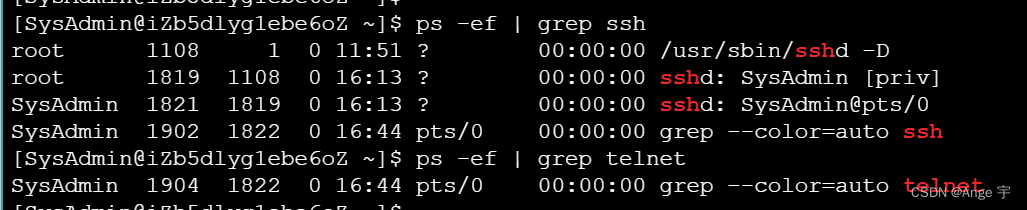

检查远程管理方式

ps -ef | grep ssh

ps -ef | grep telnet

netstat -tuanp

先查看端口情况,看到不对劲的,立马去看看是不是开了telnet

netstat -tlnp | grep ssh

查看远程管理是否使用SSH方式进行远程管理。

结果记录

经核查,用户通过堡垒机输入账号密码通过SSH协议远程登录服务器,可以防止鉴别信息在网络传输过程中被窃听。

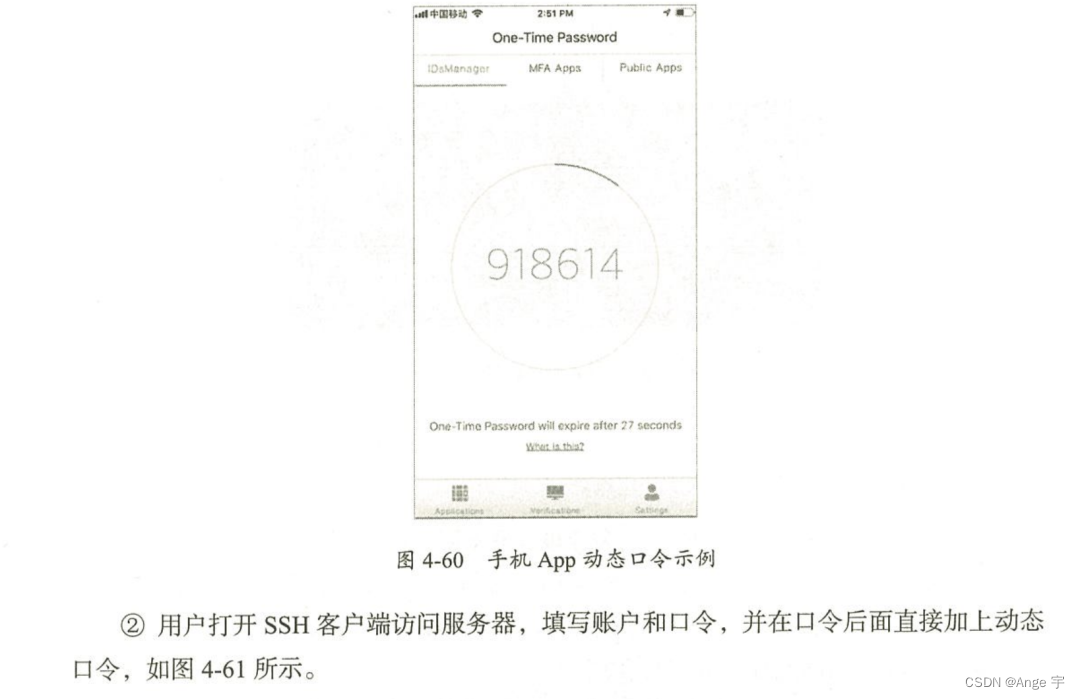

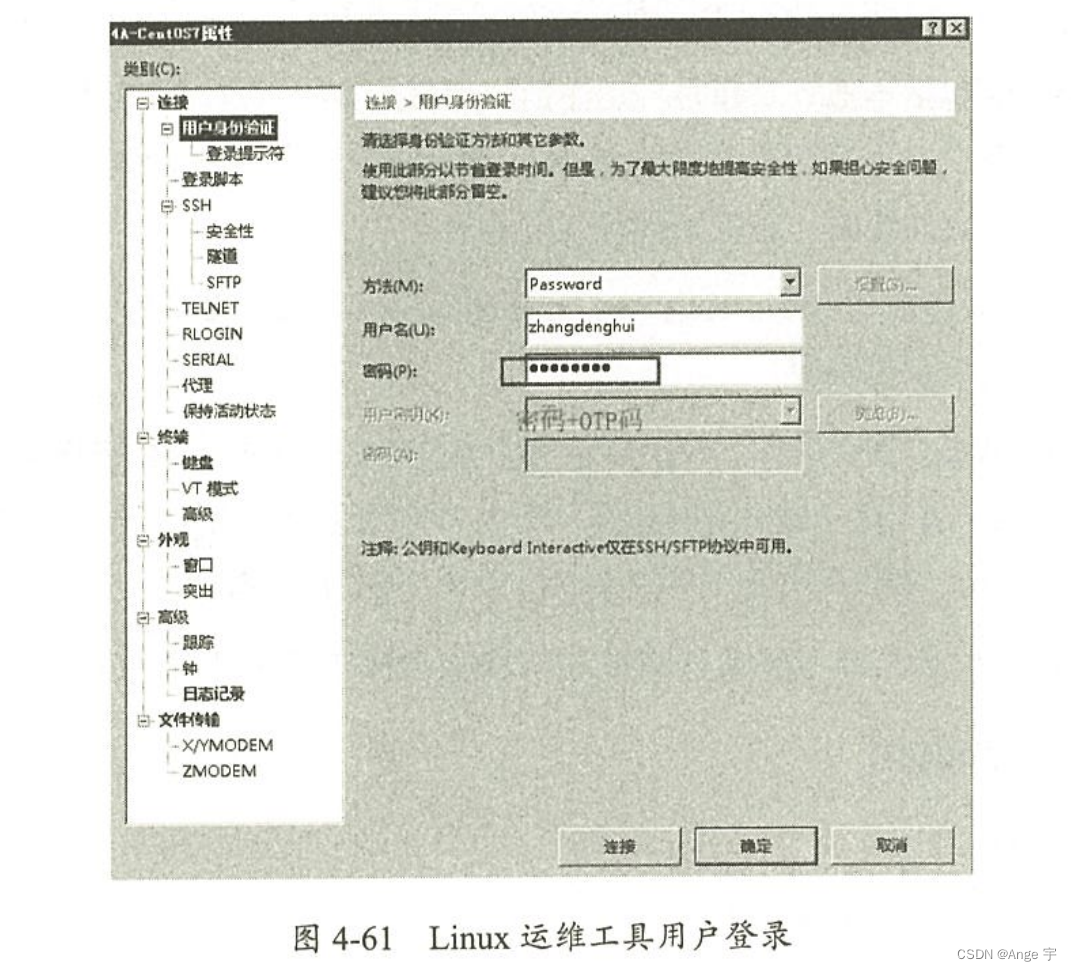

d)应采用两种或两种以上组合的鉴别技术对用户进行身份鉴别,且其中一种鉴别技术至少应使用动态口令、密码技术或生物技术来实现。

符合建议项

结果记录

经核查,用户在登录操作系统的过程中只使用了口令鉴别技术,未采用动态口令、数字证书、生物技术或设备指纹等鉴别技术对用户身份进行鉴别。

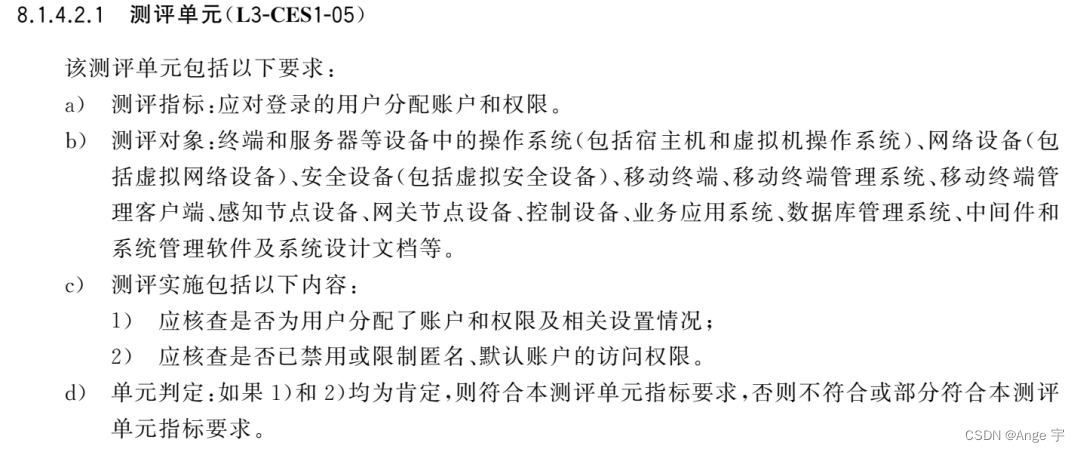

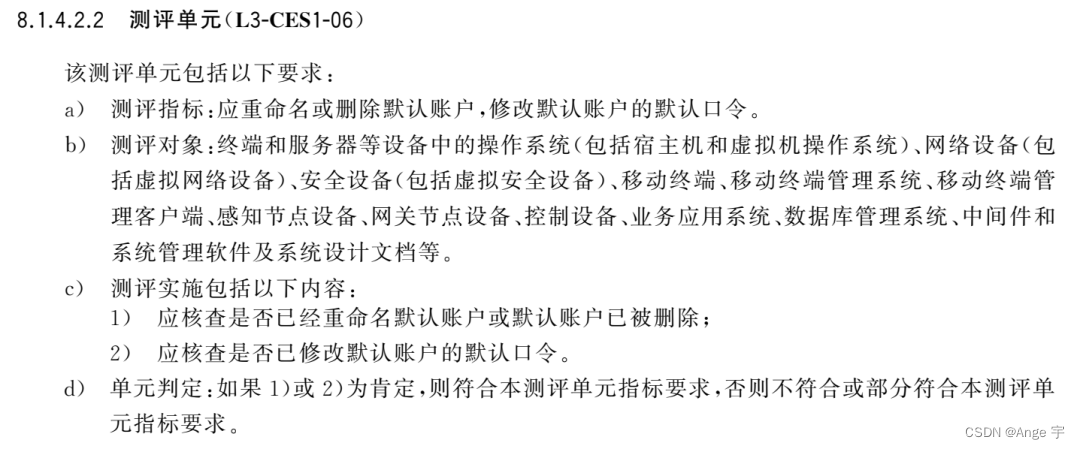

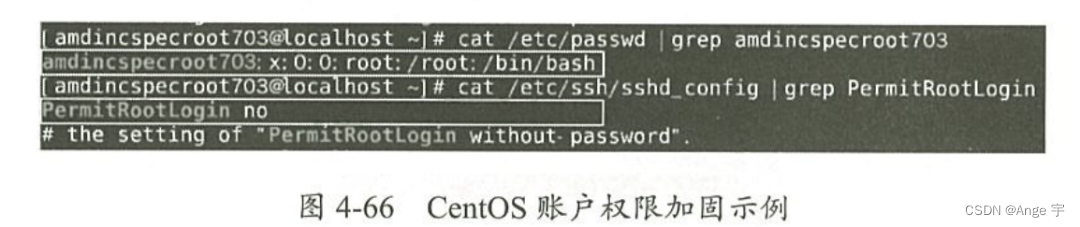

访问控制

应用指南

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

265

265

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?