第一章 简述

2018年10月3日,802.11 ax被正式定义为新一代的WLAN(Wireless LocalArea Network)标准即Wi-Fi 6。基于 IEEE 802.11ax 标准,Wi-Fi 6将最大物理速率提升到9.6Gbps[1],提供了更高的整体效率,而且通过引入双向MU-MIMO技术和OFDMA(正交频分多址)技术,有效提高了吞吐量和电源效率,降低了设备之间噪音的相互影响。

除了网络增强,Wi-Fi 6还具有重要的安全性增强功能,即WPA3,用于个人和企业网络安全。截至 2020年7月1日,所有经Wi-Fi联盟认证的设备必须支持WPA3。

在WPA3出现之前,各种Wi-Fi设备普遍使用的安全协议是WPA2。但是经过十几年的研究,WPA2已经被相关领域的专家学者指出存在多种漏洞。借助这些漏洞攻击者可以轻易实现取消认证攻击、离线字典攻击和KRACK(密钥重装攻击)等多种攻击。这些攻击的方式的出现意味着WPA2已经不再安全,Wi-Fi网络的安全性也受到了广大用户的质疑。

鉴于Wi-Fi技术目前空前庞大的应用体量与应用场景,为了保障广大Wi-Fi应用领域与用户的隐私与通信安全,Wi-Fi联盟在2018年迅速推出了新一代Wi-Fi加密技术WPA3(Wi-Fi Protected Access 3),WPA3的密码算法提升至192位的CNSA等级算法,并通过引入SAE(Simultaneous Authentication of Equals)握手协议增加了字典法暴力破解的难度和提供前向保密。

WPA3作为最新的无线网络安全协议,具有重要的研究价值。一些研究文献已经指出了WPA3存在的一些安全漏洞,但是国内对于WPA3的研究主要以简述和安全优势分析为主,分析安全漏洞的较少。随着技术的进步,越来越多的无线网络设备都已经开始支持WPA3,在不远的将来WPA3技术将会很快的普及,因此对WPA3的安全防护研究迫在眉睫。

第二章 WPA3-SAE协议综述

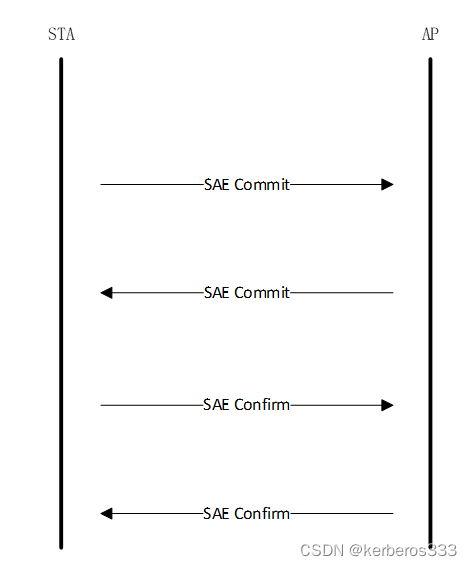

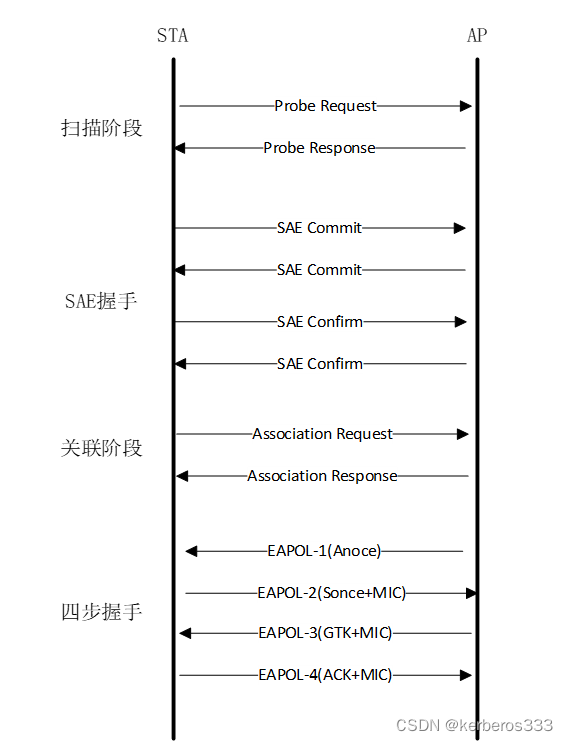

SAE握手是RFC 7664中蜻蜓密钥交换协议的一个变种[4],同时也是WPA3与WPA2之间的主要区别。WPA3-SAE在传统四步握手之前添加了SAE握手以取代WPA2中使用的开放系统认证。SAE握手共有四次信息交换以安装密钥,前两次是Commit(提交)阶段,后两次是Confirm(确认)阶段。在SAE四步握手成功后,STA和AP通过握手中的信息生成高熵主密钥PMK,以保护后续通信数据。通过SAE握手不仅可以很好的抵御离线字典攻击更可以提供很好的前向保密性。SAE握手的基本原理如图2-1所示。

图2-1 SAE握手

SAE握手的具体流程以及与之相关的安全机制我们将在下面的内容中进行详细介绍。

2.1 SAE握手密钥交换流程

一、生成密钥元素P

SAE握手支持使用ECC(椭圆曲线离散对数密码)和FFC(具有素数模乘群的有限域密码)两种方式生成密钥元素P。下面以ECC(椭圆曲线离散对数密码)为例介绍密钥元素P的生成过程。在交互双方进行Commit阶段之前需要先生成一个密钥元素P。交互双方通过计算将PSK(预共享密钥)转换为椭圆曲线上的一个有效点,而这个有效点就被称为密钥元素P。

密钥元素P来自蜻蜓密钥交换,它的生成条件是:

•双方在带外机制中建立的共享密钥PSK;

•协商好的相同域参数集;

•双方的MAC地址。

生成过程:密钥元素P的生成过程源于蜻蜓密钥交换中的搜索与啄食(hunting-and-pecking)技术。首先使用交互双方的MAC、增量计数器Counter以及预共享密钥PSK进行散列计算,并将散列计算的结果作为Seed的输入。在得到Seed后,将Seed作为密钥衍生函数KDF的输入,使用密钥衍生函数KDF计算出一个椭圆曲线上可能的点的x坐标。如果将这个x坐标输入椭圆曲线方程后检查y值在方程中是否存在有效解(点(x,y)满足方程且在椭圆曲线上生成一个有效的点)并且增量计数器Counter大于40(为了抵御侧信道攻击与定时攻击),则密钥元素P为(x,y)。否则递增增量计数器Counter,并尝试使用新生成的Seed来找到y。

| 算法1:密钥元素P的产生 |

| found=0 counter=1 Length=len§ base=password do{ pwd-seed=Hash(MAX(A-MAC,B-MAC) |

其中:

•Hash:哈希函数

•KDF:密钥导出函数

•符号G来表示群的生成函数,符号q来表示G函数的阶数。

•素数p确定一个素数域GF§,椭圆曲线定义方程为

y2=x3*+ax+b mod p*

其中a、b、p的取值取决于所使用的椭圆曲线。

•对于点(x,y),要求0<x<p, 0<y<p,且x与y满足方程 y2=x3*+ax+b mod p,*并且生成的点是曲线上一个有效点(即该点不是无穷远处的点),满足以上要求则认为点(x,y)有效。(验证过程见算法2)

| 算法2:有效点的验证 |

| y=sqrt(x3+ax+b) mod p if (LSB(save)==LSB(y)) then PWE=(x,y) else PWE=(x,p-y) |

生成的密钥元素P将用于下一步 Commit阶段中某些关键信息的生成。

假设交互双方分别为Alice和Bob,SAE交互过程如图2-2所示。

图2-2 SAE交互过程

二、 Commit(提交)阶段

在SAE握手中,认证请求可以被参与交互的任何一方主动发起。但在实际的无线网络交互过程中,通常由STA发起认证请求。以Alice与Bob之间的交互为例,Alice发出认证请求,并使用一个随机数rA∈[2,q-1]和随机生成的掩码mA∈[2,q-1]生成SA标量和EA元素。生成过程如下:

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

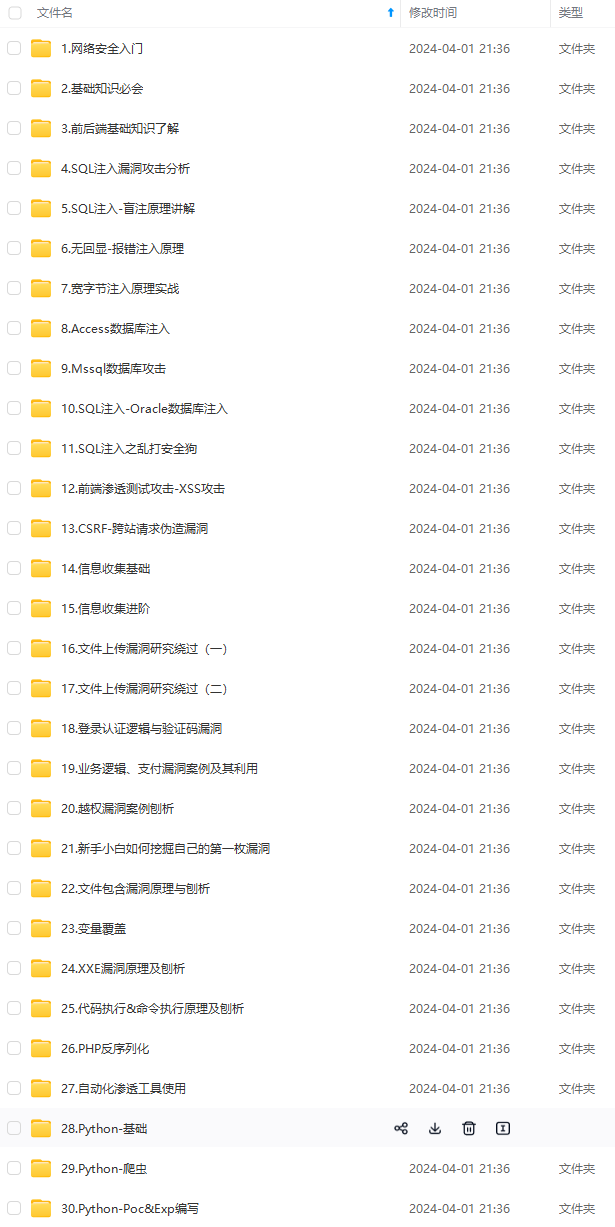

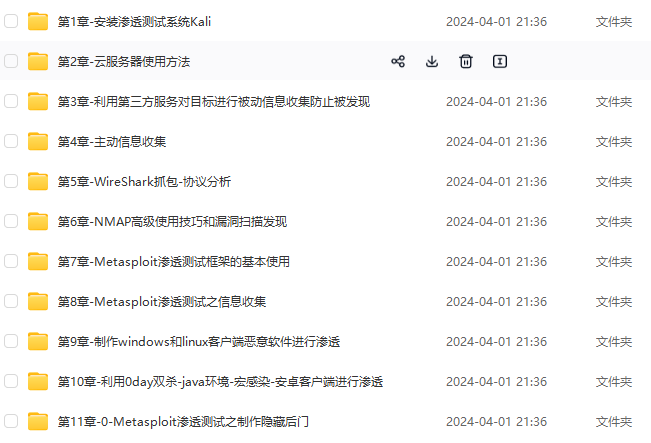

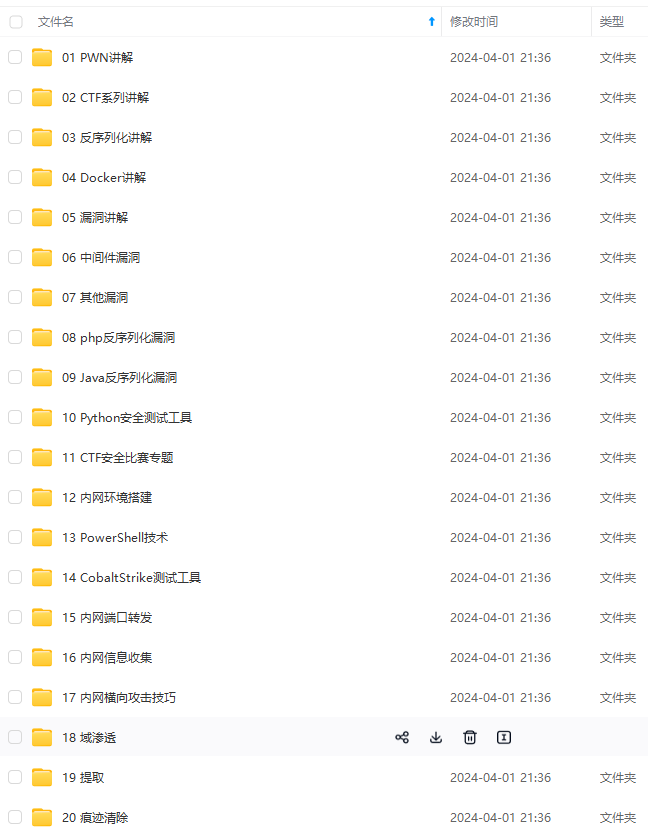

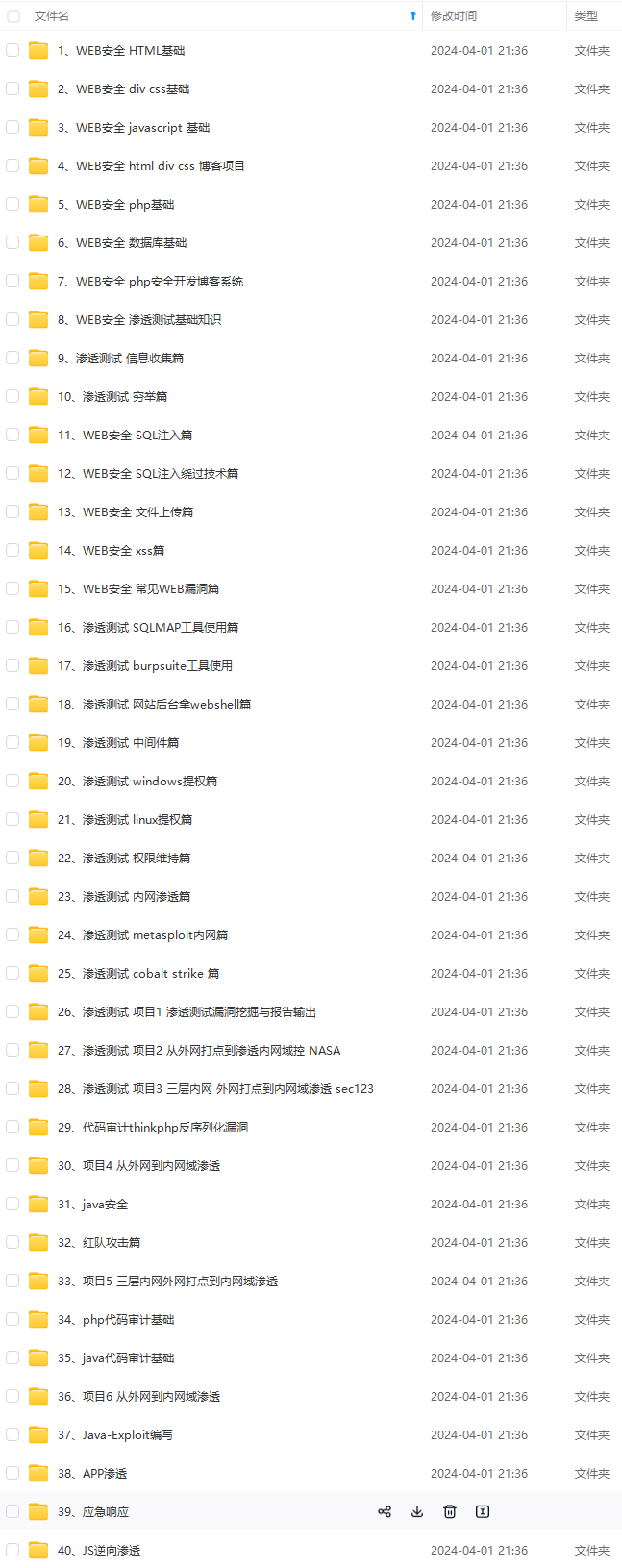

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新**

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

[外链图片转存中…(img-NLLoiCA4-1712728848044)]

967

967

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?