安全研究人员发现了新的后门程序,分别名为LunarWeb和LunarMail,该程序被用于攻击欧洲政府在海外的外交机构。

此恶意软件被用来入侵在中东有多个外交团的某欧洲国家外交部,该软件至少自2020年以来一直在活跃。

网络安全公司ESET的研究人员认为,这些后门程序可能与俄罗斯国家支持的黑客组织Turla有关。这一推测的可信度属于中等水平。

Lunar攻击链

ESET在其报告中表示,攻击从鱼叉式网络钓鱼邮件开始,这些邮件携带含恶意宏代码的Word文件,用来在目标系统上安装LunarMail后门程序。

VBA宏代码通过创建Outlook插件来在被感染的主机上建立持久性,并确保每次启动电子邮件客户端时该插件都会被激活。

恶意 Outlook 加载项

ESET分析人员还发现潜在滥用配置错误的开源网络监控工具Zabbix来投放LunarWeb有效载荷的证据。

具体来说,服务器上部署了一个模仿Zabbix代理日志的组件,在通过HTTP请求使用特定密码访问时,它会解密并执行加载器和后门组件。

LunarWeb通过多种技术持久存在于被入侵的设备上,技术包括创建组策略扩展、替换系统DLL文件以及作为合法软件的一部分进行部署。

研究人员称,这两个有效载荷由恶意软件加载器"LunarLoader"解密,该加载器使用RC4和AES-256加密算法解密来自加密数据块的内容。此加载器使用DNS域名进行解密操作,并确保仅在目标环境中运行。

一旦Lunar后门在主机上运行,攻击者可以通过指挥C2服务器直接发送命令,并使用被盗凭证和被入侵的域控制器在网络中进行横向移动。

活动中出现的两条感染链

LunarWeb和LunarMail

这两个Lunar后门程序旨在进行长期隐蔽监控、数据盗窃以及保持对受感染系统的控制,例如政府和外交机构等高价值目标。

LunarWeb部署在服务器上,通过伪造Windows和ESET产品更新的HTTP标头模拟合法流量。该后门程序接收隐藏在.JPG和.GIF图像文件中的命令,此命令通过隐写技术隐藏,包括执行shell和PowerShell命令、收集系统信息、运行Lua代码、压缩文件以及以AES-256加密形式外传数据。

ESET研究人员在一次攻击中观察到,黑客在几分钟内将LunarWeb投放到欧洲外交部的三个外交机构。

攻击者之所以能够快速移动,可能是因为他们之前已经获得了该部域控制器的访问权限,利用它从网络上的其他机构移动到计算机。

LunarMail部署在安装了Microsoft Outlook的用户工作站上。

它使用基于电子邮件的通信系统(Outlook MAPI)与特定的Outlook配置文件进行数据交换,这些配置文件与C2链接,用以逃避在HTTPS流量监控较为严格的环境中的检测。

从C2发送的命令嵌入在电子邮件附件中,通常隐藏在.PNG图像中,后门程序解析该图像来提取隐藏指令。

LunarMail可以创建进程、截屏、写文件和运行Lua代码。Lua脚本执行允许它在需要的时间内直接运行shell和PowerShell命令。

LunarMail 操作图

基于Lunar工具集和过去活动的战术、技术和程序(TTPs)的相似性,ESET将此后门程序归因于俄罗斯黑客组织Turla,可信度为中等。

然而,研究人员注意到存在不同程度的复杂性,这表明该工具可能是由多人开发和操作的。

尽管入侵是最近发生的,但根据ESET发现的证据显示,这些后门至少自2020年以来一直在运作,并且成功地规避了检测。

网安&黑客学习资料包

基于最新的kali讲解,循序渐进地对黑客攻防剖析。适合不同层次的粉丝。我希望能为大家提供切实的帮助,讲解通俗易懂,风趣幽默,风格清新活泼,学起来轻松自如,酣畅淋漓!

学习资料工具包

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

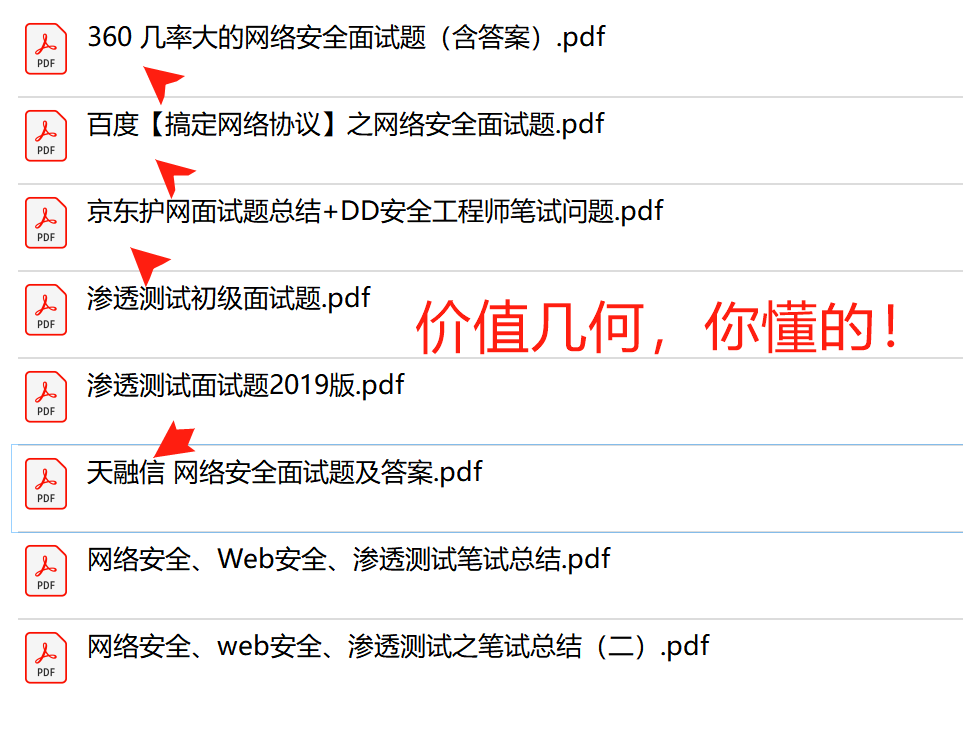

面试题资料

独家渠道收集京东、360、天融信等公司测试题!进大厂指日可待!

因篇幅有限,仅展示部分资料,需要可扫描下方卡片获取~

6033

6033

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?